MikroTikおよびTP-Linkルーターからローカル・トラフィックをハイジャックし、マイクロソフト・アカウントの認証情報を盗み出すAPT28キャンペーン「FrostArmada」を、法執行当局と民間企業の連携による国際的な作戦が妨害した。

ロシアの脅威グループAPT28は、Fancy Bear、Sofacy、Forest Blizzard、Strontium、Storm-2754、およびSednitとしても追跡されており、ロシアの参謀本部情報総局(GRU)第85主特務センター(GTsSS)軍事ユニット26165にリンクされています。

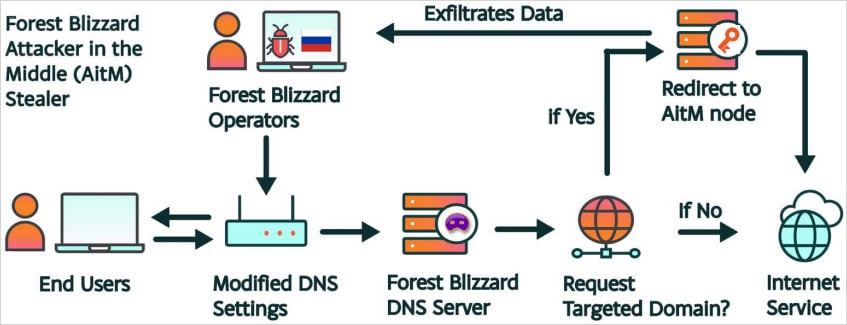

FrostArmada攻撃では、ハッカーは主に小規模オフィス/ホームオフィス(SOHO)ルータを侵害し、DNSリゾルバとして機能する彼らのコントロール下にある仮想プライベートサーバ(VPS)を指すようにドメインネームシステム(DNS)設定を変更しました。

これにより、APT28は標的ドメインへの認証トラフィックを傍受し、マイクロソフトのログインとOAuthトークンを盗むことができました。

2025年12月のピーク時には、FrostArmadaは120カ国で18,000台のデバイスに感染し、主に政府機関、法執行機関、ITプロバイダー、ホスティングプロバイダー、自社サーバーを運用する組織を標的としていました。

このキャンペーンの標的となったマイクロソフトのサービスは、ルーメンの脅威リサーチおよびオペレーション部門であるBlack Lotus Labs(BLL)と協力して、悪意のある活動をマッピングし、被害者を特定しました。

FBI、米国司法省、ポーランド政府の支援により、問題のインフラは無力化されました。

FrostArmadaの活動

攻撃者は、主にMikroTikとTP-Linkのインターネットに露出したルーター、Nethesisの一部のファイアウォール製品、およびFortinetの古いモデルを標的としていました。

侵入されたデバイスは、攻撃者のインフラストラクチャと通信し、トラフィックを悪意のあるVPSノードにリダイレクトするDNS設定の変更を受けました。

新しいDNS設定は、DHCP(Dynamic Host Configuration Protocol)を介して内部デバイスに自動的にプッシュされました。

クライアントが脅威のターゲットとした認証関連のドメインを照会すると、DNSサーバーは実際のIPではなく攻撃者のIPを返し、被害者を中間者(AitM)プロキシにリダイレクトしました。

出典:Black Lotus Labs:Black Lotus Labs

被害者の目に見える不正の兆候は、無効なTLS証明書に対する警告だけであり、簡単に見過ごすことができただろう。しかし、この警告を無視したことで、脅威者は被害者の暗号化されていないインターネット通信にアクセスすることになった。

LumenのBlack Lotus Labsの研究者は、「この攻撃者は基本的に、エンドユーザーがDNS経由でアクセスするAitMとしてプロキシサービスを実行していた」と説明している。

この攻撃の唯一の兆候は、”break and inspect “設定のため、信頼できないソースへの接続に関するポップアップ警告であろう。

“警告が存在し、無視またはクリックスルーされた場合、行為者は正規のサービスへのリクエストをプロキシし、中間点でデータを収集し、有効なOAuthトークンを渡すことによって、ターゲットアカウントに関連するデータを収集する。”

しかし、場合によっては、ハッカーは特定のドメインのDNS応答を偽装し、影響を受けたエンドポイントを攻撃インフラに接続させたと、マイクロソフトは本日のレポートで述べている。

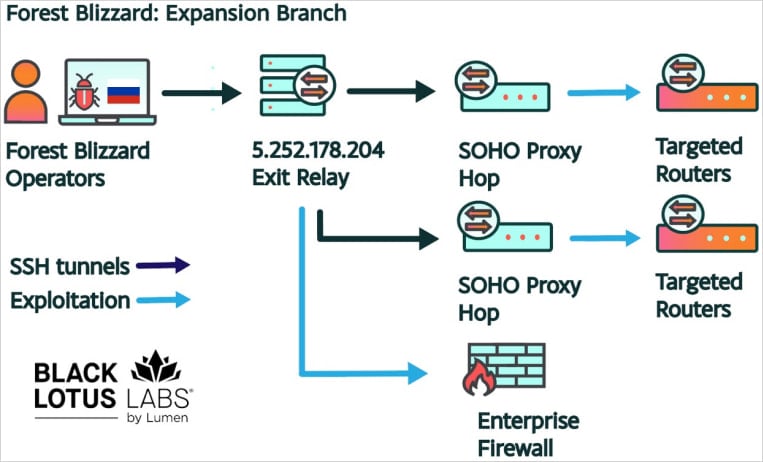

Lumenの報告によると、FrostArmadaは2つの異なるクラスターで活動しており、1つはデバイスの侵害とボットネットの拡大に特化した「Expansionチーム」と呼ばれるもので、もう1つはAiTMとクレデンシャルの収集業務を担当していた。

出典:Black Lotus Labs:Black Lotus Labs

FBI、ハッキングされたルーターをクリーニング

米国司法省(DoJ)は本日発表したプレスリリースの中で、FBIがDNSリセットによってAPT28のリゾルバを削除し、インターネットプロバイダが提供する正規のDNSリゾルバに接続させることで、侵害されたルータを保護する「裁判所公認の技術作戦」を実施したと述べています。

影響を受けたルーターに配信されたコマンドによって、FBIは脅威行為者の活動に関する証拠を収集することもできた。

コマンドがハッカーの操作のみに影響を与え、ルーターの通常の機能に影響を与えたり、ユーザー情報を収集したりしないことを確認するため、”政府は影響を受けたTP-Linkルーターのファームウェアとハードウェア上で広範囲に動作テストを行った”。

ユーザーは、工場出荷時のデフォルト設定にリセットすることで、デバイスに加えられた変更を削除できることに注意することが重要である。

DoJはまた、SOHO機器のユーザーに対して、防御体制を整えるための一連の推奨事項を提示している:

- サポートを受けられなくなったルーターを交換する

- 最新のファームウェアをインストールする

- ルーターの設定に記載されているDNSリゾルバをチェックする。

- ファイアウォールのルールを見直し、リモート・マネージメント・サービスの不要な露出を防ぐ。

DoJ によると、国家を後ろ盾とする APT28 脅威行為者は、2024 年以来、TP-Link ルーターを無差別に侵害し、既知の脆弱性を悪用して認証情報を盗んでいます。

その後、この脅威者は “どのDNSリクエストが興味深く、傍受する価値があるかを判断するために自動フィルタリングプロセスを実装した”。

Black Lotus Labsの研究者によると、FrostArmadaの活動は、2025年8月に英国のNational Cyber Security Centre(NCSC)から報告された、マイクロソフトのアカウント認証情報とトークンを標的としたForest Blizzardのツールセットに関する記述を受けて急激に増加したとのことです。

マイクロソフトは、APT28がMicrosoft 365サービスに関連するドメインに対してAitM攻撃を実施したことを確認しており、Web上のMicrosoft Outlookのサブドメインも標的になっています。

さらに、同社は、マイクロソフトのインフラストラクチャ上でホストされていないアフリカの3つの政府機関に属するサーバーでこの活動を観測した。これらの攻撃では、”Forest BlizzardがDNSリクエストを傍受し、追跡収集を行っていた”。

また、Black Lotus Labsは、北アフリカ、中央アメリカ、東南アジアのオンプレミスの電子メールサーバーと「少数の政府組織」を標的とする脅威行為者も確認しています。

研究者は、”ヨーロッパのある国の国家IDプラットフォームへの接続もあった “と指摘している。

英国機関は本日の報告書の中で、AitMの活動はブラウザセッションとデスクトップアプリケーションの両方に影響を及ぼし、DNSハイジャックは潜在的な標的の大規模なプールを構築し、その後関心のあるものをフィルタリングするための日和見的なものであったと考えられていると述べています。

Black Lotus Labsは、FrostArmadaキャンペーンで使用されたVPSサーバーの侵害を示す指標をいくつか公表しています:

| IPアドレス | 最初に見たもの | 最後に見たIPアドレス |

|---|---|---|

| 64.120.31[.]96 | 2025年5月19日 | 2026年3月31日 |

| 79.141.160[.]78 | 2025年7月19日 | 2026年3月31日 |

| 23.106.120[.]119 | 2025年7月19日 | 2026年3月31日 |

| 79.141.173[.]211 | 2025年7月19日 | 2026年3月31日 |

| 185.117.89[.]32 | 2025年9月9日 | 2025年9月9日 |

| 185.237.166[.]55 | 2025年12月30日 | 2025年12月30日 |

研究者は、防御者は MDM ソリューションを介して制御される企業デバイス(ラップトップ、携帯電話)に対して証明書のピン留めを実装すべきであり、これにより攻撃者が VPS インフラストラクチャ上のトラフィックを傍受して分析しようとしたときにエラーが発生するようになると指摘している。

もう1つの推奨は、パッチを適用し、パブリック・ウェブへの露出を制限し、すべての使用済み機器を撤去することで、攻撃対象領域を最小化することである。

Microsoftと NCSCはまた、防御者がDNSハイジャック攻撃を特定し防止するのに役立つIoCのリストと保護ガイダンスも提供している。

更新 [4月7日 18:16 EST]: 記事公開後に入手可能となった司法省からの情報により、記事が更新されました。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストはパスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments