マイクロソフトによると、Medusaランサムウェアのペイロードを展開することで知られる、中国を拠点とする金銭的動機に基づくサイバー犯罪集団Storm-1175は、高速攻撃においてn-dayおよびゼロデイ・エクスプロイトを展開している。

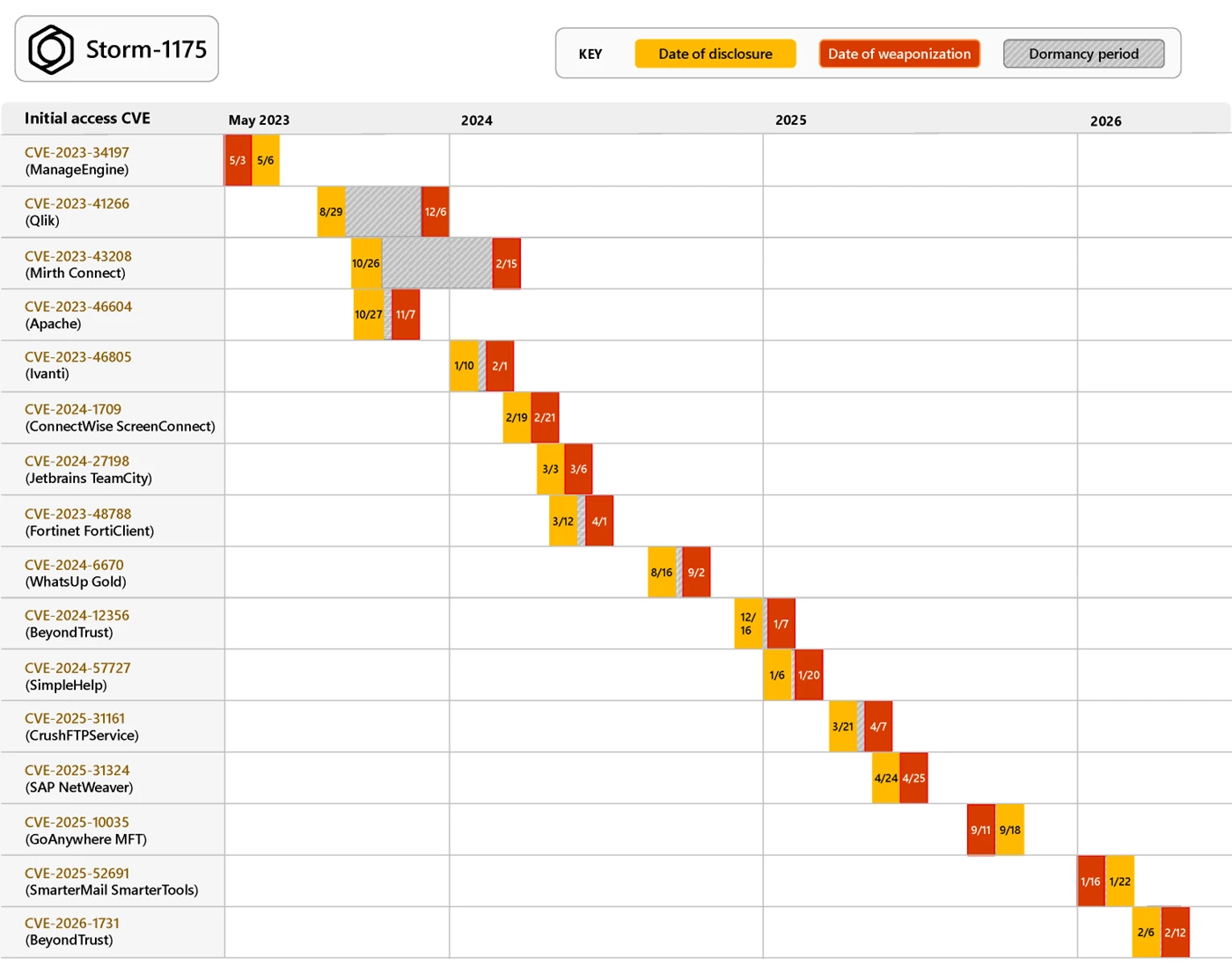

このサイバー犯罪集団は、被害者のネットワークにアクセスするために新たなセキュリティ脆弱性を標的とすることに素早く移行し、その一部を1日以内に武器化し、場合によってはパッチがリリースされる1週間前に悪用します。

「Storm-1175は、最初のアクセスからデータの流出、Medusaランサムウェアの展開まで、多くの場合数日以内、場合によっては24時間以内に急速に移行する」とマイクロソフトは述べている。

「最近の侵入では、オーストラリア、英国、米国の医療機関、教育、専門サービス、金融セクターに大きな影響を及ぼしている。

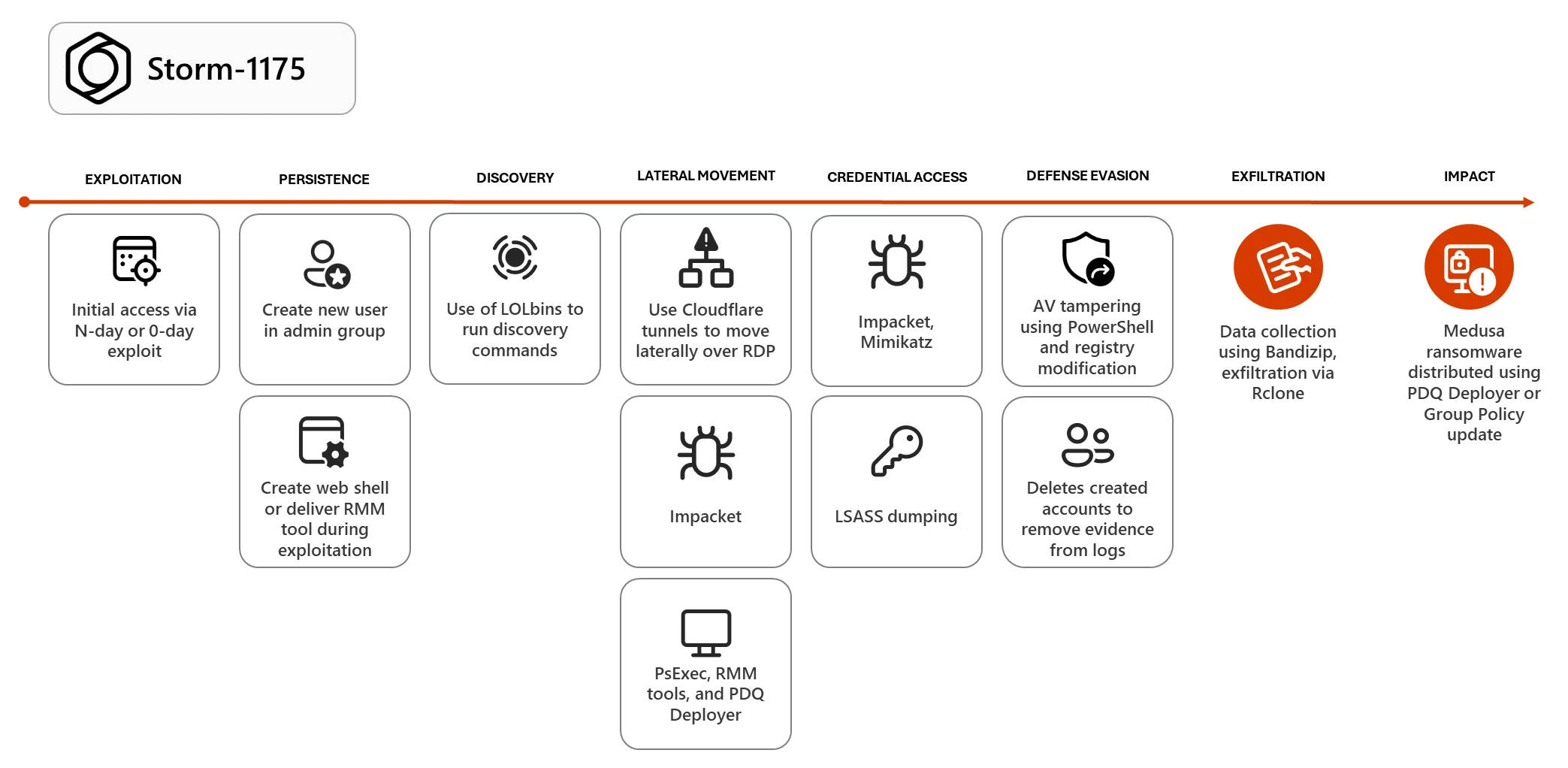

マイクロソフトはまた、Storm-1175のオペレータが、ランサムウェアのペイロードをドロップする前に、新しいユーザーアカウントを作成し、リモート監視および管理ソフトウェアを展開し、認証情報を盗み、セキュリティソフトウェアを無効にすることによって、侵害されたシステム上で永続性を得るために複数のエクスプロイトを連鎖させることも確認しています。

10月、Microsoftは、Medusaランサムウェア攻撃において、Storm-1175が、パッチが適用されるまでの1週間以上、最大強度のGoAnywhere MFTの脆弱性(CVE-2025-10035)を悪用していたことを報告しました。

Storm-1175がゼロデイとして悪用したもう1つの脆弱性は、SmarterToolsのSmarterMail電子メール・サーバーおよびコラボレーション・ツールの認証バイパスであるCVE-2026-23760でした。

「これらの最近の攻撃は、Storm-1175 に対するエクスプロイト・ブローカーのようなリソースに対する開発能力の進化や新たなアクセスを示していますが、GoAnywhere MFT が以前にもランサムウェアの攻撃者に狙われていたことや、SmarterMail の脆弱性が以前に公開された欠陥と類似していたと報告されていることは注目に値します」と Microsoft は付け加えています。

「これらの要因により、Storm-1175によるその後のゼロデイ悪用活動が促進された可能性があります。

最近のキャンペーンでは、Storm-1175は、Microsoft Exchange(CVE-2023-21529)、Papercut(CVE-2023-27351およびCVE-2023-27350)、Ivanti Connect SecureおよびPolicy Secure(CVE-2023-46805およびCVE-2024-21887)、ConnectWise ScreenConnect(CVE-2024-1709およびCVE-2024-1708)を含む10種類のソフトウェア製品にわたって16以上の脆弱性を悪用している。

マイクロソフトはまた、JetBrains TeamCity(CVE-2024-27198およびCVE-2024-27199), SimpleHelp(CVE-2024-57726,CVE-2024-57727, およびCVE-2024-57728), CrushFTP(CVE-2025-31161), SmarterMail(CVE-2025-52691), および BeyondTrust(CVE-2026-1731) の脆弱性を悪用することも確認しています。

CISAは2025年3月、FBIおよびMulti-State Information Sharing and Analysis Center(MS-ISAC)と共同で勧告を発表し、Medusaランサムウェア一味の攻撃が全米で300を超える重要インフラ組織に影響を与えていると警告しました。

2024年7月、マイクロソフトはまた、他の3つのサイバー犯罪組織とともに、Storm-1175脅威グループを、VMware ESXi認証バイパスの欠陥を悪用したBlack BastaおよびAkiraランサムウェア攻撃に関連付けました。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストはパスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments