エンタープライズグレードのセキュアなファイル転送ソリューションである Progress ShareFile の 2 つの脆弱性が連鎖し、影響を受けた環境から認証なしでファイルを流出させる可能性があります。

Progress ShareFile は、一般的に大企業や中堅企業で使用されているドキュメント共有およびコラボレーション製品です。

このようなソリューションは、Accellion FTA、SolarWinds Serv-U、Gladinet CentreStack、GoAnywhere MFT、MOVEit Transfer、Cleoのバグを悪用したClopデータ盗難攻撃に見られるように、ランサムウェアの攻撃者にとって魅力的なターゲットです。

攻撃的なセキュリティ会社watchTowrの研究者は、Progress ShareFileのブランチ5.xに存在するストレージゾーンコントローラ(SZC)コンポーネントに、認証バイパス(CVE-2026-2699)とリモートコード実行(CVE-2026-2701)を発見しました。

SZCは、顧客のインフラストラクチャ(オンプレミスまたはサードパーティのクラウドプロバイダー)またはProgressシステム上にデータを保存できるようにすることで、顧客がデータをよりコントロールできるようにします。

watchTowrの責任ある開示を受けて、問題は10日にリリースされたProgress ShareFile 5.12.4で対処されている。

攻撃の仕組み

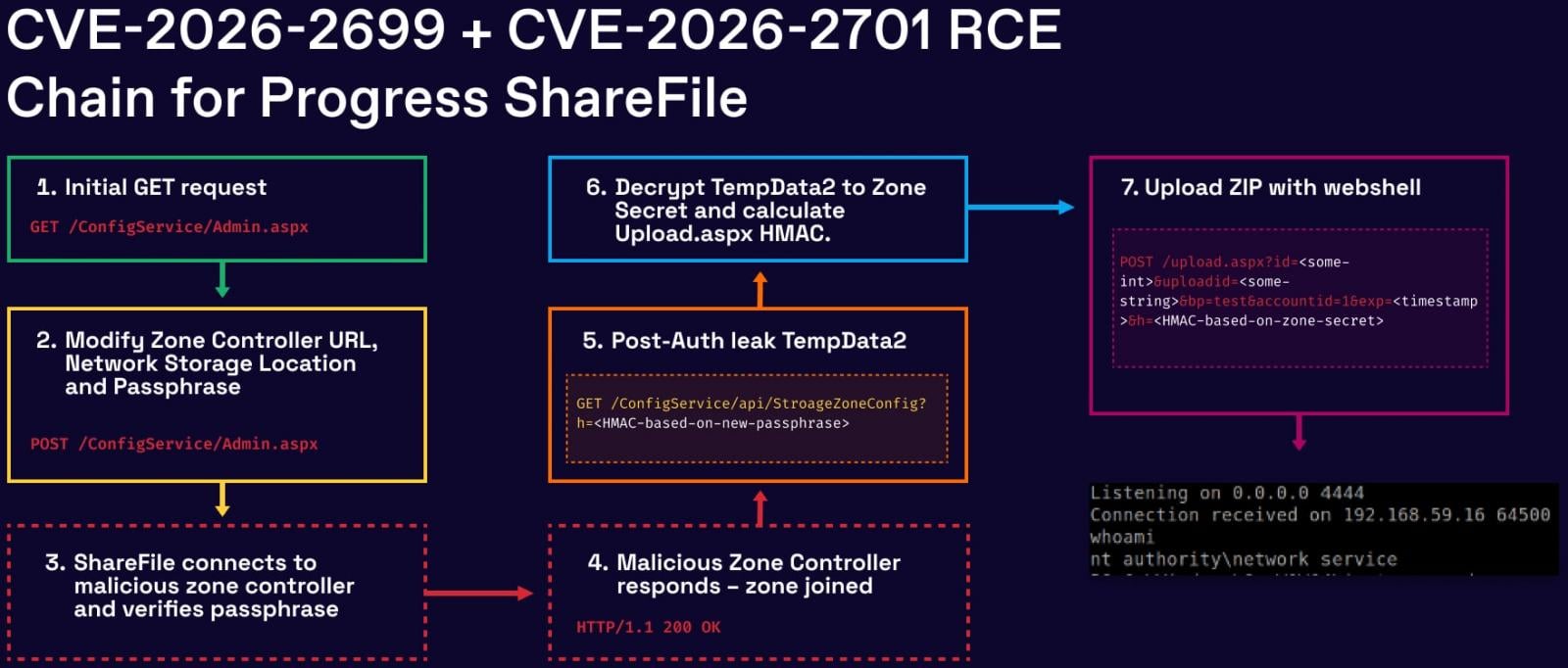

本日発表されたレポートの中で、watchTowrの研究者は、HTTPリダイレクトの不適切な処理によりShareFileの管理インターフェイスにアクセスできるようになる認証バイパスの問題、CVE-2026-2699を悪用することから攻撃が始まると説明しています。

一旦内部に侵入すると、攻撃者は、ファイルの保存パスや、ゾーンのパスフレーズや関連するシークレットなどのセキュリティ上重要なパラメータを含む、ストレージゾーンの構成設定を変更することができます。

2つ目の欠陥であるCVE-2026-2701を悪用すると、攻撃者はファイルアップロードと抽出機能を悪用して、悪意のあるASPXウェブシェルをアプリケーションのウェブルートに配置することで、サーバー上でリモートコード実行を取得することができます。

研究者らは、このエクスプロイトが機能するためには、攻撃者が有効なHMAC署名を生成し、内部秘密を抽出して解読する必要があると指摘しています。しかし、これらはパスフレーズ関連の値を設定または制御できるため、CVE-2026-2699を悪用した後に達成可能です。

出典:WatchTowr:WatchTowr

影響と暴露

watchTowr のスキャンでは、約 30,000 個の Storage Zone Controller インスタンスが公共のインターネット上に公開されている。

ShadowServer Foundationは現在、インターネット上に公開されているProgress ShareFileのインスタンスを700個観測しており、そのほとんどは米国とヨーロッパにあります。

watchTowrは、2月6日から13日の間に2つの欠陥を発見し、Progress社に報告し、2月18日にProgress ShareFile 5.12.4で完全なエクスプロイトチェーンが確認されました。ベンダーは、3月10日にリリースされたバージョン5.12.4でセキュリティアップデートをリリースした。

本稿執筆時点では、野放し状態での積極的な悪用は確認されていないが、脆弱なバージョンのShareFile Storage Zone Controllerを実行しているシステムは、直ちにパッチを適用すべきである。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストはパスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments