ダークウェブ市場のデータによると、過去 1 年間で 101,000 を超える ChatGPT ユーザー アカウントが情報窃取マルウェアによって盗まれました。

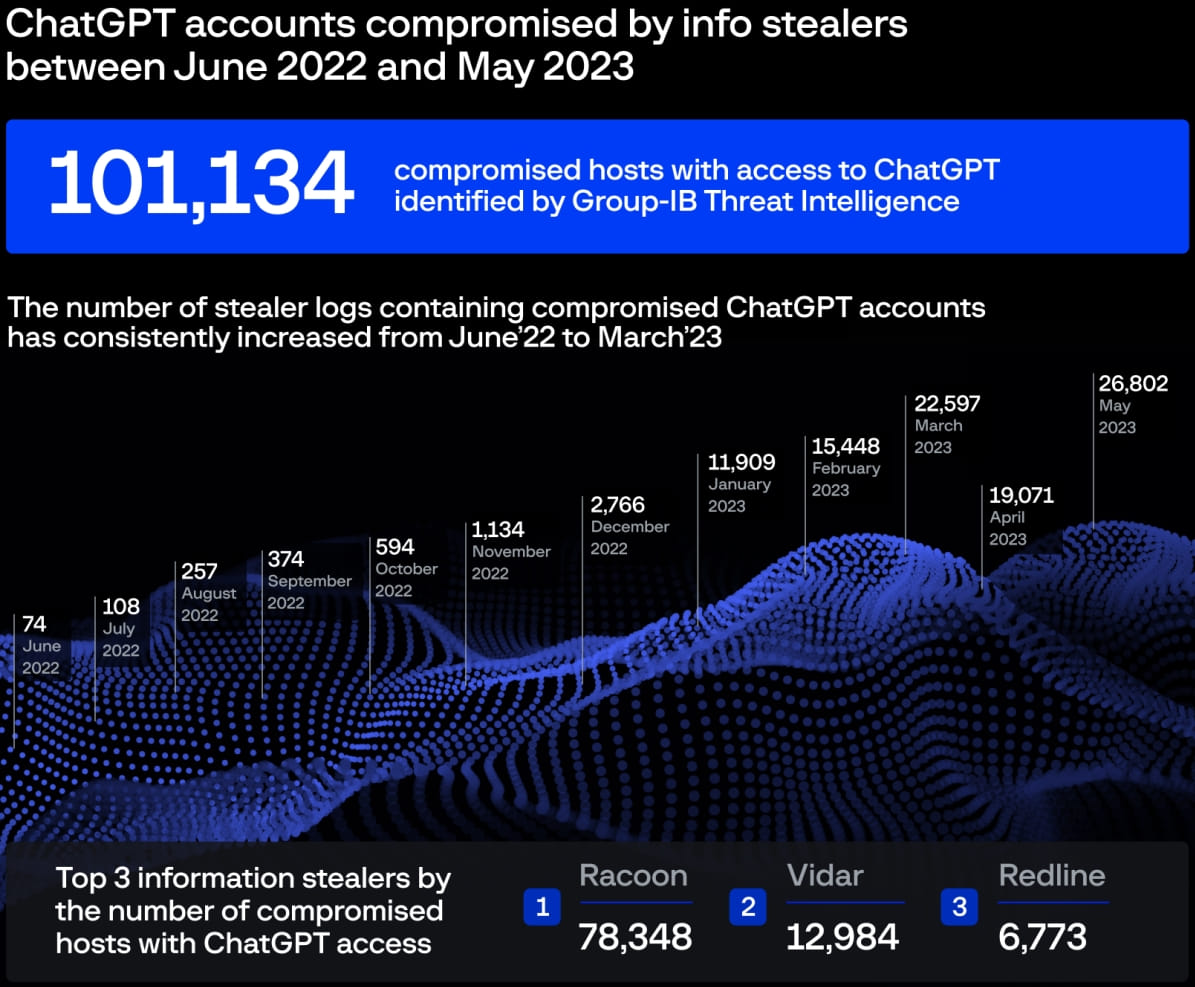

サイバーインテリジェンス企業 Group-IB は、ChatGPT アカウントを含むさまざまなアンダーグラウンド Web サイト上で 10 万を超える情報窃取ログを特定したと報告しています。そのピークは、脅威アクターが 26,800 の新しい ChatGPT 資格情報ペアを投稿した 2023 年 5 月に観測されました。

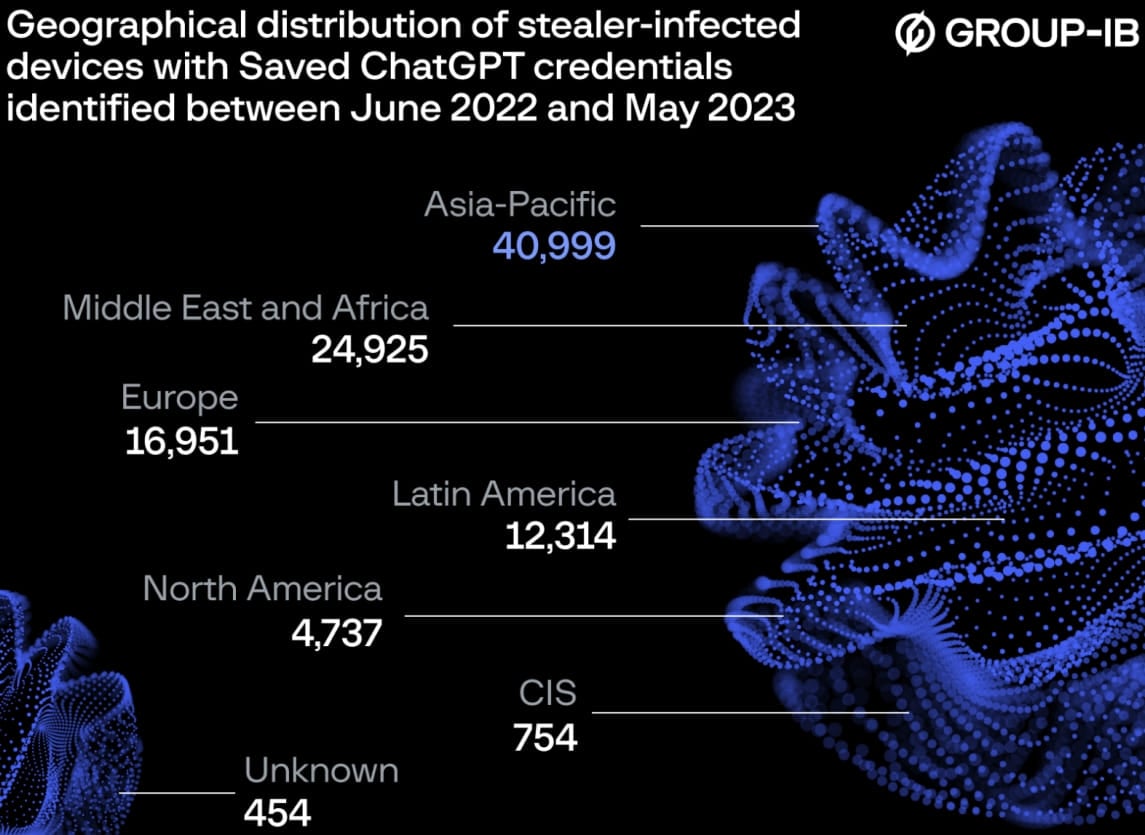

最も標的にされた地域に関しては、2022 年 6 月から 2023 年 5 月までにアジア太平洋地域で約 41,000 件のアカウントが侵害され、ヨーロッパでは約 17,000 件、北米は 4,700 件で 5 位でした。

情報スティーラーは、電子メール クライアント、Web ブラウザ、インスタント メッセンジャー、ゲーム サービス、暗号通貨ウォレットなどのアプリケーションに保存されているアカウント データをターゲットとするマルウェア カテゴリです。

これらのタイプのマルウェアは、プログラムの SQLite データベースから認証情報を抽出し、CryptProtectData 関数を悪用して、保存されているシークレットの暗号化を解除することにより、Web ブラウザーに保存されている認証情報を盗むことが知られています。

これらの資格情報とその他の盗まれたデータは、ログと呼ばれるアーカイブにパッケージ化され、取得のために攻撃者のサーバーに送り返されます。

ChatGPT アカウントは、電子メール アカウント、クレジット カード データ、暗号通貨ウォレット情報、その他のより伝統的に対象とされたデータ タイプと並んで、ユーザーや企業にとって AI を活用したツールの重要性が高まっていることを示しています。

ChatGPT を使用するとユーザーは会話を保存できるため、自分のアカウントにアクセスすると、機密情報、社内ビジネス戦略、個人的なコミュニケーション、ソフトウェア コードなどについての洞察が得られる可能性があります。

「多くの企業が ChatGPT を業務フローに統合しています」とGroup-IB の Dmitry Shestakov 氏はコメントしています。

「従業員は機密通信を入力したり、ボットを使用して独自のコードを最適化したりします。ChatGPT の標準構成ではすべての会話が保持されるため、攻撃者がアカウントの資格情報を取得した場合、意図せず機密情報の宝庫が攻撃者に提供される可能性があります。」

サムスンのような大手テクノロジー企業が従業員の職場コンピューターでのChatGPTの使用を全面的に禁止し、ポリシーに従わない従業員の雇用を打ち切るとまで脅迫したのは、こうした懸念のためだ。

Group-IB のデータによると、盗まれた ChatGPT ログの数は時間の経過とともに着実に増加しており、全ログのほぼ 80% が Raccoon スティーラーからのもので、続いて Vidar (13%)、Redline (7%) です。

ChatGPT に機密データを入力した場合は、プラットフォームの設定メニューからチャット保存機能を無効にするか、ツールの使用が終了したらすぐにそれらの会話を手動で削除することを検討してください。

ただし、情報を盗む者の多くは、感染したシステムのスクリーンショットを撮ったり、キーロギングを実行したりするため、会話を ChatGPT アカウントに保存しなくても、マルウェアの感染によってデータ漏洩が発生する可能性があることに注意する必要があります。

残念ながら、ChatGPT はすでに、ユーザーが他のユーザーの個人情報やチャット クエリを閲覧するというデータ侵害に見舞われています。

したがって、非常に機密性の高い情報を扱う人は、クラウドベースのサービスに情報を入力するのではなく、安全なローカルに構築された自己ホスト型ツールのみを信頼する必要があります。

Comments