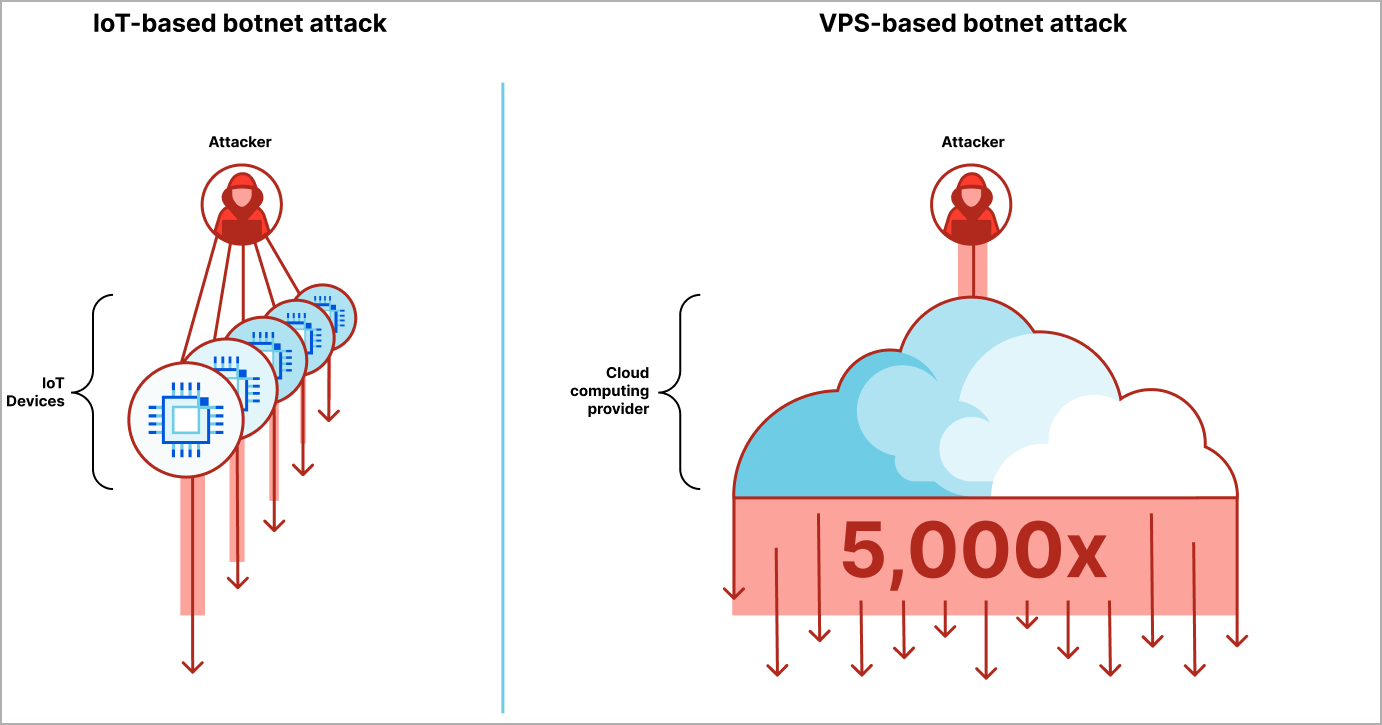

2023 年の第 1 四半期のハイパーボリューム DDoS (分散型サービス拒否) 攻撃は、侵害された IoT デバイスに依存するものから、侵害された仮想プライベート サーバー (VPS) を利用するものに移行しました。

インターネット セキュリティ企業の Cloudflare によると、新しい世代のボットネットは、個々に弱い IoT デバイスの大規模な群れを構築する戦術を徐々に放棄し、現在、漏えいした API 資格情報または既知のエクスプロイトを使用して、脆弱で不適切に構成された VPS サーバーを奴隷化する方向に移行しています。

このアプローチにより、攻撃者は、IoT ベースのボットネットよりも最大 5,000 倍強力な、高性能のボットネットをより簡単かつ迅速に構築することができます。

「新世代のボットネットが使用するデバイスの数はごくわずかですが、各デバイスは大幅に強力です」と Cloudflare はレポートで説明しています。

「クラウド コンピューティング プロバイダーは、仮想プライベート サーバーを提供して、新興企業や企業がパフォーマンスの高いアプリケーションを作成できるようにします。欠点は、攻撃者が 5,000 倍も強力な高性能ボットネットを作成できることです。」

Cloudflare は、主要なクラウド コンピューティング プロバイダーやパートナーと協力して、これらの新たな VPS ベースの脅威を取り締まり、これらの新しいボットネットのかなりの部分を排除することに成功したと述べています。

2023 年第 1 四半期の DDoS 状況

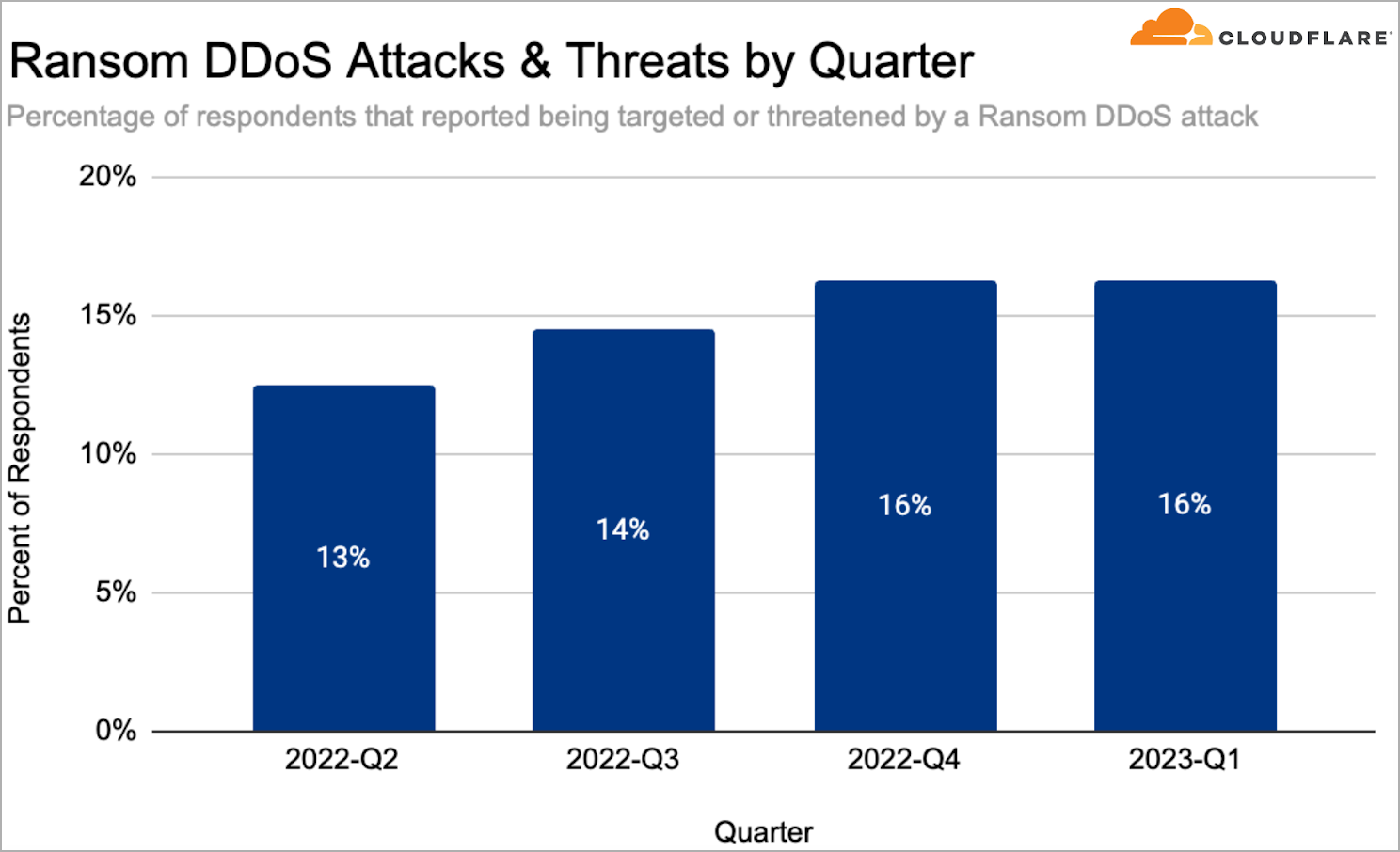

一般に、Cloudflare は、今年の第 1 四半期に安定した DDoS 活動を報告しており、ランサム DDoS 攻撃が前年比で 60% 増加し、記録/報告されたすべての DDoS 攻撃の 16% を占めています。

これらの恐喝ベースの DDoS 攻撃は、ターゲットにガベージ トラフィックを大量に送り込んでサービス停止を引き起こし、被害者が攻撃者の要求に応えるまで無期限に継続します。

2023 年第 1 四半期に一般的に DDoS 攻撃の標的となった国は、イスラエルが最も多く、米国、カナダ、トルコがそれに続きました。インターネット サービス、マーケティング、ソフトウェア、ゲーム/ギャンブルが最も標的にされたセクターでした。

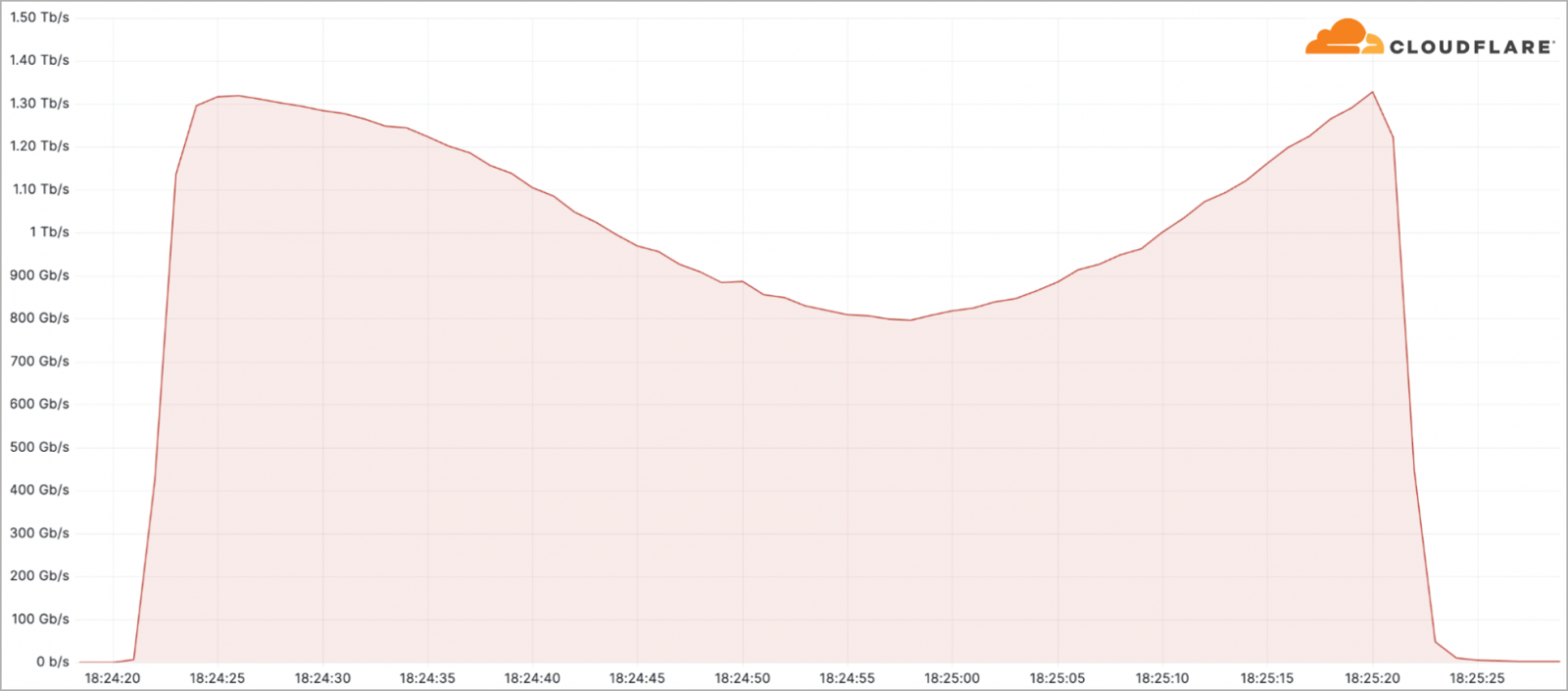

今四半期に Cloudflare が確認した最も重大な攻撃は、ピーク時に 1 秒あたり 7,100 万リクエストを超えました。もう 1 つの注目すべきインシデントは、南米の通信サービス プロバイダーを標的とした 1.3 テラビット/秒の DDoS 攻撃でした。

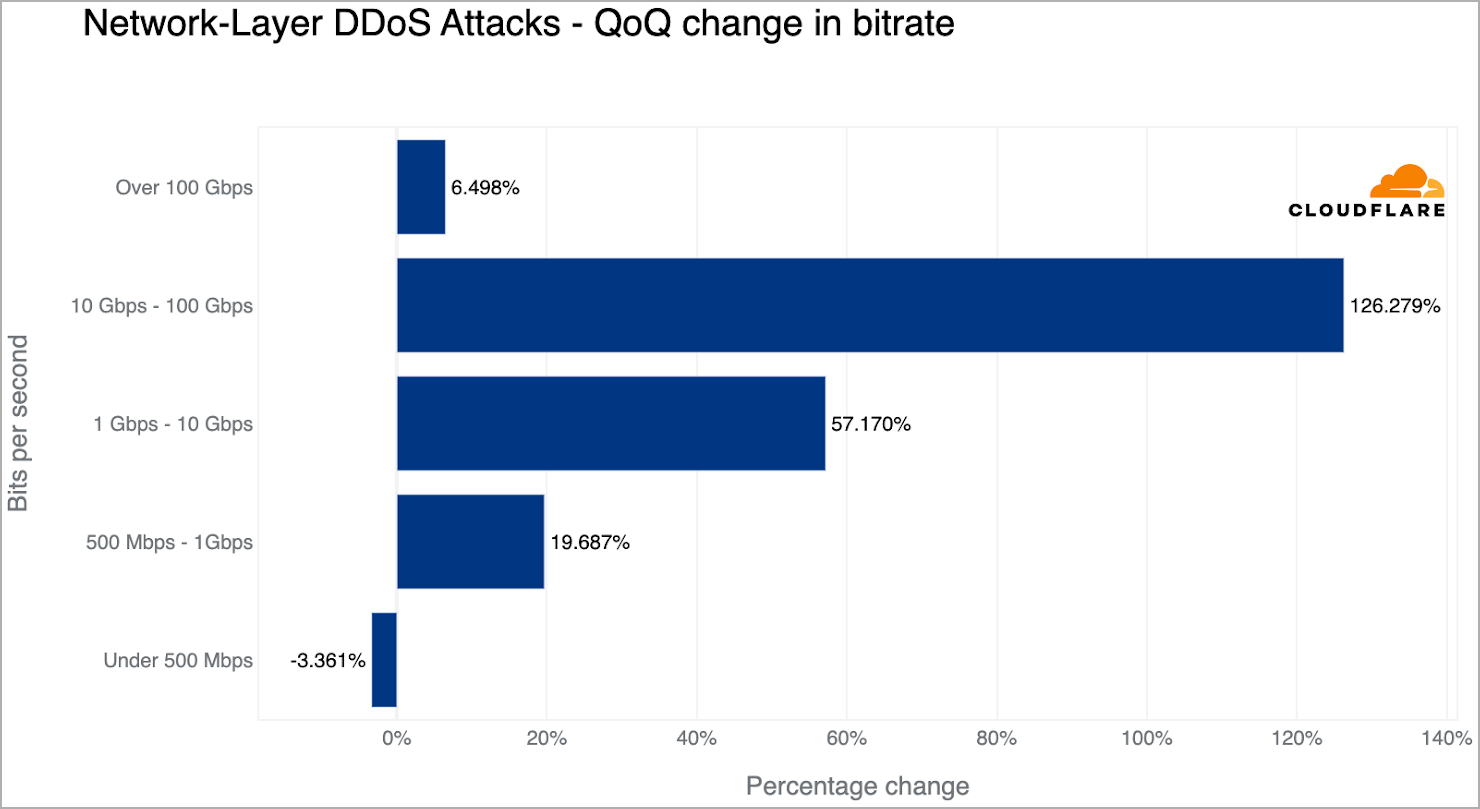

攻撃の規模と持続時間に関しては、それらのほとんど (86.6%) は 10 分未満続き、91% は 500 Mbps を超えませんでした。

ただし、大規模な攻撃の数は依然として増加しており、攻撃は 100 Gbps を超えており、前四半期と比較して約 6.5% の増加を記録しています。

新たなトレンド

DDoS 攻撃はさまざまな形で現れる可能性があり、それらに対処するために防御が進化するにつれて、攻撃者は新しい方法を考案したり、新しい保護システムが優先しなくなった古い戦術に戻ったりする可能性があります。

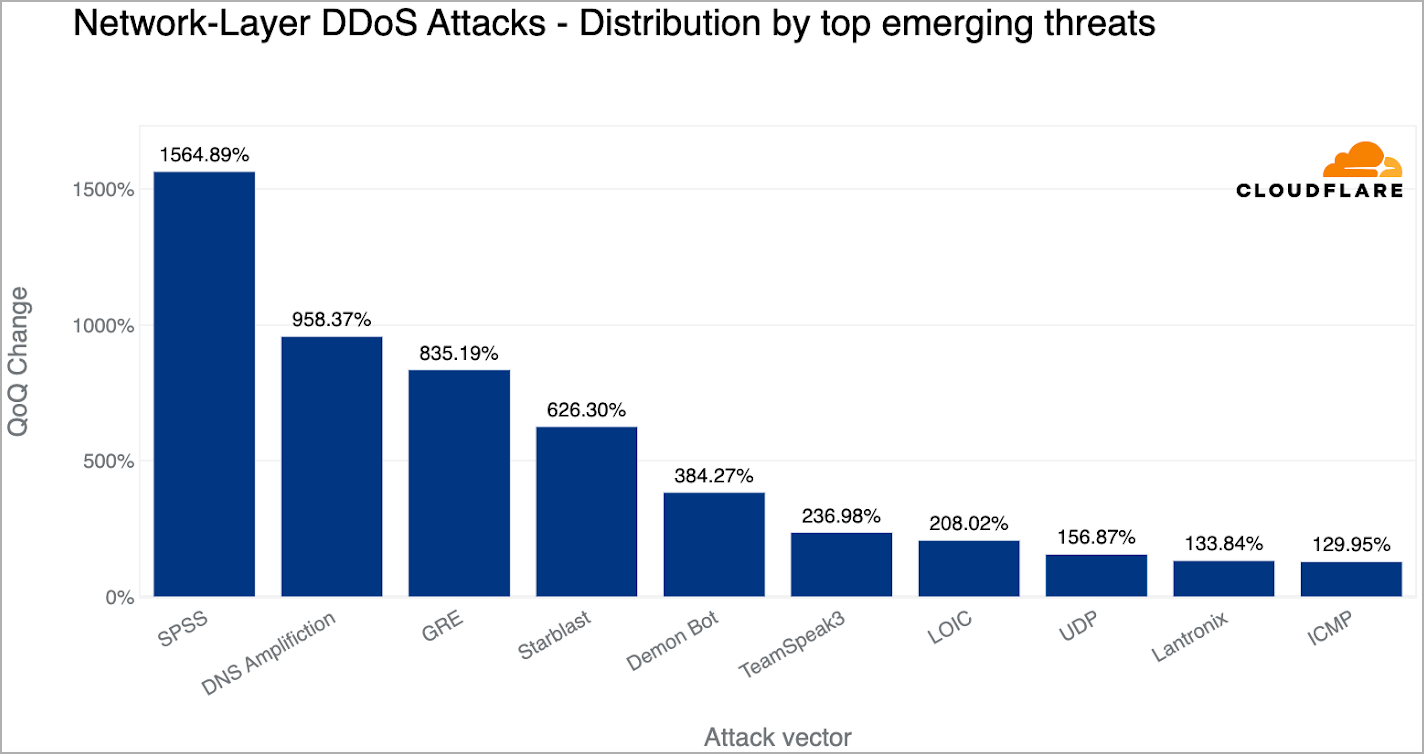

この四半期に、Cloudflare は次の新しいトレンドを記録しました。

- SPSS (統計製品およびサービス ソリューション) ベースの DDoS 攻撃が前四半期比で 1,565% 増加しました。これは、Sentinel RMS License Manager サービスの 2 つの欠陥 (CVE-2021-22731 および CVE-2021-38153) のエクスプロイトによって促進され、リフレクション DDoS 攻撃の開始に利用されます。

- 攻撃者が DNS インフラストラクチャの欠陥を悪用して大量のトラフィックを生成する、 DNS 増幅 DDoS 攻撃が前四半期比で 958% 増加しました。

- GRE (ジェネリック ルーティング カプセル化) ベースの DDoS 攻撃が前四半期比で 835% 増加しました。攻撃者は GRE プロトコルを悪用して被害者のネットワークをガベージ リクエストであふれさせます。

2023 年第 1 四半期の DDoS 攻撃は、規模と期間が拡大する傾向にあり、幅広い業界を標的にしています。したがって、効果的な防御戦略には、自動検出および軽減ソリューションが必要です。

Comments