少なくとも 2017 年以来、サイバースパイ活動に関与している脅威アクターは、正規のソフトウェアである SoftVPN および OpenVPN のトロイの木馬化されたバージョンである Android 用の偽の VPN ソフトウェアで被害者をおびき寄せてきました。

研究者は、このキャンペーンは「高度に標的を絞った」ものであり、連絡先と通話のデータ、デバイスの位置、複数のアプリからのメッセージを盗むことを目的としていると述べています。

VPN サービスのなりすまし

この作戦は、ハック・フォー・ハイヤー・サービスを提供する傭兵グループであると考えられている Bahamut として追跡されている高度な脅威アクターによるものであるとされています。

ESET マルウェア アナリストの Lukas Stefanko は、Bahamut が Android 用の SoftVPN および OpenVPN アプリを再パッケージ化して、スパイ機能を備えた悪意のあるコードを組み込んでいると述べています。

これにより、アクターはアプリが被害者に VPN 機能を提供し、モバイル デバイスから機密情報を盗み出すことを確実にしました。

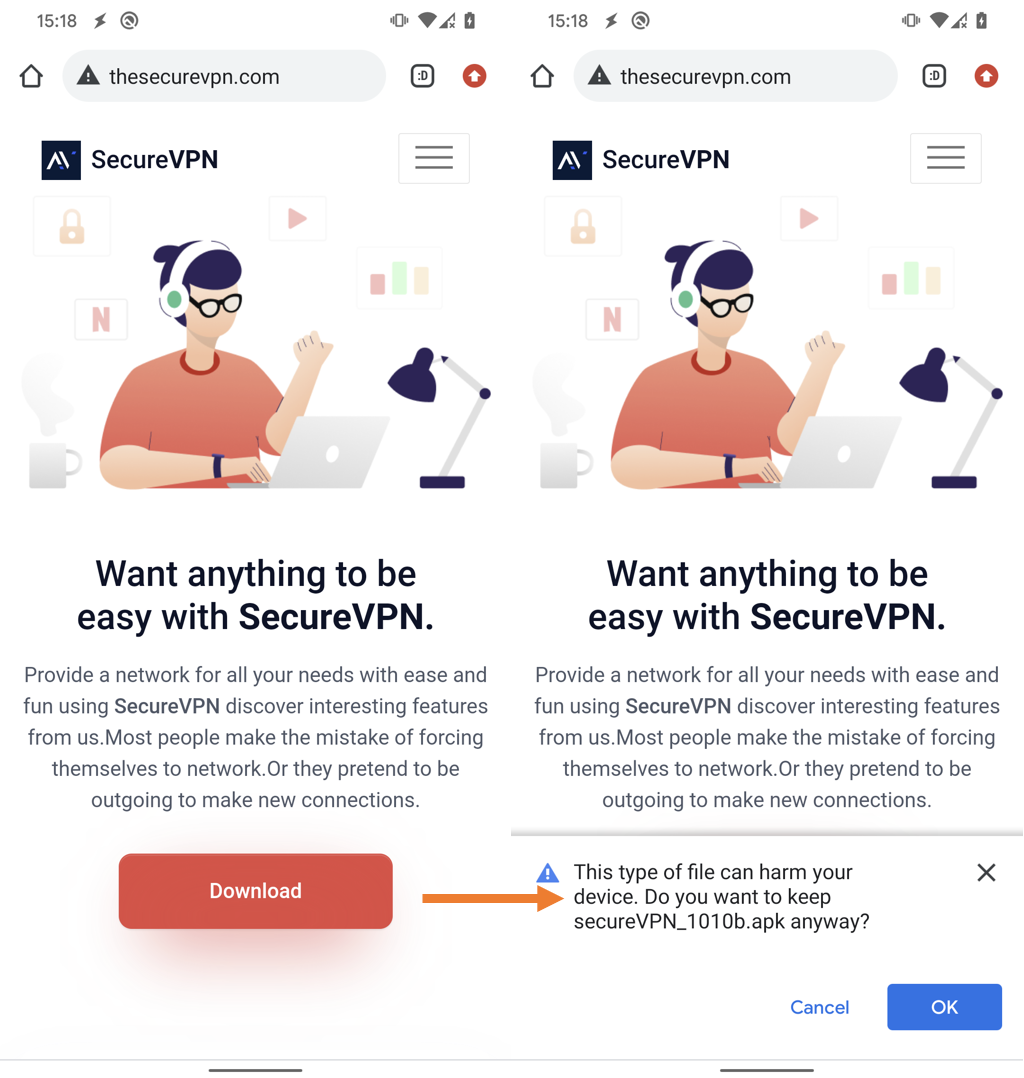

彼らの活動を隠し、信頼性を高めるために、Bahamut は SecureVPN (正規の VPN サービス) という名前を使用し、偽の Web サイト [thesecurevpn] を作成して悪意のあるアプリを配布しました。

出典:ESET

Stefanko によると、ハッカーの詐欺的な VPN アプリは、連絡先、通話履歴、位置情報、SMS を盗み、Signal、Viber、WhatsApp、Telegram、Facebook の Messenger などのメッセージング アプリのチャットをスパイし、さらに、外部記憶装置。

ESET の研究者は、Bahamut のスパイ VPN アプリの 8 つのバージョンを発見しました。すべてのバージョン番号が時系列であり、活発な開発が行われていることが示唆されました。

すべての偽のアプリには、サイバーセキュリティ企業の Cyble と CoreSec360 によって文書化されたSecureChat キャンペーンなど、過去に Bahamut に起因する操作でのみ観察されたコードが含まれていました [1、2 ] 。

出典:ESET

Android リソースの公式リポジトリである Google Play から、トロイの木馬化された VPN のバージョンが入手できなかったことは注目に値します。

最初の配布方法は不明ですが、電子メール、ソーシャル メディア、またはその他の通信チャネルを介したフィッシングなど、さまざまな方法が考えられます。

バハムートの作戦に関する詳細は、2017 年に調査グループのベリングキャットのジャーナリストが、中東の人権活動家を標的としたスパイ活動のアクターに関する記事を公開したときに公開されました。

グループが公開ツールに大きく依存し、戦術を絶えず変更し、その標的が特定の地域にないことを考えると、バハムートを他の脅威アクターに接続することは至難の業です。

しかし、BlackBerry の研究者は、2020 年の Bahamut に関する大規模なレポートの中で、このグループは「十分な資金とリソースを備えているだけでなく、セキュリティ研究やアナリストがしばしば持つ認知バイアスにも精通しているように見える」と述べています。

Comments