Mandiant Threat Intelligence は、UNC1151 がベラルーシ政府に関連していることを高い確信を持って評価しています。この評価は、テクニカルおよび地政学的指標に基づいています。 2021 年 4 月に、UNC1151 が Ghostwriter 情報操作キャンペーンにテクニカル サポートを提供するという信頼性の高い評価を詳述した公開レポートをリリースしました。この評価は、ベラルーシ政府の利益と一致する観察されたゴーストライターの物語とともに、ベラルーシもゴーストライターのキャンペーンに少なくとも部分的に責任がある可能性が高いと適度な自信を持って評価する. UNC1151 または Ghostwriter へのロシアの貢献を排除することはできません。ただし、現時点では、そのような貢献の直接的な証拠は明らかにされていません。

ベラルーシ政府の利益と最も密接に一致するサイバースパイ活動

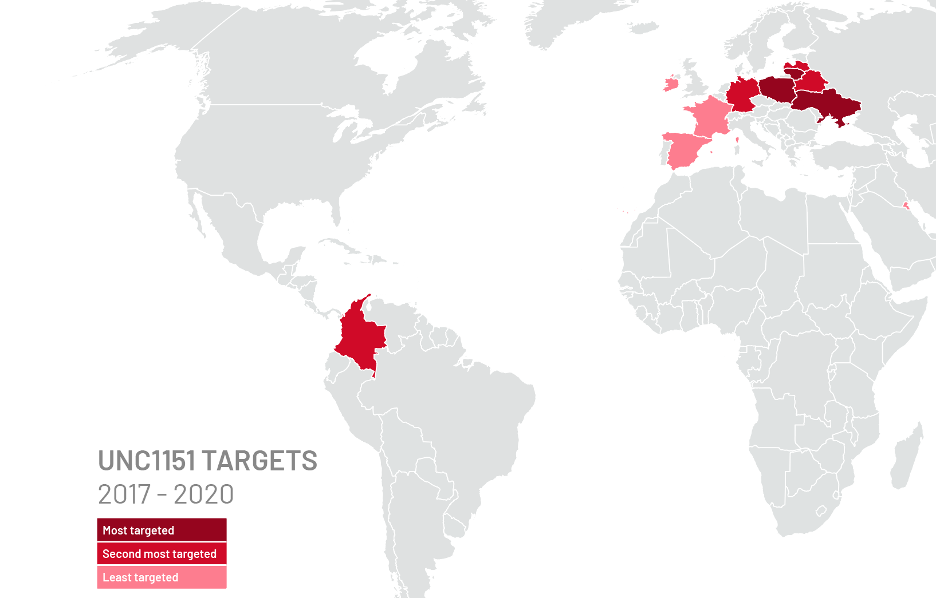

UNC1151 は、ウクライナ、リトアニア、ラトビア、ポーランド、ドイツを中心に、さまざまな政府および民間企業を標的にしています。標的には、ベラルーシの反体制派、報道機関、ジャーナリストも含まれます。これらの国に関心を持っている諜報機関は複数ありますが、特定の標的範囲はベラルーシの利益と最も一致しています。標的の範囲に加えて、UNC1151 の操作は機密情報の取得に重点を置いており、収益化の取り組みは明らかにされていません。

- 少なくとも 2016 年以降、UNC1151 は、正規の Web サイトを偽装して被害者の資格情報を盗む資格情報盗難ドメインを登録しています。世界中で使用されているアメリカの主要企業 (Facebook、Google、Twitter) 以外では、ほとんどのなりすまし組織は上記の 5 か国にありました。これには、地域の Web メール プロバイダー、国および地方政府、民間企業が含まれます。

- マルウェアベースの侵入も、東ヨーロッパに集中しています。 UNC1151 によって、ウクライナ政府機関への重大な侵入が複数回行われています。活動のほとんどはウクライナを標的にしていましたが、一部はリトアニアとポーランドを標的にしていました。

- UNC1151 は、2020 年のベラルーシ選挙の前の年に、複数のベラルーシのメディア組織とベラルーシの野党のメンバー数名を標的にしました。 UNC1151 は、リトアニア、ポーランド、ウクライナ、およびラトビアのメディア エンティティを標的にしていますが、これらの国では野党指導者や国内の政治活動家が同様に標的にされたことはありません。さらに、いくつかのケースでは、2020 年のベラルーシの選挙前に UNC1151 の標的となった個人が、後にベラルーシ政府によって逮捕されました。

- このグループは、ロシアやベラルーシの国家機関を標的にしていません。旧ソ連諸国と取引する政府間組織をスピア フィッシングしましたが、政府は対象外です。

UNC1151 作戦の大部分はベラルーシの近隣諸国を標的にしていますが、ベラルーシとの明らかな関係のない政府に対して実施された少数の作戦もあります。このターゲティングには、外交メーリング リストに偶発的に含まれていることや、非公開の二国間問題など、複数の理由が考えられます。ただし、ベラルーシの利益に直接一致しないターゲティングは、UNC1151 が追加の優先順位もサポートしていることを示している可能性があります。これらの範囲外の操作は、主に 2016 年から 2019 年の間に行われました。

- 歴史的な UNC1151 ドメインは、マルタ政府、クウェート陸軍 (mail.kuwaitarmy.gov-kw.ml)、フランス軍、およびベラルーシのすぐ近くの地理的近隣を超えたその他の標的などの組織の Web サイトを偽装してきました。最近の UNC1151 ドメインは、ポーランド、リトアニア、ウクライナなどの優先度の高いターゲットに関連するエンティティを偽装しています。

- 2019 年 6 月、UNC1151 は、悪意のあるファイルが添付されたフィッシングを 33 人の受信者に送信しました。大部分はポーランド、リトアニア、ラトビア、ウクライナにありましたが、コロンビア、アイルランド、スイス政府にも送られました。さらに、複数の認証情報盗難メールがコロンビア外務省に送信されています。

技術的証拠はオペレーターがミンスクにあり、ベラルーシ政府と関係がある可能性があることを示しています。

慎重に入手された技術的証拠は、UNC1151 の背後にいるオペレーターがベラルーシのミンスクにいる可能性が高いことを示しています。この評価は、この活動をベラルーシ在住の個人に関連付けた複数の情報源に基づいています。さらに、別の技術的証拠は、UNC1151 の背後にいるオペレーターとベラルーシ軍との間のリンクをサポートしています。

- 場所がベラルーシにあり、ベラルーシ軍と関係があるという証拠は、Mandiant によって直接観察されています。

- これらの接続は、別の情報源で確認されています。

運用の継続性と以前に追跡されたグループへのリンクなし

Mandiant は 2017 年から UNC1151 を追跡しており、その間、APT28、APT29、Turla、Sandworm、TEMP.Armageddon など、追跡されている他のロシアのグループとの重複はありませんでした。 UNC1151 またはゴーストライターの操作に対するロシアのサポートまたは関与を排除することはできませんが、UNC1151 が使用する TTP はこのグループに固有のものです。

- サンドワーム チームは、UNC1151 が活動している間、重大な資格情報の盗難操作を実行しましたが、使用された手法は異なっていました。 UNC1151 は主にセキュリティ通知になりすましたフィッシングを送信しましたが、Sandworm チームは、ユーザーを偽装したログイン Web サイトにリダイレクトするように設計された水飲み場を利用しました。

- TEMP.Armageddon は、UNC1151 が積極的にウクライナを標的にしている間に、複数のウクライナのエンティティを広範囲に標的にしました。この 2 つのグループは、お互いを知らずに行動しているように見え、マルウェア、インフラストラクチャ、またはその他のリソースを共有していません。

- 私たちは、Ghostwriter の活動が、二次感染などの他の情報操作キャンペーンとは異なることを引き続き評価しています。

- 2017 年以降、UNC1151 の運用では、進化しているが連続した TTP が活用されてきました。この進化は、単一の組織の成熟と一致しており、オペレーターの不連続性を示す証拠は発見されていません。

2020 年半ば以降、より狭いベラルーシの利益に沿ったゴーストライターの操作

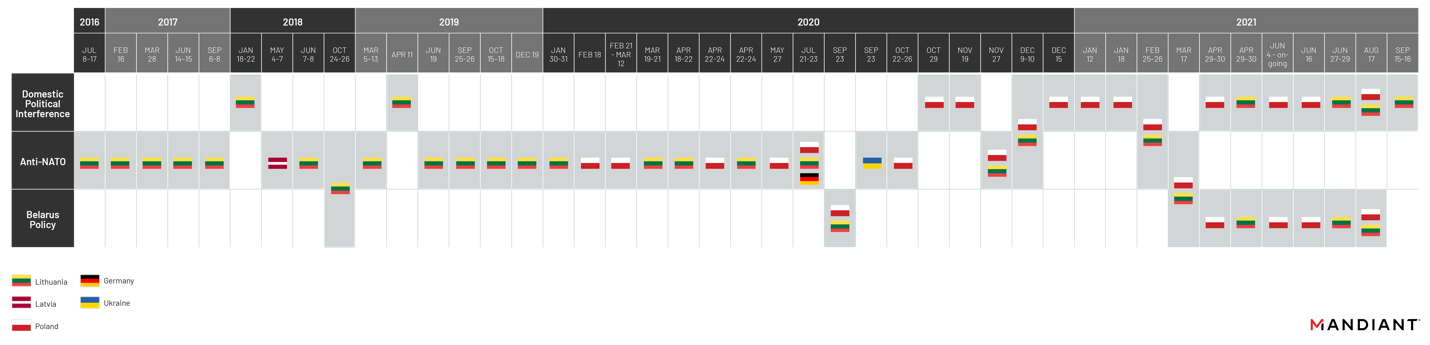

2020 年以前のゴーストライターの情報作戦は主に反 NATO でしたが、2020 年半ば以降はベラルーシの近隣諸国に焦点を当てています。

観測された最も初期のゴーストライター作戦から 2020 年半ばまで、ゴーストライター キャンペーンは主に、リトアニア、ラトビア、およびポーランドを標的とする作戦で地域の安全保障協力を弱体化させることを意図していると思われる反 NATO の物語を宣伝しました。この目的のために、観察された作戦は、この地域における外国軍の存在を住民への脅威として描写し、NATO加盟の費用が地元住民に損害を与えていると主張する偽情報を広めました. NATO に対する地域の支持を損なうという、これらの物語の一見意図された効果は、ロシアとベラルーシの両方の利益に役立つ可能性があります。ただし、このキャンペーンは特にベラルーシと国境を接する国々の視聴者をターゲットにしていることに注意してください。一方、ロシアは、この地域とさらに遠く離れた場所の両方で、反NATOの物語を長い間宣伝してきました.具体的には、この時期から現在までに観察されたゴーストライターの作戦は、エストニアをほぼ完全に排除してきました。エストニアは、特にベラルーシと国境を接していませんが、バルト諸国、NATO のメンバーであり、東部における NATO の安全保障体制に関する懸念の関連要素です。側面。

- 24 人中 22 人が、2020 年半ばより前に実施されたゴーストライター作戦が、核兵器の配備、NATO 軍による COVID-19 の拡散、および NATO 軍による犯罪の主張を含む、NATO に直接批判的な物語を助長したことを観察しました。同盟国からの外国軍の存在に批判的。

- この期間に行われた 2 つの追加の作戦では、リトアニアの国内政治問題で論争を巻き起こすことを意図しているように見える物語が助長されました。

ベラルーシで争われた 2020 年 8 月の選挙以来、ゴーストライターの活動はミンスクの利益とより明確に一致しています。宣伝された物語は、リトアニアとポーランドの与党内の汚職やスキャンダルの主張、ポーランドとリトアニアの関係に緊張を作ろうとする試み、ベラルーシの野党の信用を傷つけることに焦点を当てています.両政府は、デモに対するルカシェンカ政権の取り締まりと、権力を維持するための途方もない努力を強く非難している。さらに、いくつかのゴーストライター作戦は、ベラルーシの反体制派に対するポーランド政府の支援の疑いに批判的な物語を含む、ベラルーシに特有の物語を促進しました.リトアニア政府とポーランド政府に対する地元の信頼を損なうことを意図しているように見える作戦は、ベラルーシがベラルーシの内政への介入であると主張していることへの対応である可能性があります。同様に、両国間に緊張を生み出すことを意図しているように見える作戦は、ベラルーシ関連の問題への対応を部分的に特徴づけている両国の協力を損なう試みである可能性があります.

- 2020 年 8 月、ゴーストライターのペルソナは、米国と NATO によって組織化されたベラルーシでの抗議行動を描いた記事を公開し、NATO は抗議者に代わって軍事介入する用意があると主張し、西側諸国は「内政」への干渉を控えるべきだと主張した。ベラルーシの。

- さらに、ゴーストライター作戦は、主にポーランドとリトアニアからのベラルーシへの外国の干渉を示唆するように部分的に設計されているように見える物語を促進しました.

- 2020 年 8 月の選挙以降、19 件のゴーストライター作戦のうち 16 件が、ポーランド政府とリトアニア政府を中傷する物語を宣伝しました。残りの 3 つの物語のうち、2 つは NATO を批判し、1 つは EU を批判した。

- ポーランドとリトアニアを標的とする一部の作戦では、ベラルーシが関与する地域紛争に関連する物語が宣伝されています。たとえば、リトアニアの原子力施設で事故が発生したと複数の作戦が主張しています。リトアニアは、リトアニア国境近くに位置するベラルーシのアストラビエツ原子力発電所の建設と運転に積極的に反対してきました。同様に、ポーランドとリトアニアを対象とした 2021 年 8 月のゴーストライター作戦では、移民によって犯された捏造された犯罪についての物語が宣伝されましたが、ポーランドとリトアニアはベラルーシが国境からの移民の流出を画策したと非難していました。

- 私たちは、キャンペーン資産であると私たちが評価するものによって、ロシア語でこれらの物語のいくらかの普及を観察しました.ロシア語でのゴーストライターの物語の宣伝は、それらが何らかの形でロシア語を話す聴衆に影響を与えることを意図していることを示唆しています.

ゴーストライターの話、特に近隣政府に批判的な話は、事実としてベラルーシの国営テレビで特集されています.これが調整された戦略の一部なのか、単にベラルーシの国営テレビが政権の利益と一致し、正確さを気にしない物語を宣伝しているだけなのかを確認することはできません.このようなテレビ番組は、一部のゴーストライター作戦の宣伝された物語が、ベラルーシで進行中の内部の政治的会話に特に関連していることを示唆しており、ベラルーシ国民の目には、ライバル政府とベラルーシ野党の人物の信用を傷つける可能性があります。ゴーストライターキャンペーン。

- 私たちは、ベラルーシの国営テレビのニュースで宣伝されているポーランド政府の信用を傷つけるゴーストライターの物語の複数の事例を観察しました.テレビの報道は、2021 年 6 月に開始されたハッキング アンド リーク スタイルのゴーストライター作戦で宣伝された、流出したとされるポーランド政府の通信と文書を特集しています。また、ベラルーシの野党に対するポーランドの支持を記録するものとしてニュース番組が組み立てられた物語を特に強調しました。ある例では、ベラルーシのテレビ ニュース レポートが、ソースとしてゴーストライターの資産であると考えられるロシア語のテレグラム チャンネルの名前を引用していました。

- また、親ベラルーシ政府の Telegram チャンネルが定期的に再投稿したり、Ghostwriter によるものと見なしたロシア語の Telegram チャンネルを引用したりしていることも確認しています。

マルウェアの開発と情報操作の内容に関する不確実性

ゴーストライターの操作と UNC1151 によって使用されるマルウェアの書かれたコンテンツのソースは不明のままです。特に多言語での情報操作のためのコンテンツの作成には、コンピューターへの侵入を行うこととは異なるスキルセットが必要です。同様に、カスタム マルウェアの開発には、資格情報の盗難操作をセットアップするために必要なスキルとは異なるソフトウェア エンジニアリング スキルが必要です。これらの機能をサポートする個人が、ベラルーシと関係があると評価された同じ組織の一部である可能性があります。ただし、この活動のさまざまな側面に必要な不確実性と明確なスキルセットにより、追加の組織または国が関与する可能性が生じます。

- ゴーストライター情報操作では、英語、リトアニア語、ポーランド語、ラトビア語、ウクライナ語、ロシア語、およびドイツ語でコンテンツを公開しています。

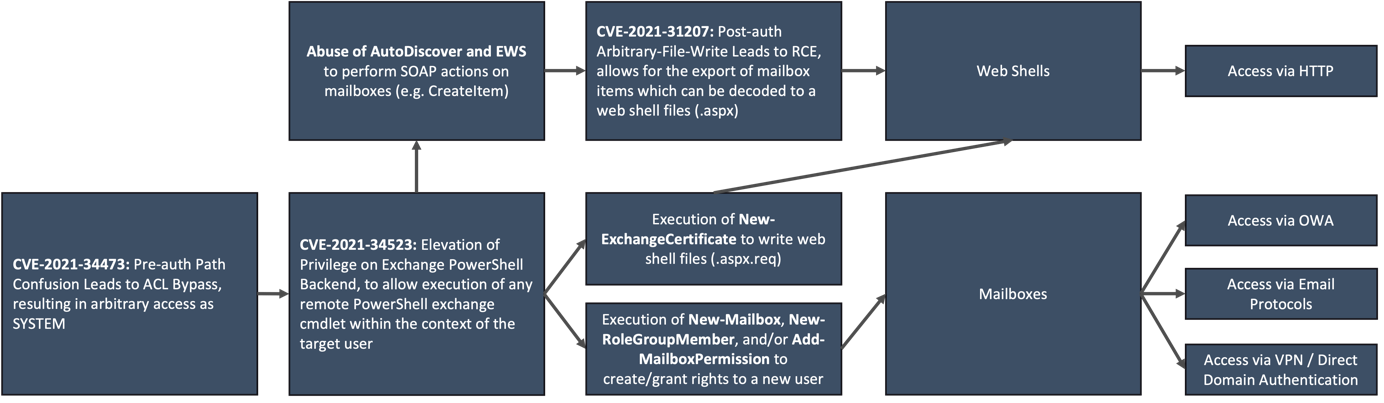

- 私たちは、UNC1151 が GoPhish を主に電子メール送信操作に使用していると判断しました。これには、サイバー スパイ活動と Ghostwriter コンテンツの配布の両方が含まれます。彼らはしばしば電子メールの送信者エンベロープを偽装し、SMTP2GO などの以前の電子メール配信サービスを利用して自分自身を正当化します。初期の UNC1151 キャンペーンの技術的な詳細は、グループがこれらの技術に不慣れであり、適切な使用方法を仕事で学んだ可能性があることを示唆しています。

- UNC1151 は、資格情報収集ドメインを使用して、正規の Web メール プロバイダー、一般的なログイン ページ、およびターゲットの正規の Web サイトを偽装しようとします。これらの資格情報収集ドメインは、フィッシング メールを介して被害者に送信されます。時間が経つにつれて、UNC1151 ドメイン登録の TTP は変化しました。初期のドメイン登録 TTP は、ロシアの脅威グループに起因する資格情報収集ドメインのクラスターと似ていましたが、技術的には重複していませんでした。特に、このグループはFreenomの使用からCloudflareサービスの使用に移行しており、これはグループが利用できるリソースの増加を反映している可能性があります.

- UNC1151 は、HIDDENVALUE や HALFSHELL などの独自のマルウェア スイートを使用しており、オープン ソースまたは公開されているツールを使用して確認されることはめったにありません。これらの初期段階の足掛かりとなるマルウェア ファミリの使用は観察されていますが、侵害後の活動はまだ確認されていません。

- UNC1151 は、グループの追跡を開始して以来、技術的なスキルが向上しています。 UNC1151 マルウェア ファミリは、通常、基本的なコマンド機能を備えた .NET アプリケーションです。これらのマルウェア ファミリ間でコードの重複は確認されていませんが、サポートされているコマンドは大まかに類似しているようです。わずかに異なるコマンド セットをサポートする HIDDENVALUE の亜種を観察しました。ウクライナとポーランドを標的とするいくつかの異なる作戦で使用されてきた HIDDENVALUE より前に、UNC1151 によって使用されたマルウェア ファミリは、限られた一連の作戦に使用された可能性があります。

属性の概要

Mandiant は、UNC1151 がベラルーシ政府に関連していることを高い確信を持って評価し、中程度の確信を持ってベラルーシ軍に関連していると評価しています。これは、以下の要因に基づいています。

- UNC1151 作戦の大部分の標的となった国は、ベラルーシとの二国間関係を緊張させてきました。これらの国々の一部は一貫してロシアのサイバー スパイ活動の標的になっていますが、特定の組み合わせはベラルーシとの結びつきを支えています。

- 国防省は、UNC1151 の標的となる最も一般的な政府機関であり、このグループが軍事情報に重点を置いていることを示唆しています。

- ベラルーシの野党やメディアの一部である個人を含む個人の標的は、ベラルーシにとって最も関心があります。

- 機密性の高い技術情報により、ベラルーシのミンスクでの作戦が特定され、ベラルーシ軍と関連付けられています。

- UNC1151 は、ベラルーシの優先事項と明確かつ直接的なつながりを持たずに作戦を遂行してきました。ただし、これらは少数の操作であり、複数の要因によってもっともらしく説明されます。

Mandiant は、ゴーストライターの情報操作がベラルーシ政府の支援を受けて実施されていることを高い確信を持って評価し、ベラルーシの支援を受けて実施されていることを中程度の確信で評価しています。

- 2020年に争われたベラルーシの選挙以降に実施された作戦は、特定の偏狭なベラルーシ政府の目標に適合しており、ベラルーシがリトアニアとポーランドに対して取った明白な行動と一致しています。

- UNC1151 と Ghostwriter キャンペーンの間の密接な技術的リンクは、共有スポンサーの可能性が高いことを示唆しています。

- ただし、情報操作のコンテンツの生成に関する洞察が不足しています。

Mandiant は、UNC1151 およびゴーストライターの作戦にロシアが関与している可能性を調査しましたが、これらの活動における役割を確認または反論するのに十分な証拠はありません。 Mandiant は、高レベルの TTP がロシアの作戦と重複していることを確認しており、ターゲティングおよび情報作戦の多くはロシアの目標と一致しています。政府間の緊密な関係を考えると、協力はもっともらしいです。ただし、ロシア政府の関与を示す直接的な証拠は発見されていません。

- バルト諸国における NATO の評判に対する UNC1151 の最初の焦点は、ロシアの目標でもあります。ただし、作戦はベラルーシと国境を接するリトアニアとラトビアに集中しており、エストニアでは発見されませんでした。

- ロシアは、作戦を支援することができたはずの攻撃的なサイバーおよび情報作戦の専門知識を持っています。

展望と影響

UNC1151 のベラルーシの後援とゴーストライター作戦へのリンクは、挑発的な情報作戦のアクセス可能性と否定可能性を示しています。サイバー スパイ活動は地域に焦点を当てており、主にオープン ソース プラットフォームを利用して資格情報を盗みましたが、影響力のある情報操作をサポートすることができました。これらのタイプのサイバー作戦は、政府が目標を達成するために使用する多くのツールの 1 つであり、孤立して存在するのではなく、他のタイプの作戦とともに活用されます。

参照: https://www.mandiant.com/resources/blog/unc1151-linked-to-belarus-government

Comments