マイクロソフトが優先度の高い国家支援の攻撃者 HAFNIUMの追跡を続けていると、パッチが適用されていないゼロデイ脆弱性を初期ベクトルとして利用する新しい活動が明らかになりました。 Microsoft 検出および対応チーム (DART) は、Microsoft Threat Intelligence Center (MSTIC) と協力して、Zoho Manage Engine Rest API 認証バイパスの脆弱性を標的とする多段階攻撃を特定し、Unit42 によって詳述された同様のプロパティを持つ Godzilla Web シェルを最初に埋め込みました。以前のブログのチーム。

マイクロソフトは、2021 年 8 月から 2022 年 2 月まで HAFNIUM を観察し、通信、インターネット サービス プロバイダー、およびデータ サービス セクターを対象とし、 2021 年春に実施された以前の操作から観察された対象セクターを拡大しました。

さらなる調査により、ラテラル ムーブメントと実行のための Impacket ツールの使用に関するフォレンジック アーティファクトと、「隠された」スケジュールされたタスクを作成する Tarrask と呼ばれる防御回避マルウェアの発見、およびその後のアクションでタスク属性を削除し、スケジュールされたタスクを従来のタスクから隠すことが明らかになりました。識別手段。

このブログでは、Tarrask が使用するマルウェア手法のシンプルさを概説するとともに、スケジュールされたタスクの悪用が永続性と防御回避の非常に一般的な方法であり、魅力的な方法であることを強調しています。この投稿では、攻撃者がスケジュールされたタスクを作成する方法、追跡を隠す方法、マルウェアの回避技術を使用してシステムの永続性を維持および確保する方法、およびこの戦術から保護する方法を示します。

スケジュールどおり: スケジュールされたタスクによる永続性の維持

Windows タスク スケジューラは、正当な管理目的 (ブラウザーやその他のアプリケーションのスケジュールされた更新など) のために、ユーザーが選択したコンピューターで自動化されたタスク (スケジュールされたタスク) を実行できるようにするサービスです。

調査の過程で、攻撃者は通常、このサービスを利用して Windows 環境内で持続性を維持していることがわかりました。

Tarrask マルウェアは、タスク スケジューラ GUI またはschtasksコマンド ライン ユーティリティを使用して、スケジュールされたタスクの作成時にいくつかのアーティファクトを生成することに注意してください。これらのツールのいずれかの使用をプロファイリングすると、調査員がこの永続化メカニズムを追跡するのに役立ちます。

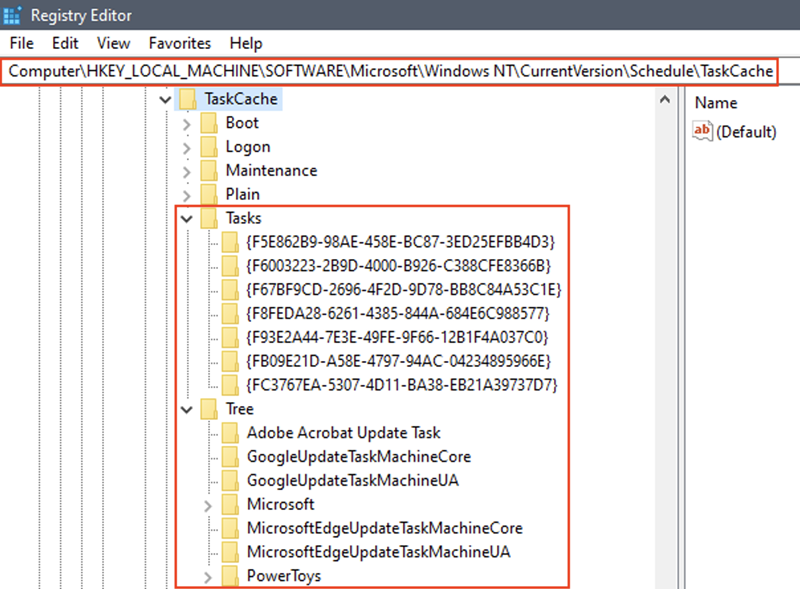

新しいタスクの作成時に、次のレジストリ キーが作成されます。

- HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionScheduleTaskCache Tree TASK_NAME

- HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionScheduleTaskCache Tasks{ GUID }

ツリーパス内に作成された最初のサブキーは、スケジュールされたタスクの名前と一致します。その中で作成された値 (Id、Index、および SD) には、システム内のタスク登録用のメタデータが含まれています。 Tasksパス内に作成された 2 番目のサブキーは、 Treeキーで見つかったId値への GUID マッピングです。内部で作成された値 (アクション、パス、トリガーなど) には、タスクの実行を容易にするために必要な基本パラメーターが含まれています。

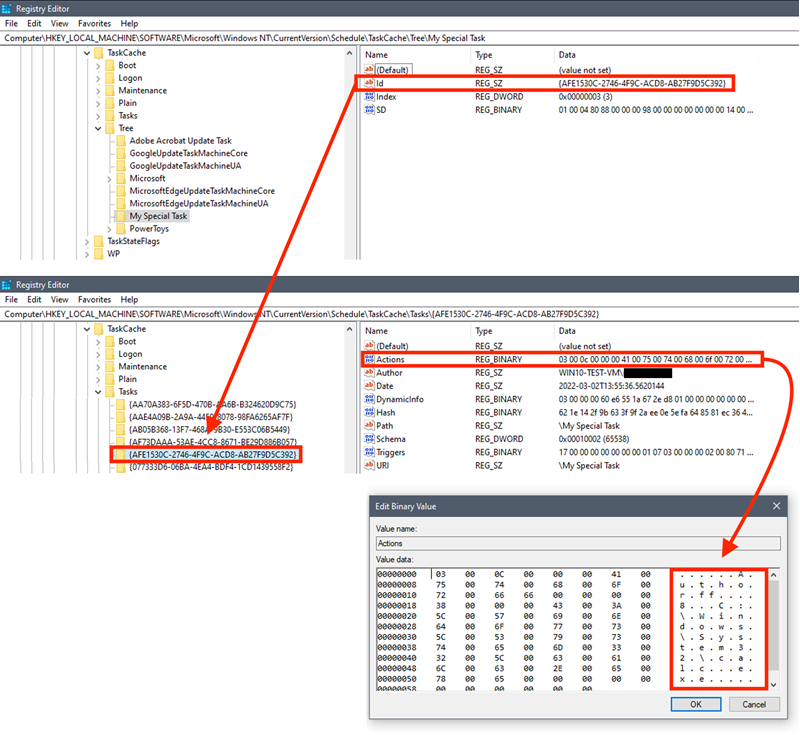

生成されたアーティファクトの価値を実証するために、次の図に示すように、バイナリ「C:WindowsSystem32calc.exe」を定期的に実行するように設定された「My Special Task」を作成しました。

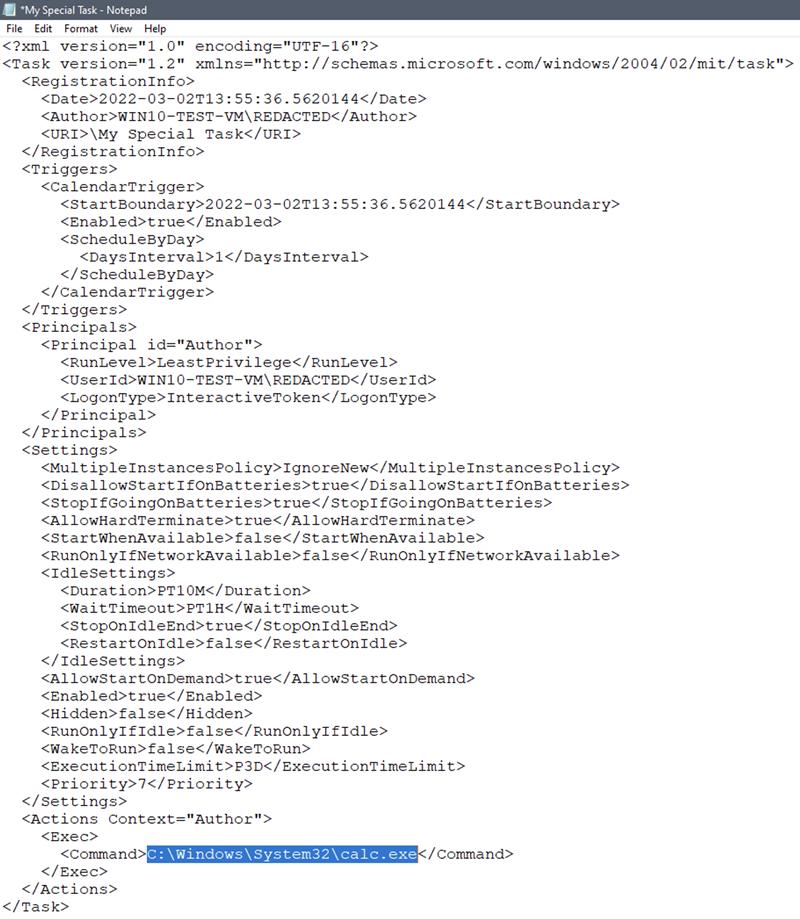

同様の情報は、 C:WindowsSystem32Tasks内に作成された拡張子のない XML ファイルにも保存されます。このファイルの名前は、タスクの名前と一致します。これを図 2 に示します。例として、タスクに「My Special Task」という名前を付けています。

Tasks{GUID} キー内に格納されている “Actions” 値は、タスクに関連付けられたコマンド ラインを指していることに注意してください。図 2 では、「バイナリ値の編集」ダイアログ内に「C:WindowsSystem32calc.exe」への参照があり、拡張子のない XML ファイルの「<Command>」セクション内で参照されているパスがあります。図 3. この値が 2 つの異なる場所に保存されているという事実は、攻撃者が痕跡を隠すための措置を講じた場合に、タスクの目的に関する情報を復元するのに役立つことが証明されています。

最後に、スケジュールされたタスクの作成と操作に関連するアクションを記録する 2 つの Windows イベント ログがあります。Security.evtx ログ内のイベント ID 4698 と、Microsoft-Windows-TaskScheduler/Operational.evtx ログです。

これらはどちらも既定では監査されないため、管理者が明示的に有効にする必要があります。 Microsoft-Windows-TaskScheduler/Maintenance.evtx は既定で存在しますが、タスク スケジューラ エンジンのメンテナンス関連の情報のみが含まれます。

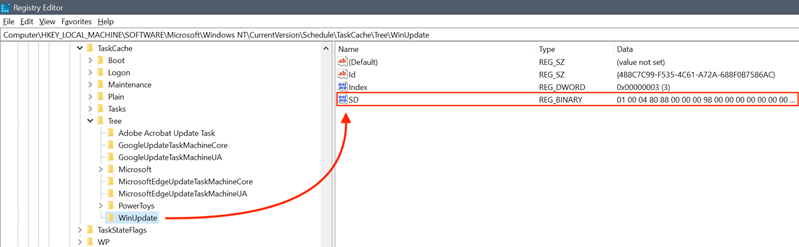

スケジュールされたタスクを効果的に隠す

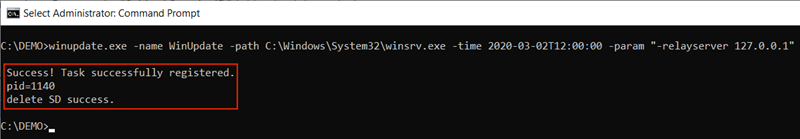

このシナリオでは、脅威アクターは、HackTool:Win64/Tarrask を介して「WinUpdate」という名前のスケジュールされたタスクを作成し、コマンド アンド コントロール (C&C) インフラストラクチャへの切断された接続を再確立しました。これにより、前のセクションで説明したレジストリ キーと値が作成されましたが、攻撃者は Tree レジストリ パス内の SD 値を削除しました。

このコンテキストでは、SD は、タスクの実行を許可されたユーザーを決定するセキュリティ記述子を指します。興味深いことに、この値を削除すると、「schtasks /query」とタスク スケジューラからタスクが「消えて」しまいます。調査者が前述のレジストリ パスを手動で検査しない限り、タスクは事実上隠されています。

「reg delete」コマンドを発行して SD 値を削除すると、昇格したコマンド プロンプトから実行した場合でも、「アクセスが拒否されました」というエラーが発生します。削除は、SYSTEM ユーザーのコンテキスト内で行う必要があります。 Tarrask マルウェアがトークンの盗難を利用して、lsass.exe プロセスに関連付けられたセキュリティ権限を取得したのはこのためです。トークンの盗難が実行されると、マルウェアは LSASS と同じ権限で動作する可能性があり、削除が可能になりました。

また、攻撃者は Tree と Tasks 内の 2 つのレジストリ キー、およびC:WindowsSystem32Tasks内に作成された XML ファイルを完全に削除することを選択した可能性があることに注意することも重要です。これにより、スケジュールされたタスクに関連付けられたディスク上のアーティファクトが効果的に削除されますが、タスクは、システムが再起動されるまで、またはタスクの実行を担当する関連する svchost.exe プロセスが終了するまで、定義されたトリガーに従って実行され続けます。

攻撃者は、再起動後も永続性を確保したかったため、これらの手順を実行せず、代わりに SD 値のみを削除した可能性があります。ただし、攻撃者は、これらのコンポーネントが削除された後もタスクが引き続き実行されることに気づいていなかったと推測されます。

推奨事項とサイバー レジリエンスのガイダンス

ジョブ スケジューラまたはタスク スケジューラは、長年にわたって Windows オペレーティング システムに存在していたサービスです。私たちが説明した攻撃は、脅威アクター HAFNIUM が Windows サブシステムの独自の理解を示し、この専門知識を使用して標的のエンドポイントでのアクティビティをマスクし、影響を受けるシステムで持続性を維持し、目立たないようにする方法を示しています。

そのため、スケジュールされたタスクは、攻撃者が持続性を達成しながら特定のタスクを自動化するための効果的なツールであると認識しており、これにより、この見過ごされがちな手法についての認識を高めることができます。また、攻撃者がこの回避方法を利用して、検出されない可能性が高い方法で価値の高いターゲットへのアクセスを維持する可能性があるという事実にも注意を向けたいと思います。これは、頻繁に再起動しないシステム (ドメイン コントローラ、データベース サーバーなどの重要なシステムなど) では特に問題になる可能性があります。

攻撃者が使用し、この投稿で説明されている手法は、次の推奨事項とセキュリティ ガイドラインを採用することで軽減または検出できます1 。

- HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionScheduleTaskCacheTreeレジストリ ハイブを調べて、Windows 環境のレジストリ ハイブを列挙し、タスク キー内に SD (セキュリティ記述子) 値のないスケジュールされたタスクを特定します。必要に応じて、これらのタスクの分析を実行します。

- Microsoft-Windows-TaskScheduler/Operational 内で「TaskOperational」のログ記録を有効にすることで、監査ポリシーを変更して、スケジュールされたタスク アクションを識別します。環境に適した、 推奨される Microsoft 監査ポリシー設定を適用します。

- 次のタスク スケジューラ ログを有効にして一元化します。タスクが「隠されている」場合でも、これらのログはそれらに関連する重要なイベントを追跡し、よく隠されている永続化メカニズムを発見する可能性があります

- Security.evtx ログ内のイベント ID 4698

- Microsoft-Windows-TaskScheduler/Operational.evtx ログ

- このキャンペーンの脅威アクターは、非表示のスケジュールされたタスクを使用して、C&C インフラストラクチャとのアウトバウンド通信を定期的に再確立することにより、インターネットに公開されている重要な資産へのアクセスを維持しました。これらの重要なTier 0 および Tier 1 アセットからのこれらの接続の監視とアラートが適切に行われるようにすることで、警戒を怠らず、アウトバウンド通信の異常な動作を監視します。

侵害の痕跡 (IOC)

次のリストは、調査中に確認された IOC を示しています。環境でこれらの指標を調査し、検出と保護を実装して過去の関連アクティビティを特定し、システムに対する将来の攻撃を防ぐことをお勧めします。

| SHA256 | ファイル名 | 詳細 |

| 54660bd327c9b9d60a5b45cc59477c75b4a8e2266d988da8ed9956bcc95e6795 | winupdate.exe、date.exe、win.exe | タラスク |

| a3baacffb7c74dc43bd4624a6abcd1c311e70a46b40dcc695b180556a9aa3bb2 | windowsvc.exe、winsrv.exe、WinSvc.exe、ScriptRun.exe、Unique.exe、ngcsvc.exe、ligolo_windows_amd64.exe、proxy.zip、wshqos.exe、cert.exe、ldaputility.exe | リゴロ |

| 7e0f350864fb919917914b380da8d9b218139f61ab5e9b28b41ab94c2477b16d | CertCert.jsp、Cert0365.jsp | ゴジラのウェブシェル |

Microsoft 365 Defender の検出

お客様が Microsoft 365 Defender でこれを特定する方法:

Microsoft Defender ウイルス対策

エンドポイントの Microsoft Defender は、次のようにインプラントとコンポーネントを検出します。

- ハックツール:Win64/タラスク!MSR

- ハックツール:Win64/Ligolo!MSR

Microsoft Defender for Endpoint は、次のような悪意のある動作を検出します。

- 動作:Win32/ScheduledTaskHide.A

Microsoft Sentinel の検出

Microsoft Sentinel のお客様は、次の検出クエリを使用して、このアクティビティを探すことができます。

- Tarrask マルウェア ハッシュ IOC : このクエリは、さまざまなデータ ソースで Tarrask マルウェアに関連するハッシュの一致を識別します。

- スケジュールされたタスクの非表示 : このクエリは、Windows セキュリティ イベントを使用して、SD (セキュリティ記述子) 値を削除することにより、マルウェアによるスケジュールされたタスクの隠蔽の試みを検出します。 SD 値を削除すると、スケジュールされたタスクが「schtasks /query」およびタスク スケジューラから「消える」ことになります。

- Microsoft Defender AV Hits : このクエリは、SecurityAlerts テーブルを使用して、Tarrask マルウェアに関連する Microsoft Defender AV 検出を検索します。 Microsoft Sentinel では、SecurityAlerts テーブルには、影響を受けるデバイスのデバイス名のみが含まれます。このクエリは、DeviceInfo テーブルに結合して、デバイス グループ、IP、ログオン ユーザーなどの他の情報を明確に関連付けます。このようにして、Microsoft Sentinel ユーザーはすべてのアラートの 1 つのビューで関連するデバイス情報。

1この記事に含まれる技術情報は、一般的な情報提供および教育目的でのみ提供されており、専門的なアドバイスに代わるものではありません。したがって、そのような情報に基づいて行動を起こす前に、適切な専門家に相談することをお勧めします。提供された情報に基づいて、特定の結果または結果を保証するものではありません。したがって、この記事に含まれる情報の使用または信頼は、お客様自身の責任で行ってください。

Comments