ハッカーは、Level Finance スマート コントラクトの脆弱性を悪用して、分散型取引所から 214,000 LVL トークンを流出させ、それらを 3,345 BNB (約 1,100,000 ドル相当) に交換しました。

Level Finance は、攻撃は流動性プールと DAO の財務に影響を与えず、エクスプロイトは他のすべての契約から隔離されたと述べましたが、LVL トークンは、攻撃が明らかになった直後にその価値の約 50% を失いました。

同社は、調査でさらに明らかになり次第、状況に関する最新情報を提供すると約束しています。その後、DAO は、攻撃によって流通に追加された 214K LVL トークンをコミュニティがどのように扱うべきかについて投票を求める提案をリリースしました。

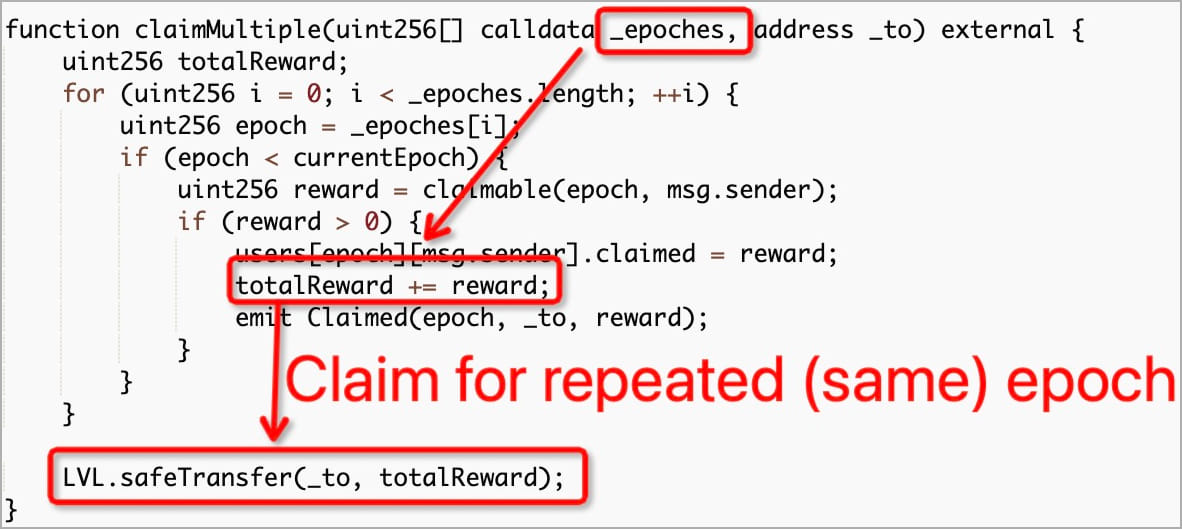

ブロックチェーン セキュリティおよびデータ分析会社のPeckShield は、侵害されたスマート コントラクト「LevelReferralControllerV2」には、ユーザーが同じエポック (期間) 内に紹介報酬を繰り返し請求できるようにする claimMultiple 関数にロジック バグがあったと説明しました。

スマート コントラクトの監査人である BlockSec も同じ結論に達し、ハッカーは先週から数回この脆弱性を悪用しようとして失敗したと付け加えています。

「具体的には、請求報酬は紹介と報酬ポイントの層によって決定されたため、攻撃者は次の準備を行いました: 1) 多くの紹介を作成して設定する; 2) フラッシュローンを使用して数十回のスワップを実行する (報酬は postSwap で更新されました) function)」とTwitter で BlockSec を説明しました。

攻撃者は、スマート コントラクトのバグを悪用して得られる報酬を最大化するために、複数の紹介アカウントを作成しました。

フラッシュローン (単一トランザクションの借用と返却) を使用して、紹介報酬をさらに増幅し、攻撃者が 1 つのトークンから別のトークンに何十回もスワップを実行して、アクションのたびに報酬を得ることができるようにしました。

最終的に、攻撃者は昨日正しい手順を実行し、110 万ドルを稼いだハッキングを開始しました。

監査済みとは安全を意味しない

Level Finance は、独立した企業に 2 つの監査を依頼することで資産を保護するために最善を尽くしましたが、ハッカーはコードを悪用して、見逃したバグを利用してお金を盗む方法を見つけました。

ただし、Level Finance は 2023 年に 2 回監査を受けましたが、脆弱な機能がその後監査されたのか追加されたのかは不明です。

過去に何度も見られたように、セキュリティ監査は防弾ではなく、安全性とセキュリティの保証として扱われるべきではありません。

先週、DEX Merlin は「プラットフォームの構造的完全性と制御における重大な欠陥」が原因で危険にさらされ、不正な内部関係者が流動性プールから流出させた182 万ドルを失いました。これは、DEX Merlin がブロックチェーン セキュリティ会社 CertiK による監査の成功を発表したわずか数日後に発生しました。

昨年、分散型音楽プラットフォームの Audius は、攻撃者がシステムの欠陥を悪用した後、600 万ドル相当のトークンを失いました。これは、システムが導入されて以来、別々の監査人による 2 つの詳細なセキュリティ評価を受けていたものです。

Comments