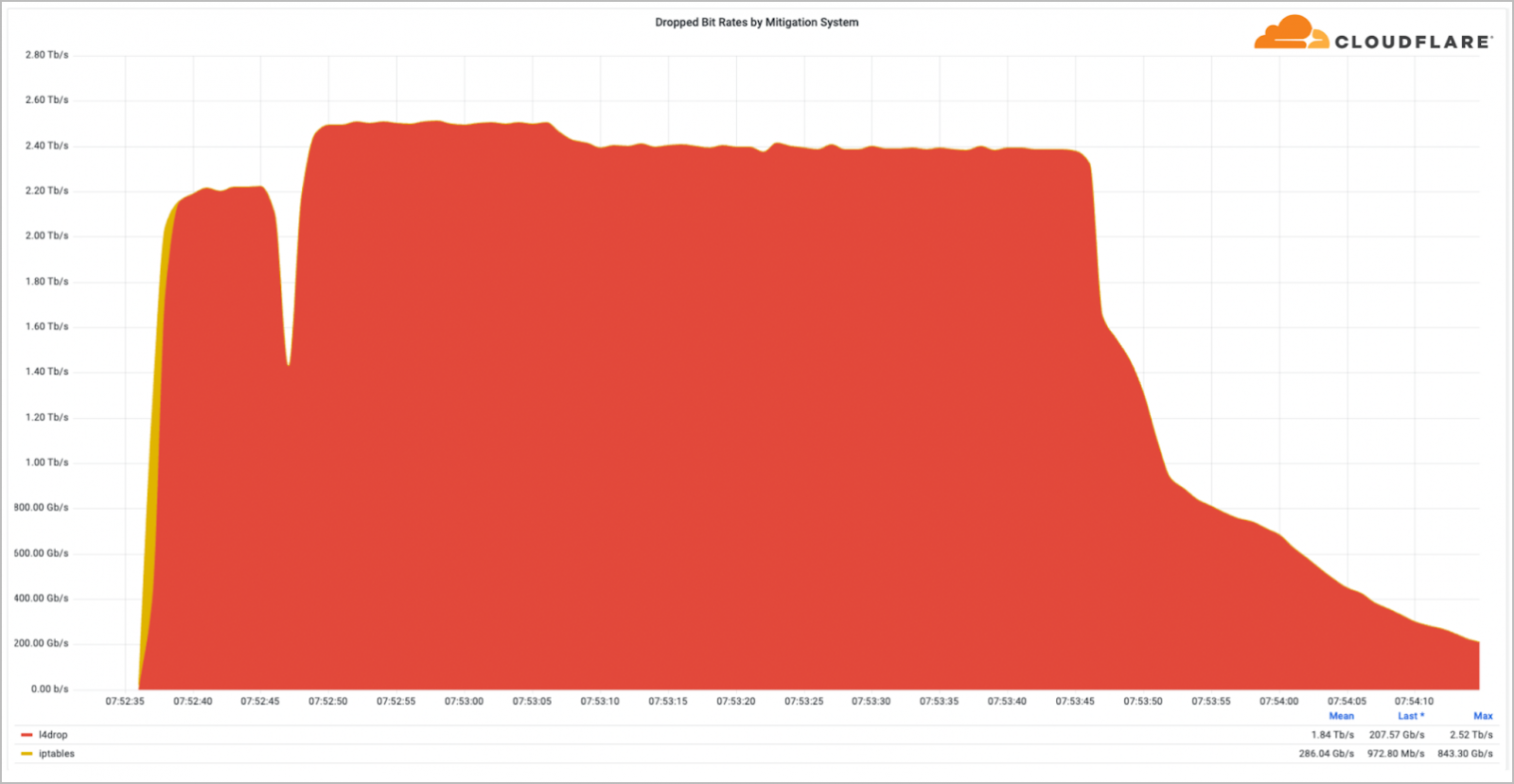

最大の Minecraft サーバーの 1 つである Wynncraft は、最近、2.5 Tbps の分散型サービス妨害 (DDoS) 攻撃を受けました。

これは約 2 分間続くマルチベクトル攻撃であり、UDP および TCP フラッド パケットで構成され、サーバーを圧倒し、何十万人ものプレイヤーを締め出そうとしたと、DDoS 緩和企業 Cloudflare は述べています。

研究者によると、これはこれまでに記録および処理した最大のビットレート攻撃でした。

これほど大規模な DDoS 攻撃は 2017 年に発生し、2020 年に Google によって明らかにされた、国家国家の攻撃者による 6 か月にわたるキャンペーンで発生しました。

Cloudflare の 2022 年第 3 四半期の DDoS レポートでは、マルチテラビットの DDoS 攻撃がより頻繁に発生していると指摘しています。

これまでに報告された最大の DDoS 攻撃の 1 つは 2021 年 11 月に発生し、 毎秒 3.47 テラビットでピークに達しました。

DDoS 攻撃の傾向

今年の第 3 四半期に、Cloudflare は昨年と比較してより多くの DDoS 攻撃を軽減し、HTTP ベースの攻撃は 111% 増加しました。レイヤー 3 および 4 (L3/4) DDoS 攻撃も前年比でほぼ 2 倍になり、その発生率は 97% 跳ね上がりました。

HTTP DDoS 攻撃の標的となった最も顕著な地域は台湾で、前四半期と比較して 200% 増加し、日本は前四半期比で 105% 増加しました。

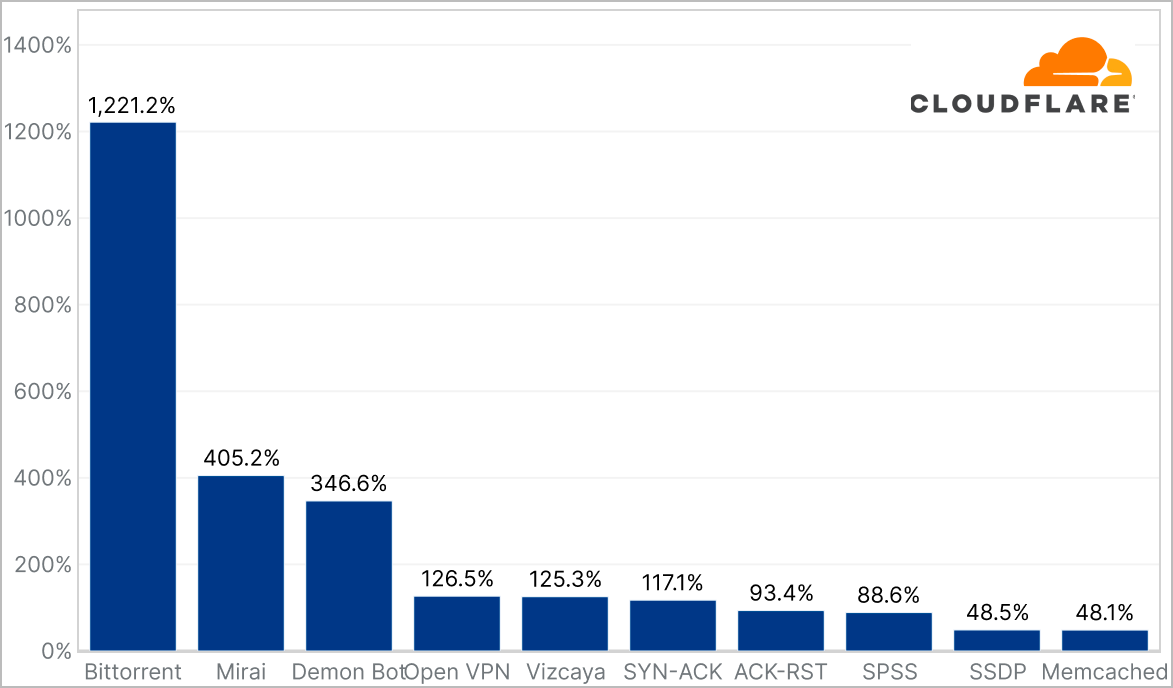

L3/4 DDoS 攻撃は主にゲーム業界を標的としており、その量はMiraiのカムバックによって増加し、その活動は 2022 年第 2 四半期と比較して 405% 増加しました。

2022 年第 3 四半期に見られたもう 1 つの憂慮すべき DDoS トレンドは、ファイル共有に通常使用される BitTorrent プロトコルの悪用です。このプラクティスは、前四半期比で 1,200% 以上増加しました。

「悪意のあるアクターは、[BitTorrent] トラッカーおよび DHT (分散ハッシュ テーブル) システム内で、被害者の IP アドレスをシーダー IP アドレスとしてスプーフィングできます」とCloudflare は詳しく述べています。

「その後、クライアントはそれらの IP からファイルを要求します。ファイルを要求するクライアントが十分な数に達すると、処理しきれないほどのトラフィックが被害者に殺到する可能性があります。」

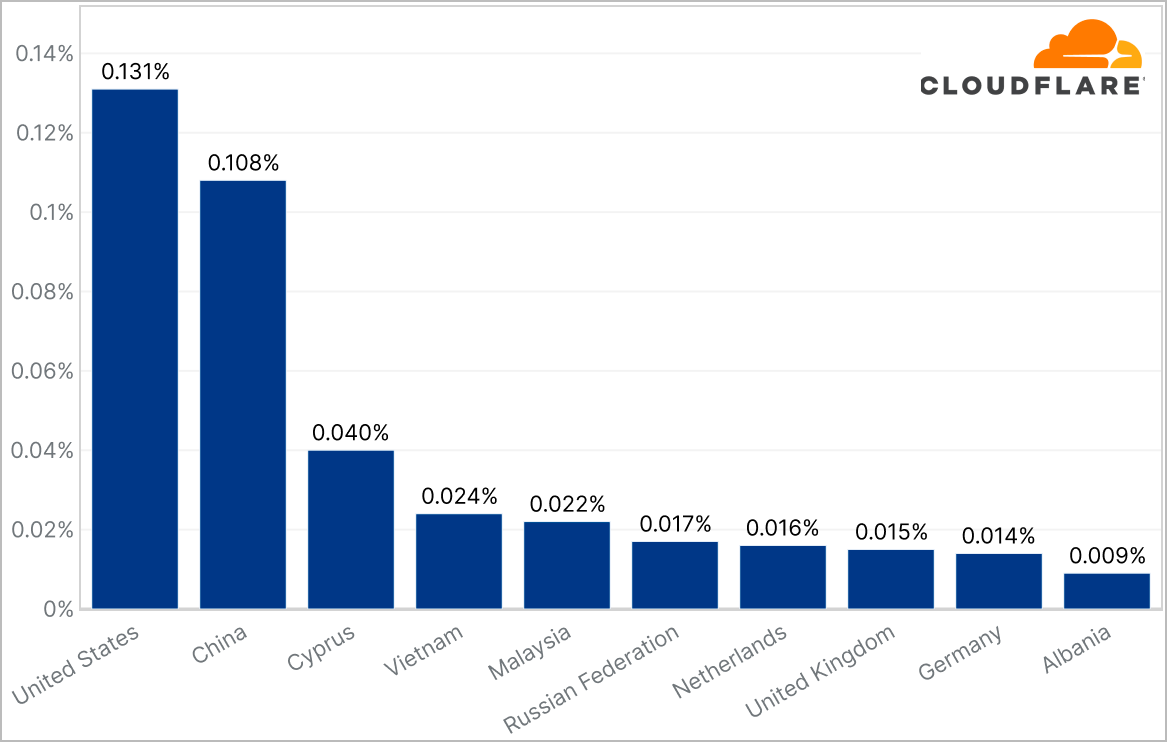

HTTP DDoS 攻撃の標的となった国は、米国、中国、キプロスが最も多く、ネットワーク層の攻撃は主にシンガポール、米国、中国を標的としていました。

サイズと期間

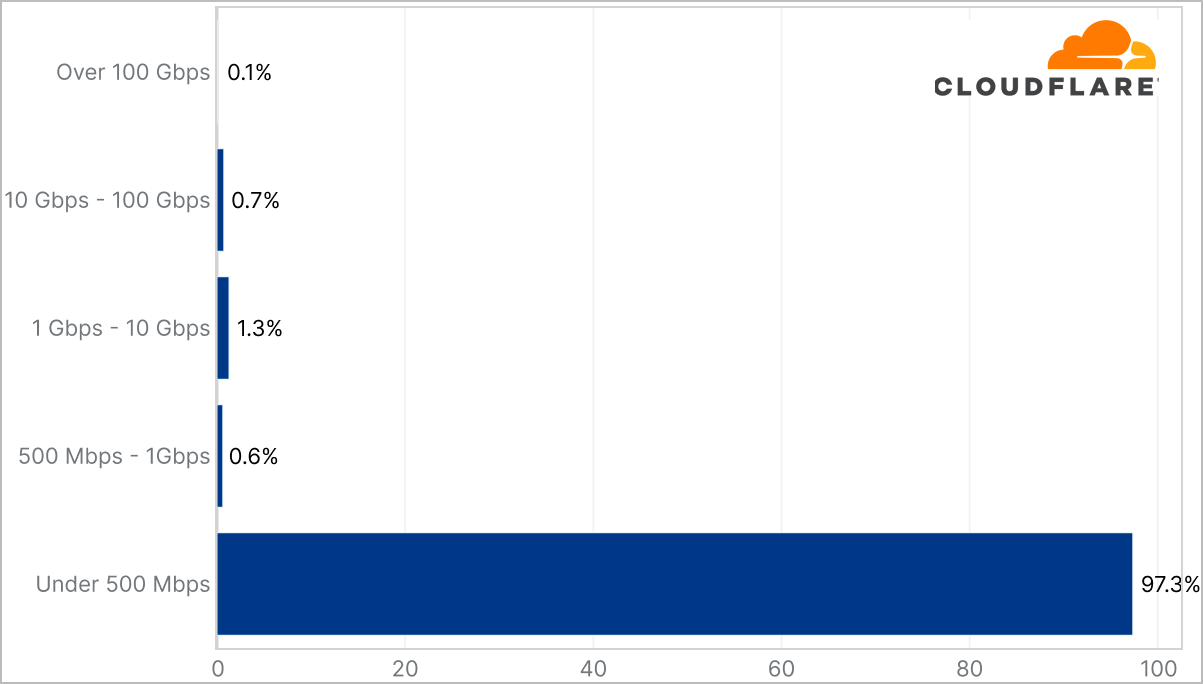

Cloudflare は、大規模な DDoS 攻撃 (100 Gbps を超える) の数が増加していることを強調していますが、これらは依然として外れ値であり、全体の 0.1% しか占めていないことを強調しています。

大部分 (97.3%) は 500 Mbps 未満の攻撃であり、Cloudflare はこれを「サイバー バンダリズム」と特徴付けており、これはいわゆる「スクリプト キディー」によるものであり、容易に入手できる DDoS ツールを使用し、小規模で十分に保護されていないターゲットに対して直接攻撃を行います。 .

ほとんど (94%) の攻撃の持続時間は短く、20 分未満です。ただし、1 時間以上続く長いエピソードでは 8.6%、3 時間以上続くエピソードでは 3.2% のわずかな上昇がありました。

Comments