news

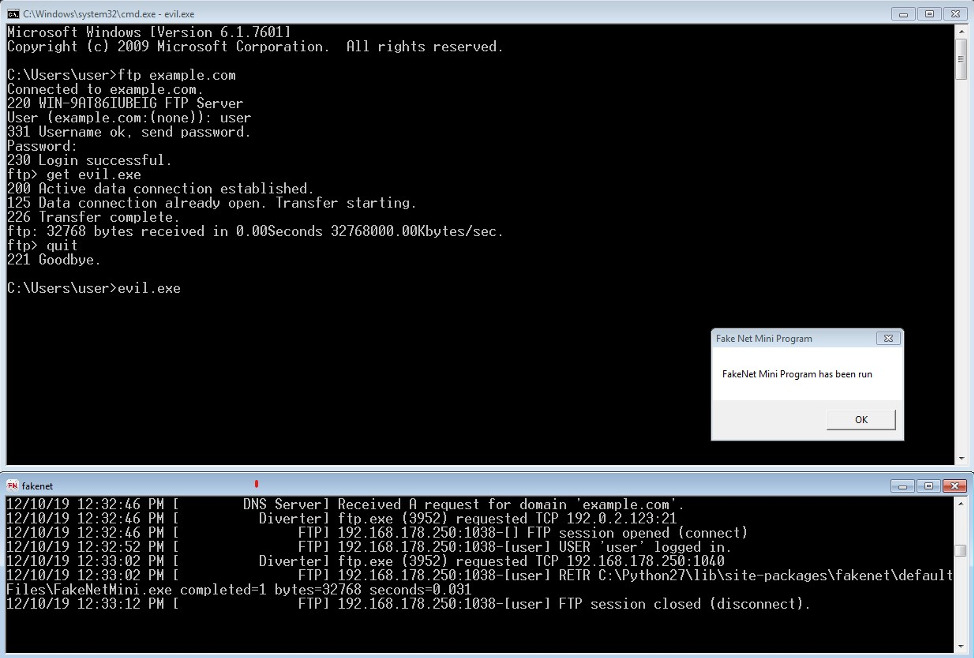

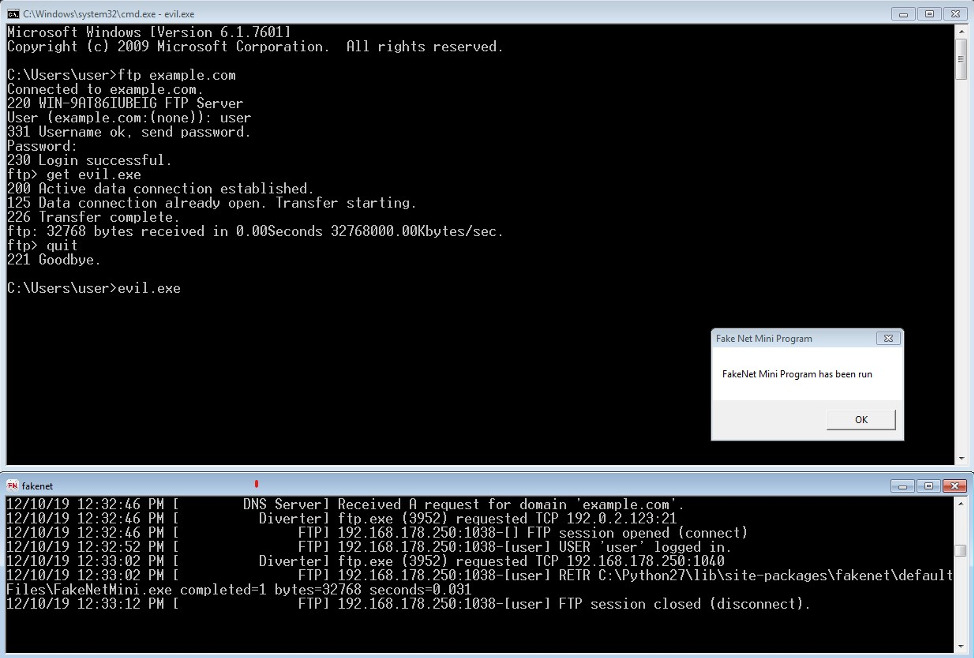

news FakeNet Genie: FakeNet-NG のチート コードによる動的マルウェア分析の改善

ネットワーク シミュレーション ツール FakeNet-NG の開発者、FireEye FLARE チームのリバース エンジニア、およびマルウェア分析インストラクターとして、さまざまなアナリストが FakeNet-NG をどのように使用して...

news

news  news

news  news

news  news

news  news

news  news

news  news

news  news

news  news

news  news

news