CrystalRATと呼ばれる新しいマルウェア・アズ・ア・サービスがTelegramで宣伝されており、リモートアクセス、データ窃盗、キーロギング、クリップボードハイジャックの機能を提供している。

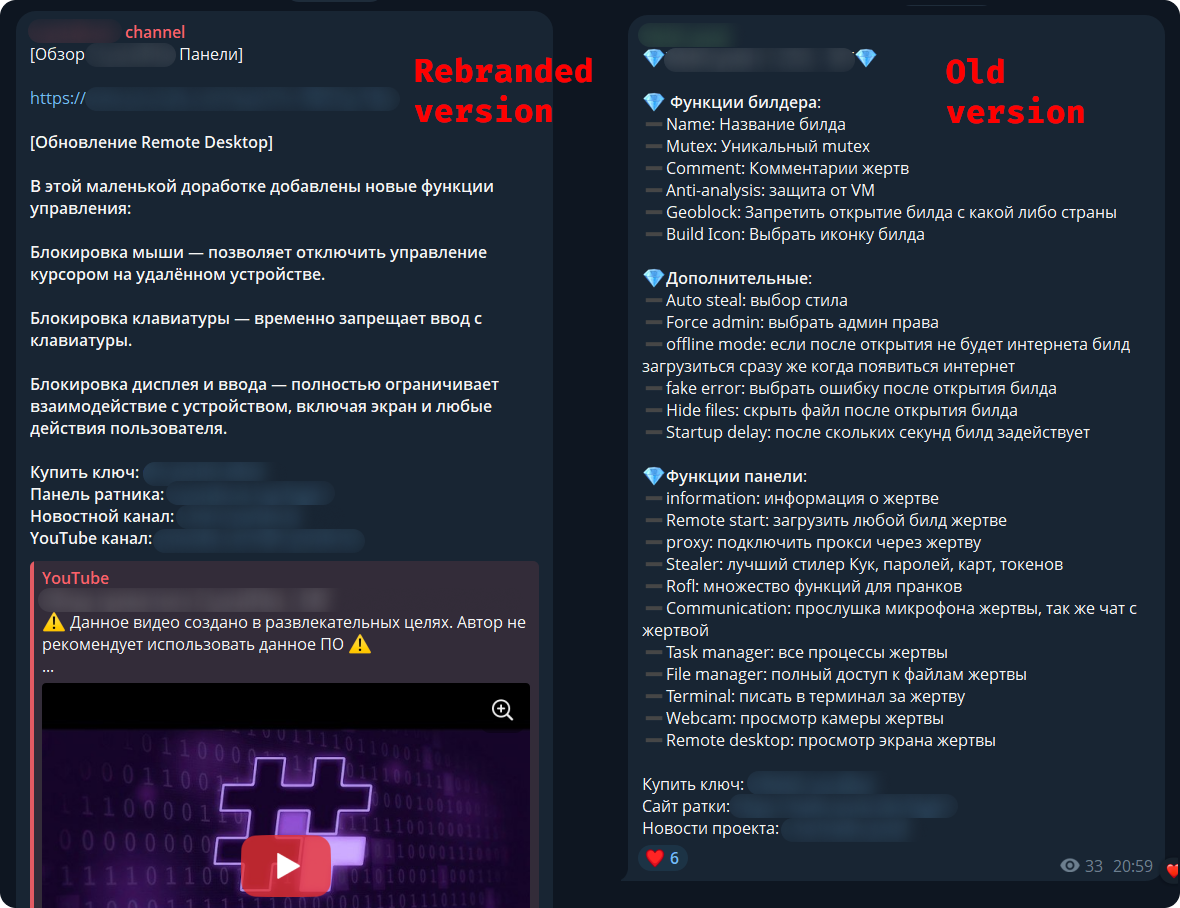

このマルウェアは1月に登場し、段階的なサブスクリプションモデルを提供している。Telegramチャンネルとは別に、このMaaSは、その機能を紹介する専用のマーケティングチャンネルを通じてYouTubeでも宣伝されていた。

Kaspersky の研究者は本日のレポートで、このマルウェアは WebRAT (Salat Stealer) と同じパネルデザイン、Go ベースのコード、同様のボットベースの販売システムなど、強い類似性を備えていると述べています。

また CrystalX には、ユーザーを困らせたり作業を妨害したりするために設計された、広範ないたずらウェアの機能も含まれています。CrystalXは、その「楽しい」側面とは裏腹に、大規模なデータ窃盗機能を提供しています。

出典:Kaspersky:カスペルスキー

CrystalX RAT の詳細

カスペルスキーによると、このマルウェアはユーザーフレンドリーなコントロールパネルと自動ビルダーツールを提供し、ジオブロック、実行ファイルのカスタマイズ、アンチ解析機能(アンチデバッグ、VM検出、プロキシ検出など)などのカスタマイズオプションをサポートする。

生成されたペイロードはzlib圧縮され、保護のためにChaCha20対称ストリーム暗号で暗号化されています。

マルウェアは WebSocket 経由でコマンド&コントロール(C2)に接続し、プロファイリングと感染追跡のためにホストに関する情報を送信します。

カスペルスキーが発見したCrystalXのinfostealerコンポーネントは、アップグレード準備中のため一時的に無効化されており、ChromeElevatorツールを介してChromiumベースのブラウザ、Yandex、Operaをターゲットとしています。さらに、このツールはSteam、Discord、Telegramなどのデスクトップアプリからデータを収集する。

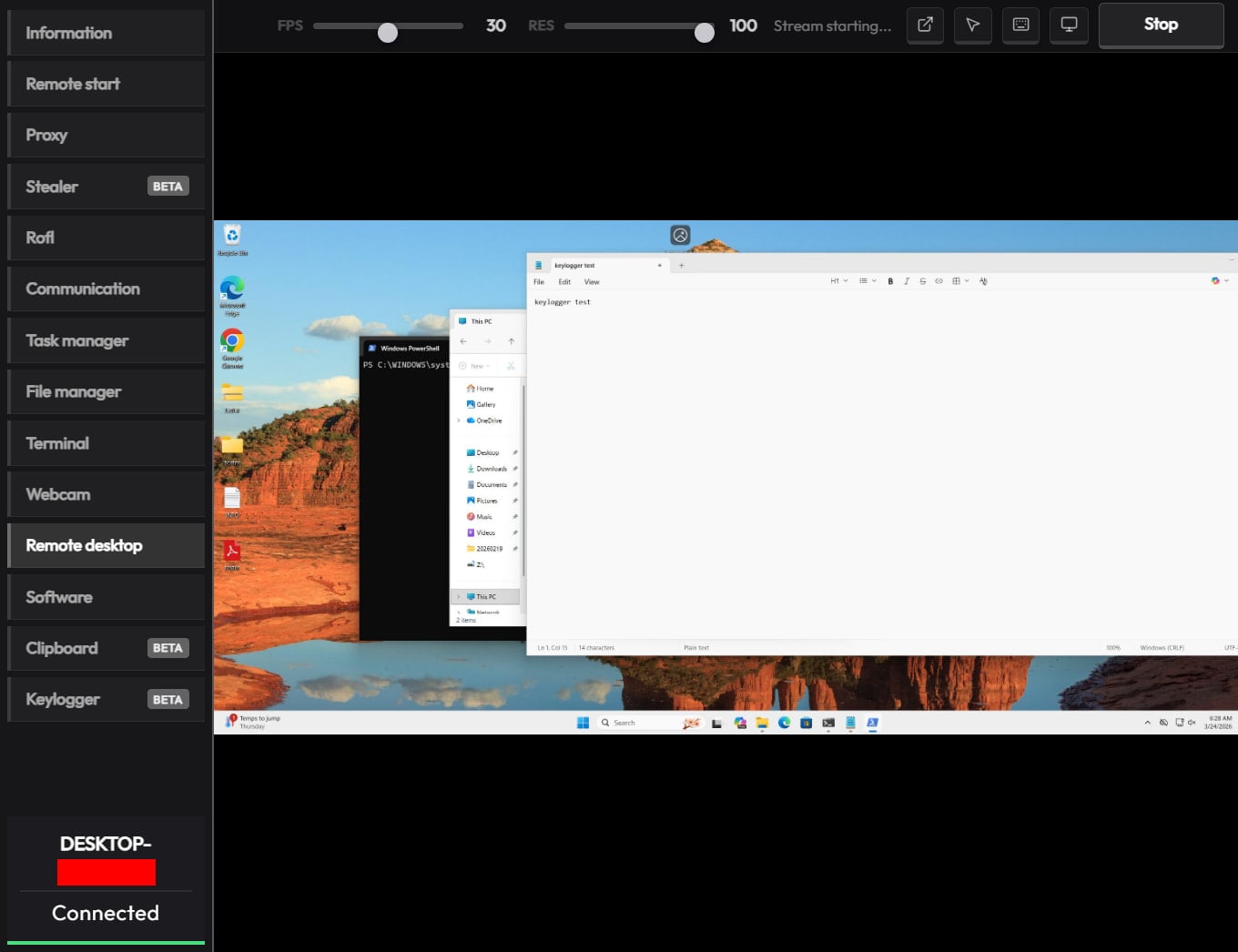

リモートアクセスモジュールは、CMDによるコマンドの実行、ファイルのアップロード/ダウンロード、ファイルシステムのブラウズ、内蔵VNCによるマシンのリアルタイム制御に使用できる。

またこのマルウェアは、マイクからビデオや音声をキャプチャすることができるため、スパイウェアのような挙動を示します。

さらに CrystalX には、キー入力をリアルタイムで C2 にストリームするキーロガーや、正規表現を使用してクリップボード内のウォレットアドレスを検出し、攻撃者が提供するアドレスに置き換えるクリッパーツールも搭載されています。

出典:Kaspersky:カスペルスキー

ミックスに「楽しさ」を加える

混雑するMaaSの中でCrystalXを際立たせているのは、豊富ないたずら機能だ。

カスペルスキーによると、このマルウェアは感染したデバイス上で以下のことが可能だという:

- デスクトップの壁紙を変更する

- ディスプレイの向きを様々な角度に変える

- システムの強制シャットダウン

- マウスボタンのリマップ

- 入力デバイス(キーボード/マウス/モニター)を無効にする

- 偽の通知を表示する

- 画面上のカーソル位置を変更する

- 様々なコンポーネント(デスクトップアイコン、タスクバー、タスクマネージャー、コマンドプロンプト実行ファイル)を隠す

- 攻撃者と被害者のチャットウィンドウを提供する

上記の機能は、サイバー犯罪者にとって攻撃の収益化の可能性を向上させるものではありませんが、製品を際立たせ、スクリプト・キディや低スキル/エントリーレベルの脅威行為者をおびき寄せ、サブスクリプションを取得させる可能性があることは確かです。

悪ふざけ機能のもう1つの理由は、データ窃取モジュールがバックグラウンドで実行されている間に、被害者を操作したり、あるいは注意をそらしたりする可能性があることです。

マルウェア感染のリスクを軽減するため、ユーザーはオンラインコンテンツに接する際には注意を払い、信頼できないソースや非公式なソースからソフトウェアやメディアをダウンロードしないようお勧めします。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments