米国と欧州の法執行機関は、民間のパートナーとともに、Linux用AVReconマルウェアによって侵害されたエッジデバイスのみに依存していたSocksEscortサイバー犯罪プロキシネットワークを破壊した。

米国司法省がSocksescortを取り締まるのを支援したルーメンのBlack Lotus Labs(BLL)によると、このプロキシネットワークは過去数年間、毎週平均2万台の感染デバイスを常時抱えていたという。

SocksEscortは、2023年にBLLの研究者によって初めて文書化され、サイバー犯罪者に家庭や中小企業のデバイスを経由したトラフィックのルーティングサービスを提供することで10年以上機能していた。

このサービスは、Comcast、Spectrum、Spectrum Business、Verizon、Charterなどの大手ISPから、複数のブロックリストを通過できる「クリーンな」IPアドレスへのアクセスを宣伝していた。

「2020年の夏以来、SocksEscortは約369,000の異なるIPアドレスへのアクセスを販売することを提案しました。

「2026年2月の時点で、SocksEscortのアプリケーションは、顧客がアクセス権を購入できる約8,000台の感染したルーターをリストアップしており、そのうち2,500台は米国内にあった。

司法省によると、SocksEscortサービスは、ニューヨークのユーザーから100万ドル相当の暗号通貨を盗むのに使用され、ペンシルベニアに拠点を置く製造業を詐取して70万ドルの損失を可能にし、MILITARY STARカードを持つ現・元米国軍サービスメンバーに影響を与える詐欺で10万ドルの損害をもたらしたという。

ヨーロッパでは、オーストリア、フランス、オランダの当局が、ユーロポールの調整の下、複数のSocksEscortサーバーをダウンさせました。

「この日、法執行機関は7カ国に所在する23のサーバーと34のドメインの停止と押収に成功した」と欧州当局は伝えている。米国はまた、350万ドルの暗号通貨を凍結した。

現在、SocksEscortのプロキシネットワークで使用されていた感染デバイスはすべてサービスから切断されている。

Lumenの研究者によると、SocksEscortはAVReconマルウェアによって動いており、このマルウェアは少なくとも2021年5月から活動し、2023年半ばまでに7万台以上のLinuxベースのスモールオフィス/ホームオフィス(SOHO)ルーターに感染したと考えられている。

Lumenの研究者は2023年、AVReconルーターのボットネットを混乱させ、ネットワーク全体のコマンド・アンド・コントロール(C2)インフラストラクチャを無効化し、感染したデバイスをオペレータから切り離しました。

これにより、ボットネットのプロキシサーバーや制御ノードとの通信が遮断され、ルーメンのインフラ内でネットワークが事実上不活性化されました。

しかし、この中断の影響は限定的で、時間の経過とともに、Socksescortのオペレータは、15のコマンド・アンド・コントロール・ノード(C2)を介して通信をルーティングし、通常のオペレーションに戻りました。

.jpg)

出典:Black Lotus Lab:ブラック・ロータス・ラボ

Lumenの広報担当者は、SocksEscortは新しいノードを追加するためにAVReconマルウェアのみを使用したと語った。2025年の初めから、同社は28万ものユニークな被害者IPアドレスを確認している。

研究者は、観測された被害者IPが他のボットネットやサービスでは見られなかったことから、AVReconマルウェアはSocksEscortを成長させるためだけに使用されたと考えています。また、大規模な作戦にもかかわらず、運営者はC2インフラを検出されないようにすることに成功しました。

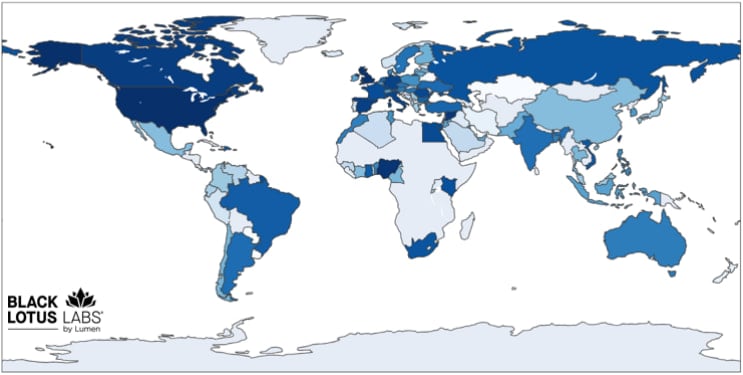

研究者によると、感染したデバイスの半数以上が米国と英国に設置されており、悪意のあるトラフィックをルーティングし、ブロックリストを回避するのに適しているとのことです。

出典:Black Lotus Labs:Black Lotus Labs

今週初め、Black Lotus Labsは、ASUSのルーターやその他のエッジ・ネットワーキング・デバイスを主な標的とするKadNapと呼ばれる別のプロキシ・ボットネットを明らかにした。

2025年8月以降、このボットネットは、Kademlia Distributed Hash Table(DHT)プロトコルに基づく、斬新だが欠陥のある通信およびピア発見メカニズムを使用して、14,000台のデバイスに感染しました。

ルーメンは、このボットネットに対して、ルーメンのネットワーク上のC2インフラとの間のすべてのネットワーク・トラフィックをブロックし、感染したデバイスがボットネット・コントローラーと通信できないようにすることで、限定的な対策を講じました。

ルーターが危険にさらされる可能性を最小限に抑えるには、耐用年数に達したモデルを交換し、利用可能な最新のファームウェア・アップデートを適用し、デフォルトの管理者パスワードを変更し、必要ない場合はリモート・アクセス・パネルを無効にします。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments