アップルは、Corunaエクスプロイトキットを使用したサイバー攻撃や暗号窃盗の標的となる一連の脆弱性に対して、旧型のiPhoneとiPadにパッチを適用するセキュリティアップデートをリリースした。

これらのセキュリティ欠陥の一部は、2023年9月より新しいiOSデバイスモデル向けの先行アップデートですでに対処されている。

「この修正は、Corunaエクスプロイトに関連するものです」と、アップル社は水曜日に発表したセキュリティ勧告の中で述べている。”このアップデートは、最新のiOSバージョンにアップデートできないデバイスにその修正をもたらす”

Appleは、パッチが複数の悪用チェーンによって標的とされるiOSのセキュリティ問題を修正すると述べた, 攻撃者がカーネル特権へのアクセス許可をエスカレートまたは脆弱なデバイス上でリモートコード実行を得るのを助けることを目的とゼロデイ攻撃で使用されている多くの.

バックポートされたセキュリティパッチが対応する脆弱性のリストは以下の通り:

- CVE-2023-41974:CVE-2023-41974: カーネルにおけるメモリ管理の改善によるユーズアフターフリーの問題

- cve-2024-23222:WekKit の型混乱の問題に対処しました。

- CVE-2023-43000: ウェブキットのメモリ管理におけるユーズアフターフリーの問題

- cve-2023-43010:WebKit のメモリ管理の問題が改善されました。

iOS15.8.7/16.7.15およびiPadOS15.8.7/16.7.15を実行している幅広い旧モデルを含むため、これらの脆弱性の影響を受けるデバイスのリストもかなり広範囲に及ぶ:

- iPhone 6s(全モデル)、iPhone 7(全モデル)、iPhone SE(第1世代)、iPhone 8、iPhone 8 Plus、iPhone X

- iPad Air 2、iPad mini(第4世代)、iPod touch(第7世代)、iPad 第5世代、iPad Pro 9.7インチ、iPad Pro 12.9インチ第1世代

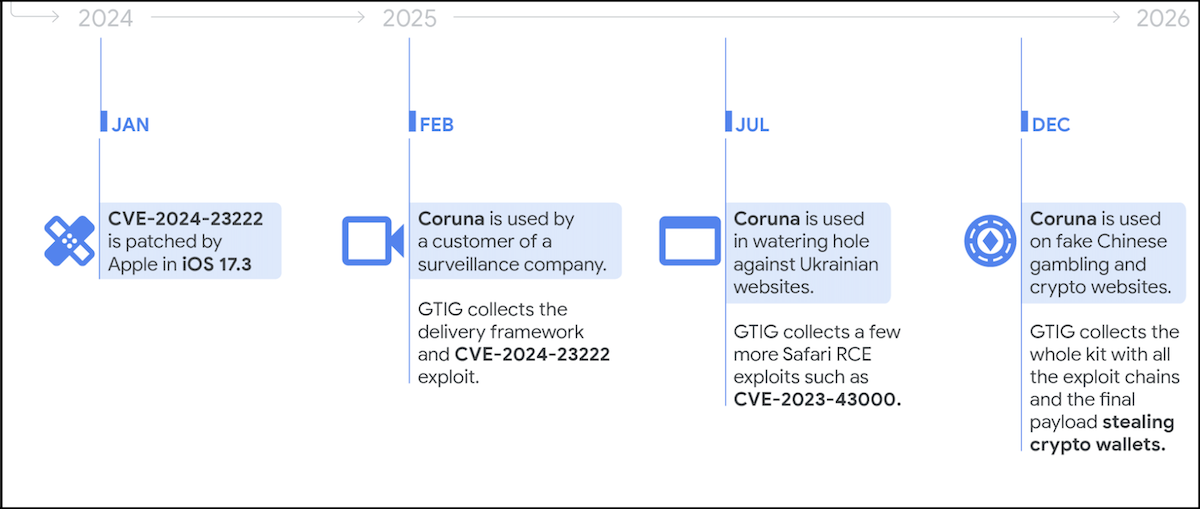

Google Threat Intelligence Group(GTIG)の研究者が以前明らかにしたように、Corunaエクスプロイトキットは2025年2月以降、ロシア国家を後ろ盾とする疑いのあるハッキンググループ(UNC6353)、監視ベンダーの顧客、金銭的動機に基づく中国の脅威行為者(UNC6691)など、複数の脅威グループによって使用されている。

UNC6691は、感染した被害者のデバイスから暗号通貨ウォレットを盗むマルウェアのペイロードを配信するために、偽のギャンブルや暗号のウェブサイトでエクスプロイトキットを展開することが確認されています。

CISAは金曜日に、Corunaが標的とした23の脆弱性のうち、Appleが今週バックポートしたCVE-2023-43010 WebKitの欠陥を含む3つをKnown Exploited Vulnerabilitiesのカタログに 追加した。

米国のサイバーセキュリティ機関はまた、拘束力のある運用指令(BOD)22-01で義務付けられている通り、3月26日までにiOSデバイスにパッチを当てるよう連邦民間行政機関(FCEB)に命じた。

「ベンダーの指示に従って緩和策を適用するか、クラウドサービスに適用されるBOD 22-01ガイダンスに従うか、緩和策が利用できない場合は製品の使用を中止すること」とCISAは警告している。「この種の脆弱性は、悪意のあるサイバーアクターにとって頻繁に発生する攻撃手段であり、連邦政府企業にとって重大なリスクとなる。

Appleは今年に入ってから、特定の個人を標的とした「極めて巧妙な攻撃」で悪用されたゼロデイ脆弱性(CVE-2026-20700)も修正し、脅威行為者が侵害されたデバイス上で任意のコードを実行できるようにしている。

アップルは、グーグルの脅威分析グループがこのゼロデイを報告したと述べたが、脆弱性がどのように悪用されたかについての詳細は明らかにしなかった。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments