PhantomRaven」サプライチェーンキャンペーンによる新たな攻撃の波がnpmレジストリを襲っている。

このキャンペーンは、サイバーセキュリティ企業Koiの研究者によって2025年10月に最初に発見され、8月から実行され、npmプラットフォーム上で126の悪意のあるパッケージを公開していたと述べた。

アプリケーション・セキュリティ企業のEndor Labsは、2025年11月から2026年2月の間に発生したPhantomRaven攻撃の3つの追加波を発見し、50の使い捨てアカウントを介して88のパッケージを配布しました。

ほとんどの場合、脅威者は「slopsquatting」を使用して、BabelやGraphQL Codegenのような確立されたプロジェクトを模倣していました。彼らは、大規模言語モデル(LLM)によって示唆されるように見える名前で悪意のあるパッケージを公開した。

Endor Labsによると、悪意のあるPhantomRavenパッケージのうち81個は、現在もnpmレジストリで利用可能だという。

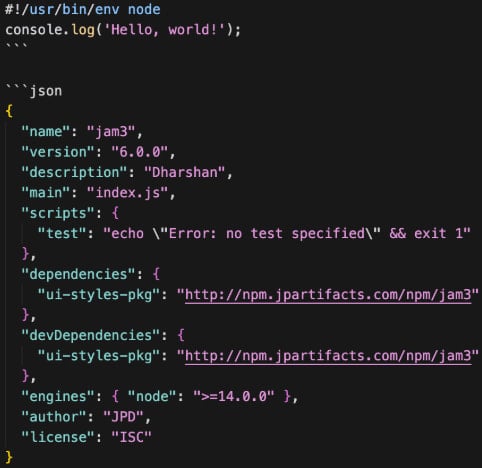

PhantomRavenは、メタデータファイル「package.json」が外部URLでの依存関係を指定する、リモート動的依存関係(RDD)と呼ばれる検出回避テクニックを使用している。こうすることで、脅威者はパッケージに悪意のあるコードを埋め込む必要がなくなり、自動検査を回避できる。

疑うことを知らない開発者が「npm install」を実行すると、マルウェアを含む依存関係が攻撃者のサーバーから自動的にダウンロードされ、実行されます。

Source:Endor Labs

Endor Labsの調査によると、マルウェアは侵害されたマシンから、.gitconfig、.npmrc、環境変数からのメールなど、さまざまな機密情報を収集する。

GitHub、GitLab、Jenkins、CircleCIプラットフォームからのCI/CDトークンもターゲットにされる。

研究者によると、このマルウェアはIP、ホスト名、オペレーティングシステム、Nodeのバージョンなどのシステム情報も採取し、マシンのフィンガープリントを作成する。

最終段階では、悪意のあるパッケージは盗んだデータを攻撃者のコマンド・アンド・コントロール(C2)サーバーに流出させる。通常、この操作は HTTP GET リクエストを介して行われますが、冗長性のために HTTP POST や WebSocket も使用されます。

ソースEndor Labs

Endor Labsは、Amazon Elastic Compute Cloud(EC2)上でホストされ、TLS証明書を持たない「artifact」という単語を含むドメインが、PhantomRavenキャンペーンの4つの観測された波すべてにおいて、インフラが一貫していることに気づきました。

ペイロードもすべての波でほぼ同じで、259行のコードのうち257行が変更されていません。

しかし、攻撃者は、npmと電子メールアカウントをローテーションし、npmパッケージのメタデータを変更し、PHPエンドポイントを変更するなど、運用面で進化を遂げました。また、最近の攻撃ではより頻繁に公開され、2月18日には1日で4つのパッケージが追加された。

巧妙さに欠けるものの、PhantomRavenキャンペーンは進行中であり、同じ手法、インフラパターン、ペイロード構造に依存している。ドメイン、エンドポイント、npmアカウント、および依存関係の名前に最小限の変更を加えるだけで、この脅威者は稼働状態を維持することに成功した。

この脅威から保護するために、開発者は、ビルディングブロックの正当性を確認し、評判の良いパブリッシャーからのパッケージのみを使用し、AIチャットボットや吟味されていないソースからの提案をコピーペーストしないようにすることが推奨されます。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments