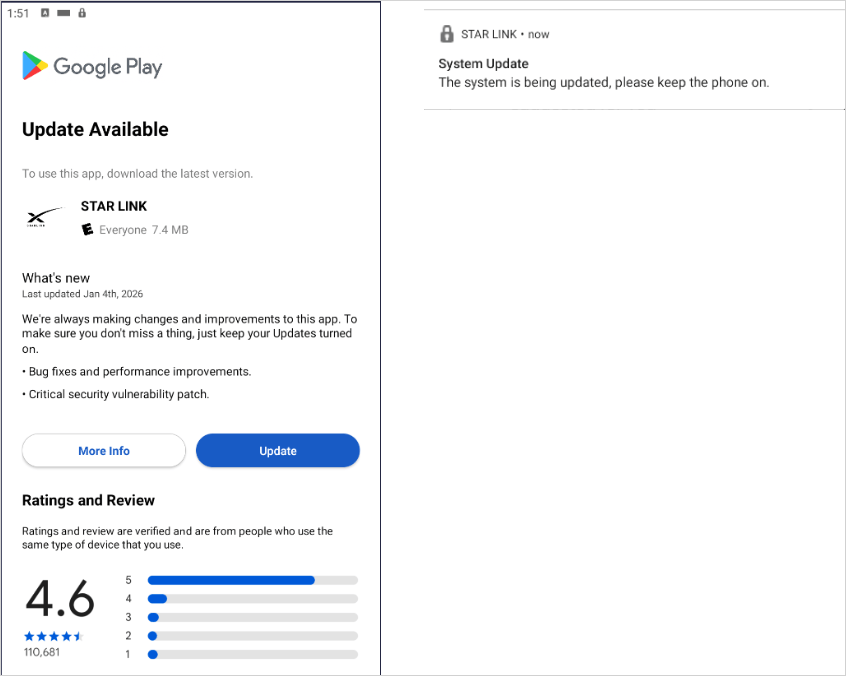

BeatBankerと名付けられた新しいAndroidマルウェアは、デバイスをハイジャックし、公式のGoogle Playストアを装ったウェブサイトでStarlinkアプリを装い、ユーザーを騙してインストールさせることができる。

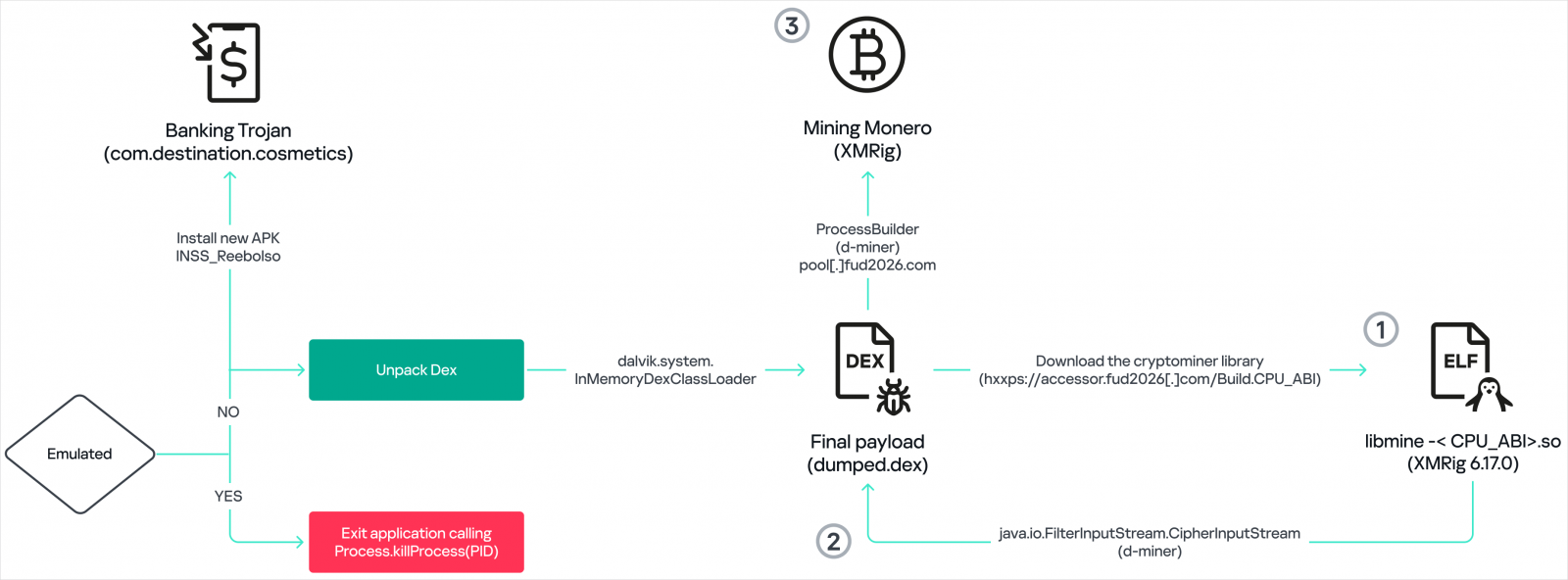

このマルウェアは、バンキング型トロイの木馬の機能とMoneroマイニングを組み合わせたもので、認証情報を盗むだけでなく、暗号通貨取引を改ざんすることができます。

カスペルスキーの研究者は、ブラジルのユーザーを標的としたキャンペーンでBeatBankerを発見しました。また、このマルウェアの最新バージョンでは、バンキング・モジュールの代わりに、BTMOB RATと呼ばれるコモディティAndroidリモートアクセス型トロイの木馬が展開されていることも判明しました。

BTMOB RATは、完全なデバイス制御、キーロギング、画面録画、カメラアクセス、GPS追跡、およびクレデンシャルキャプチャ機能をオペレーターに提供します。

MP3による永続性

BeatBankerはAPKファイルとして配布され、回避のためにネイティブライブラリを使用して、隠されたDEXコードを解読し、メモリに直接ロードします。

起動前に環境チェックを行い、解析されていないことを確認します。パスした場合、偽のPlayストア更新画面を表示し、被害者を騙して追加のペイロードをインストールする許可を与えます。

Source:カスペルスキー

BeatBankerは、アラームのトリガーを回避するために、インストール後の一定期間、悪意のある操作を遅らせます。

カスペルスキーによると、このマルウェアは持続性を維持するために、output8.mp3という名前のMP3ファイルから、ほぼ聞き取れない5秒間の中国語の音声を再生し続けるという、一風変わった方法を採用しています。

「KeepAliveServiceMediaPlayback コンポーネントは、MediaPlayer を介して中断することなく再生を開始することで、継続的な動作を保証します。

「このコンポーネントは、通知を使用してサービスをフォアグラウンドでアクティブな状態に保ち、小さな連続したオーディオファイルをロードします。この絶え間ない活動は、システムが非アクティブによるプロセスの中断や終了を防ぐ。”

ステルス暗号通貨マイニング

BeatBankerは、ARMデバイス用にコンパイルされた修正版XMRigマイナーバージョン6.17.0を使用して、Androidデバイス上でMoneroを採掘します。XMRigは、暗号化されたTLS接続を使用して攻撃者が管理するマイニング・プールに接続し、プライマリ・アドレスに障害が発生した場合はプロキシにフォールバックします。

Source:カスペルスキー

マイナーはデバイスの状況に応じて動的に起動または停止することができ、オペレーターはこれを綿密に監視して最適な動作を確保し、ステルス性を維持する。

マルウェアはFirebase Cloud Messaging(FCM)を使用して、デバイスのバッテリーレベルや温度、充電状況、使用状況、オーバーヒートの有無に関する情報をコマンド・アンド・コントロール(C2)サーバーに継続的に送信します。

デバイスが使用されているときにマイニングを停止し、物理的な影響を制限することで、マルウェアは長期間隠れた状態を維持し、状況が許す限り暗号通貨のマイニングを行うことができます。

カスペルスキーは、ブラジルにおけるBeatBankerの全感染を観測しているが、このマルウェアの効果が証明されれば、他の国にも拡大する可能性があるため、警戒と適切なセキュリティ対策が推奨される。

Androidユーザーは、発行元/配布元を信頼しない限り、公式Google Playストア以外からAPKをサイドロードすべきではなく、アプリの機能に関連しない危険な権限について付与された権限を確認し、定期的にPlayプロテクトスキャンを実行する必要があります。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments