MicrosoftのVisual Studio Code Marketplaceにある2つの悪意のある拡張機能が、開発者のマシンに感染し、スクリーンショットを撮影したり、認証情報や暗号ウォレットを盗んだり、ブラウザセッションを乗っ取ったりする情報窃取マルウェアに感染する。

このマーケットプレイスでは、人気の統合開発環境(IDE)であるVSCode用の拡張機能が提供されており、機能を拡張したり、カスタマイズオプションを追加したりすることができます。

Bitcoin BlackとCodo AIと呼ばれる2つの悪意のある拡張機能は、それぞれカラーテーマとAIアシスタントに仮装し、開発者名「BigBlack」で公開された。

本稿執筆時点では、Codo AIはまだマーケットプレイスに存在していたが、ダウンロード数は30未満を数えていた。Bitcoin Blackのカウンターは1つのインストールしか示していなかった。

出典:.com

Koi Securityによると、Bitcoin Blackの悪意のある拡張機能は、すべてのVSCodeアクションで実行される “*”アクティブ化イベントを備えています。また、PowerShell コードも実行可能で、テーマには不要なものであり、赤信号であるべきものです。

古いバージョンでは、Bitcoin Blackはパスワードで保護されたアーカイブペイロードをダウンロードするためにPowerShellスクリプトを使用していました。

しかし、最近のバージョンでは、DLLファイルと実行可能ファイルをダウンロードするために「curl」を呼び出すバッチスクリプト(bat.sh)にプロセスが切り替わり、ウィンドウが隠された状態でアクティビティが発生する。

Source:Koi Security

Koi SecurityのIdan Dardikman氏によると、Codo AIはChatGPTまたはDeepSeekを介したコード支援機能を備えていますが、悪意のあるセクションも含まれています。

どちらの拡張機能も、Lightshotスクリーンショットツールの正規の実行ファイルと、runtime.exeという名前でinfostealerを展開するためにDLLハイジャック技術によってロードされる悪意のあるDLLファイルを配信します。

この悪意のあるDLLは、Virus Totalに登録されている72のアンチウイルスエンジンのうち29のエンジンで脅威と判定されていると、研究者は本日のレポートで指摘しています。

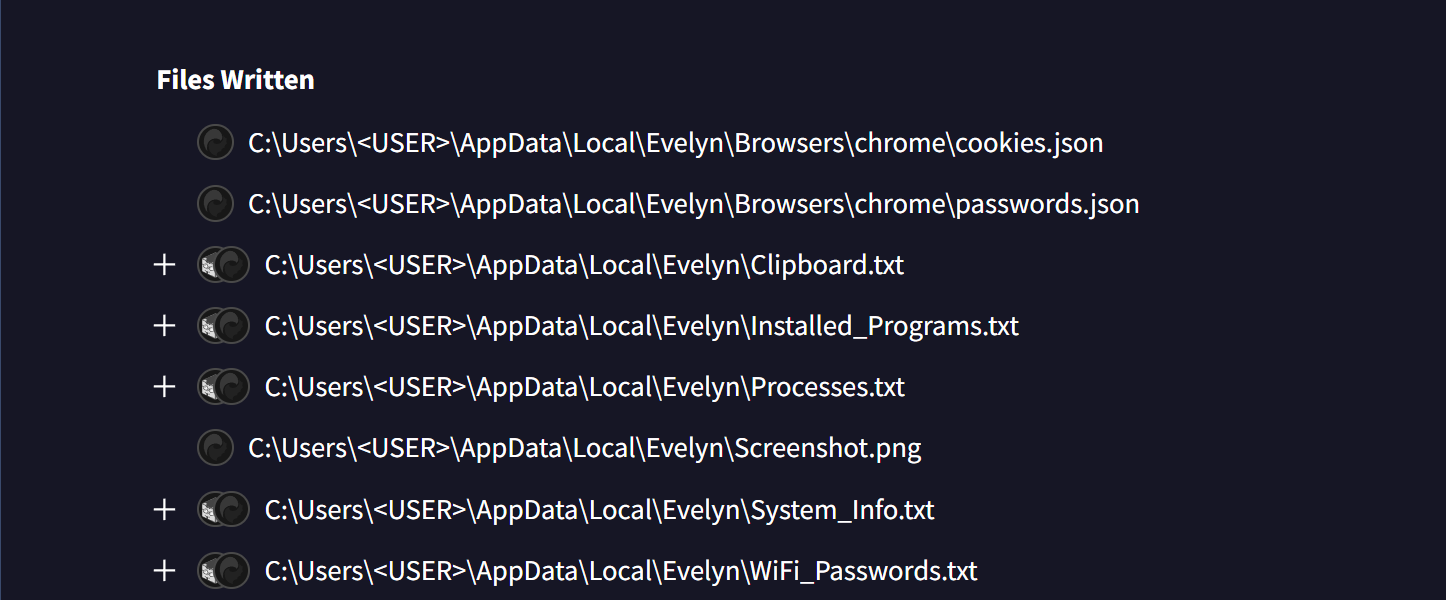

このマルウェアは、「%APPDATA%Local」内にディレクトリを作成し、Evelynと呼ばれるディレクトリを作成して、実行中のプロセスの詳細、クリップボードの内容、WiFi認証情報、システム情報、スクリーンショット、インストールされているプログラムのリスト、実行中のプロセスなど、盗まれたデータを保存します。

ソース :

Cookieを盗み出し、ユーザーセッションを乗っ取るために、このマルウェアはChromeとEdgeブラウザをヘッドレスモードで起動し、保存されているCookieを盗み出し、ユーザーセッションを乗っ取ることができます。

このマルウェアは、Phantom、Metamask、Exodusなどの暗号通貨ウォレットも盗み出します。マルウェアはパスワードや認証情報を探します。

は、マーケットプレイスにおける拡張機能の存在についてマイクロソフトに問い合わせたが、すぐにコメントは得られなかった。

悪意のあるVS Code拡張機能は、OpenVSXやVisual Studio CodeなどのVS Code IDEで拡張機能を提供するプラットフォームにプッシュされており、最も注目すべきキャンペーンの1つがGlasswormである。

開発者は、信頼できるパブリッシャーからのプロジェクトのみをインストールすることで、悪意のあるVSCode拡張機能のリスクを最小限に抑えることができます。

更新 12/9 – Microsoftの広報担当者は、悪意のある両方の拡張機能がVSCode Marketから削除されたことを確認しました。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Bitpanda、KnowBe4、PathAIのようなIAMサイロを破壊する

壊れたIAMはITだけの問題ではありません – その影響はビジネス全体に波及します。

この実用的なガイドでは、従来の IAM の慣行が現代の要求に追いつけない理由、「優れた」 IAM とはどのようなものかの例、拡張可能な戦略を構築するための簡単なチェックリストについて説明します。

Comments