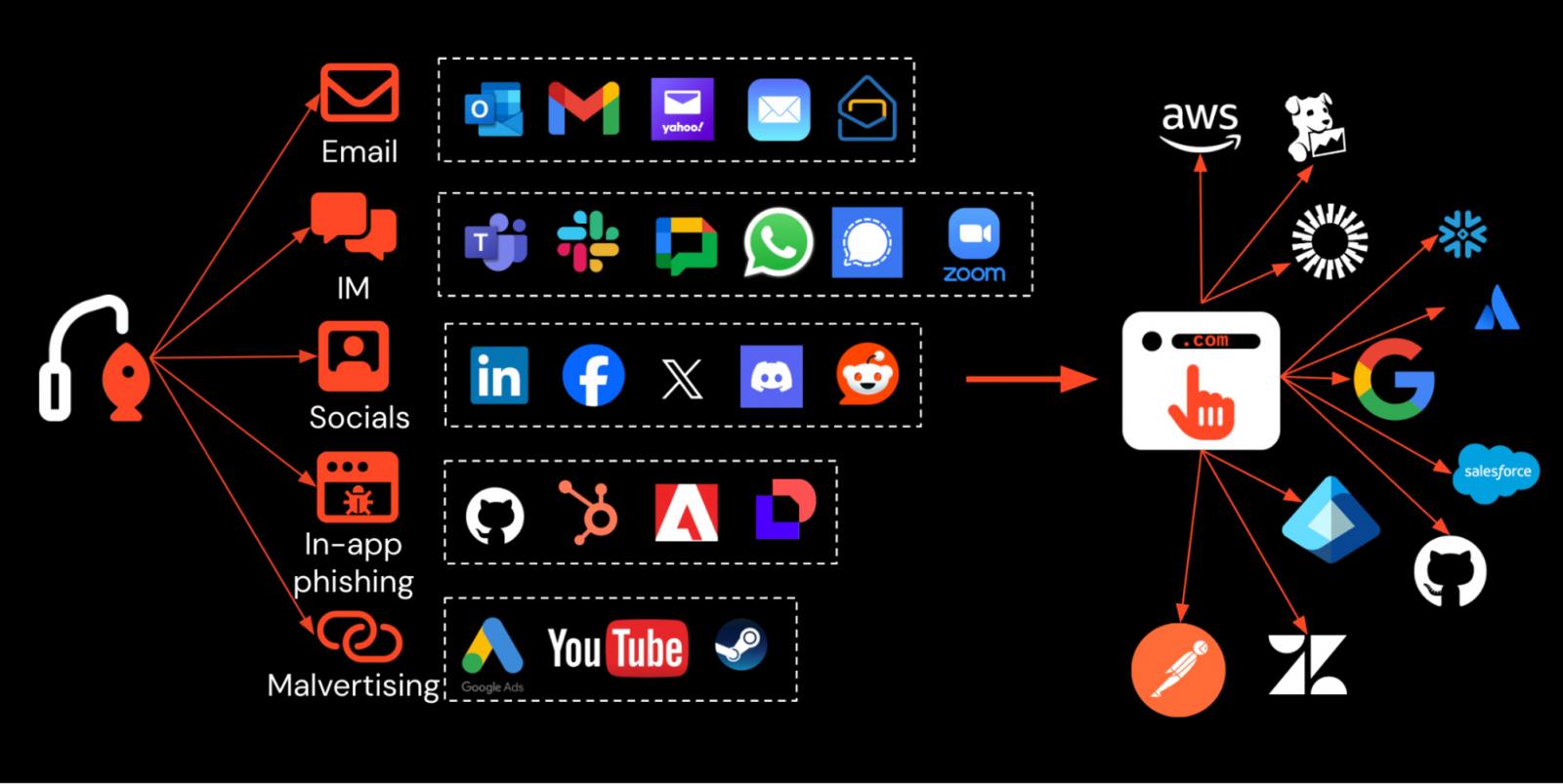

フィッシング攻撃はもはやEメールの受信トレイだけにとどまらず、34%のフィッシング攻撃がソーシャルメディア、検索エンジン、メッセージング・アプリなどEメール以外のチャネルで行われている。

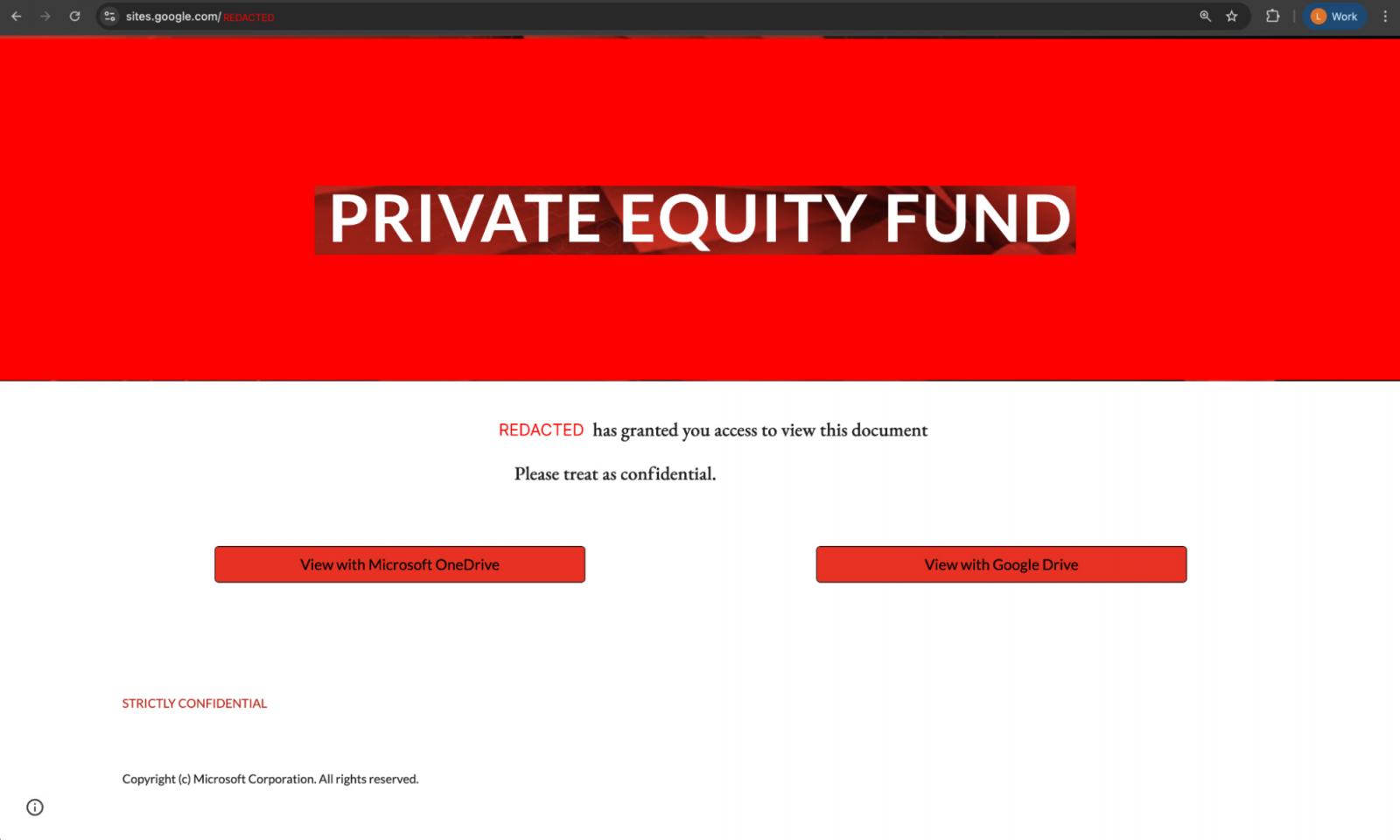

特にLinkedInはフィッシング攻撃の温床となっているが、これには理由がある。攻撃者は企業幹部に対して洗練されたスピアフィッシング攻撃を仕掛けており、最近のキャンペーンでは金融サービスや テクノロジー業界の企業が標的とされている。

しかし、Eメール以外でのフィッシングの報告数は極めて少なく、業界のフィッシング指標のほとんどがEメールセキュリティツールによるものであることを考えれば、驚くにはあたらない。

なぜ社員がLinkedInでフィッシングに遭うことを気にするのだろう?LinkedInは個人的なアプリではあるが、日常的に業務目的で使用され、企業のデバイスからアクセスされ、攻撃者は特にMicrosoft EntraやGoogle Workspaceのようなビジネスアカウントをターゲットにしている。

つまり、LinkedInフィッシングは、企業が今日備えておくべき重要な脅威なのだ。ここでは、攻撃者がなぜLinkedInでフィッシングを行うのか、そしてなぜそれが効果的なのかについて知っておくべき5つのことを説明します。

1: 従来のセキュリティ・ツールを回避する

LinkedInのDMは、ほとんどの組織がフィッシング対策として頼りにしているEメールのセキュリティ・ツールを完全に回避します。実際、従業員は仕事用のノートパソコンや携帯電話でLinkedInにアクセスするが、セキュリティ・チームはこれらのコミュニケーションを見ることができない。このことは、従業員が業務用デバイスで部外者から電子メールを傍受されるリスクなしにメッセージを受け取れることを意味する。

さらに悪いことに、最近のフィッシング・キットは、ウェブページの検査(ウェブ・クローリング・セキュリティ・ボットなど)やウェブ・トラフィックの分析(ウェブ・プロキシなど)に基づくアンチ・フィッシング・コントロールを回避するために、さまざまな難読化、アンチ分析、検知回避テクニックを使用している。このため、ほとんどの組織では、防御の主な手段としてユーザーのトレーニングと報告に頼ることになる。

しかし、ユーザーによって発見され報告されたとしても、LinkedInのフィッシュに対して本当に何ができるのでしょうか?ユーザーベースでは、他のどのアカウントが標的にされたのか、または攻撃されたのかを確認することはできません。電子メールとは異なり、複数のユーザーにヒットした同じメッセージを呼び出したり隔離したりする方法はありません。変更できるルールやブロックできる送信者もありません。アカウントを報告すれば、悪意のあるアカウントは凍結されるかもしれませんが、攻撃者はおそらくそれまでに必要なものを手に入れて次に進んでいるはずです。

ほとんどの組織では、関係するURLをブロックするだけだ。しかし、攻撃者がフィッシング・ドメインをどんどん入れ替えている場合、これでは何の役にも立たない。これはモグラたたきゲームのようなもので、あなたにとって不利になるように仕組まれているのだ。

2:攻撃者にとって安価で、簡単で、スケーラブルである。

LinkedInを使ったフィッシングには、Eメールを使ったフィッシング攻撃よりもアクセスしやすい点がいくつかあります。

Eメールの場合、攻撃者は事前にEメールのドメインを作成し、ドメインのレピュテーションを高め、メールフィルターをパスするためのウォーミングアップ期間を経るのが一般的だ。LinkedInのようなソーシャルメディアアプリと比較すると、アカウントを作成し、コネクションを作り、投稿やコンテンツを追加し、合法的に見えるように装う。

ただし、正規のアカウントを乗っ取るのは驚くほど簡単だ。情報窃取者のログにある認証情報の60%はソーシャルメディア・アカウントにリンクされており、その多くはMFAを欠いている(ユーザーが雇用主からMFAを追加するよう奨励されていない、名目上「個人的な」アプリでは、MFAの採用率がはるかに低いため)。このため攻撃者は、アカウントの既存のネットワークに入り込み、その信頼を悪用することで、信頼できるキャンペーンを開始することができる。

合法的なアカウントの乗っ取りと、AIを活用したダイレクトメッセージの機会を組み合わせることで、攻撃者はLinkedInのアウトリーチを容易に拡大することができます。

3: 価値の高いターゲットへの容易なアクセス

営業のプロなら誰でも知っているように、LinkedInの偵察は些細なことだ。組織のLinkedInプロフィールをマッピングし、アプローチするのに適したターゲットを選択するのは簡単だ。

実際、LinkedInはレッドチーマーにとっても攻撃者にとっても、潜在的なソーシャル・エンジニアリングの標的を探し出す際の最重要ツールとなっている。例えば、職務上の役割や説明を確認し、攻撃を成功させるために必要なレベルのアクセス権や特権を持つアカウントを推定することができる。

LinkedInのメッセージのスクリーニングやフィルタリングも、スパム対策も、受信トレイを監視するアシスタントもありません。LinkedInは間違いなく、あなたの意図するコンタクトに最もダイレクトにアクセスできる方法であり、それゆえ高度にターゲット化されたスピアフィッシング攻撃を仕掛けるのに最適な場所の1つなのです。

a.fl_button { background-color:#border:1px solid #3b59aa; color:#text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; margin:4px 2px; cursor: pointer; padding:12px 28px; } .fl_ad { background-color:#width: 95%; margin: 15px auto 15px auto; border-radius: 8px; border:1px solid #d6ddee; box-shadow: 2px 2px #728cb8; min-height: 200px; display: flex; align-items: center; } .fl_lef>a>img { margin-top: 0px !important; } .fl_rig>p { font-size: 16px; } .grad-text { background-image: linear-gradient(45deg, var(–dawn-red), var(–iris)54%, var(–aqua)); -webkit-text-fill-color: transparent; -webkit-background-clip: text; background-clip: text; } .fl_rig h2 { font-size: 18px!important; font-weight: 700; color:color: #333; line-height: 24px; font-family:font-family: Georgia, times new roman, Times, serif; display: block; text-align: left; margin-top: 0; } .fl_lef { display: inline-block; min-height: 150px; width: 25%; padding:10px 0 10px 10px; } .fl_rig { padding:10px; display: inline-block; min-height: 150px; width: 100%; vertical-align: top; } .fl_lef>a>img { border-radius: 8px; } .cz-news-title-right-area ul { padding-left: 0px; } @media screen and (max-width: 1200px) { .fl_ad { min-height: 184px; } .fl_rig>p { margin: 10p10px; } .fl_rig { padding:0 10px 10px 10px; width: 100%; } } @media screen and (max-width: 400px) { .cz-story-navigation ul li:first-child { padding-left: 6px; } .cz-story-navigation ul li:last-child { padding-right: 6px; } } }.

攻撃はブラウザに移行しています:セキュリティチームはどのように対応すべきか

攻撃者は現在、ブラウザ経由でユーザーを標的にし、認証情報を盗んだり、セッションを乗っ取ったり、SaaSアカウントを侵害したりしています。

ブラウザ上でリアルタイムに脅威を検知し、対応することで、この新たな課題に対応するためにセキュリティがどのように進化しているかを学びましょう。

4: ユーザーが引っかかる可能性が高い

LinkedInのようなプロフェッショナル・ネットワーキング・アプリの本質は、組織外の人々とつながり、交流することを期待することです。実際、高給取りのエグゼクティブがLinkedInのDMを開いて返信する可能性は、スパムメールよりもはるかに高い。

特にアカウントの乗っ取りと組み合わせると、既知の連絡先からのメッセージはさらに返信を得る可能性が高くなります。これは、既存のビジネスコンタクトのメールアカウントを乗っ取るのと同じことであり、過去に多くのデータ漏洩の原因となっている。

実際、最近の事例では、そのような連絡先は同僚の従業員であったこともある。つまり、攻撃者が会社のメールアカウントを乗っ取り、それを使ってC-Suiteの重役にスピアフィッシングを行うようなものだ。

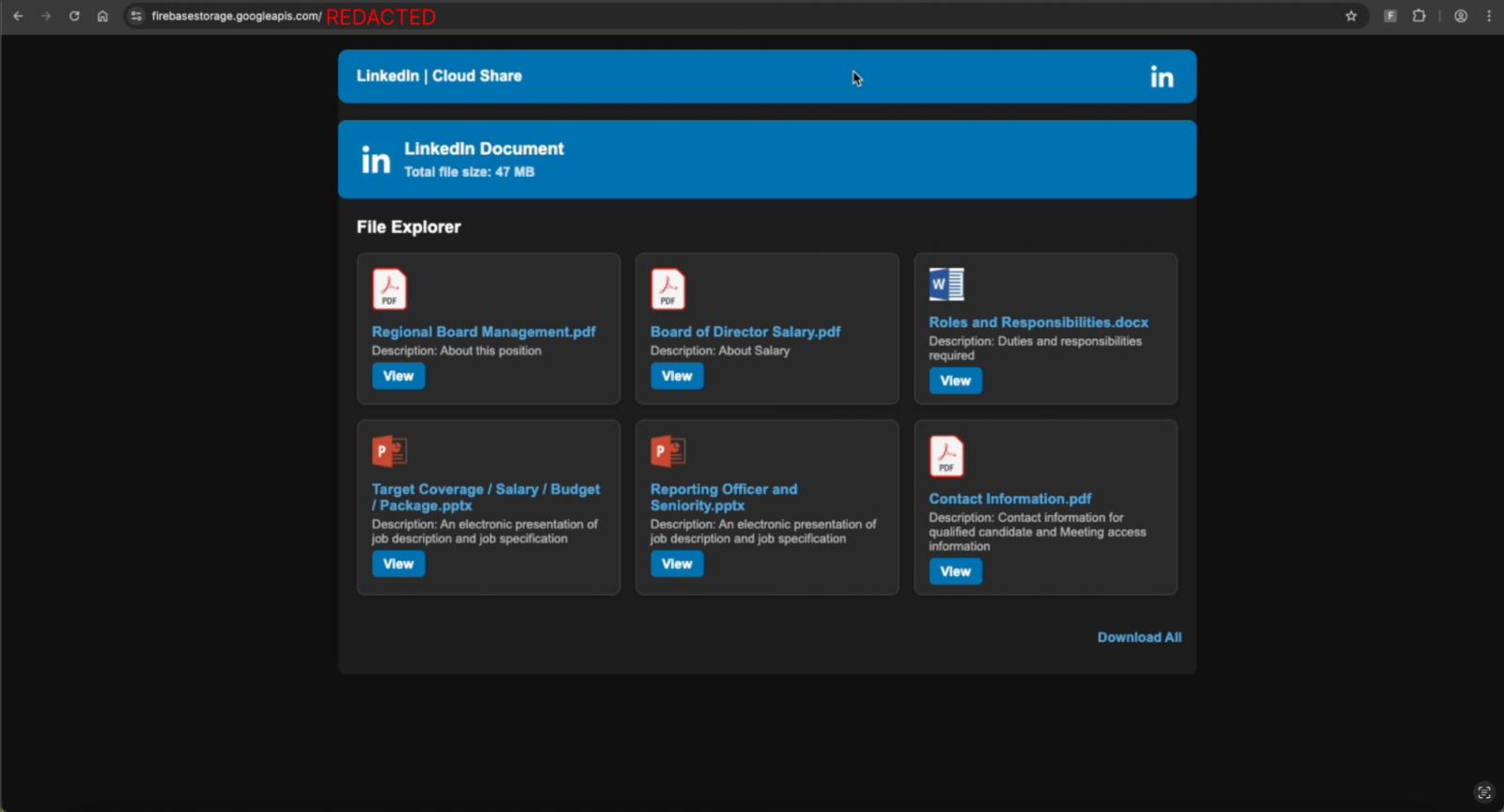

適切な口実(緊急の承認を求める、文書を見直すなど)と組み合わせることで、成功の可能性は大幅に高まります。

5: 潜在的な報酬は莫大

これらの攻撃が “個人的な “アプリ上で起きているからといって、その影響が限定的であることを意味するわけではない。より大きな視点で考えることが重要だ。

ほとんどのフィッシング攻撃は、MicrosoftやGoogleのような企業の中核となるクラウドプラットフォームや、Oktaのような専門のアイデンティティ・プロバイダに焦点を当てている。これらのアカウントの1つを乗っ取ると、それぞれのアプリ内のコアアプリやデータにアクセスできるだけでなく、攻撃者はSSOを活用して、従業員がログインするあらゆる接続アプリにサインインできるようになる。

これにより、攻撃者は組織内のほぼすべてのコアビジネス機能とデータセットにアクセスできるようになります。また、SlackやTeamsのようなビジネスメッセージングアプリを使用したり、SAMLjackingのようなテクニックを使用してアプリをログインしようとする他のユーザーのための水飲み場に変えるなど、この点から、これらの社内アプリの他のユーザーをターゲットにすることもはるかに容易になります。

従業員へのスピアフィッシングと組み合わせることで、大きな利益を得ることができます。たった1つのアカウント侵害が、あっという間に数百万ドル規模の、ビジネス全体に及ぶ侵害へと雪だるま式に膨れ上がる可能性があります。

また、攻撃者が従業員の個人デバイスにしか到達できなかったとしても、企業アカウントの漏洩に発展する可能性があります。2023年に発生したOktaの情報漏えい事件では、Oktaの従業員が業務用デバイスでGoogleの個人プロファイルにサインインしていたことを攻撃者が悪用しました。

これにより、ブラウザに保存されたすべての認証情報は、134の顧客テナントの認証情報を含む、個人用デバイスに同期された。個人用デバイスがハッキングされると、仕事用のアカウントもハッキングされた。

これはリンクトインだけの問題ではない

分散化されたインターネット・アプリのネットワークを介して現代の業務が行われ、電子メール以外のコミュニケーション・チャネルも多様化しているため、ユーザーが悪意のあるコンテンツに接触するのを阻止するのはかつてないほど難しくなっている。

攻撃者は、インスタントメッセンジャーアプリ、ソーシャルメディア、SMS、悪意のある広告、アプリ内メッセンジャー機能を使ってリンクを配信したり、メールベースのチェックを回避するためにSaaSサービスから直接メールを送信したりします。

同様に、今やターゲットとなるアプリは企業ごとに何百もあり、アカウントのセキュリティ設定レベルもさまざまです。

フィッシングはブラウザで阻止せよ

フィッシングはメールボックスの外へと移動しました。

最新のフィッシング攻撃に対処するためには、すべてのアプリと配信ベクトルにわたってフィッシングを検出し、ブロックするソリューションが必要です。

プッシュ型セキュリティは、ユーザーが見たものを検知します。Pushは、ユーザーがウェブブラウザで悪意のあるページを読み込むと、ページのコード、動作、ユーザーとのやり取りをリアルタイムで分析し、攻撃をシャットダウンします。

これだけではありません:Pushは、AiTMフィッシング、クレデンシャルスタッフィング、悪意のあるブラウザ拡張機能、悪意のあるOAuthグラント、ClickFix、セッションハイジャックなどのブラウザベースの攻撃をブロックします。

また、ゴーストログイン、SSOカバレッジギャップ、MFAギャップ、脆弱なパスワードなど、従業員が使用するアプリ全体の脆弱性をプロアクティブに見つけて修正するためにPushを使用することもできます。

さらに、従業員が業務用ブラウザで個人アカウントにログインした場所を確認することもできます(前述の2023年のOkta情報漏えいのような事態を防ぐため)。

Pushの詳細については、最新の製品概要をご覧いただくか、弊社チームによるライブデモをご予約ください。

主催・執筆:Push Security.

Comments