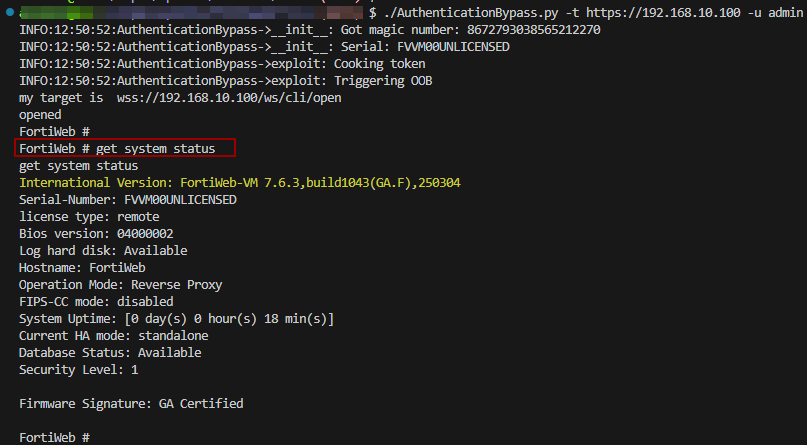

セキュリティ研究者は、リモート攻撃者が認証をバイパスすることを可能にするFortiWeb Webアプリケーションファイアウォールの脆弱性に対する部分的な概念実証(proof of concept)エクスプロイトを公開しました。

この欠陥はフォーティネットに責任を持って報告され、現在 CVE-2025-52970 として追跡されています。フォーティネットは8月12日に修正プログラムをリリースしました。

セキュリティ研究者のAviv Yは、この脆弱性をFortMajeureと名付け、”起こるはずのないサイレント障害 “と表現している。技術的には、FortiWebのクッキー解析における境界外読み取りであり、攻撃者はEraパラメータを予期しない値に設定することができます。

これにより、サーバはセッションの暗号化とHMAC署名にすべてゼロの秘密鍵を使用するようになり、偽造認証クッキーを簡単に作成できるようになります。

この脆弱性を悪用されると、完全な認証バイパスとなり、攻撃者は管理者を含む任意のアクティブユーザーになりすますことができます。

CVE-2025-52970 の悪用を成功させるには、攻撃対象のユーザが攻撃中にアクティブなセッションを持っている必要があり、攻撃者はクッキーの小さな数値フィールドをブルートフォースしなければなりません。

ブルートフォースの要件は、関数 refresh_total_logins()(libncfg.so)によって検証される署名されたクッキーのフィールドに由来します。

このフィールドは攻撃者が推測しなければならない未知の数ですが、研究者はその範囲が通常30を超えないことを指摘しています。

このエクスプロイトは(Eraのバグにより)すべてゼロのキーを使用するため、偽造されたクッキーが受け入れられるかどうかをチェックすることで、それぞれの推測を即座にテストすることができます。

この問題は FortiWeb 7.0 から 7.6 に影響し、以下のバージョンで修正されています:

- FortiWeb 7.6.4 以降

- FortiWeb 7.4.8 以降

- FortiWeb 7.2.11 以降

- FortiWeb 7.0.11以降

フォーティネットは、FortiWeb 8.0リリースはこの問題の影響を受けないため、必要な対処はないとしています。

このセキュリティ情報には、回避策や緩和策は記載されていないため、安全なバージョンへのアップグレードが唯一推奨される有効な対策です。

FortinetのCVSS深刻度スコア7.7は、ブルートフォース要件による「攻撃の複雑性が高い」ことに由来するため、欺瞞的である可能性があります。しかし実際には、ブルートフォース部分は簡単ですぐに実行できます。

研究者は、RESTエンドポイント上での管理者なりすましを示すPoC出力を共有した。しかし、彼は、/ws/cli/openを介したFortiWeb CLIへの接続もカバーする完全なエクスプロイトを公開していません。

ソースはこちら:Aviv Y

しかし、Aviv Y氏は、ベンダーのアドバイザリがつい最近公開されたばかりであるため、完全なエクスプロイトの詳細を後で公開することを約束した。研究者は、システム管理者が修正プログラムを適用するための時間を確保するために、この決断を下した。

公開された詳細は問題の核心を示しているが、知識のある攻撃者が残りの部分を推測し、完全な武器化されたチェーンを開発するには不十分である、と研究者は述べている。

同氏は、攻撃者はセッション内のフィールドのフォーマットをリバースエンジニアリングしなければならないが、フォーティネットが独自のデータ構造を持っていることを考えると、それは現実的ではないと説明している。

にもかかわらず、ハッカーはこのような発表を注意深く追いかけ、完全なPoCが出たときに引き金を引く準備をしているため、問題を軽減するために早急に行動を起こす必要がある。

Aviv Y氏は、エクスプロイトを公開する日付は決めていないが、防衛側にリスクに対応する時間を与える予定だと語った。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

パイカス・ブルー・レポート2025年版はこちらパスワード・クラッキングが2倍増加

46%の環境でパスワードがクラックされ、昨年の25%からほぼ倍増。

今すぐPicus Blue Report 2025を入手して、予防、検出、データ流出の傾向に関するその他の調査結果を包括的にご覧ください。

Comments