Androidマルウェア「Konfety」の新たな亜種が、解析や検知を回避するための難読化手法とともに、不正なZIP構造を伴って出現した。

Konfetyは、Google Playで入手可能な無害な製品を模倣し、正規のアプリを装っていますが、約束された機能は何も備えていません。

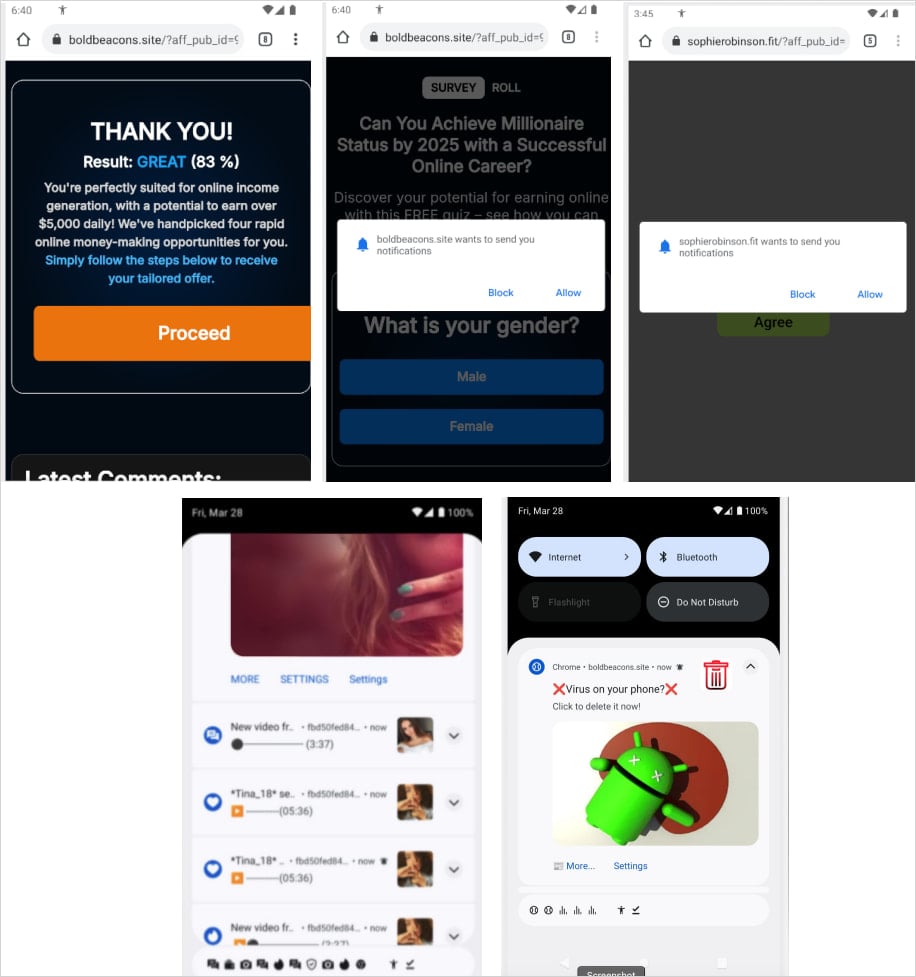

このマルウェアの機能には、ユーザーを悪意のあるサイトにリダイレクトしたり、不要なアプリのインストールを促したり、偽のブラウザ通知を表示したりすることが含まれます。

その代わりに、CaramelAds SDKを使用して隠し広告をフェッチしてレンダリングし、インストールされているアプリ、ネットワーク構成、システム情報などの情報を流出させます。

ソースによって引き起こされる不要な広告とリダイレクト:Zimperium

KonfetyはスパイウェアやRATツールではありませんが、APKの中に暗号化されたセカンダリDEXファイルが含まれており、AndroidManifestファイルで宣言された隠しサービスが含まれています。

これにより、追加モジュールを動的にインストールするためのドアが開かれ、現在の感染により危険な機能を提供できるようになります。

回避戦術

モバイルセキュリティプラットフォームZimperiumの研究者は、最新のKonfetyの亜種を発見・分析し、このマルウェアがその本質と活動を難読化するためにいくつかの方法を使用していることを報告しています。

Konfetyは、Google Playで入手可能な正規アプリの名前とブランドをコピーし、サードパーティのストアを通じて配布することで、被害者を騙してインストールさせます。“evil twin “または “decoy twin “とHumanの研究者は呼んでいます。

このマルウェアの運営者は、サードパーティのアプリストアでこのマルウェアを宣伝している。

これらのマーケットプレイスは、Googleの追跡を避けたい、サポートが終了したAndroidデバイスを持っている、Googleのサービスにアクセスできないなどの理由で、ユーザーがプレミアムアプリの「無料」亜種を探す場所であることが多い。

悪意のあるロジックが暗号化されたDEXファイルに隠され、実行時にロードされるダイナミック・コード・ローディングは、Konfetyが採用するもう1つの効果的な難読化および回避メカニズムです。

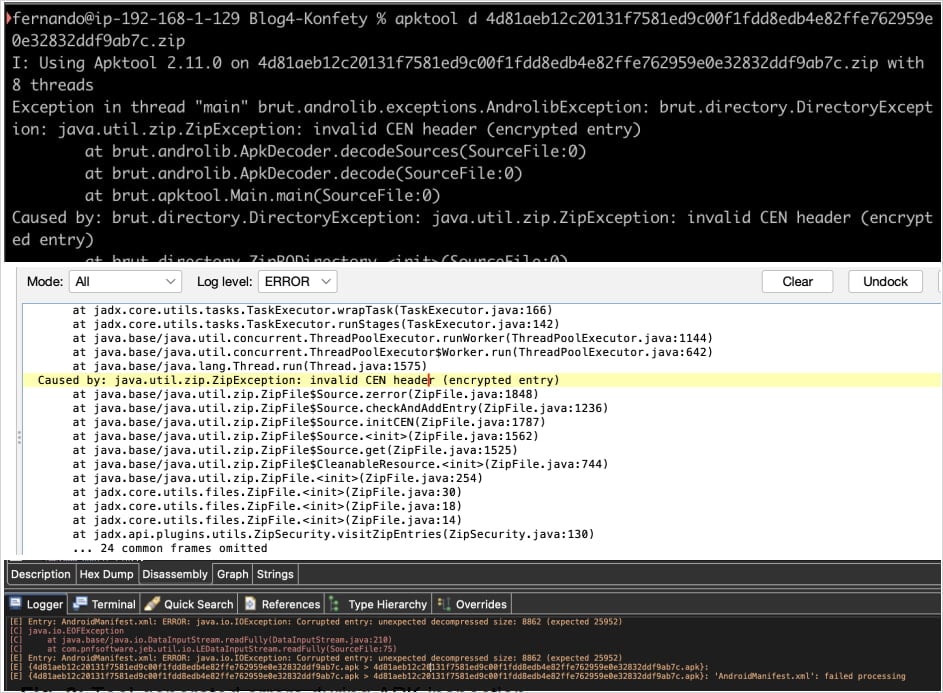

Konfetyのもう1つの一般的でないアンチ解析戦略は、静的解析ツールやリバースエンジニアリングツールを混乱させたり、破壊したりする方法でAPKファイルを操作することです。

まず、APKは汎用ビットフラグを「ビット0」に設定し、ファイルが暗号化されていないにもかかわらず、暗号化されていることを示します。これにより、ファイルを検査しようとする際に誤ったパスワードのプロンプトが表示され、APKのコンテンツへのアクセスがブロックされたり遅延したりします。

第二に、APK内の重要なファイルはBZIP圧縮(0x000C)を使用して宣言されており、APKToolやJADXのような解析ツールではサポートされていないため、解析に失敗します。

Source:Zimperium

一方、Androidは宣言されたメソッドを無視し、安定性を維持するためにデフォルトの処理にフォールバックするため、悪意のあるアプリは問題なくデバイスにインストールされ、実行される。

インストール後、Konfetyはアプリのアイコンと名前を隠し、ジオフェンシングを使用して被害者の地域に応じて動作を変更します。

圧縮ベースの難読化は、2024年4月にカスペルスキーが発表したSoumniBotマルウェアに関するレポートでも強調されているように、Androidマルウェアにおいて過去にも確認されています。

このケースでは、SoumniBotはAndroidManifest.xmlで無効な圧縮方法を宣言し、偽のファイルサイズとデータのオーバーレイを宣言し、非常に大きな名前空間の文字列で解析ツールを混乱させていました。

通常、サードパーティのAndroidアプリストアからAPKファイルをインストールすることは避け、自分が知っているパブリッシャーからのソフトウェアのみを信頼することをお勧めします。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:10px 20px; width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; text-align: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments