Googleは、AndroidモバイルユーザーがAdvanced Protectionを有効にした場合のChromeの動作に関する詳細情報を共有し、強力なセキュリティ向上を強調している。

Googleは、Android 16のリリースに伴い、Advanced Protection Programを端末レベルまで拡張し、高度なスパイウェア攻撃の標的となりやすいハイリスクな個人に対して、強固で総合的なセキュリティ体制を提供することを目的としている。

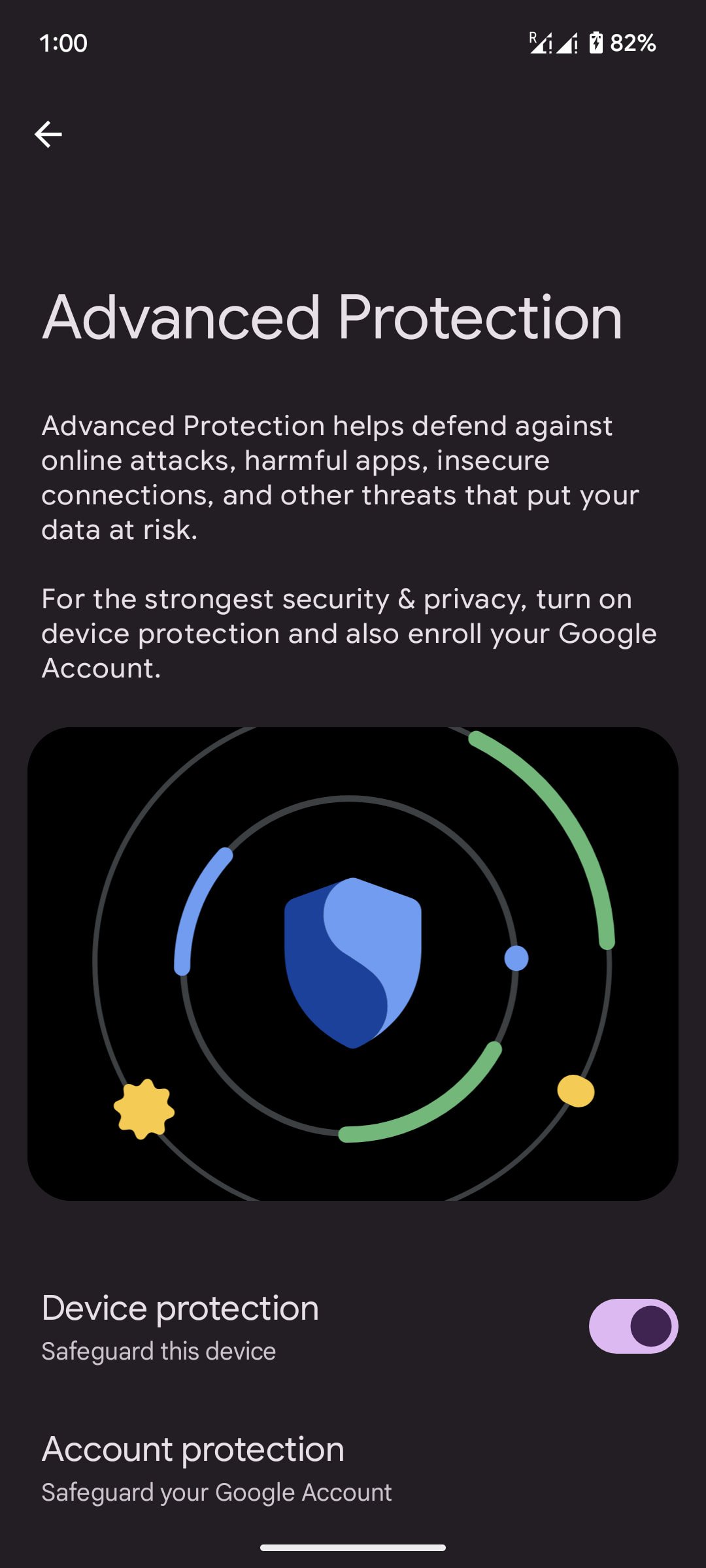

Android 16からは、設定からAdvanced Protectionを有効にすることができるようになり、Chrome、メッセージ、電話などのGoogleアプリを含む全体的なセキュリティ対策が強化された。

特にChromeについては、これらの対策はバージョン137 for Androidで利用可能になったが、Googleはその付加価値や仕組みについて詳細を共有していなかった。

Chrome セキュリティチームは新しいブログ投稿で、高度な保護を有効にすると Chrome で以下のことが実行されると説明している:

- セキュアな接続の強制– Chrome がすべてのサイト(パブリックおよびプライベート)で HTTPS を試行し、安全でない HTTP 経由のサイトに接続する前にユーザーに警告を表示します。

- 完全なサイト分離– 各ウェブサイトを独自のプロセスに分離し、レンダラーが悪用された場合でも、あるサイトが他のサイトのデータにアクセスすることを防ぎます。4GB以上のRAMを搭載したAndroidでは、この機能はデフォルトで有効になっています。

- JavaScript の最適化とセキュリティ– 高度な保護では、Chrome の V8 エンジンにある高レベルの JavaScript 最適化コンパイラが無効になり、ブラウザの攻撃対象が減少します。これらのオプティマイザはパフォーマンスを向上させますが、歴史的に多くの悪用されるバグに関連しています。これらを無効にすることで、このようなケースのおよそ半分を軽減できたと推定されており、ほとんどのサイトではパフォーマンスへの大きな打撃はない。

HTTPSとJSのセキュリティ機能は、すでにバージョン133からChromeの「プライバシーとセキュリティ」メニューのオプションとして利用できるようになっているため、ユーザーは「高度な保護」をオンに切り替えなくても、独自に有効にすることができる。

また、ユーザーがログインしようとしたり、フォームを送信しようとしたりすると、Advanced Protection を使用しなくても、サイトの分離がトリガーされます。

Androidで高度な保護を有効にするには、設定 > セキュリティとプライバシー > 高度な保護 > スイッチを「オン」に切り替えます。

ソースは こちら:

Googleはまた、より強力な多要素認証とデバイス間でのセキュリティ設定の自動実行のために、リスクの高い個人がGoogleアカウントで高度な保護プログラムに参加することを推奨しています。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:10px 20px; width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; text-align: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

2025年に共通する8つの脅威

クラウド攻撃はより巧妙になっているかもしれないが、攻撃者は驚くほど単純なテクニックで成功している。

本レポートでは、何千もの組織におけるWizの検知結果から、クラウドを駆使する脅威者が使用する8つの主要なテクニックを明らかにします。

Comments