マルウェアアナリストは、攻撃者が侵害されたシステムに持続的にアクセスするためのバックドアを備えたAtomic macOS情報ステーラー(別名「AMOS」)の新バージョンを発見した。

この新しいコンポーネントは、任意のリモートコマンドを実行することができ、再起動しても生き残り、感染したホストを無期限に制御し続けることができる。

MacPawのサイバーセキュリティ部門Moonlockは、情報窃盗犯の活動をつぶさに観察している独立系研究者g0njxaからの情報提供を受けて、Atomicマルウェアのバックドアを分析した。

「AMOSマルウェアのキャンペーンはすでに120カ国以上に及んでおり、中でも米国、フランス、イタリア、英国、カナダが最も被害を受けている」と研究者は言う。

“バックドア化されたバージョンのAtomic macOS Stealerは現在、世界中の何千ものMacデバイスにフルアクセスする可能性を秘めている。”

ソースはこちら:ムーンロック

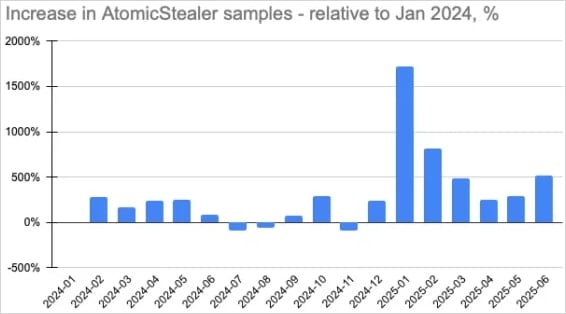

Atomicステラーの進化

2023年4月に初めて文書化されたAtomic stealerは、月額1,000ドルという高額なサブスクリプションをTelegramチャンネルで宣伝するマルウェア・アズ・ア・サービス(MaaS)です。このマルウェアは、macOSのファイル、暗号通貨の拡張子、ウェブブラウザに保存されているユーザーパスワードを標的としている。

2023年11月には、史上初の「ClearFake」キャンペーンのmacOSへの拡大をサポートし、2024年9月には、サイバー犯罪グループ「Marko Polo」による大規模なキャンペーンで発見され、アップルのコンピュータに展開された。

Moonlockの報告によると、Atomicは最近、クラックされたソフトウェアサイトのような広範な流通経路から、暗号通貨の所有者を狙った標的型フィッシングやフリーランサーへの就職面接の招待に移行している。

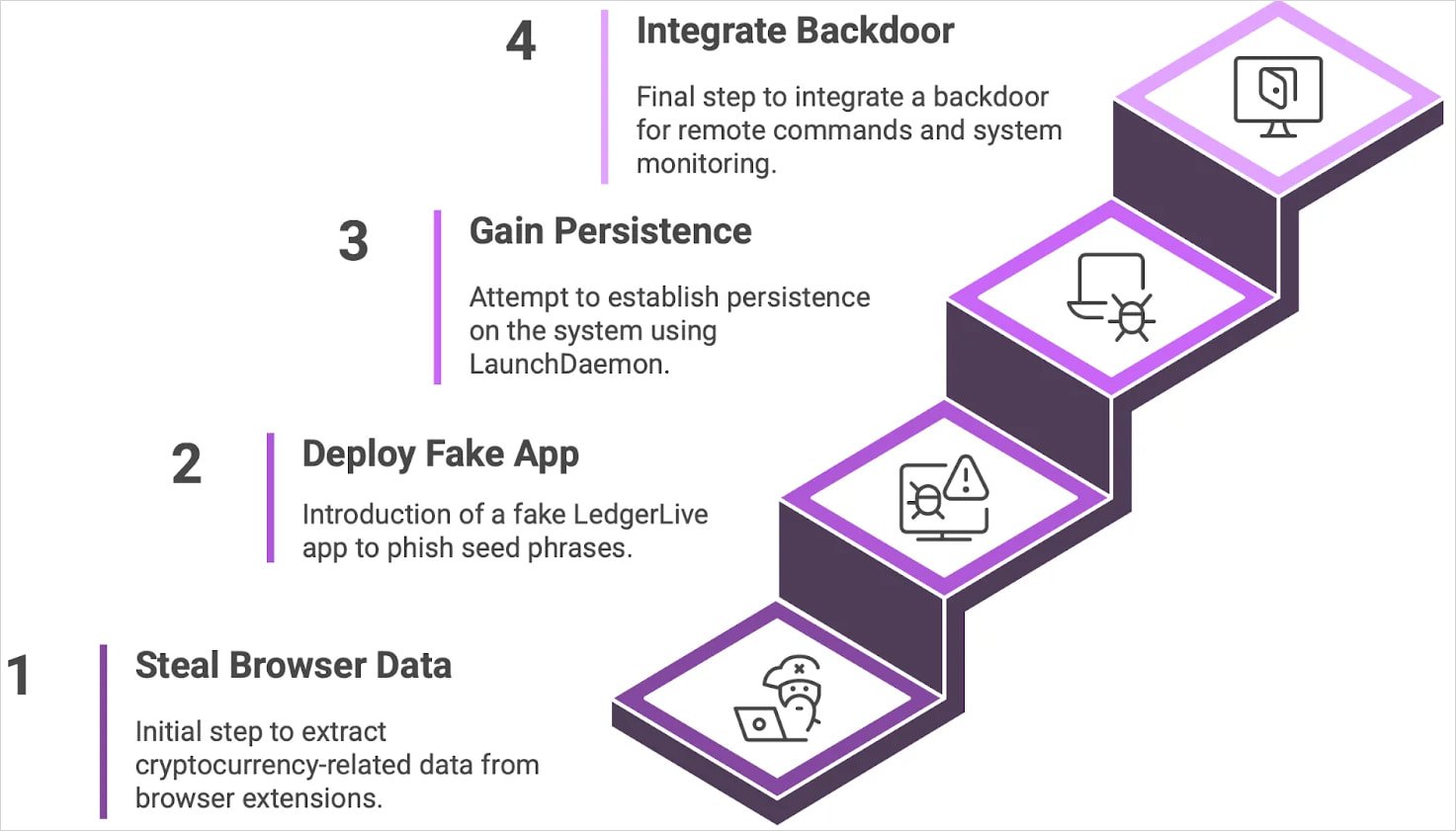

分析されたバージョンのマルウェアは、埋め込みバックドア、macOS上で再起動を生き延びるためのLaunchDaemonの使用、IDベースの被害者追跡、および新しいコマンド・アンド・コントロール・インフラストラクチャを備えています。

Source:Moonlock

Macへのバックドア

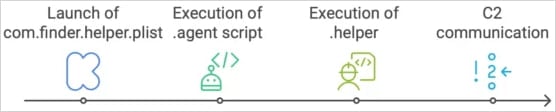

バックドアの中核となる実行ファイルは「.helper」という名前のバイナリで、感染後にダウンロードされ、被害者のホームディレクトリに隠しファイルとして保存されると研究者は述べている。

.agent」という名前の永続的なラッパースクリプト(これも非表示)は、ログインユーザーとして「.helper」をループで実行し、AppleScript経由でインストールされたLaunchDaemon(com.finder.helper)は、「.agent」がシステム起動時に実行されるようにします。

この動作は、最初の感染段階で盗んだユーザーのパスワードを偽の口実にして、昇格した権限で実行されます。その後、マルウェアはコマンドを実行し、LaunchDaemon PLISTの所有権を「root:wheel」(macOSのスーパーユーザーレベル)に変更することができます。

Source:Moonlock

バックドアにより、脅威当事者はリモートでコマンドを実行したり、キーストロークを記録したり、追加のペイロードを導入したり、横方向の移動の可能性を探ったりすることができます。

検知を回避するため、バックドアは「system_profiler」を使用してサンドボックスまたは仮想マシン環境をチェックし、文字列の難読化も行います。

Atomicマルウェアの進化は、macOSユーザーがより魅力的なターゲットになりつつあり、彼らを狙った悪意あるキャンペーンがますます巧妙になっていることを示している。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:10px 20px; width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; text-align: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments