詐欺の手口は従来のハッキング手法にとどまらず、合法的なサービスや現実世界のインフラを悪用する手法にまで拡大しています。一般に入手可能なデータ、脆弱な本人確認プロセス、運用上のギャップを組み合わせることで、脅威当事者は低コストで検知が困難なスケーラブルな詐欺ワークフローを構築しています。

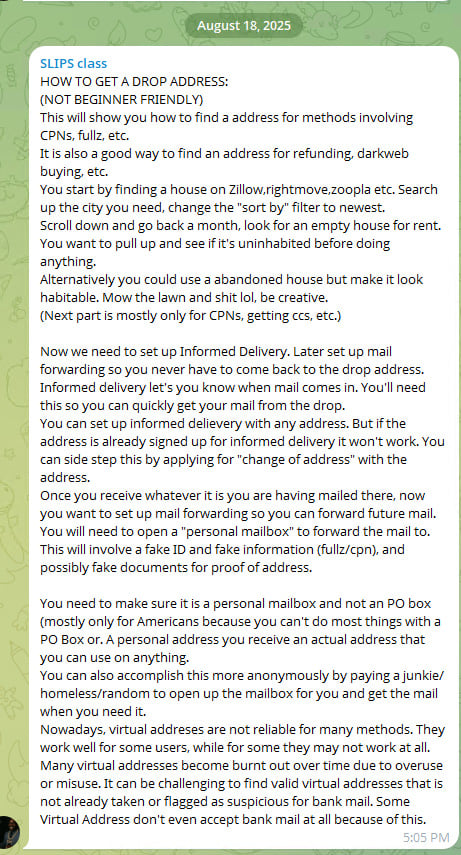

詐欺に特化したチャットグループで共有され、Flareのアナリストが分析したチュートリアルでは、空き家を特定して悪用し、機密メールを傍受する方法について、ステップバイステップのガイダンスが提供されており、ローテクでありながら、なりすましや金融詐欺を可能にする非常に効果的な手法が明らかにされています。

マルウェアやフィッシング・キット、ネットワーク侵入に依存する従来のサイバー犯罪手法とは異なり、この記事で概説されている方法は、合法的なサービスと物理的な世界のロジスティクスを悪用することにほぼ完全に焦点を当てている。

この手法では、オープンソースのインテリジェンス、郵便サービスの機能、偽のID詐欺を、被害者の郵便物への持続的なアクセスを得るために設計された協調的なワークフローに融合させている。

空き物件を詐欺インフラに変える

このチュートリアルは、いわゆる「ドロップアドレス」と呼ばれる、一時的に人が住んでおらず、正当な居住者に即座に警告することなく郵便物を受け取ることができる実在の住宅物件を特定することから始まる。

脅威行為者は、Zillow、Rightmove、Zooplaなどの不動産プラットフォームを検索し、最近掲載された賃貸物件をフィルタリングするよう指示される。新しく公開された物件に注目することで、攻撃者はその物件が空室であるか、賃借人がいない可能性を高めることができる。

さらに、このガイダンスでは、古い賃貸物件を見直して、長期間空き家になっている住宅を特定し、ドロップロケーションとしての信頼性を高めることを提案しています。

場合によっては、脅威行為者は、放棄された物件を物理的に管理し、居住しているように見せかけることを推奨している。

a.fl_button { background-color:#border:1px solid #3b59aa; color:#text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; margin:4px 2px; cursor: pointer; padding:12px 28px; } .fl_ad { background-color:#width: 95%; margin: 15px auto 15px auto; border-radius: 8px; border:1px solid #d6ddee; box-shadow: 2px 2px #728cb8; min-height: 200px; display: flex; align-items: center; } .fl_lef>a>img { margin-top: 0px !important; } .fl_rig>p { font-size: 16px; } .grad-text { background-image: linear-gradient(45deg, var(–dawn-red), var(–iris)54%, var(–aqua)); -webkit-text-fill-color: transparent; -webkit-background-clip: text; background-clip: text; } .fl_rig h2 { font-size: 18px!important; font-weight: 700; color:color: #333; line-height: 24px; font-family:font-family: Georgia, times new roman, Times, serif; display: block; text-align: left; margin-top: 0; } .fl_lef { display: inline-block; min-height: 150px; width: 25%; padding:10px 0 10px 10px; } .fl_rig { padding:10px; display: inline-block; min-height: 150px; width: 100%; vertical-align: top; } .fl_lef>a>img { border-radius: 8px; } .cz-news-title-right-area ul { padding-left: 0px; } @media screen and (max-width: 1200px) { .fl_ad { min-height: 184px; } .fl_rig>p { margin: 10p10px; } .fl_rig { padding:0 10px 10px 10px; width: 100%; } } @media screen and (max-width: 400px) { .cz-story-navigation ul li:first-child { padding-left: 6px; } .cz-story-navigation ul li:last-child { padding-right: 6px; } } }.

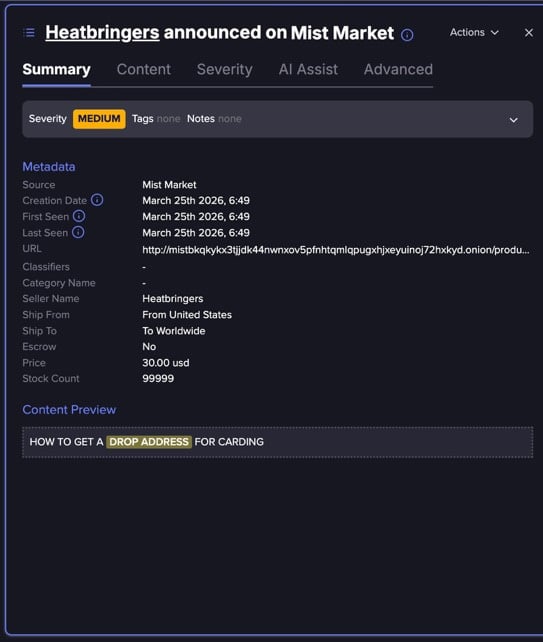

新しい詐欺のチュートリアルがダークウェブのフォーラムやTelegramで広まっている。

ダークウェブ・フォーラムやテレグラム・チャンネルで、脅威行為者が詐欺の手引書、盗まれた認証情報、偽の文書サービスを共有しています。

Flareはこれらのソースを継続的に監視しているため、アカウント乗っ取り、メール詐欺、なりすましが可能になる前に、暴露を検出することができます。

受信メールを監視して貴重な標的を特定

適切な住所が特定されたら、次の段階として、合法的なデジタル化された郵便サービスを利用して、受信メールの発見と監視を行います。

例えば、「インフォームド・デリバリー(Informed Delivery)」は、一般消費者にレターサイズの郵便物のデジタルプレビューを提供し、荷物の配達を追跡する無料サービスである。

選択した住所にこれらのサービスを登録することで、攻撃者は着信をリモートで監視することができ、郵便受けに物理的にアクセスする前に、金融文書、クレジットカード、確認書などの貴重品を特定することができる。

これにより、郵便配達は情報収集の一形態に変化し、より的を絞った効率的な詐欺が可能になる。

住所がすでに登録されている場合、チュートリアルは、郵便配達のコントロールを取り戻す方法として、住所変更リクエストを参照する。これらのサービスは、居住地を移転する合法的なユーザーのために設計されており、USPSのような郵便システムを通じて広く利用可能である。

例えば、利用者は、オンラインまたは面会で、恒久的または一時的な住所変更(COA)リクエストを提出することができ、数週間から12ヶ月の期間、郵便物を新しい場所に転送することができます。

プレミアム転送などの追加サービスでは、定期的にすべての受信メールを統合して転送することができる。

これらの仕組みには、請求先住所に紐づいた少額のオンライン決済を要求したり、有効な写真付き身分証明書を直接提示したりするなどの本人確認セーフガードが含まれているが、チュートリアルでは、行為者はこれらの管理が潜在的に不十分であるか、一貫して実施されていないと認識していることが示唆されている。

特に、転送要求をリモートで提出できることと、強力な ID 拘束ではなく住所に結びついた検証への依存が組み合わさると、裏付けとなる ID 情報が危殆化または捏造された場合に悪用の機会が生じる可能性がある。

その結果、場合によっては、正当な居住者と直接やりとりすることなく、メール配信の制御が再割り当てされる可能性があり、利便性を目的としたサービスが不正なリダイレクションの潜在的なベクトルになってしまう。

この段階で、この作戦は受動的な標的を越えて能動的な監視に移行し、攻撃者に可視性を提供することで、下流の詐欺の成功率を大幅に高めることになります。

メール転送による永続性の確立

貴重なメールが配信されていることを確認した後、ワークフローはメール転送サービスを通じて長期的なアクセスを確立する方向にシフトする。

アクターには、ドロップアドレスからのすべての受信メールを自分の管理下にある別の場所にリダイレクトできるよう、個人用メールボックスアカウントを作成するよう指示する。

これらのサービスは通常、本人確認を必要とするため、攻撃者はプロセスを完了させるために偽のID、偽造文書、または購入した個人データに頼る。

これは、日和見的傍受から持続的アクセスへの重大な移行を意味する。メール転送が導入されると、攻撃者は物理的な場所を再訪問する必要がなくなり、機密情報への継続的なアクセスを維持しながら、暴露を減らすことができます。

偽造された個人情報やクレジット・プライバシー・ナンバー(CPN)を含む偽のIDの使用は、この手法がより広範な詐欺のエコシステムとどのように統合されているかを示しています。

ドロップアドレスの悪用は、単独で動作するのではなく、アカウント乗っ取り、信用詐欺、返金詐欺をサポートすることができるより大きなパイプラインの1つのコンポーネントとなります。

実際には、このような偽のIDを使用して、メールボックスサービスの登録、転送要求の提出、被害者アカウントに関連する機密性の高い金融通信の受信を行うことができます。

これにより、行為者は、デジタル侵害と現実世界でのアクセスのギャップを埋めることができ、検証ステップを完了したり、認証材料を傍受したり、偽の ID で新しいアカウントを確立したりすることが可能になります。

その結果、物理的な住所の管理は、アイデンティティの信頼性と合法的な通信チャネルへのアクセスの両方に依存する詐欺行為において、重要なステップになる可能性があります。

デジタル層と物理層を融合したハイブリッド詐欺モデル

チュートリアルで概説した方法は、デジタル情報収集と物理的な操作を組み合わせた、詐欺行為におけるより広範な進化を反映している。

オンライン・プラットフォームや郵便サービスを活用するだけでなく、個人(場合によっては社会的弱者から募集)を使って郵便受けに物理的にアクセスしたり、配達された商品を受け取ったりすることもあります。

これによって、攻撃者はリスクを外部に委託し、直接的な関与からさらに距離を置くことができます。

チュートリアルで説明されている活動は、最近の報告で文書化されている郵便を利用した詐欺の幅広い増加を反映している。米国郵政検査局関連のデータによると、郵便物窃盗の報告は近年大幅に増加しており、郵便物受けからの窃盗は2019年から2023年の間に139%増加している。

金銭的な影響も大きく、郵便物窃盗のスキームは小切手詐欺に結びついた数億ドル規模の不審な動きにつながっている。

同時に、チュートリアルで言及した手法と同様の郵便リダイレクション・サービスの悪用も増加しており、住所変更詐欺は前年比で急増している。これらの傾向を総合すると、物理的な郵便物に対する管理がいかに貴重なものとなっているかが浮き彫りになる。

同時に、チュートリアルは運用上の課題も認めている。仮想住所や一般的に再利用される場所は、金融機関によってますますフラグが立てられるようになっており、防御側が住所ベースのリスクシグナルを検知モデルに組み込み始めていることを示唆している。

その結果、役者は、まだ詐欺行為と関連付けられていない「クリーンな」居住住所を見つけることの重要性を強調している。

これらの要素を合わせると、技術的な巧妙さではなく、協調性、適応性、合法的なシステムの戦略的な利用によって推進される詐欺モデルを示している。

孤立したチュートリアル/不正行為ではない

これは孤立したチュートリアルのように見えるかもしれないが、これはより広範な現象の一部であり、物理的なドロップアドレスを見つける方法に関するチュートリアルである。

Flare link to post, sign up for thefree trialto access if you are not already customer.

Flare link to post,sign up for thefree trialto access if you are not already customer.

従来のサイバーセキュリティ対策を超えた攻撃対象の拡大

不動産プラットフォーム、郵便サービス、本人確認プロセスなど、悪用されているシステムの多くは、従来のサイバーセキュリティ防御の範囲外に存在しています。

詐欺行為が進化し続ける中、その検知は、住所の使用パターン、郵便物の転送活動、アイデンティティの不一致など、ドメイン間のシグナルを相関させることにますます依存しています。このような広範な可視性がなければ、技術的な悪用ではなく正規のサービスに依存する攻撃は、従来のセキュリティ制御を回避し続ける可能性があります。

詳しくは、無料トライアルにご登録ください。

スポンサーおよび執筆:Flare

Comments