ハッカーは、ゼロデイ脆弱性を悪用した攻撃で TrueConf 会議サーバーを標的にし、接続されたすべてのエンドポイントで任意のファイルを実行できるようにしています。

この欠陥は CVE-2026-3502 として追跡されており、深刻度は中程度です。この脆弱性は、同ソフトウェアのアップデート・メカニズムにおける整合性チェックの欠落に起因しており、これを利用することで、正規のアップデートを悪意のある亜種に置き換えることができる。

TrueConfは、セルフホストサーバーとして動作するビデオ会議プラットフォームである。クラウドの展開もサポートしているが、一般的には閉じたオフライン環境向けに設計されている。

同ベンダーによると、COVID-19の大流行時には、10万以上の組織が遠隔オンラインビジネス活動のためにTrueConfに移行したという。TrueConf のユーザーには、軍隊、政府機関、石油・ガス会社、航空交通管理会社などが含まれる。

チェック・ポイントの研究者は、年初以来、東南アジアの政府機関を標的としたゼロデイ攻撃でCVE-2026-3502 を悪用しているキャンペーンを TrueChaos として追跡しています。

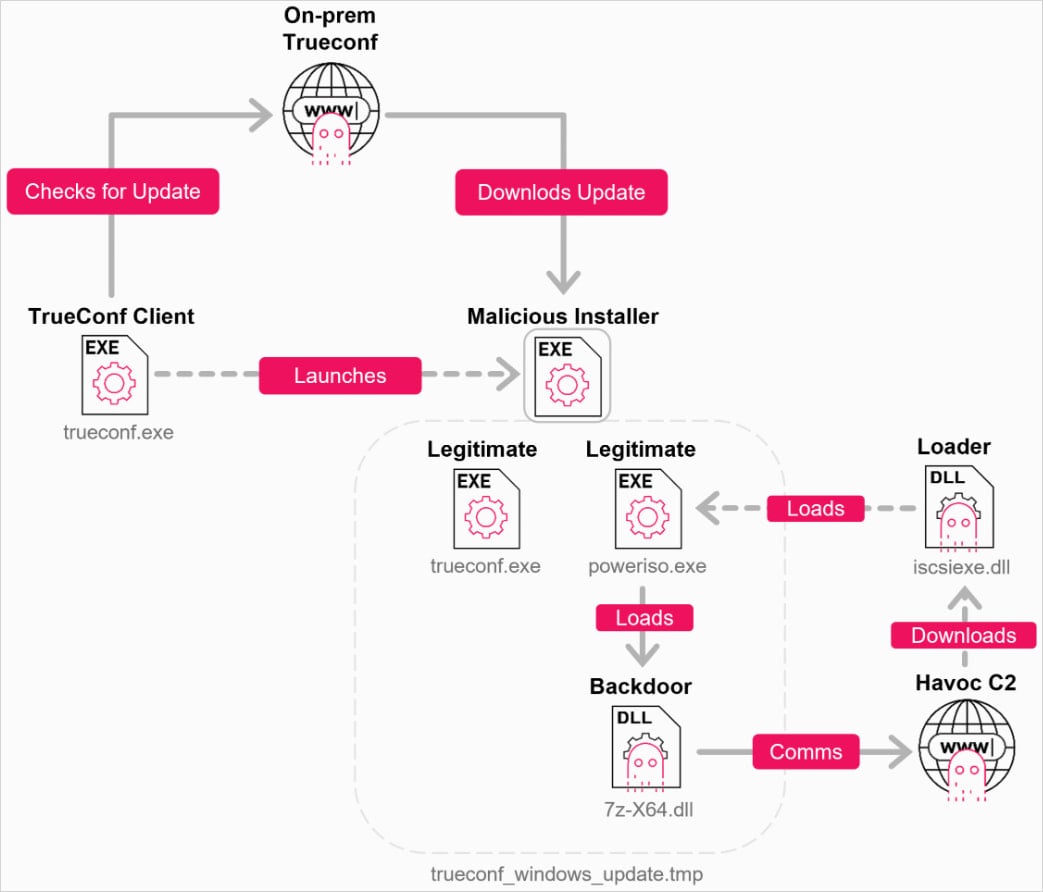

「オンプレミスの TrueConf サーバをコントロールする攻撃者は、期待されるアップデート・パッケージを任意の実行ファイルに置き換え、現在のアプリケーション・バージョンとして表示し、接続されているすべてのクライアントに配布することができます。

「クライアントは、適切な検証を行うことなく、サーバーが提供するアップデートを信頼するため、正当な TrueConf アップデートを装って、悪意のあるファイルを配信し、実行することができます。

この欠陥は、TrueConfのバージョン8.1.0から8.5.2に影響し、チェックポイントがベンダーに報告した後、2026年3月にバージョン8.5.3で修正がリリースされた。

「TrueChaos」操作

チェックポイントは、戦術、技術、手順(TTP)、コマンド・アンド・コントロール(C2)インフラのホスティングにアリババクラウドとテンセントが使用されていること、および被害状況に基づいて、TrueChaosの活動が中国系の脅威行為者に起因すると中程度の確信を持っています。

この攻撃は、一元管理された政府の TrueConf サーバーを通じて拡散し、複数の機関に影響を与え、接続されているすべての TrueConf クライアントに偽のアップデートを通じて悪意のあるファイルをプッシュしました。

情報源チェック・ポイント

この感染経路には、DLL のサイドローディング、偵察ツール(タスクリスト、tracert)の展開、特権の昇格(iscicpl.exe を介した UAC バイパス)、および永続性の確立が含まれます。

研究者は最終的なペイロードを復元することはできませんでしたが、ネットワーク・トラフィックがHavoc C2インフラストラクチャを指していることから、Havocインプラントが使用された可能性が高いと指摘しています。

ソースはこちら:チェック・ポイント

HavocはオープンソースのC2フレームワークで、コマンドの実行、プロセスの管理、Windowsトークンの操作、シェルコードの実行、侵害されたシステムへの追加ペイロードのデプロイなどが可能です。

以前にも、中国の脅威クラスター「Amaranth Dragon」が、同様の標的範囲を持つ攻撃で使用しています。

チェック・ポイントのレポートでは、複数の感染シグナルだけでなく、侵害の指標(IoC)も共有しています。侵害の強力な兆候としては、poweriso.exeまたは7z-x64.dllの存在、%AppData%Roaming APPdobe APPdate.7zまたはiscsiexe.dllのような不審なアーティファクトが挙げられます。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストはパスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments