ロシア国家に支援されているAPT28脅威グループは、長期的なスパイ活動にオープンソースのCovenantポストエクスプロイトフレームワークのカスタムバリアントを使用している。

Fancy Bear、Forest Blizzard、Strontium、Sednitとしても追跡されているAPT28ハッカーグループは、ハイエンドのインプラントを開発し、ドイツ議会、複数のフランス組織、ポーランドの政府ネットワーク、ヨーロッパのNATO加盟国などの有名なエンティティを侵害することで知られています。

サイバーセキュリティ企業ESETの研究者は、2024年4月以降、ロシアのグループがBeardShellとCovenantと名付けられた2つのインプラントを攻撃に使用し始めたことに気づきました。

「このデュアルインプラントアプローチにより、ウクライナ軍関係者の長期的な監視が可能になった」とESETは本日のレポートで指摘している。

この2つのマルウェアは最近、 悪意のあるDOCファイルを介してMicrosoft Officeの脆弱性CVE-2026-21509を悪用した攻撃で、ウクライナの中央行政機関を標的にするために使用されています。

研究者らは、ウクライナ政府のシステムに導入され、キーストロークのキャプチャ、クリップボードの収集、スクリーンショットのキャプチャが可能なキーロギング用インプラントであるSlimAgentを発見した後、これらのマルウェア・ファミリーを発見しました。

BeardShell は、コマンド・アンド・コントロール(C2)通信に正規のクラウド・ストレージ・サービス Icedrive を利用する最新のインプラントです。.NETランタイム環境でPowerShellコマンドを実行でき、2025年6月のCERT-UAの報告によると、SlimAgentとともに使用されていました。

ESETの調べによると、BeardShellは、2010年代にAPT28が使用していたネットワーク・ピボッティング・ツールであるXtunnelで以前見られた独自の難読化技術も使用しています。

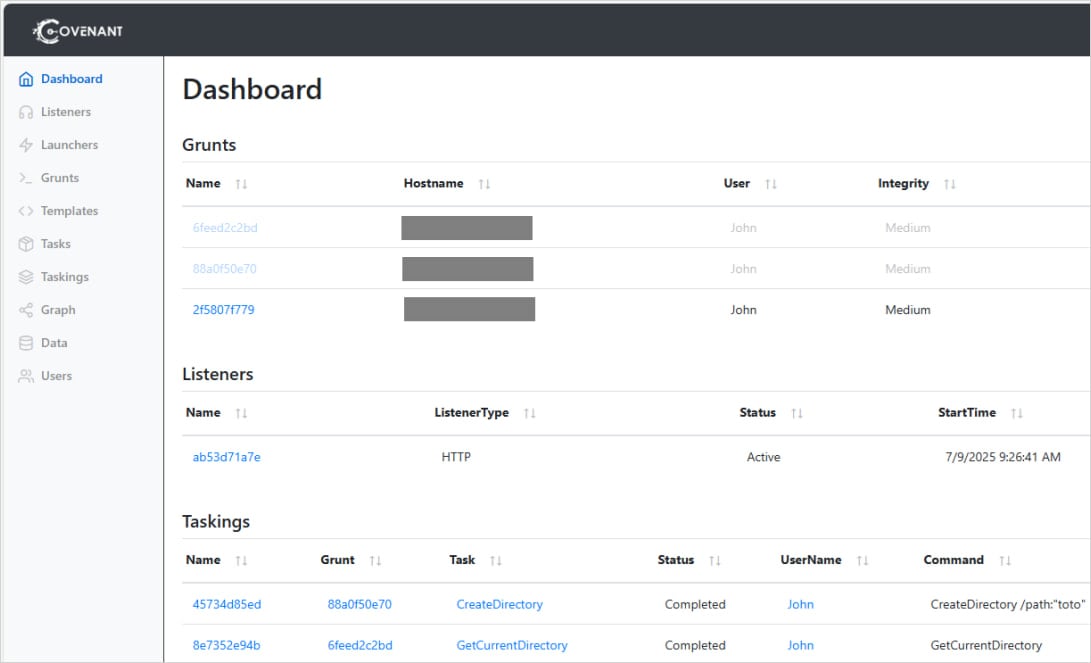

最近の攻撃では、ロシアの脅威グループはBeardShellをオープンソースの Covenant.NETポストエクスプロイトフレームワークの大幅に修正されたバージョンと組み合わせました。

彼らが導入した変更点には、ホストの特性に結びついた決定論的なインプラント識別子、振る舞い検知を回避するための実行フローの変更、新しいクラウドベースの通信プロトコルなどがあります。

2025年7月以降、脅威者はCovenantとともにFilenクラウドプロバイダーを使用しています。以前は、攻撃者はKoofrとpCloudサービスを使用していました。

Source:ESET

ESETによると、Covenantはプライマリインプラントとして使用され、BearShellはフォールバックツールとして機能する。

“2023年以来、Sednitの開発者はCovenantを主要なスパイ用インプラントとして確立するために、Covenantに多くの修正と実験を加えており、BeardShellは主に、Covenantがクラウドベースのインフラストラクチャのテイクダウンなどの運用上の問題に遭遇した場合の予備として維持している。”-ESET

ESETは、APT28の高度なマルウェア開発チームが2024年に活動を再開し、脅威グループに新たな長期的スパイ活動能力を与えたと考えています。2010年代のマルウェアとの技術的な類似性は、脅威グループの開発チームに継続性があることを示しています。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments