更新:以下にHungerRushの声明を追加。

HungerRushのPOSプラットフォームを利用しているレストランの顧客によると、同社を恐喝しようとする脅威行為者からメールが届き、HungerRushが対応しなければレストランや顧客のデータが流出する可能性があると警告している。

HungerRush社は、POS(販売時点情報管理)、オンライン注文、配送管理、決済処理ソフトウェアを提供するレストラン・テクノロジー・プロバイダーで、レストランが注文、顧客情報、業務運営を管理するのに役立っている。

同社は、Sbarro、Jet’s Pizza、Fajita Pete’s、Hungry Howie’sなど、16,000以上のレストランと提携していると主張している。

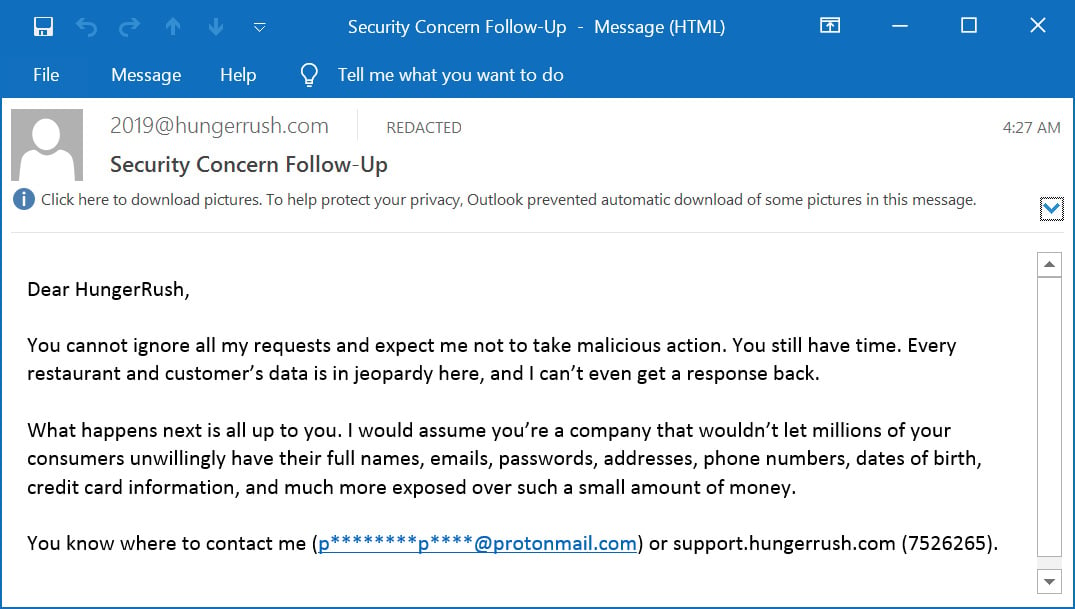

レストランの常連客に送られた恐喝メール

攻撃者は水曜日の早朝からメールを送り始め、複数の受信者が.NETのサンプルを共有していた。

最初のメールはsupport@hungerrush.com、HungerRushに彼らの恐喝メールを無視するのを止めないと顧客データを危険にさらすことになると促した。

“あなたは私のすべての要求を無視し、私が悪意のある行動を取らないと期待することはできません。まだ時間はある。

「すべてのレストランとその顧客のデータは、数百万件にのぼる。ご心配なく、まだ時間は残されています」。

3時間後に “2019@hungerrush.com “から送信された2通目のメールは、脅迫をエスカレートさせ、攻撃者は数百万人の顧客のデータ記録にアクセスすることができ、そこには名前、電子メール、パスワード、住所、電話番号、生年月日、クレジットカード情報が含まれていると主張している。

Source :

このメールのヘッダーを分析したところ、Twilio SendGridを使用して配信されていることがわかった。

メールはo10.e.hungerrush.com (159.183.129.119)から送信されており、Twilio SendGridが運営するインフラに解決されている。

メールヘッダはまた、メッセージがhungerrush.comドメインのSPF、DKIM、DMARC認証チェックを通過したことを確認している。以下に示す同社のSPFレコードは、SendGridが同社に代わってメールを送信することを承認している。

v=spf1 include:spf.protection.outlook.com include:_spf.salesforce.com include:mail.zendesk.com include:_spf.psm.knowbe4.com include:sendgrid.net include:4750273.spf01.hubspotemail.net -all

Reddit上では、レストランからの過去のデジタル領収書にHungerRushの注文システムやPOSシステムを利用したことが記載されているとして、多数の人々がEメールを受け取ったことを報告している。

ハドソンロックの共同設立者兼CTOであるアロン・ガルはLinkedInに投稿し、2025年10月にHungerRushの従業員のデバイスがインフォステーラーに感染し、認証情報の漏洩につながったとされるインフォステーラーのログを示した。

Galによると、このマルウェアは、同社のNetSuite、QuickBooks関連サービス、Stripeダッシュボード、Bill.comベンダー決済システム、Visa Online商用サービス、Salesforce環境など、多数の企業認証情報を盗んだという。

この記事を掲載した後、HungerRushは、この以前の情報窃盗犯の感染は今回の侵害とは関係ないと述べた。

当面の間、HungerRush POSシステムを使用しているレストランの顧客は、盗まれた可能性のある情報を悪用したフィッシングメールやSMSメールに注意する必要がある。

HungerRushが情報漏洩を確認

HungerRush社は、今回の事態を認識しており、法執行機関に通知したことを確認した。

「HungerRushは、”我々は状況を認識しており、適切な当局と連携して積極的に調査している。

「私たちのチームは、範囲を理解し、問題に対処し、必要な修復を実施するために迅速に取り組んでいます。当社の顧客とその顧客のデータを保護することは最優先事項であり、当社はこの問題を最も緊急に扱っています」。

その後の更新で、同社は、今回の事件はAlon Galが確認したinfostealer感染とは関連がないとしている。HungerRush社によると、脅威者はサードパーティ・ベンダーの漏洩した認証情報を使用して、同社のEメール・マーケティング・サービスのアカウントに侵入したという。

これにより、脅威者は顧客の連絡先情報にアクセスできるようになり、不正な電子メールの送信に使用された。

「その結果、特定の顧客の連絡先情報(名前、電子メールアドレス、住所、電話番号を含む)にアクセスされ、特定の加盟店や消費者に不正な電子メールメッセージを送信するために使用されました。

しかし、HungerRushは、パスワード、生年月日、社会保障番号、支払いカード情報などの機密個人情報や財務情報は、今回の侵害で流出しなかったとし、脅威行為者の主張に反論している。

また、HungerRush社は、クレジットカード情報は同社のシステム内に保存されていないと述べている。

さらに、同社によると、他のシステムが侵害された形跡はなく、侵害は電子メール・マーケティング・サービスに限定されているという。

「予防措置として、HungerRushは調査を継続する間、不正なメッセージの追加送信を防ぐため、影響を受けたメールサービスへのアクセスを無効にしました」と同社は述べている。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments