Fortinet FortiWeb のパストラバーサルの脆弱性が悪用され、認証を必要とせずに、公開されたデバイス上に新しい管理ユーザーを作成される可能性があります。

この問題はFortiWeb 8.0.2で修正されており、管理者はできるだけ早くアップデートを行い、不正アクセスの兆候がないか確認するよう呼びかけられています。

この悪用は、10月6日に脅威インテリジェンス企業Defusedによって最初に発見され、管理者アカウントを作成するために露出したデバイスに対して使用される「Unknown Fortinet exploit」が報告されました。

それ以来、攻撃は増加し、脅威関係者は現在、このエクスプロイトを世界的に散布しています。

PwnDefendとDefusedのDaniel Cardが発表した新しい調査によると、この欠陥は以下のFortinetのエンドポイントに影響するパストラバーサルの問題だという:

/api/v2.0/cmdb/system/admin%3f/.../.../.../cgi-bin/fwbcgi

脅威行為者は、標的となるデバイス上にローカル管理者レベルのアカウントを作成するペイロードを含むHTTP POSTリクエストをこのパスに送信している。

研究者が観測した悪用には、作成された複数のユーザー名とパスワードの組み合わせが含まれ、ユーザー名にはTestpoint、trader1、traderなどがあります。アカウントに割り当てられたパスワードには、3eMIXX43、AFT3$tH4ck、AFT3$tH4ckmet0d4yaga!

攻撃は、以下のような幅広いIPアドレスから発信されている:

- 107.152.41.19

- 144.31.1.63

- 185.192.70.0/24の範囲のアドレス

- 64.95.13.8(10月のオリジナルレポートより)

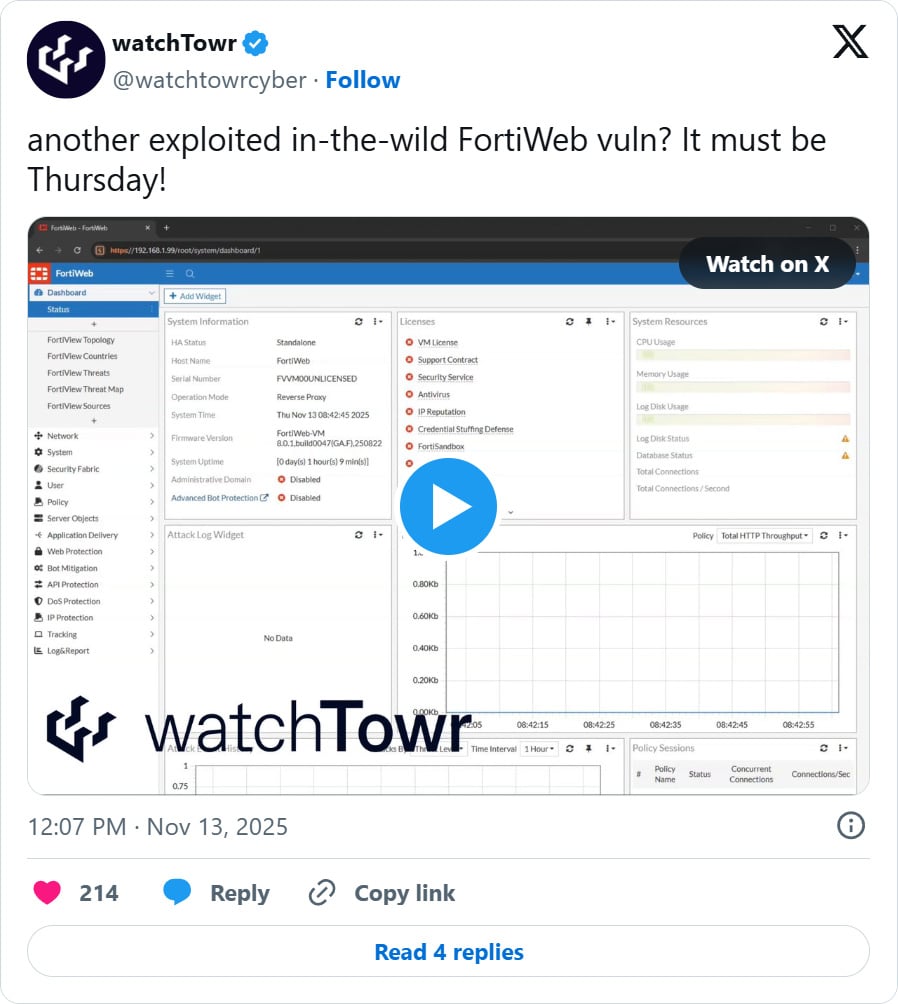

watchTowr Labsのセキュリティ研究者は、この悪用を確認し、FortiWebへのログインの失敗、悪用の実行、および新たに作成された管理ユーザーとしてのログインの成功を示すビデオをXに投稿した。

watchTowr はまた、「FortiWeb Authentication Bypass Artifact Generator」と呼ばれるツールも公開しており、UUID に由来する 8 文字のランダムなユーザー名で管理者ユーザーを作成することで、この欠陥の悪用を試みています。

このツールは、防御側が脆弱なデバイスを特定するためにリリースされた。

複数のバージョンでエクスプロイトをテストしたRapid7によると、この欠陥はFortiWebのバージョン8.0.1およびそれ以前に影響する。この欠陥は、10月末にリリースされたと思われるバージョン8.0.2で修正された。

しかし、フォーティネットの PSIRT サイトでは、悪用されている脆弱性と一致する FortiWeb の脆弱性の開示を見つけることができませんでした。

フォーティネットに問い合わせたところ、この脆弱性悪用の報告について質問があり、回答が得られ次第、記事を更新する予定です。

管理者は、デバイスに異常な管理アカウントがないか確認し、fwbcgiパスへのリクエストがないかログをチェックし、特定された疑わしい IP アドレスからのアクティビティを調査する必要があります。

また、管理者は、これらの管理インターフェイスがインターネットから到達できないようにし、信頼できるネットワークまたはVPNのみのアクセスに制限する必要があります。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

MCPのための7つのセキュリティ・ベスト・プラクティス

MCP(モデル・コンテキスト・プロトコル)がLLMをツールやデータに接続するための標準になるにつれて、セキュリティ・チームはこれらの新しいサービスを安全に保つために迅速に動いています。

この無料のチート・シートには、今日から使える7つのベスト・プラクティスがまとめられています。

Comments