Adobe は、同社の Commerce および Magento オープンソースプラットフォームに致命的な脆弱性(CVE-2025-54236)が存在することを警告している。

同社は本日、認証なしでこのセキュリティ問題を悪用し、Commerce REST APIを通じて顧客のアカウントを制御することができるパッチをリリースした。

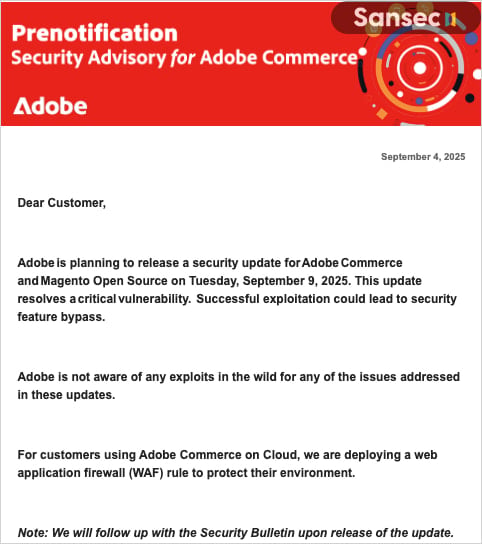

eコマース・セキュリティ企業のSansecによると、アドビは9月4日、「特定のコマース顧客」に対し、9月9日に予定されている緊急修正について通知した。

「アドビは、2025年9月9日(火)にAdobe CommerceとMagento Open Sourceのセキュリティアップデートをリリースする予定です。

「このアップデートは重要な脆弱性を解決します。この脆弱性が悪用されると、セキュリティ機能がバイパスされる可能性があります。

Adobe Commerce on Cloudを利用している顧客は、中間対策としてアドビが導入したウェブアプリケーションファイアウォール(WAF)ルールによってすでに保護されている。

出典:Sansec:サンセック

アドビはこのセキュリティ勧告の中で、野放し状態での悪用活動については把握していないとしている。Sansecの勧告でも、研究者はSessionReaperの積極的な悪用を確認していないとしている。

しかし、Sansecによると、CVE-2025-54236の初期ホットフィックスが先週リークされたため、脅威行為者が悪用を開始する可能性があるという。

研究者によると、悪用が成功するかどうかは、セッションデータをファイルシステムに保存するかどうかにかかっているようだ。

管理者は、利用可能なパッチ(直接ダウンロード、ZIPアーカイブ)を直ちにテストし、導入することを強く推奨する。研究者は、この修正によりMagentoの内部機能が無効になり、カスタムコードや外部コードが破壊される可能性があることを警告しています。

このため、AdobeはAdobe Commerce REST APIのコンストラクタのパラメータインジェクションの変更に関するドキュメントを更新しました。

「できるだけ早く修正プログラムを適用してください。この修正プログラムを適用しないと、このセキュリティ問題の影響を受けやすくなり、アドビが修正する手段は限られています。

Sansecの研究者は、CVE-2025-54236が自動化によって悪用されると予想している。彼らは、この脆弱性は、CosmicSting、TrojanOrder、Ambionics SQLi、Shopliftと並んで、Magentoプラットフォームの歴史の中で最も深刻な脆弱性の一つであると指摘しています。

過去に発生した同様の問題は、セッションの偽造、権限の昇格、内部サービスへのアクセス、コードの実行などに利用されました。

セキュリティ会社は、SessionReaperエクスプロイトを再現することができたが、コードや技術的な詳細は公表せず、”この脆弱性は、昨年のCosmicSting攻撃からおなじみのパターンを踏襲している “とだけ述べた。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

パイカス・ブルー・レポート2025年版はこちらパスワード・クラッキングが2倍増加

46%の環境でパスワードがクラックされ、昨年の25%からほぼ倍増。

今すぐPicus Blue Report 2025を入手して、予防、検出、データ流出の傾向に関するその他の調査結果を包括的にご覧ください。

Comments