研究者は、CVE-2025-8088として追跡された最近のWinRARパス・トラバーサル脆弱性が、ロシアの「RomCom」ハッキング・グループによるゼロデイ攻撃で悪用され、さまざまなマルウェアのペイロードをドロップしたことを詳述するレポートを発表した。

RomCom(別名Storm-0978およびTropical Scorpius)は、Firefox(CVE-2024-9680、CVE-2024-49039)やMicrosoft Office(CVE-2023-36884)など、ゼロデイ攻撃で歴史を持つロシアのサイバースパイ集団です。

ESETは2025年7月18日、RomComがWinRARの文書化されていないパス・トラバーサル・ゼロデイ脆弱性を悪用していることを発見し、人気のアーカイバ・ツールの開発チームに通知しました。

「このエクスプロイトの分析により、現在 CVE-2025-8088 として割り当てられている、代替データストリームを使用することで可能となるパストラバーサル脆弱性が発見されました。ESETが本日発表した新しいレポートでは、「WinRARは、直ちに通知した後、2025年7月30日にパッチを適用したバージョンをリリースしました」と説明しています。

WinRARは、2025年7月30日にバージョン7.13でCVE-2025-8088という識別子が割り当てられた欠陥の修正プログラムをリリースしました。しかし、添付のアドバイザリには、積極的な悪用に関する記述はありませんでした。

ESETは先週末に悪意のある活動を確認しており、ユーザーが特別に細工されたアーカイブを開いた際に、危険な実行ファイルを自動実行パスに展開するために使用されると考えられていた。

この脆弱性は、1ヶ月前に公開され、CVE-2025-6218として追跡されているWinRARの別のパストラバーサル欠陥と類似していた。

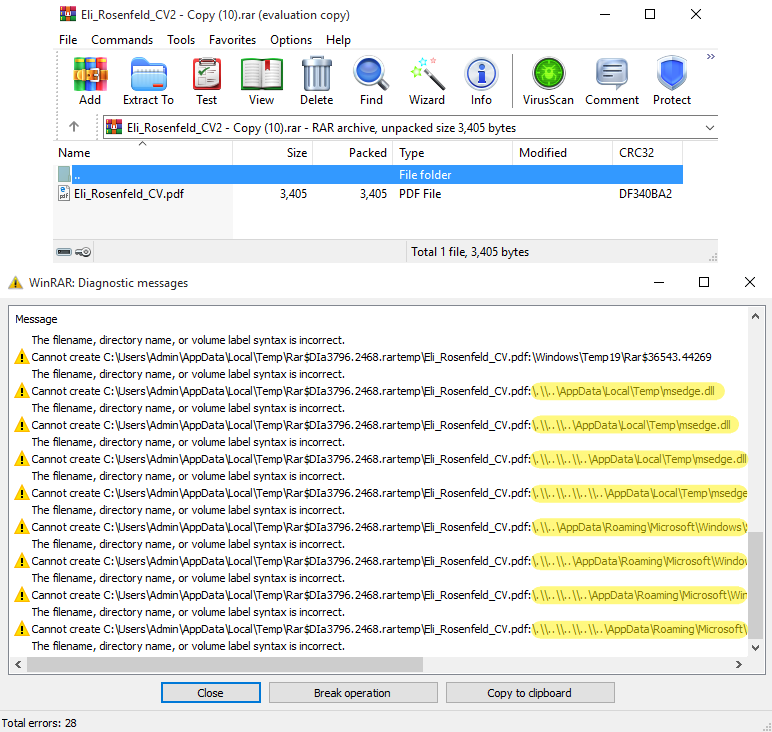

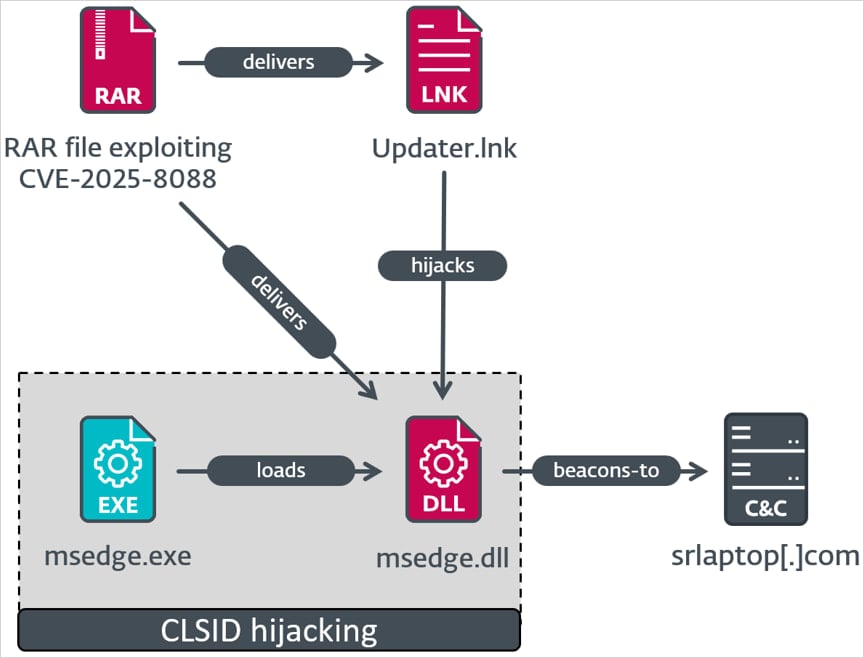

ESETのレポートによると、悪意のあるRARアーカイブには、悪意のあるDLLとWindowsショートカットを隠すために使用される多数のADS(Alternate Data Stream)ペイロードが隠されており、ターゲットがアーカイブを開くと、攻撃者が指定したフォルダに展開されます。

ADSエントリの多くは無効なパスであり、ESETは、ファイルリストの奥深くにある悪意のあるDLL、EXE、LNKファイルのパスの存在を隠す一方で、無害に見えるWinRARの警告を生成するために意図的に追加されたと考えています。

Source:ESET

実行可能ファイルは%TEMP%または%LOCALAPPDATA%ディレクトリに配置され、Windowsショートカット(LNKファイル)はWindowsスタートアップディレクトリにドロップされ、その後のログイン時に実行されます。

ESETは、既知のRomComマルウェアファミリーを配信する3つの異なる攻撃チェーンを文書化しています:

- Mythic Agent– Updater.lnk は msedge.dll を COM ハイジャックレジストリの場所に追加し、AES シェルコードを解読し、システムのドメインがハードコードされた値と一致した場合にのみ実行されます。このシェルコードはMythicエージェントを起動し、C2通信、コマンド実行、ペイロード配信を可能にします。

- SnipBot– Display Settings.lnkは、無効な証明書を持つ修正されたPuTTY CACであるApbxHelper.exeを実行します。これは、攻撃者サーバーから追加のペイロードをダウンロードするシェルコードを復号化する前に、最近開かれた69以上のドキュメントをチェックします。

- MeltingClaw– Settings.lnkはComplaint.exe(RustyClaw)を起動し、攻撃者のインフラストラクチャからさらに悪意のあるモジュールをフェッチして実行するMeltingClaw DLLをダウンロードします。

ソースはこちら:ESET

ロシアのサイバーセキュリティ企業であるBi.Zoneも、「Paper Werewolf」として追跡している別の活動クラスターを観測していると報告しており、攻撃にはCVE-2025-8088とCVE-2025-6218も活用されています。

ESETは、最新のRomCom攻撃に関する完全な侵害指標をGitHubリポジトリで公開している。

マイクロソフトは2023年にWindowsにネイティブのRARサポートを追加したが、この機能は新しいリリースでのみ利用可能であり、その機能はWinRARに組み込まれているほど広範囲ではない。

それゆえ、多くのパワーユーザーや組織はアーカイブの管理にWinRARに依存し続けており、ハッカーの格好の標的となっている。

RarLabは、CVE-2025-8088の悪用の詳細については把握しておらず、ユーザーからの報告も受けておらず、ESETはパッチを開発するために必要な技術情報のみを共有したと述べている。

WinRARには自動更新機能がないため、ユーザーはここから最新版を手動でダウンロードしてインストールする必要がある。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

パイカスブルーレポート2025年版はこちらパスワード・クラッキングが2倍増加

46%の環境でパスワードがクラックされ、昨年の25%からほぼ倍増。

今すぐPicus Blue Report 2025を入手して、予防、検出、データ流出の傾向に関するその他の調査結果を包括的にご覧ください。

Comments