国際的な法執行活動により、「Diskstation」として知られるルーマニアのランサムウェア・ギャングが解体され、ロンバルディア地方の複数の企業のシステムが暗号化され、事業が麻痺した。

コードネーム「Operation Elicius」と呼ばれるこの法執行活動は、欧州警察によって調整され、フランスとルーマニアの警察も関与した。

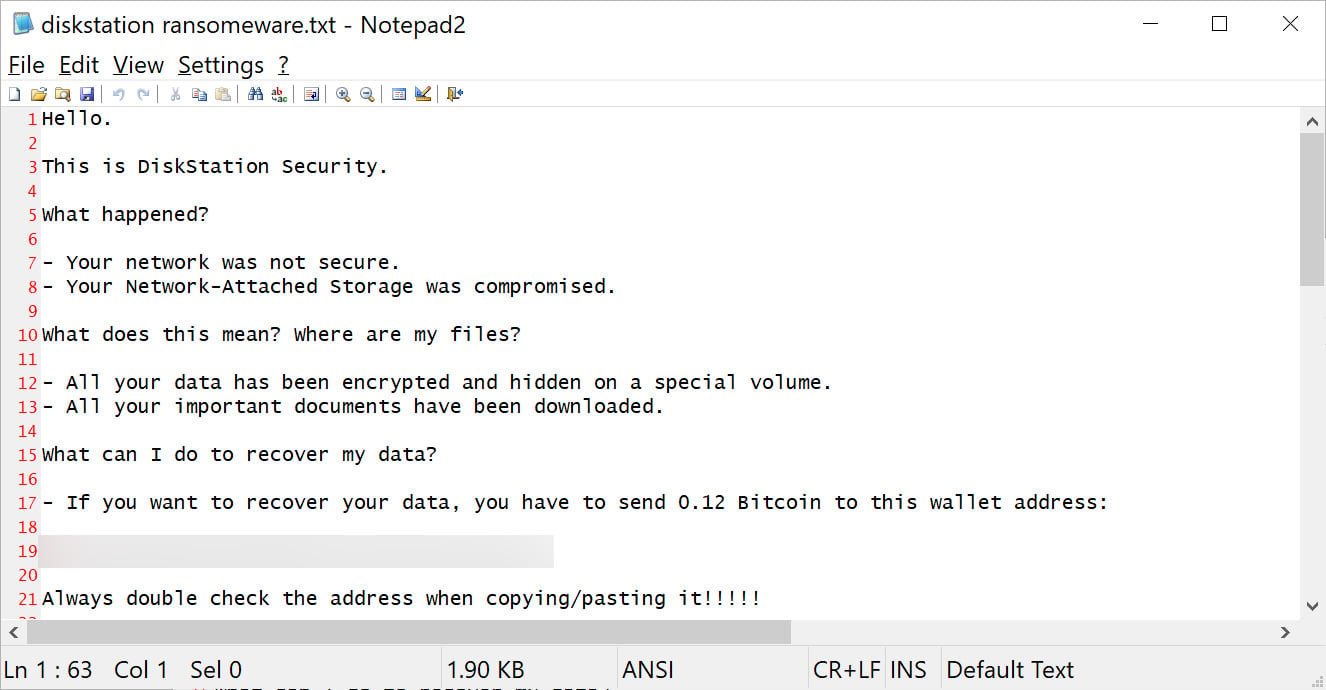

Diskstation は Synology Network-Attached Storage (NAS) デバイスを標的としたランサムウェアで、集中型ファイルストレージや共有、データのバックアップとリカバリー、一般的なコンテンツホスティングに企業が一般的に使用しています。

このランサムウェア作戦は、「DiskStation Security」、「Quick Security」、「LegendaryDisk Security」、「7even Security」、「Umbrella Security」など、さまざまな名前で 2021 年以降、世界中の NAS デバイスを標的にしています。

攻撃はインターネットに露出したNASデバイスを標的としており、ファイルは暗号化され、1万ドルから数十万ドルの身代金の支払いを要求していた。

ソースは こちら:

郵政サイバーセキュリティ警察庁の発表によると、Diskstation の標的となった企業は、深刻なシステム停止と業務の中断に見舞われた。

これらの企業は、IT システムのデータが暗号化され、生産プロセスが完全に “麻痺 “した。

「データへのアクセスを回復し、業務を再開するために、被害者はサイバー犯罪者に暗号通貨で多額の身代金を支払うことを要求された。

警察に通報した被害者には、グラフィックや映画制作会社、イベント主催者、市民権や慈善活動に積極的な国際NGOなどが含まれる。

ミラノ検察庁が主導した捜査は、侵害されたシステムのフォレンジック分析と、身代金の支払いを追跡するためのブロックチェーン分析に重点を置いた。

数ヶ月のうちに捜査当局は複数の容疑者を特定し、これにより国際的な法執行パートナーは2024年6月に指定されたブカレストの住居に家宅捜索を行うことができた。

これらの家宅捜索は、警察の疑いを裏付ける追加的な証拠を提供し、犯罪の現行犯で捕まった人物の逮捕にもつながった。

法執行機関は、攻撃の背後にいる主要なオペレーターであると疑われている44歳のルーマニア人男性を逮捕しました。彼は現在、コンピュータシステムへの不正アクセスおよび恐喝の罪に問われるため、公判前勾留中です。

NASデバイスを不正アクセスやランサムウェア攻撃から守るには、利用可能な最新のファームウェアを確実に実行し、不要なサービス(Telnet、rsync、UPnPなど)をオフにし、インターネットに公開せず、VPNへのアクセスを制限する。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:10px 20px; width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; text-align: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

2025年に共通する8つの脅威

クラウド攻撃はより巧妙になっているかもしれないが、攻撃者は驚くほど単純なテクニックで成功している。

本レポートでは、何千もの組織におけるWizの検知結果から、クラウドを駆使する脅威者が使用する8つの主要なテクニックを明らかにします。

Comments