Googleは、Chromeのセキュリティアップデートをリリースし、半ダースの脆弱性に対処した。

この脆弱性はCVE-2025-6558として特定され、深刻度は8.8と高い。この脆弱性は、Googleの脅威分析グループ(TAG)の研究者によって6月23日に発見された。

このセキュリティ問題は、138.0.7204.157より前のGoogle Chromeのバージョンに影響する、ANGLEおよびGPUにおける信頼できない入力の不十分な検証と説明されている。この問題を悪用する攻撃者は、特別に細工されたHTMLページを使用することで、サンドボックスをエスケープすることが可能です。

ANGLE(Almost Native Graphics Layer Engine)は、ChromeがOpenGL ES APIコールをDirect3D、Metal、Vulkan、OpenGLに変換するために使用するオープンソースのグラフィックス抽象化レイヤーです。

ANGLEは、WebGLを使用するウェブサイトのような信頼できないソースからのGPUコマンドを処理するため、このコンポーネントのバグはセキュリティに重大な影響を与える可能性があります。

この脆弱性は、特別に細工されたHTMLページを使用したリモートの攻撃者が、ブラウザのGPUプロセス内で任意のコードを実行することを可能にします。Googleは、この問題をトリガーすることでブラウザのサンドボックスからどのように逃れることができるかについて、技術的な詳細を提供していない。

「バグの詳細やリンクへのアクセスは、大多数のユーザーが修正プログラムでアップデートされるまで制限される可能性があります。

「バグがサードパーティのライブラリに存在し、他のプロジェクトが同様に依存しているが、まだ修正されていない場合も制限を維持します。

Chromeのサンドボックスコンポーネントは、ブラウザプロセスを基礎となるオペレーティングシステムから分離し、マルウェアがウェブブラウザの外部に拡散してデバイスを危険にさらすことを防ぐ、中核的なセキュリティメカニズムである。

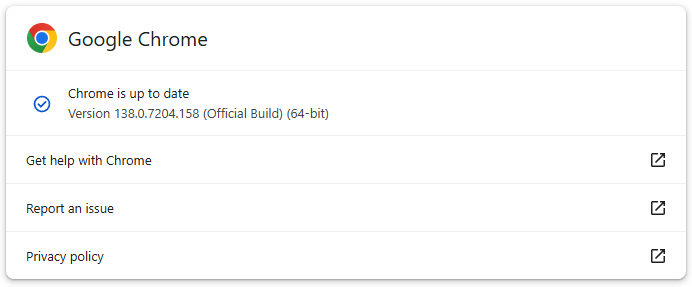

CVE-2025-6558の危険性が高く、悪用が活発であることから、Chromeユーザーは、お使いのオペレーティング・システムに応じて、できるだけ早くバージョン138.0.7204.157/.158にアップデートすることをお勧めします。

このアップデートは、chrome://settings/helpに移動し、アップデートチェックが終了するのを待つことで実行できます。ウェブブラウザを再起動すると、アップデートが正常に適用されます。

現在のChromeセキュリティアップデートには、CVE-2025-7656として追跡されているV8エンジンの重大性の高い欠陥や、CVE-2025-7657として追跡されているWebRTCのuse-after-free問題を含む、さらに5つの脆弱性の修正が含まれています。これら5つのうち、アクティブに悪用されているものはなかった。

CVE-2025-6558は、今年に入ってからChromeブラウザーで発見され修正された、アクティブに悪用される5番目の欠陥である。

Googleは3月、Kasperskyの研究者によって発見された、サンドボックスのエスケープに関する重大性の高い欠陥CVE-2025-2783にパッチを適用した。この脆弱性は、ロシアの政府機関や報道機関に対する標的型スパイ攻撃で悪用され、マルウェアを配信していた。

その2カ月後の5月、グーグルは、攻撃者がユーザーアカウントを乗っ取ることを可能にするChromeのゼロデイ脆弱性、CVE-2025-4664を修正するアップデートを発表した。

6月には、Google TAGのBenoît SevensとClément Lecigneによって報告された、ChromeのV8 JavaScriptエンジンの境界外読み取り/書き込みの脆弱性であるCVE-2025-5419に対処した。

今月初め、グーグルはChromeの4番目のゼロデイ欠陥であるCVE-2025-6554を修正した。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:10px 20px; width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; text-align: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

2025年に共通する8つの脅威

クラウド攻撃はより巧妙になっているかもしれないが、攻撃者は驚くほど単純なテクニックで成功している。

本レポートでは、何千もの組織におけるWizの検知結果から、クラウドを駆使する脅威者が使用する8つの主要なテクニックを明らかにします。

Comments