ハッカーはInterlockランサムウェア攻撃で「FileFix」と呼ばれる新しいテクニックを採用し、標的のシステムにリモート・アクセス・トロイの木馬(RAT)を落としている。

Interlock ランサムウェアの動作は、脅威者が KongTuke ウェブインジェクター(別名「LandUpdate808」)を使用して、侵害されたウェブサイトを通じてペイロードを配信するようになったため、過去数ヶ月間に増加しました。

このような手口の変化は、DFIR ReportとProofpointの研究者が5月以降に観測したものです。当時、侵害されたサイトの訪問者は、偽のCAPTCHAを通過するよう促され、認証を受けた後、自動的にクリップボードに保存された内容を「ファイル名を指定して実行」ダイアログに貼り付けるという、ClickFix攻撃と一致する手口を用いていました。

この手口により、ユーザーはPowerShellスクリプトを実行し、Interlock RATのNode.jsベースの亜種を取得・起動することになる。

6月には、同じKongTukeインジェクタを使用したPHPベースのInterlock RATの亜種が野放しで使用されているのを発見しました。

今月初め、Interlockは配信ラッパーに大きな変更を加え、現在では優先的な配信方法としてClickFix方式のFileFixバリエーションに切り替わっています。

ソースはこちら:DFIR レポート

FileFixは、セキュリティ研究者mr.d0xが開発したソーシャル・エンジニアリング攻撃手法です。これは、昨年最も広く採用されたペイロード配布手法の1つとなったClickFix攻撃を進化させたものです。

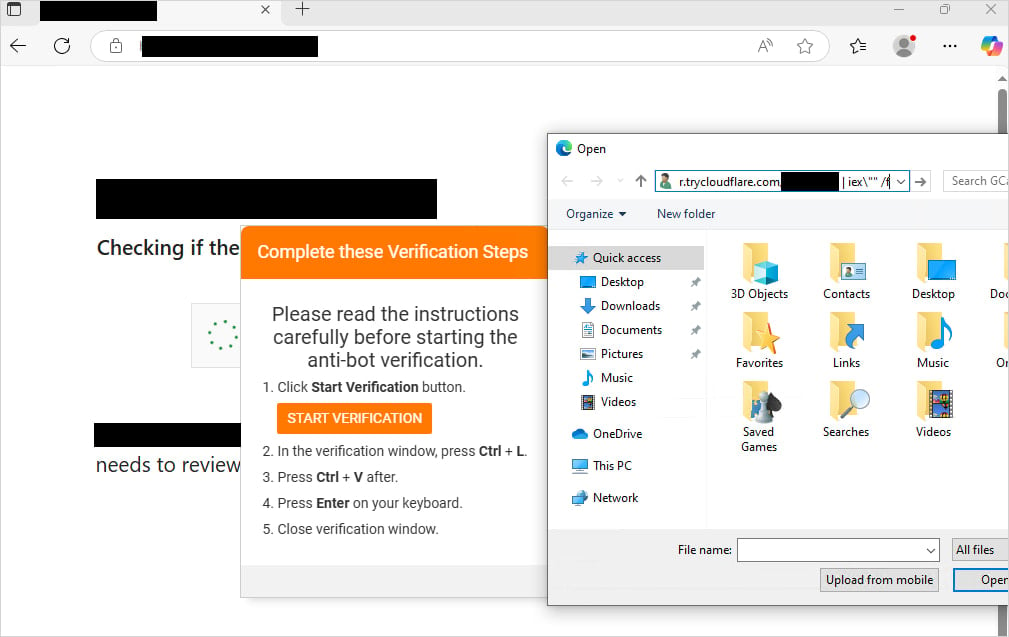

FileFixのバリエーションでは、攻撃者はFile ExplorerやHTMLアプリケーション(.HTA)など、信頼できるWindowsのUI要素を武器にし、セキュリティ警告を表示することなく、悪意のあるPowerShellやJavaScriptコードを実行するようユーザーをだます。

ユーザーは、コピーした文字列をファイルエクスプローラーのアドレスバーに貼り付けることで、「ファイルを開く」よう促されます。この文字列は、コメント構文を使用してファイルパスのように偽装されたPowerShellコマンドです。

最近のInterlock攻撃では、ターゲットが偽のファイルパスを偽装したコマンドをFile Explorerに貼り付けるよう要求され、「trycloudflare.com」からPHP RATがダウンロードされ、システム上で実行されます。

感染後、RATは一連のPowerShellコマンドを実行してシステムおよびネットワーク情報を収集し、このデータを構造化されたJSONとして攻撃者に流出させる。

DFIR レポートはまた、Active Directory の列挙、バックアップのチェック、ローカル・ディレクトリのナビゲート、ドメイン・コントローラの調査など、インタラクティブな活動の証拠についても言及しています。

コマンド&コントロール(C2)サーバーは、RATが実行するシェルコマンドを送信したり、新しいペイロードを導入したり、レジストリの実行キーを介して永続性を追加したり、リモートデスクトップ(RDP)を介して横方向に移動したりすることができる。

Interlockランサムウェアは2024年9月に登場し、Texas Tech University、DaVita、Kettering Healthといった有名な被害者を出しました。

このランサムウェアは、ClickFixを活用して標的を感染させるというものでしたが、FileFixに軸足を移したことは、攻撃者がよりステルス性の高い攻撃手法に素早く適応していることを示しています。

FileFixが実際のサイバー攻撃で使用されていることが公に確認されたのは、これが初めてである。FileFixを攻撃手法に取り入れる方法を探るうちに、FileFixの人気はさらに高まるだろう。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:10px 20px; width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; text-align: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

2025年に共通する8つの脅威

クラウド攻撃はより巧妙になっているかもしれないが、攻撃者は驚くほど単純なテクニックで成功している。

本レポートでは、何千もの組織におけるWizの検知結果から、クラウドを駆使する脅威者が使用する8つの主要なテクニックを明らかにします。

Comments