北朝鮮国家支援のハッカー集団ScarCruftが、ロシアの宇宙ロケット設計者で大陸間弾道ミサイル技術組織であるNPO法人マシノストロイェニヤのITインフラと電子メールサーバーに対するサイバー攻撃に関与しているとされる。

NPO マシノストロイェニヤは、ロシアとインドの軍隊で使用される軌道ビークル、宇宙船、戦術防衛および攻撃ミサイルの設計および製造を行うロシアの企業です。米国財務省(OFAC)は、ロシア・ウクライナ戦争における貢献と役割を理由に、2014年から同社を制裁してきた。

攻撃の主な目的は不明ですが、ScarCruft (APT37) は、サイバー キャンペーンの一環として組織を監視し、データを盗むことで知られるサイバー スパイ集団です。

違反の発見

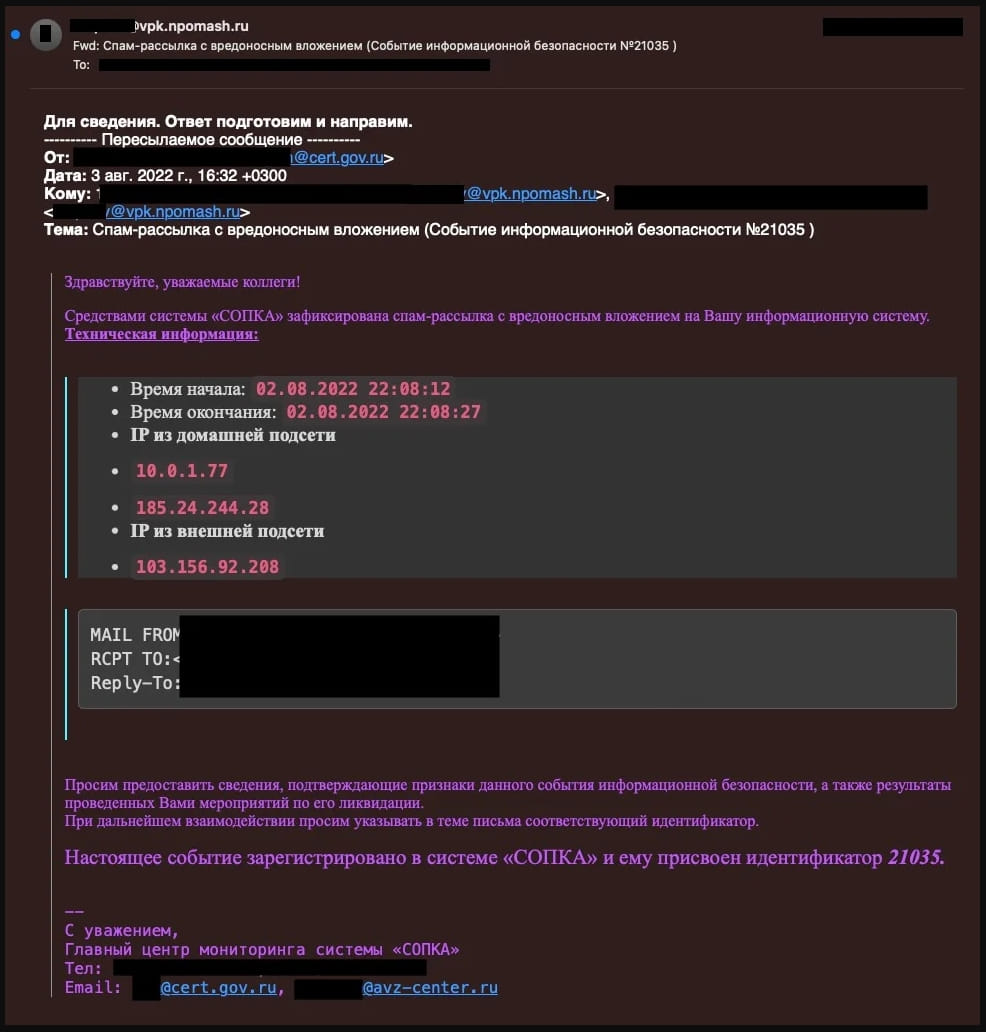

セキュリティアナリストらは、2022年5月中旬にサイバーセキュリティインシデントの可能性があると警告するITスタッフからの報告書など、機密性の高い通信が含まれたNPOマシノストロイェニヤからの電子メール漏洩を分析した結果、この侵害を発見した。

SentinelLabs はこれらの電子メールの情報を活用して調査を開始し、ミサイルメーカーが認識していたよりもはるかに重大な侵入を発見しました。

出典: SentinelLabs

流出した電子メールによると、NPO マシノストロイェニヤの IT スタッフは、内部デバイスで実行されているプロセスと外部サーバー間の不審なネットワーク通信について話し合いました。

これにより、同社は最終的に社内システムに悪意のある DLL がインストールされていることが判明し、ウイルス対策会社と協力して感染経路を特定することになりました。

SentinelLabs は、電子メール内で見つかった IP アドレスとその他の侵害の痕跡 (IOC) を分析した結果、ロシアの組織が Windows バックドア「Openキャロット」に感染していると判断しました。

ラザロへのリンク

Openキャロットは機能豊富なバックドア マルウェアで、 以前は北朝鮮の別のハッキング グループであるLazarus Groupとリンクされていました。

これが ScarCruft と Lazarus の共同作戦であったかどうかは明らかではありませんが、北朝鮮のハッカーが国内の他の国家支援の脅威アクターと重複するツールや戦術を利用することは珍しいことではありません。

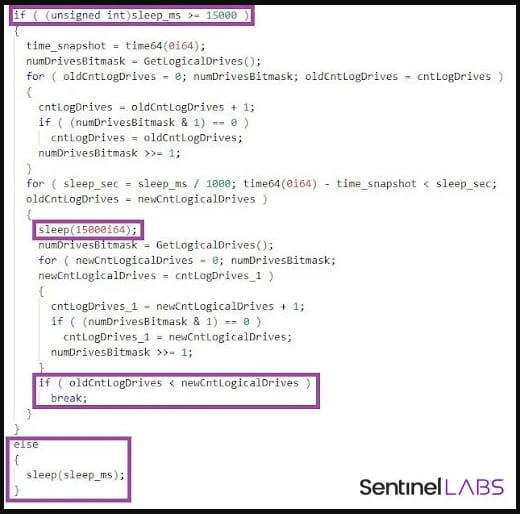

この特定の攻撃で使用された Openキャロットの亜種は DLL ファイルとして実装されており、内部ネットワーク ホストを介したプロキシ通信をサポートしています。

バックドアは、以下を含む合計 25 個のコマンドをサポートします。

- 偵察:ファイルとプロセスの属性の列挙、スキャン、IP 範囲内のホストへの ICMP ping を実行して、開いている TCP ポートと可用性を確認します。

- ファイルシステムとプロセスの操作:プロセスの終了、DLL インジェクション、ファイルの削除、名前変更、タイムスタンプ。

- 再構成と接続:既存の通信チャネルの終了および新しい通信チャネルの確立、ファイルシステムに保存されているマルウェア構成データの変更、ネットワーク接続のプロキシなど、C2 通信の管理。

侵害されたデバイスの正当なユーザーがアクティブになると、Openキャロットは自動的にスリープ状態に入り、横方向の移動に使用できる新しい USB ドライブが挿入されているかどうかを 15 秒ごとにチェックします。

出典: SentinelLabs

同時に、SentinelLabs は、被害者の Linux 電子メール サーバーから発信され、ScarCruft インフラストラクチャへの送信をビーコンとして送信していた不審なトラフィックの証拠を確認しました。

アナリストはまだ侵入方法を特定中ですが、攻撃者が特徴的な RokRAT バックドアを使用している可能性について言及しています。

SentinelLabs は、国家が支援する 2 つのハッカーグループの関与は、両方を管理する北朝鮮国家による意図的な戦略を示している可能性があると示唆しています。

おそらくスパイ活動の重要な標的と考えられたNPOマシノストロイェニヤへの侵入に複数の関係者を割り当てることで、国家は侵入が成功する確率を高めようとしたのかもしれない。

Comments