「Mystic Stealer」という名前の新しい情報窃取マルウェアは、2023 年 4 月からハッキング フォーラムやダークネット市場で宣伝され、サイバー犯罪コミュニティで急速に注目を集めています。

月額 150 ドルでレンタルされるこのマルウェアは、40 の Web ブラウザ、70 のブラウザ拡張機能、21 の暗号通貨アプリケーション、9 の MFA およびパスワード管理アプリケーション、55 の暗号通貨ブラウザ拡張機能、Steam および Telegram の認証情報などをターゲットにしています。

Zscaler と Cyfirma がほぼ同時に発行した Mystic Stealer に関する 2 つの個別レポートは、新しいマルウェアの出現、その洗練さ、そして多くの新しいキャンペーンをオンラインにもたらす販売の急増について警告しています。

ミスティック・スティーラーの台頭

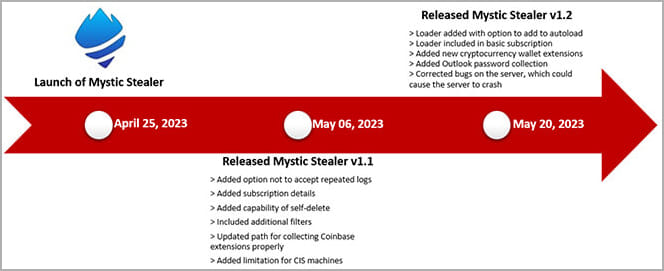

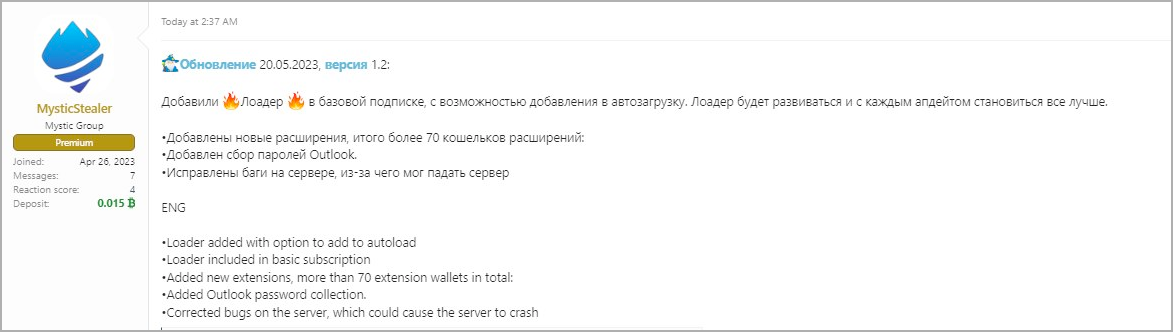

Mystic Stealer は 2023 年 4 月下旬にバージョン 1.0 をデビューさせましたが、5 月末に向けてすぐにバージョン 1.2 にアップグレードされ、プロジェクトが活発に開発されていることを示しています。

販売者は、WWH-Club、BHF、XSS などの複数のハッキング フォーラムで新しいマルウェアを宣伝し、月額 150 ドルまたは四半期あたり 390 ドルという競争力のあるサブスクリプション価格で興味のある個人にレンタルしました。

このプロジェクトは、開発ニュース、機能リクエスト、その他の関連トピックが議論される Telegram チャネル (Mystic Stealer News) も運営しています。

新しいマルウェアの作成者は、地下ハッキング コミュニティの既存のメンバーからのフィードバックを受け入れ、Mystic を改善するための提案を共有するよう率直に招待していると報告されています。

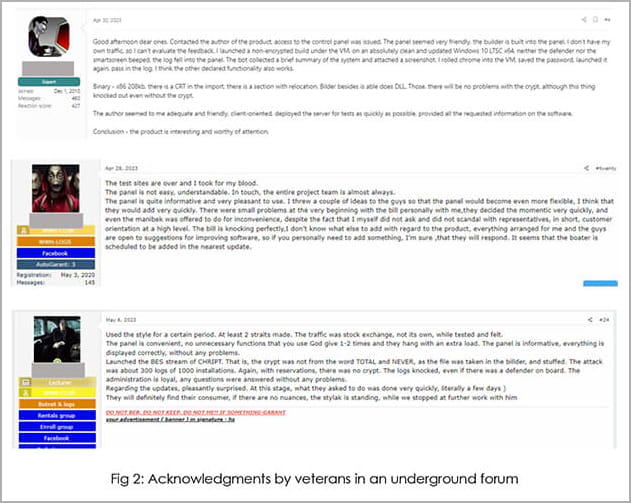

Cyfirma の報告によると、この分野の退役軍人がこのマルウェアの有効性を検証し、開発初期段階にもかかわらず、強力な情報窃取手段であることを確認したとのことです。

技術的な詳細

Mystic Stealer は、XP から 11 までを含むすべての Windows バージョンをターゲットにし、32 ビットおよび 64 ビットの OS アーキテクチャをサポートします。

このマルウェアは依存関係を必要としないため、感染したシステムへのフットプリントは最小限に抑えられますが、ウイルス対策製品からの検出を回避するためにメモリ内で動作します。

さらに、Mystic は、CPUID の詳細を検査してサンドボックス環境で実行されていないことを確認するなど、いくつかの仮想化対策チェックを実行します。

Mystic の作成者は、独立国家共同体 (CIS) 諸国 (旧ソ連) の除外を追加しました。これは、新しいマルウェアの起源を示す可能性があります。

Zscaler の報告によると、作成者によって設定されたもう 1 つの制限は、マルウェアが指定された日付より古いビルドを実行できないようにすることであり、おそらくセキュリティ研究者へのマルウェアの暴露を最小限に抑えるためであると報告しています。

2023 年 5 月 20 日以降、マルウェアの作成者はローダー機能を追加し、Mystic が C2 サーバーから追加のペイロードを取得できるようにしました。

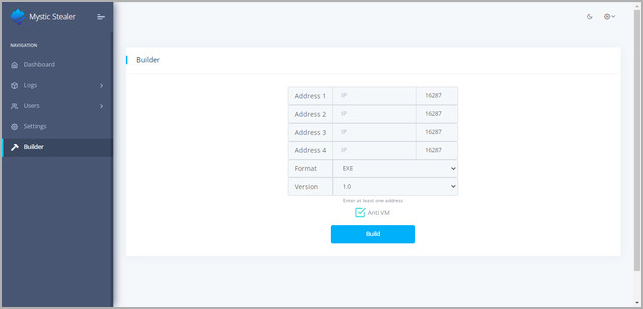

C2 とのすべての通信は TCP 上のカスタム バイナリ プロトコルを使用して暗号化されますが、盗まれたデータはすべてディスクに保存せずにサーバーに直接送信されます。

これは情報窃取マルウェアとしては珍しいアプローチですが、Mystic が検出を回避するのに役立ちます。

オペレーターは、復元性を高めるために最大 4 つの C2 エンドポイントを構成できます。これらのエンドポイントは、修正された XTEA ベースのアルゴリズムを使用して暗号化されます。

盗む能力

最初の実行時に、Mystic は OS とハードウェアの情報を収集し、スクリーンショットを撮り、そのデータを攻撃者の C2 サーバーに送信します。

受け取った指示に応じて、マルウェアは Web ブラウザーやアプリケーションなどに保存されているより具体的なデータをターゲットにします。

Zscaler のレポートには、人気のある Web ブラウザ、パスワード マネージャー、暗号通貨ウォレット アプリを含む、標的となったアプリの完全なリストが記載されています。

リスト内の注目すべきエントリは次のとおりです。

- グーグルクローム

- モジラ Firefox

- マイクロソフトエッジ

- オペラ

- ヴィヴァルディ

- ブレイブブラウザ

- バイナンス

- 出エジプト記

- ビットコイン

- ライトコイン

- エレクトラム

- オーティ2FA

- ガウト認証子

- EOS認証システム

- LastPass: 無料のパスワード マネージャー

- Trezor パスワード マネージャー

- ロボフォームパスワードマネージャー

- ダッシュレーン — パスワードマネージャー

- NordPass パスワード マネージャーとデジタル ボルト

- ブラウザパス

- MYKI パスワードマネージャーと認証システム

Mystic Stealer の将来についてはまだ議論の余地がありますが、違法な MaaS プロジェクトの不安定な性質を考慮すると、その出現はユーザーと組織にとってリスクの増大を示しています。

最近追加されたローダーは、Mystic オペレーターが侵害されたコンピューターにランサムウェアなどのペイロードを投下するのに役立つ可能性があるため、インターネットからソフトウェアをダウンロードする場合は細心の注意を払うことをお勧めします。

Comments