ホンダの電力機器、船舶、芝生、庭園向けの電子商取引プラットフォームは、あらゆるアカウントのパスワードをリセットできる API の欠陥により、誰でも不正アクセスに対して脆弱でした。

ホンダは自動車、オートバイ、動力機器を製造する日本のメーカーです。この場合、後者の部門のみが影響を受けるため、ホンダの車やオートバイの所有者は影響を受けません。

ホンダのシステムのセキュリティギャップは、「イートンワークス」という偽名を使用したセキュリティ研究者によって発見されたが、この研究者は数か月前に同様の脆弱性を利用してトヨタのサプライヤーポータルに侵入した人物と同じである。

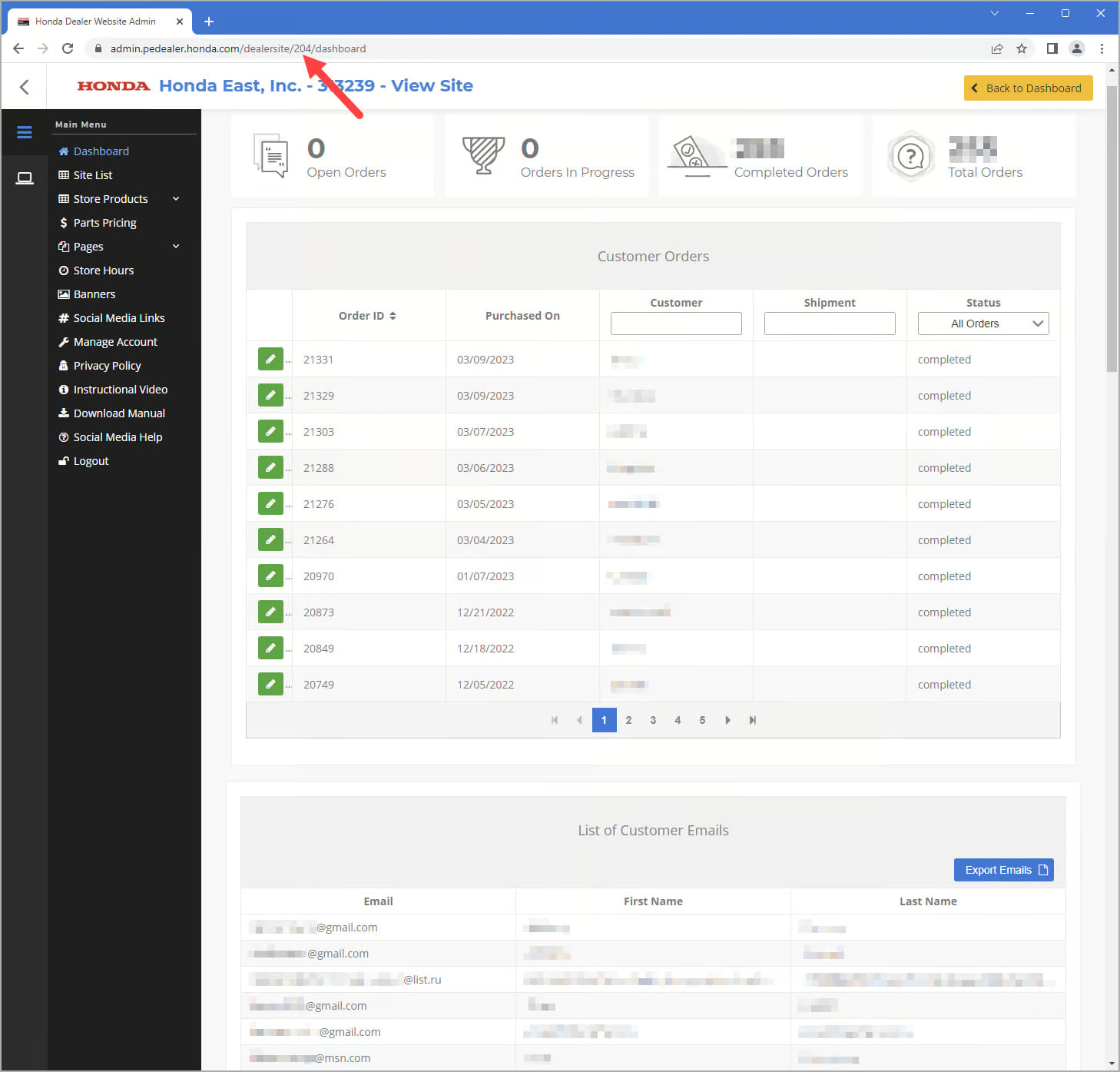

ホンダの場合、イートン ワークスはパスワード リセット API を利用して貴重なアカウントのパスワードをリセットし、会社のネットワーク上で管理者レベルのデータに無制限にアクセスできるようにしました。

「アクセス制御が壊れているか欠落しているため、テスト アカウントとしてログインしている場合でも、プラットフォーム上のすべてのデータにアクセスできました」と研究者は説明します。

その結果、次の情報がセキュリティ研究者に公開され、場合によっては同じ脆弱性を悪用する攻撃者にも公開されました。

- 2016 年 8 月から 2023 年 3 月までの全ディーラーにわたる 21,393 件の顧客注文 – これには、顧客の名前、住所、電話番号、注文した商品が含まれます。

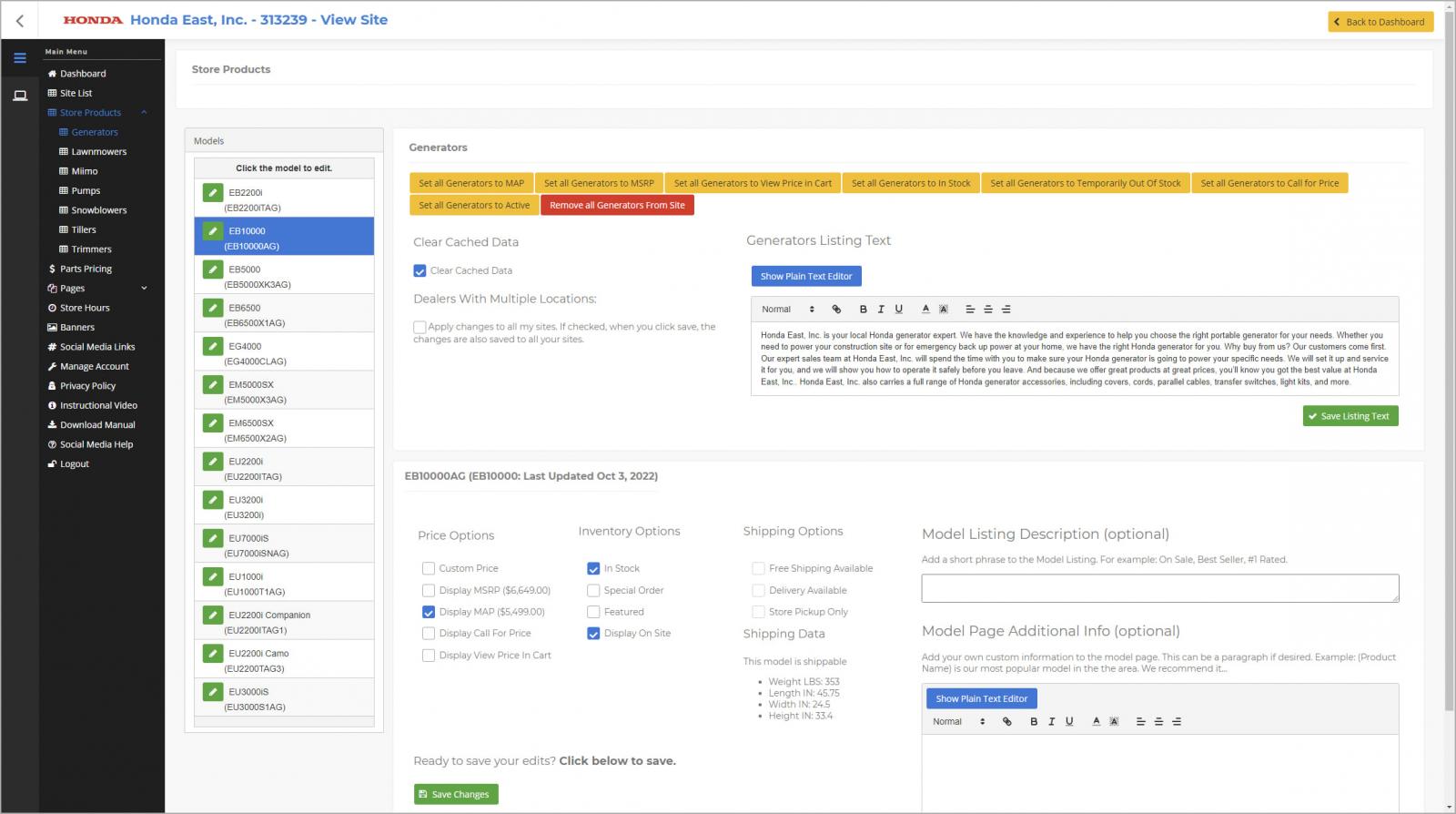

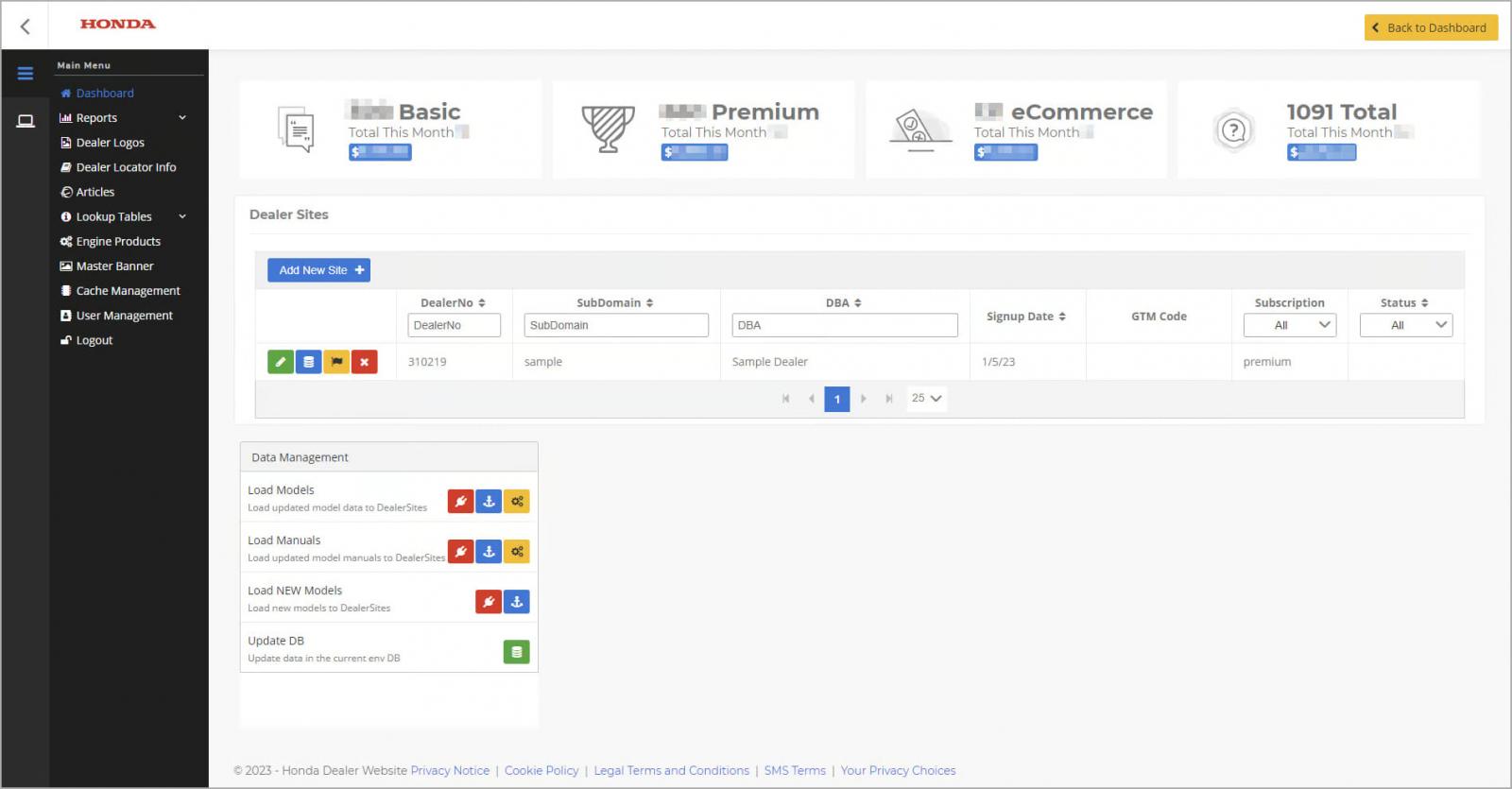

- 1,570 のディーラー Web サイト (そのうち 1,091 がアクティブ)。これらのサイトはいずれも変更することが可能でした。

- 3,588 のディーラー ユーザー/アカウント (姓名、電子メール アドレスを含む)。これらのユーザーのパスワードを変更することが可能でした。

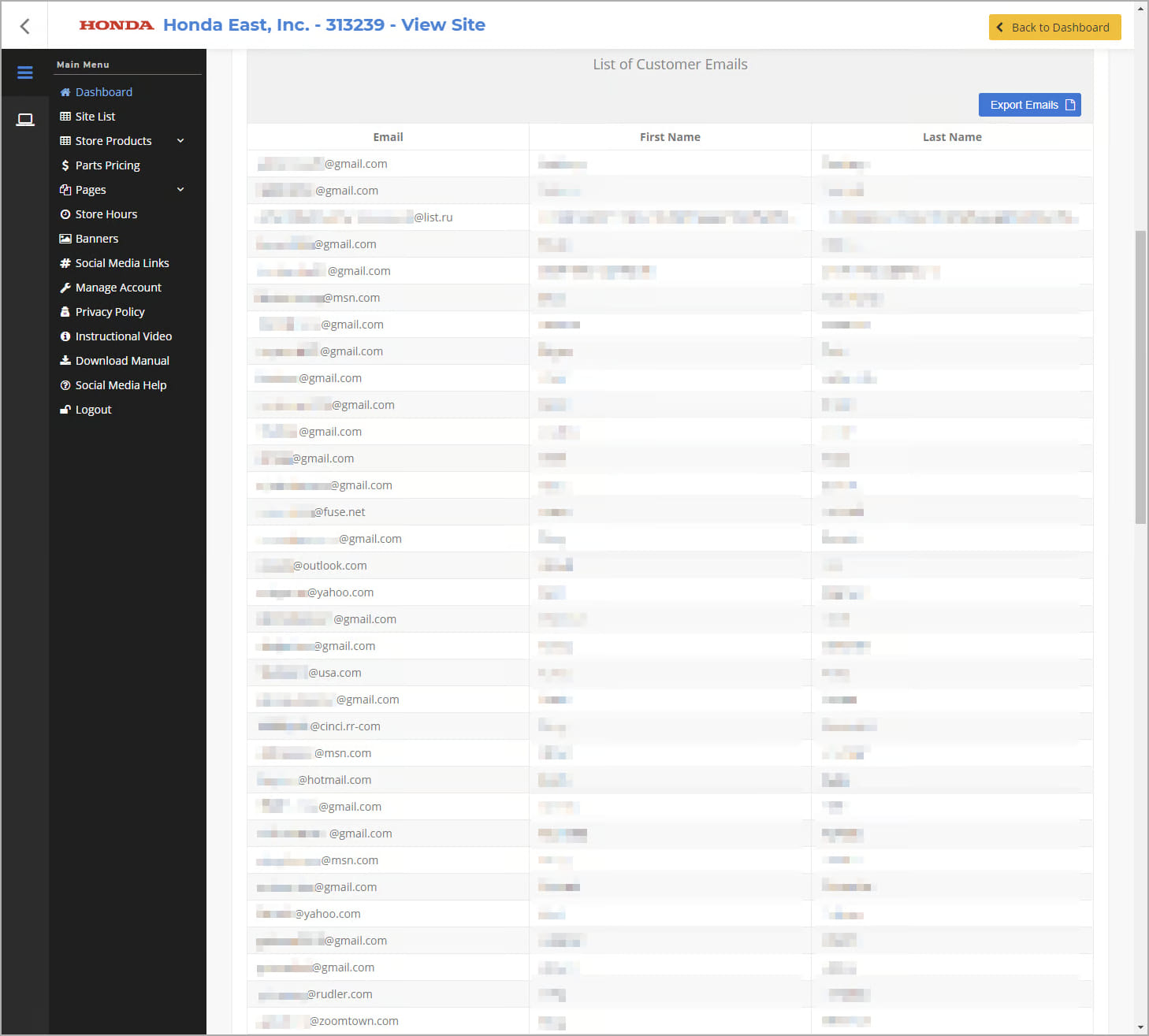

- ディーラーのメール数 1,090 件 (姓名を含む)。

- 11,034 件の顧客メール (姓名を含む)。

- 可能性: Stripe、PayPal、および Authorize.net 秘密キーを提供したディーラーの秘密キー。

- 内部財務報告書。

上記のデータは、フィッシング キャンペーンやソーシャル エンジニアリング攻撃の開始に使用されたり、ハッカー フォーラムやダーク Web マーケットで販売されたりする可能性があります。

また、攻撃者はディーラーのサイトにアクセスできるため、クレジット カード スキマーやその他の悪意のある JavaScript スニペットを埋め込む可能性があります。

管理パネルへのアクセス

EatonWorks は、API の欠陥は登録再販業者/ディーラーに「powerdealer.honda.com」サブドメインを割り当てるホンダの電子商取引プラットフォームにあったと説明しています。

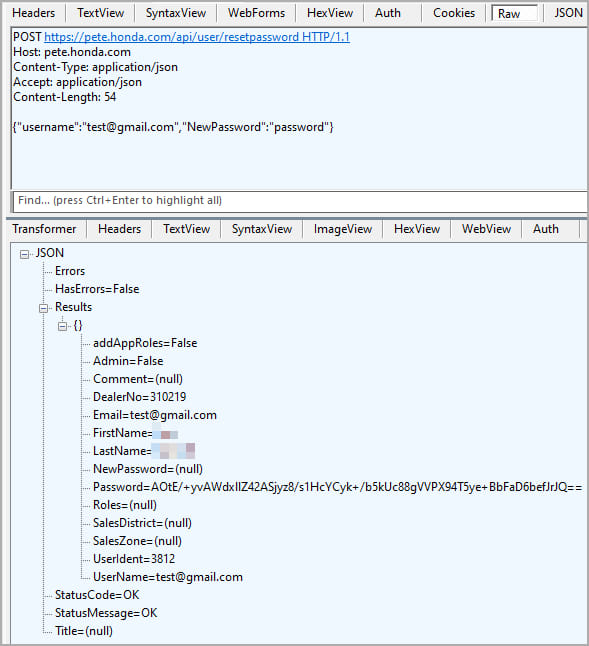

研究者は、ホンダのサイトの 1 つである Power Equipment Tech Express (PETE) のパスワード リセット API が、トークンや以前のパスワードを使用せずにリセット リクエストを処理し、有効な電子メールのみを必要としていたことを発見しました。

この脆弱性は電子商取引サブドメインのログイン ポータルには存在しませんが、PETE サイト経由で切り替えられた資格情報は引き続き機能するため、この単純な攻撃を通じて誰でも販売店の内部データにアクセスできます。

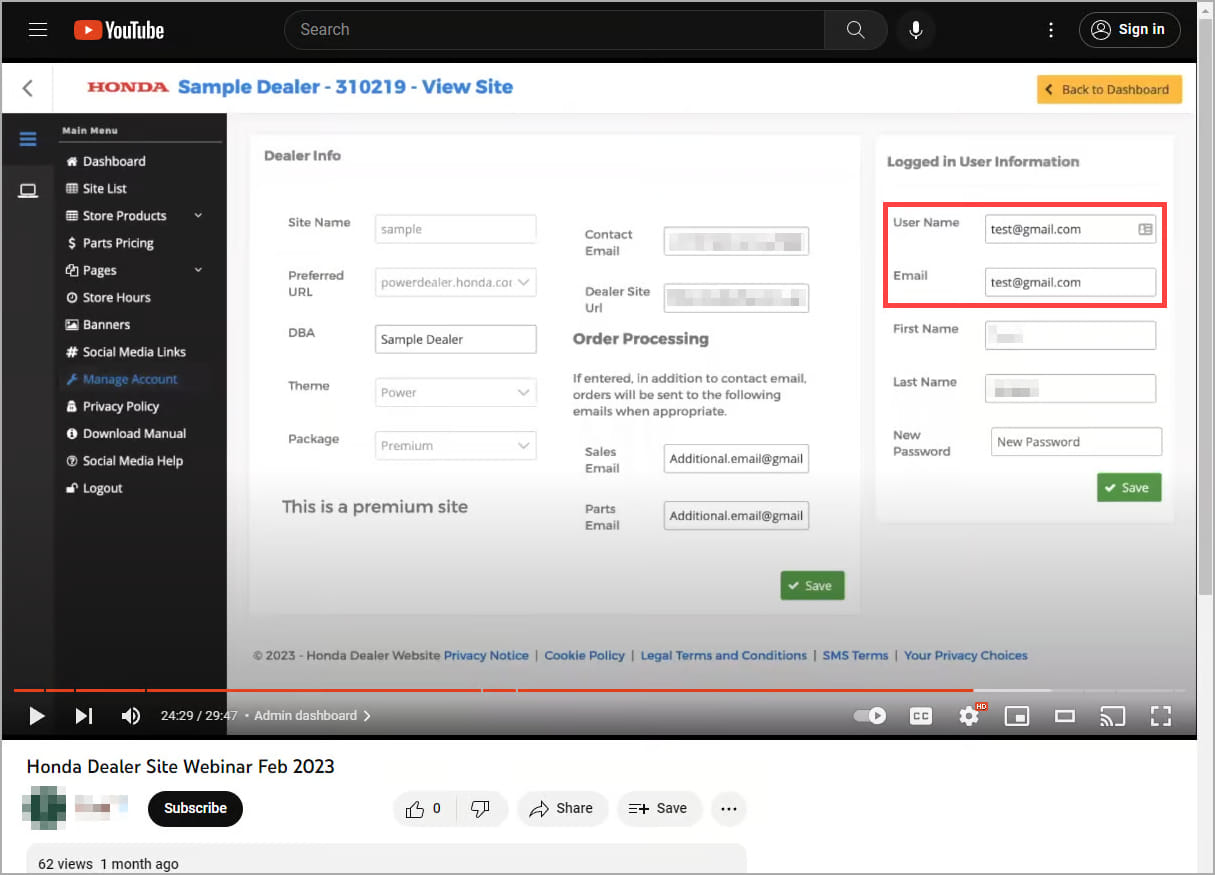

唯一欠けているのは、ディーラーに属する有効な電子メール アドレスを持っていることです。研究者は、テスト アカウントを使用してディーラー ダッシュボードのデモを行った YouTube ビデオからこのアドレスを入手しました。

次のステップは、テストアカウント以外の実際のディーラーからの情報にアクセスすることでした。ただし、運用を中断したり、何百ものアカウントのパスワードをリセットしたりすることなく、そうすることが望ましいでしょう。

研究者が見つけた解決策は、プラットフォーム内でユーザー ID が順次割り当てられ、アクセス保護が欠如しているという 2 番目の脆弱性を利用することでした。

これにより、結果がなくなるまでユーザー ID を 1 つずつインクリメントすることで、すべてのホンダ販売店のデータ パネルに任意にアクセスできるようになりました。

「その ID をインクリメントするだけで、すべてのディーラーのデータにアクセスできるようになります。基盤となる JavaScript コードはその ID を取得し、API 呼び出しでそれを使用してデータを取得し、ページに表示します。ありがたいことに、この発見により、パスワードをリセットする必要がなくなりました。 。」 イートン・ワークス氏はこう語った。

上記の欠陥は、ホンダの登録ディーラーによって他のディーラーのパネルにアクセスし、ひいてはその注文や顧客の詳細などにアクセスするために悪用された可能性があることは注目に値します。

攻撃の最終ステップは、ホンダの電子商取引プラットフォームの中央制御ポイントであるホンダの管理パネルにアクセスすることでした。

研究者は、HTTP 応答を変更して管理者であるかのように見せかけ、ホンダ ディーラー サイト プラットフォームに無制限にアクセスできるようにしてアクセスしました。

上記は2023年3月16日にホンダに報告され、2023年4月3日までに日本企業はすべての問題が修正されたことを確認した。

バグ報奨金制度を導入していなかったため、ホンダは責任ある報告に対してイートン・ワークスに報酬を与えなかったが、これはトヨタの場合と同じ結果となった。

Comments