COVID-bit という名前の新しい攻撃方法は、少なくとも 2 メートル (6.5 フィート) の距離でインターネットから隔離されたエアギャップ システムからデータを送信する電磁速度を使用し、受信機によってキャプチャされます。

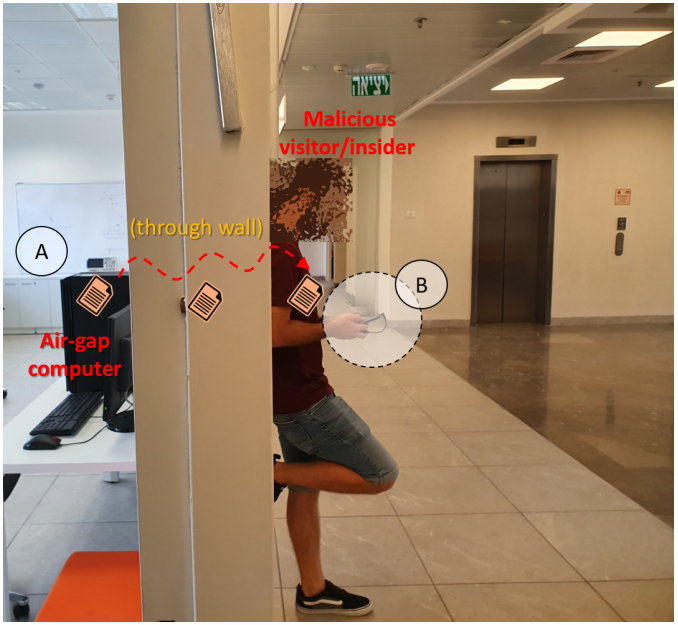

隔離されたデバイスから送信された情報は、たとえ壁で隔てられていたとしても、近くにあるスマートフォンやラップトップによって取得される可能性があります。

COVID-bit 攻撃は、ベングリオン大学の研究者 Mordechai Guri によって開発されました。Mordechai Guri は、エア ギャップ システムから機密データを密かに盗むための複数の方法を設計しました。以前の作業には、「 ETHERLED 」および「 SATAn 」攻撃が含まれます。

最初の妥協

エア ギャップ システムは、エネルギー インフラストラクチャ、政府、兵器制御ユニットなどのリスクの高い環境にあるコンピューターであるため、セキュリティ上の理由から公共のインターネットから隔離されています。

これらのシステムへの攻撃の場合、不正な内部関係者または日和見主義者の侵入者は、最初に、エア ギャップ デバイスまたはネットワークとの物理的な接触を通じて、標的のコンピューターにカスタムメイドのマルウェアを植え付ける必要があります。

これは実際的ではないように思えますが、歴史上、ウラン濃縮施設の Stuxnet ワーム、USB フラッシュ ドライブを介して米軍基地に感染した Agent.BTZ、情報を収集した Remsec マルウェアなど、そのような攻撃の例がいくつかあります。 5 年以上にわたり、エア ギャップのある政府ネットワークから離れていました。

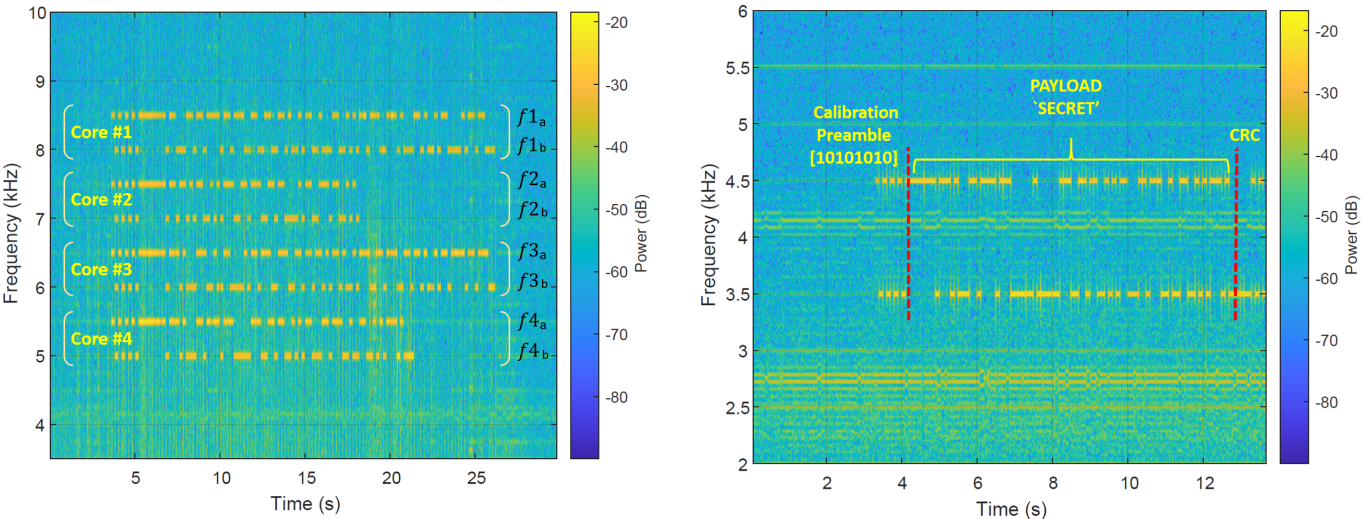

データを送信するために、研究者は、CPU 負荷とコア周波数を特定の方法で調整して、エアギャップ コンピューターの電源から低周波数帯域 (0 ~ 48 kHz) の電磁放射を発するようにするマルウェア プログラムを作成しました。

「SMPS における電磁放射の主な原因は、その内部設計とスイッチング特性によるものです」と Guri はテクニカル ペーパーで説明しています。

「AC-DC と DC-DC からの変換では、特定の周波数でオンまたはオフになる MOSFET スイッチング コンポーネントが方形波を生成します。」

電磁波は、伝送の開始を示す 8 ビットのひずみに続いて、生データのペイロードを運ぶことができます。

受信機は、3.5mmオーディオジャックに接続された小さなループアンテナを使用するラップトップまたはスマートフォンであり、ヘッドフォン/イヤフォンの形で簡単に偽装できます.

スマートフォンは、送信をキャプチャし、ノイズ低減フィルターを適用し、生データを復調し、最終的に秘密を解読できます。

結果

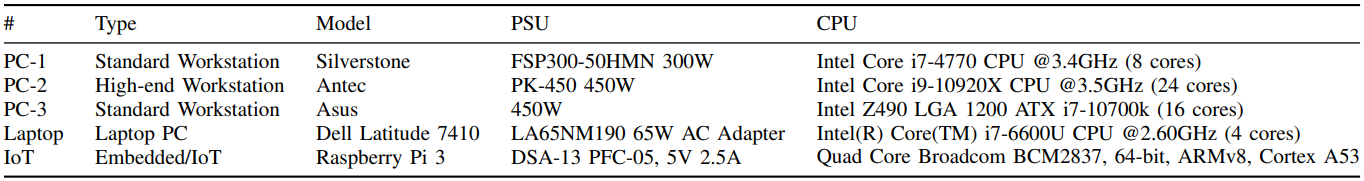

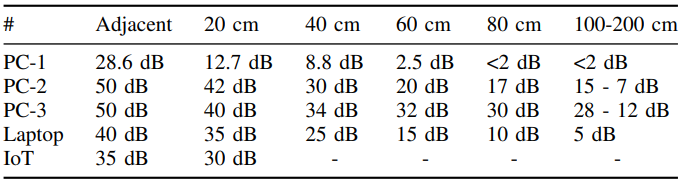

Guri は、3 台のデスクトップ PC、ラップトップ、およびシングルボード コンピューター (Raspberry Pi 3) をさまざまなビット レートでテストし、PC と IoT で最大 200 bps、ラップトップで最大 100 bps のゼロ ビット エラー レートを維持しました。

ラップトップのパフォーマンスが低下するのは、省エネルギー プロファイルとよりエネルギー効率の高い CPU コアによって、PSU が十分な強度の信号を生成できなくなるためです。

デスクトップ PC は、0.01% ~ 0.8% のビット エラー レートで 500 bps の伝送レートに達する可能性があり、最大 1.78% のビット エラー レートで 1000 bps の伝送レートに達する可能性がありますが、これはまだ許容範囲です。

マシンからの距離は、IoT の電源が弱いために制限されていましたが、テスト プローブが遠くに移動したため、ラップトップの S/N 比も悪化しました。

テストされた最大転送速度 (1000 bps) では、10 KB のファイルが 80 秒で送信され、RSA 暗号化キーが約 4 秒で送信され、1 時間のキーロギングからの生データが受信者に 20 秒で送信されます。秒。

ライブ キーロギングは、伝送速度が 5 ビット/秒と低い場合でも、リアルタイムで機能します。

.png)

また、研究者は仮想マシンで実験を行い、ハイパーバイザー ハンドラーへの VM 出口トラップの中断が 2 dB から 8 dB の信号劣化を引き起こすことを発見しました。

COVID-bit からの保護

COVID-bit 攻撃に対する最も効果的な防御策は、必要なマルウェアのインストールを防ぐために、エアギャップ デバイスへのアクセスを厳しく制限することです。ただし、これは内部関係者の脅威から保護するものではありません。

この攻撃では、研究者は CPU コアの使用状況を監視し、コンピューターの予想される動作と一致しない疑わしい負荷パターンを検出することを推奨しています。

ただし、この対策には多くの誤検知が発生するという欠点があり、データ処理のオーバーヘッドが追加されてパフォーマンスが低下し、エネルギー消費が増加します。

もう 1 つの対策は、CPU コア周波数を特定の数値にロックして、データ伝送信号の生成を完全に停止しないまでも難しくすることです。

この方法には、選択したロック周波数によっては、プロセッサのパフォーマンスが低下したり、エネルギーの浪費が大きくなるという欠点があります。

Comments