Microsoft では、お客様や InfoSec コミュニティと継続的に協力して最新の攻撃者の手口について学び、すべてのセキュリティ サービスで検出戦略を改善できるようにしています。これらの検出機能はすでに当社の製品に組み込まれており、今日のお客様を保護していますが、セキュリティ研究者にとっては、アラートや検出を超えて、根本的な攻撃の動作と敵対者の技術の技術的な実装を理解することが重要であると考えています。これにより、InfoSec コミュニティの他のメンバーが、関連する攻撃の調査により適切に対応できるようになります。これらの取り組みでより広範なセキュリティ コミュニティを支援するために、私たちは SimuLand をリリースしています。

シミュランドとは?

SimuLand は Microsoft によるオープンソース イニシアチブであり、世界中のセキュリティ研究者が、実際の攻撃シナリオで使用されるよく知られた手法を再現するラボ環境を展開し、関連するMicrosoft 365 Defender 、Azure Defender 、およびAzure Sentinel検出の有効性を積極的にテストおよび検証するのを支援します。 、各シミュレーション演習後に生成されるテレメトリとフォレンジック アーティファクトを使用して、脅威の研究を拡張します。

これらのラボ環境は、Microsoft 365 Defender セキュリティ製品、Azure Defender、およびAzure Sentinel データ コネクタを介したその他の統合データ ソースからのテレメトリを含む、さまざまなデータ ソースからのユース ケースを提供します。

SimuLand の目的

SimuLand フレームワークを構築し、ラボ環境の作成を開始するにあたり、次の基本原則に基づいて作業を進めます。

- 敵のトレードクラフトの基本的な動作と機能を理解します。

- 各攻撃者のアクションの前提条件を文書化することで、軽減策と攻撃者の経路を特定します。

- 脅威研究ラボ環境の設計と展開を促進します。

- 実際の脅威アクターが使用する最新の手法とツールを最新の状態に保ちます。

- 関連するデータ ソースを特定、文書化、共有して、敵対者の行動をモデル化し、検出します。

- 検出機能を検証して調整します。

プロセス統合

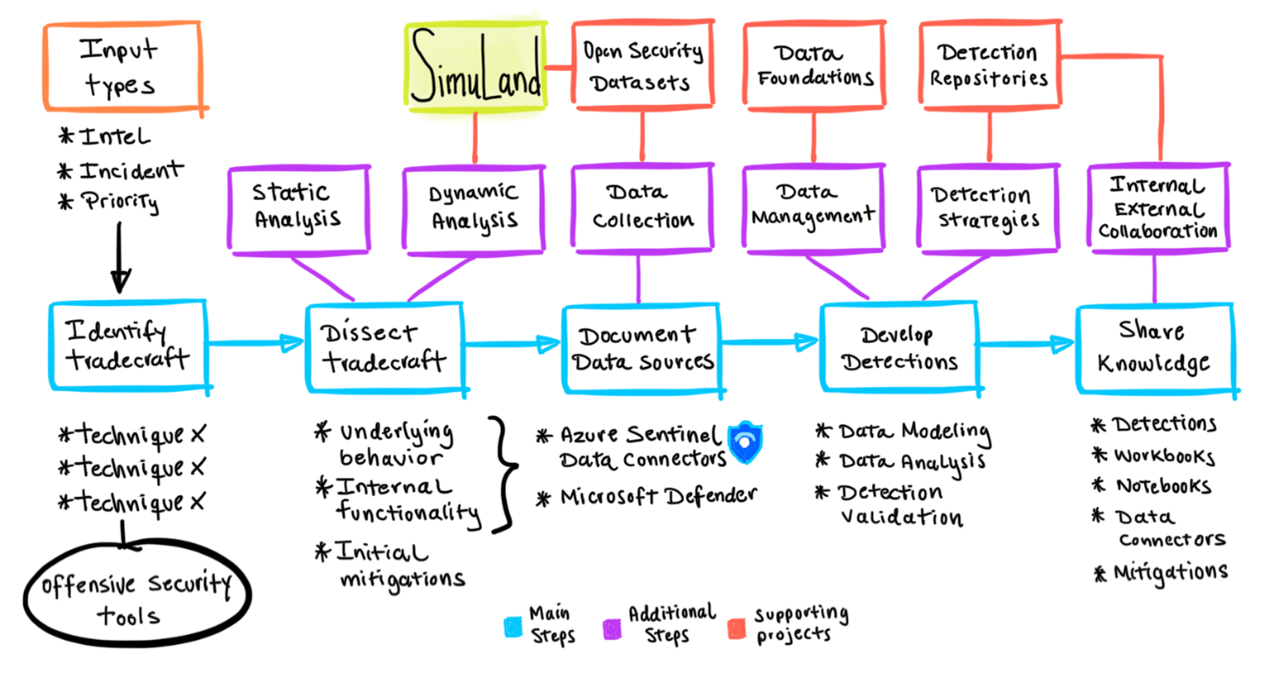

私たちの目標は、動的分析がエンド ツー エンドのシミュレーション シナリオに適用される脅威研究方法論と SimuLand を統合することです。下の画像は、SimuLand が収まる場所を示しています。

図 1: 脅威調査方法論のマップ。

構造

プロジェクトの構造は非常にシンプルで、モジュラー方式で分割されているため、さまざまなラボ環境設計で攻撃者のアクションのいくつかの組み合わせを再利用してテストできます。さらに、エンド ツー エンドのシミュレーション演習を実行するだけでなく、ラボ環境を準備および展開するために必要なすべてのドキュメントをまとめた、ステップバイステップのラボ ガイドが提供されています。このイニシアチブは、次のようなさまざまなオープンソース プロジェクトに由来します。Azure Sentinel2Goとからの鍛冶屋のOpen Threat Research (OTR) コミュニティ.

準備方法

このイニシアチブを通じて提供されるほぼすべての環境には、少なくともMicrosoft 365 E5 ライセンス(有料または試用版) と Azure テナントが必要です。その他の導入要件は、ラボ ガイドで指定されています。

導入プロセス

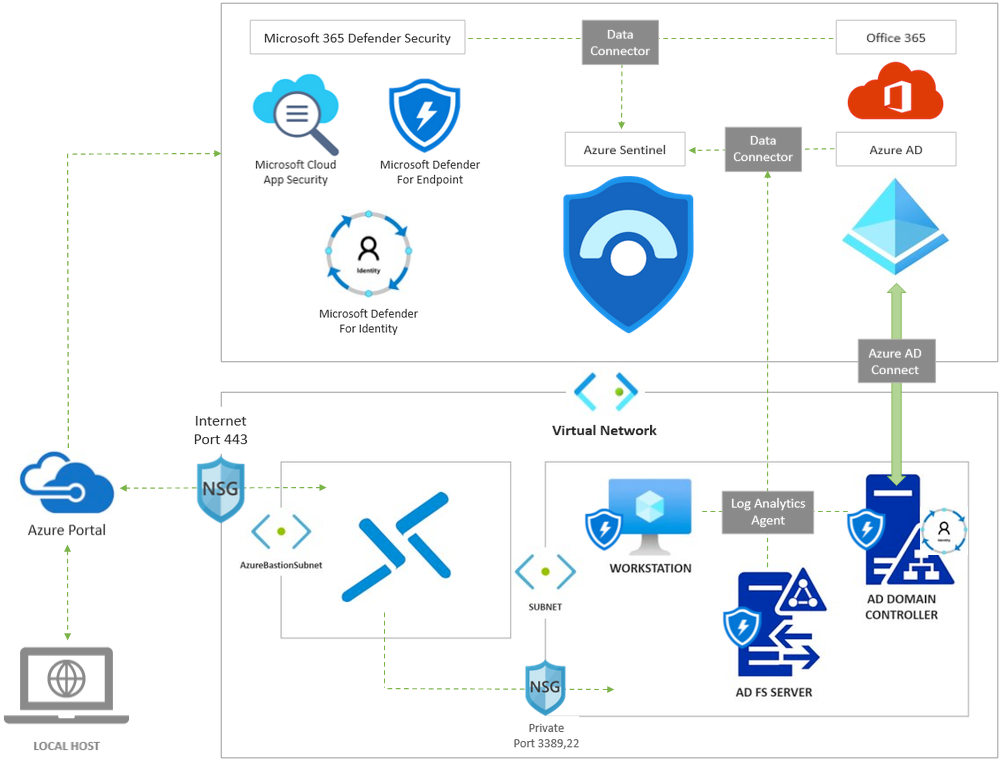

作業中のラボ ガイドによっては、ネットワーク環境の設計が少し変わる場合があります。ハイブリッド クロスドメイン環境 (オンプレミスからクラウド) をレプリケートするラボもあれば、クラウド内のリソースのみに焦点を当てるラボもあります。さらに、デプロイ プロセスを促進し、インフラストラクチャをコードとして文書化するために、Azure Resource Manager (ARM) テンプレートが提供されます。以下の画像は、本日リリースされた最初の環境を表しています。

図 2: ネットワーク環境。

シミュレートして検出する

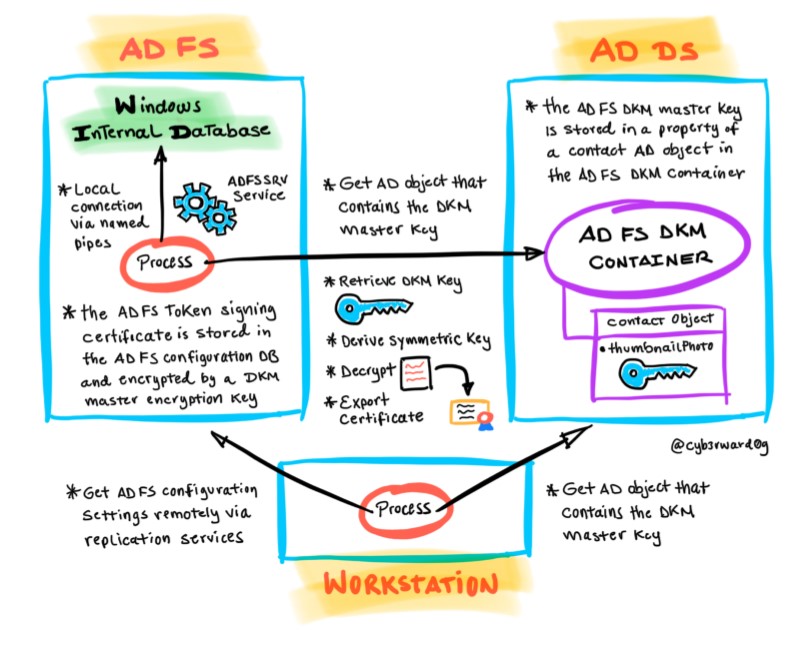

このプロジェクトを通じて提供されるすべてのシミュレーション プランは調査に基づいており、 MITRE ATT&CK フレームワークにマッピングされた攻撃者のアクションに分解されます。シミュレートおよび検出コンポーネントの目的は、攻撃者が特定の目的を達成するために使用する主な手順を要約し、セキュリティ研究者が攻撃者の行動を大まかに理解できるようにすることです。たとえば、下の画像は、トークン署名証明書をフェデレーション サーバーからエクスポートする方法の一部を示しています。

図 3: フェデレーション サーバーからトークン署名証明書をエクスポートする例。

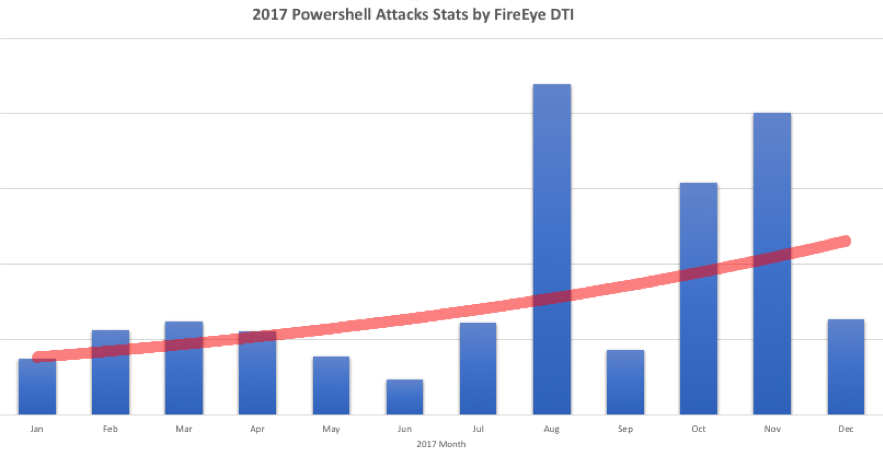

セキュリティ アラートを整理する

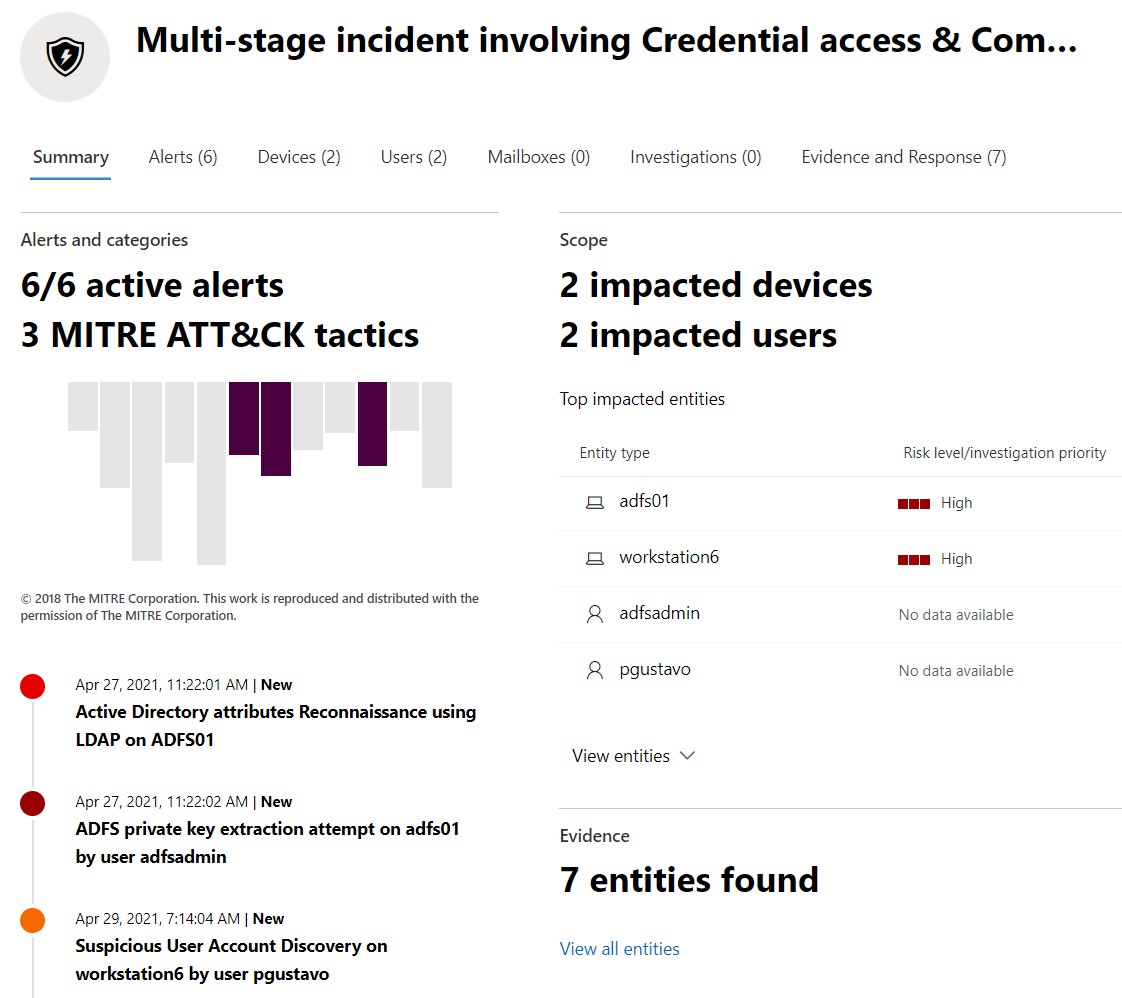

最後に、防御の観点から、シミュレーション手順は、Microsoft 365 Defender セキュリティ製品、Azure Defender、および Azure Sentinel からの検出クエリとアラートにマップされます。以下の Microsoft 365 セキュリティ ポータルのような同様のビューを使用して、セキュリティ アラートを整理できます。これは、シミュレーション演習から生成された拡張脅威研究の一部を導くのに役立つと考えています。

図 4: Microsoft 365 Defender セキュリティ ポータル。

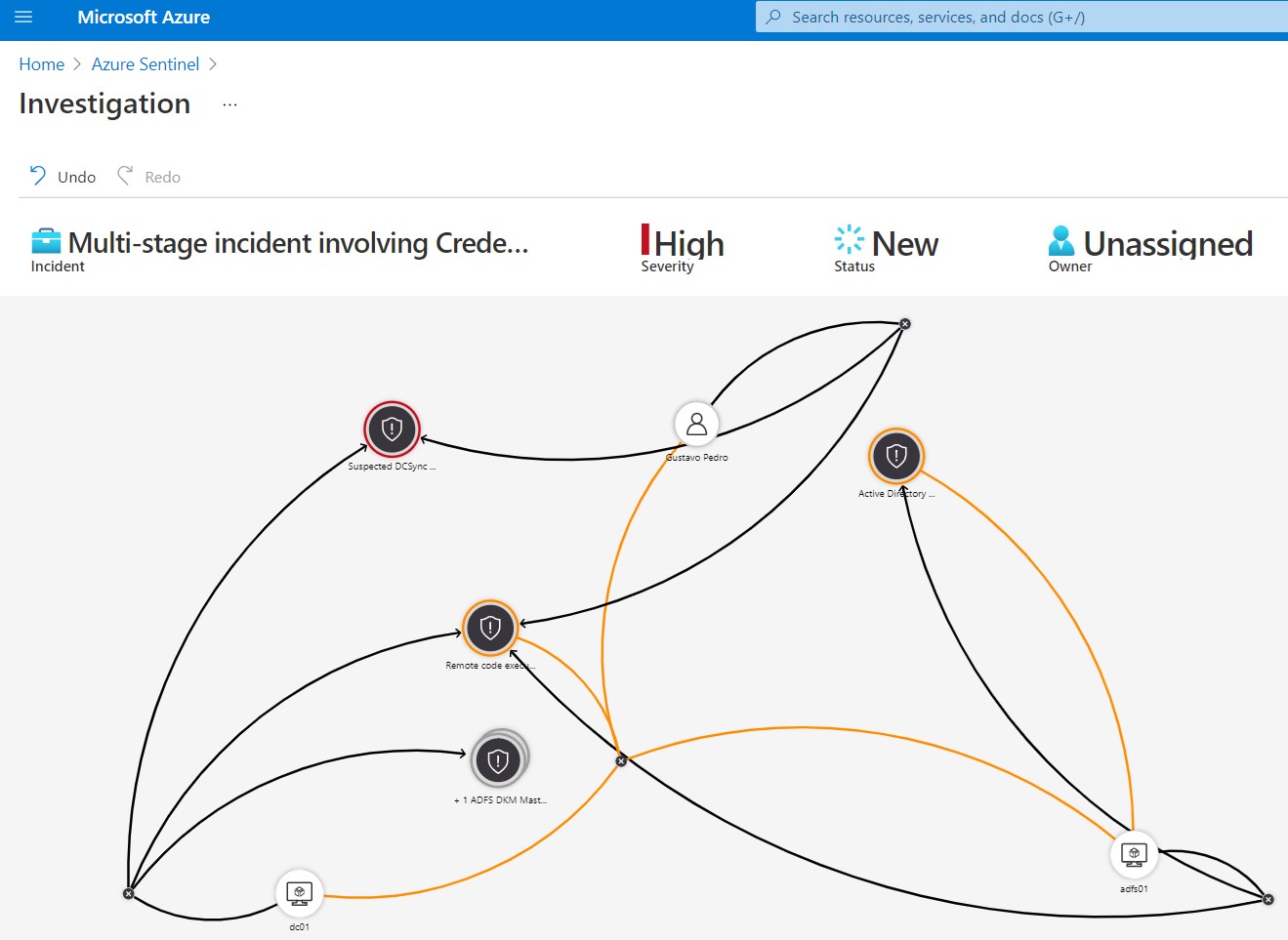

Azure Sentinel の調査エクスペリエンスを使用して、Microsoft 365 ディフェンダーと Azure Sentinel からのアラートを集約して、追加のコンテキストを提供することもできます。

図 5: Azure Sentinel の調査ビュー。

これからの仕事

より多くのシナリオを作成するだけでなく、プロジェクトを改善するためのいくつかの機能にも取り組んでいます。以下のリストは、現在私たちが持っているアイデアの一部を示しています。

- より組織化され、標準化された方法でシミュレーション手順を文書化するためのデータ モデル。

- インフラストラクチャをデプロイおよび維持するための Azure DevOps を使用した CI/CD パイプライン。

- Azure Functions によるクラウドでの攻撃アクションの自動化。

- InfoSec コミュニティで生成されたテレメトリをエクスポートおよび共有する機能。

- Microsoft Defender 評価ラボの統合。

コミュニティへの貢献

コミュニティからの貢献とフィードバックをお待ちしております。プロジェクトの特定の領域に貢献したい場合は、 GitHub リポジトリで問題を開いてアイデアを共有してください。いくつかのアイデアについては、「今後の作業」セクションをご覧ください。

新しいエンドツーエンドのシミュレーション シナリオ

新しいエンド ツー エンドの攻撃経路を共有したい場合は、 GitHub リポジトリで問題を開いてお知らせください。喜んで協力し、それを実現するためのリソースを提供します。次に、適切な検証と検出の開発プロセスの後、このプロジェクトを通じて出力をコミュニティと共有します。シミュレーション シナリオは、既知の攻撃パスに基づいているだけでなく、研究者の創造性にも基づいていることに注意してください。

追加の検出クエリ

シミュレートおよび検出セクションに追加できる検出ルールを作成する場合は、お気軽に問題を開いてください。公式のMicrosoft 365 DefenderおよびAzure Sentinel検出リポジトリに貢献できるようお手伝いします。ドキュメント内のこれら 2 つのリソースから直接クエリを使用します。

もっと詳しく知る

このオープンソース イニシアチブの詳細については、 SimuLand GitHub リポジトリにアクセスしてください。

Microsoft セキュリティ ソリューションの詳細については、当社の Web サイト を参照してください。セキュリティ ブログをブックマークして、セキュリティに関する専門家の記事を入手してください。また、 @MSFTSecurityをフォローして、サイバーセキュリティに関する最新ニュースと更新情報を入手してください。

Comments