GDPR、HIPAA、GLBA、米国全 50 州、および多くの国では、プライバシー侵害の報告要件があります。組織が顧客または従業員の個人情報の侵害を経験した場合、必要な期間内に報告する必要があります。この報告作業の規模と範囲は膨大になる可能性があります。 Microsoft 365 Advanced Audit と Advanced eDiscovery を使用して違反の範囲をよりよく理解することで、顧客の負担と、組織の財務および評判のコストを最小限に抑えることができます。

変化するプライバシーの状況

2005 年、ジョージア州に本拠を置く金融データ アグリゲーターの ChoicePoint は、 145,000 人の顧客のデータ侵害に見舞われました。複数のセキュリティ違反とその結果としての罰則がありましたが、最初は、ChoicePoint のカリフォルニアに拠点を置く顧客のみが通知を受ける必要がありました。当時、カリフォルニア州上院法案 1386が施行されたカリフォルニア州は、プライバシー違反の通知を義務付ける法律を定めた唯一の州だったからです。

その時以来、米国の 50 州すべてで、強制的なプライバシー侵害通知法が施行されています。南北アメリカ、中東、ヨーロッパ、およびアジアの国々は、強制的な違反通知を含むプライバシー基準を採用しています。この問題に対処する広範な規制には、カリフォルニア州消費者プライバシー法、中国の個人情報セキュリティ仕様、ブラジルの Lei Geral de Proteção de Dados Pessoais (LGPD)、欧州一般データ保護規則 (GDPR) が含まれます。これらの法律が追加または更新される頻度を考えると、どの組織にとっても追いつくのは困難です。 1 つのソリューションとして、Microsoft 365 Compliance Managerは、継続的に更新される一連の評価 ( 174以上) を提供し、これらの標準についてお客様を支援します。

取締役会レベルのビジネスリスク

プライバシー侵害による企業の評判および財務上のリスクは、非常に大きくなる可能性があります。たとえば、個人の健康情報の侵害を扱うカリフォルニア州民法 1798.80 の下では、違反した患者記録ごとに最大 25,000 ドルの罰金が科せられます。多くの基準では、規制上の罰則が課せられるだけでなく、記録が侵害された者による私的行動の権利も存在します (たとえば、記録が侵害された者は損害賠償を求めて訴訟を起こすことができ、会社に金銭的責任を負わせることができます)。規制上の罰則)。

届出が必要な期間があります。 California Code では、不正な開示が検出されてから 15 日以内に規制当局に通知する必要があります。 GDPR の第 33 条では、組織が違反を認識してから 72 時間以内に規制当局に通知する必要があります。

Infosec Institute がまとめたリストによると、2019 年のデータ侵害の平均コストは 390 万ドルでしたが、2017 年の Equifax 侵害のようなケースでは 20 億ドルにも及ぶ可能性があります。

顧客、従業員、またはその他の利害関係者の個人情報またはビジネス情報の侵害に関連する評判の損害は、企業の価値を大幅に低下させる可能性があります。

通知 (必要な場合) と修復の範囲は、違反の範囲をタイムリーに理解することに依存します。信頼できる情報がない場合、企業は最悪のケースを想定する必要があります。その結果、通知の規模が大きくなり、コストが高くなり、顧客やその他の利害関係者に不必要な負担がかかる可能性があります。

違反の準備

セキュリティとコンプライアンスの専門家として、私たちの優先事項は、 ゼロ トラスト アーキテクチャを含む多層防御戦略で違反を回避することです。

Microsoft には、Microsoft 365 向けの包括的なセキュリティ ソリューションと、コンプライアンスの柱となるフレームワークを可能にするコンプライアンスおよびリスク管理ソリューションがあります。

しかし、侵害から防御すると同時に、侵害に備えなければなりません。その準備の一環として、私たちの組織を侵害の範囲を特定し、その影響を制限する立場に置くことができます。これは、侵害が発生する前に、データ ガバナンスとシグナルを確実に整備することを意味します。セキュリティの専門家は、攻撃を防御するためにデータ損失防止、ファイアウォール、暗号化などのソリューションを展開する必要があることを認識していますが、適切な監査データを利用可能にして保持することや、事前に可視化とプレイブックを用意して、将来の違反。

Microsoft 365 Advanced Audit と Advanced eDiscovery を使用して、侵害されたアカウントを調査する

Microsoft 365 Advanced Audit ソリューションは、重要なイベントやフォレンジック調査に対応するために役立つものに焦点を当てた、さまざまなデータを利用できるようにします。このデータは (標準の 90 日間の保持ではなく) 1 年間保持され、保持を 10 年間に延長するオプションがあります。これにより、監査ログを長期にわたる調査に利用できるようにし、規制や法的義務に対応できるようにします。

これらの重要なイベントは、侵害の可能性を調査し、侵害の範囲を判断するのに役立ちます。 Advanced Audit は、次の重要なイベントを提供します。

- MailItemsAccessed : メール データがメール プロトコルおよびメール クライアントによってアクセスされるとトリガーされます。

- Send : ユーザーが電子メール メッセージを送信、返信、または転送するときにトリガーされます。

- SearchQueryInitiatedExchange : ユーザーが Exchange メールボックス内のアイテムを検索するときにトリガーされます。

- SearchQueryInitiatedSharePoint : ユーザーが組織の SharePoint サイトでアイテムを検索するとトリガーされます。

高度な監査データを使用して、Microsoft 365 独自のセキュリティおよびコンプライアンス ポータル、Microsoft のAzure Sentinelクラウドネイティブ SIEM、または顧客のサードパーティ SIEM を介して状況認識を提供する、組み込みの既定のアラート ポリシーがあります。顧客は、監査データを使用するためにカスタマイズされたアラートを作成することもできます。

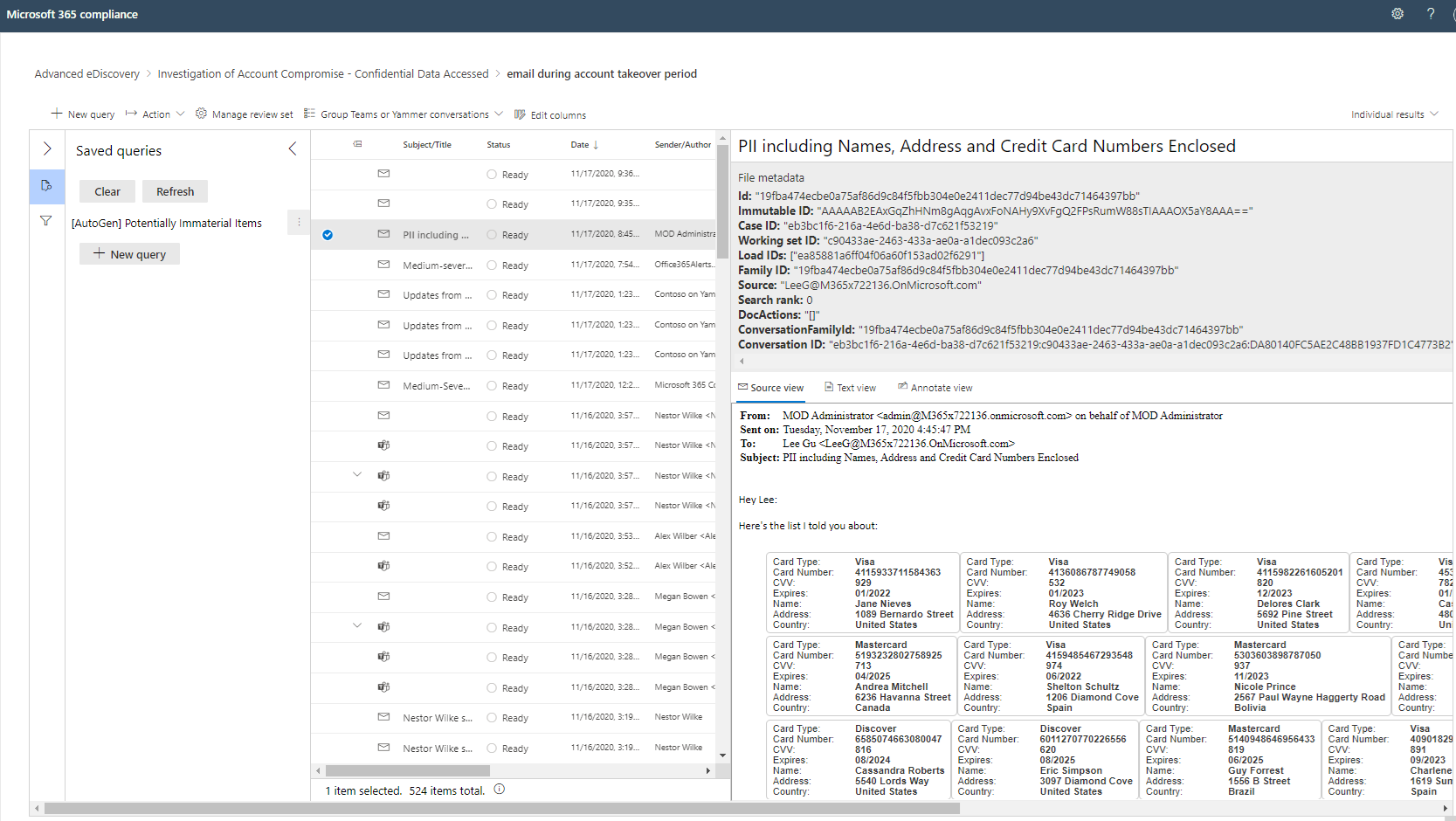

お客様が高度な監査を使用して侵害されたアカウントを調査し、データ侵害の範囲を調査する方法を見てみましょう。

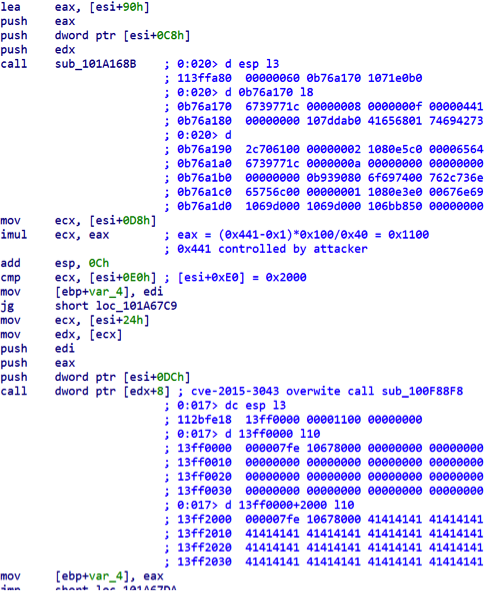

アカウントの乗っ取りでは、攻撃者は侵害されたユーザー アカウントを使用してアクセス権を取得し、ユーザーとして操作します。攻撃者は、ユーザーの電子メールにアクセスすることを意図していた場合と意図していない場合があります。ユーザーの電子メールにアクセスするつもりである場合、アクセスする機会があったかどうかはわかりません。これは、前述の多層防御と状況認識が整っている場合に特に当てはまります。攻撃が検出された、パスワードが変更された、アカウントがロックされたなどの可能性があります。

ユーザーの電子メールに顧客またはその他の利害関係者の機密情報が含まれている場合、この電子メールがアクセスされたかどうかを知る必要があります。アカウントの乗っ取り中のメールボックス所有者による正当なアクセスと、攻撃者によるアクセスを分離する必要があります。

Advanced Audit には、この機能があります。これがないと、顧客は、ユーザーのメールボックス内のすべての情報が攻撃者の手に渡ったと想定し、これに基づいて報告と修復を進める必要があります。

MailItemsAccessed監査データ項目は、メール プロトコルによってメールボックス項目がアクセスされたかどうかを示します。同期とバインドの両方でアクセスされるメールを対象としています。同期アクセスの場合、メールは Windows または Mac 用の Outlook クライアントのデスクトップ バージョンによってアクセスされました。バインド アクセスでは、個々のメッセージのInternetMessageIdが監査レコードに記録されます。

デスクトップ クライアントまたは Outlook Web Access を介したメール アクセスをフォレンジックに分析することができます。

また、攻撃期間中のメール アイテムへのメールボックス所有者の正当なアクセスと、攻撃者によるアクセスを区別する必要があります。これを行うには、 監査レコードを調べて、アクセスに使用されたセッション ID や IP アドレスなど、アクセスのコンテキストを確認します。これらを他の監査記録およびユーザーによる既知の良好なアクセスと照合します。

高度な監査は、チームの参加、ファイルへのアクセス、送信されたメッセージ、クエリの検索、および違反分析をサポートできるその他の多くのイベントを保持します。

攻撃者がアクセスしたデータの範囲を適切に特定したら、コンテンツを深く掘り下げて調査します。

Advanced eDiscovery を使用すると、乗っ取られたアカウントのすべての電子メール、ドキュメント、Microsoft Teams、および Yammer のやり取りを収集できます。機密情報とメタデータを検索して、問題の資料を特定できます。

電子メールの場合、 InternetMessageIDだけでなく、送信元、送信先、送信日時などの他の多くのアイテムと、Microsoft Information Protection 機密ラベルを含む各アイテムのメタデータがあります。

Advanced Audit と Advanced eDiscovery は、効果的なセキュリティ リスクとコンプライアンス戦略の重要な部分です。これらの Microsoft 365 ネイティブ ツールにより、お客様は侵害の真の範囲を理解することができます。侵害されたアカウントに起因する報告要件を大幅に削減または排除する可能性があります。高度な監査は、会社、その顧客、従業員、パートナー、およびその他の利害関係者に対する財務的および評判へのダメージを軽減できます。

Microsoft セキュリティ ソリューションの詳細については、当社の Web サイトをご覧ください。 セキュリティ ブログをブックマークして、セキュリティに関する専門家の記事を入手してください。また、 @MSFTSecurityをフォローして、サイバーセキュリティに関する最新ニュースと更新情報を入手してください。

この文書は「現状有姿」で提供されます。 URL およびその他のインターネット Web サイトの参照を含む、このドキュメントに記載されている情報および見解は、予告なしに変更される場合があります。あなたはそれを使用するリスクを負います。このドキュメントは、法的助言や法律または規制の遵守に関する意見を伝えることを意図したものではありません。お客様の状況はそれぞれ異なります。法律および規制への準拠は、お客様の法律顧問と相談して評価する必要があります。

Comments