「N3TW0RM」と呼ばれる新しいランサムウェア恐喝組織が、2021年5月初旬からイスラエルの企業を標的にしたサイバー攻撃を行っていると報道されmした。

イスラエルのメディアHaaretzは、この攻撃で、少なくとも4つのイスラエル企業と1つの非営利団体が侵入に成功したと報じています。

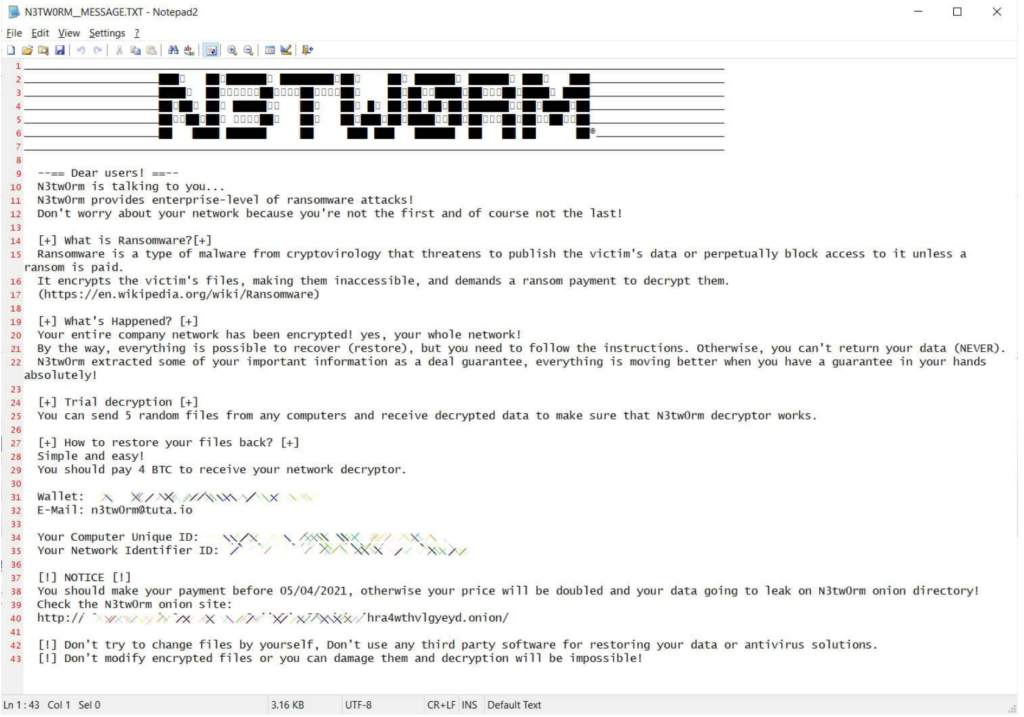

別のランサムウェア恐喝組織と同様に、N3TW0RMはデータリークサイトを作成、身代金を払わせる手段として盗んだファイルを公開すると恐喝しています。

イスラエルの企業であるH&M IsraelとVeritas Logisticの2つの企業の情報は、ランサムウェアギャングのデータリークサイトにすでに掲載されており、Veritasから盗まれたとされるデータはすでに公開されてしまっています。

ただランサムウェア恐喝組織は他の被害企業に比べ高額の身代金要求をしておらず、イスラエルのメディアHaaretzによると、Veritasの身代金要求額は3ビットコイン(約17万3,000ドル:1730万円)と報じています。

また、イスラエルのcybesrecurity研究者の間で共有されたWhatsAppメッセージには、ランサムウェア「N3TW0RM」が、2020年11月と2021年2月に行われたPay2Key攻撃といくつかの特徴が似ているとしています。

Pay2Keyは、Fox Kittenとして知られるイランの国民国家のハッキンググループと関係があるとして、その目的は身代金の支払いを発生させることよりも、イスラエルの利益に混乱と損害を与えることとされています。

今回のランサム恐喝被害は身代金の要求額が低く犯罪組織が交渉に応じないことから、N3TW0RMも他の組織同様にイスラエルを混乱させる目的で攻撃していると考えていると述べています。

珍しいクライアント・サーバー型の暗号化

ランサム恐喝攻撃でデータを暗号化する場合、犯罪組織は通常単一型のランサムウェア実行ファイルを暗号化したいすべてのデバイスに配布して攻撃します。

ただN3TW0RMは、今回クライアント・サーバ・モデルを使用するという少し異なった方法を取っています。

N3TW0RMは、クライアント端末からの接続を待ち受けるプログラムを被害者のサーバーにインストールします。

犯罪組織はPAExecを使用して、ランサムウェアが暗号化するすべてのデバイスに「slave.exe」クライアント実行ファイルを展開して実行します。ファイルを暗号化する際には、ファイル名に「.n3tw0rm」という拡張子が付加されます。

サーバーコンポーネントは暗号鍵をファイルに保存し、その後クライアントにデバイスの暗号化を開始するように指示するとのことです。

この方法において有利な点は、遠隔地にあるコマンド&コントロールサーバ(C&Cサーバ)に通信する必要がなく、ランサムウェアの運用を被害者のネットワーク内に完結することができることです。

しかし、この方法では攻撃後にサーバのすべてのファイルを削除しないと、被害者がサーバにある鍵を使用してデータを復元できてしまう可能性もあります。

Comments