Pilex POS マルウェアの新しいバージョンは、安全な NFC 対応の非接触型クレジット カード トランザクションをブロックし、消費者にクレジット カードの挿入を強制し、マルウェアによって盗まれます。

決済端末では、クレジット カードやモバイル デバイスに組み込まれた NFC (Near Field Communication) チップを使用して、クレジット カード、スマートフォン、さらにはスマートウォッチを介して近接決済を行う非接触型取引を行います。

それらは非常に便利であり、COVID-19 のパンデミック以降、その人気は爆発的に高まり、2021 年には 345 億 5000 万ドルを超える非接触型取引が記録されました。

しかし、クレジット カードに NFC チップを使用することで、販売時点管理 (PoS) マルウェアがクレジット カード情報を盗むことが難しくなり、脅威アクターが支払い情報を盗む新しい方法を開発するようになりました。

Kaspersky は Prilex PoS マルウェアを詳細に追跡し、2022 年 11 月に最初にリリースされたバージョン番号 06.03.8070、06.03.8072、および 06.03.8080 の、少なくとも 3 つの新しい亜種が実際に出回っていることを報告しています。

これらの新しい亜種は、決済端末が非接触型取引を受け入れないようにする新機能を導入し、顧客にカードの挿入を強制します。

さらに、2022 年 9 月、Kaspersky は、カードが CHIP および PIN 技術で保護されている場合でも、プリレックスが EMV 暗号文生成を追加してトランザクション詐欺の検出を回避し、「GHOST トランザクション」を実行したと報告しました。

ブロックして盗む

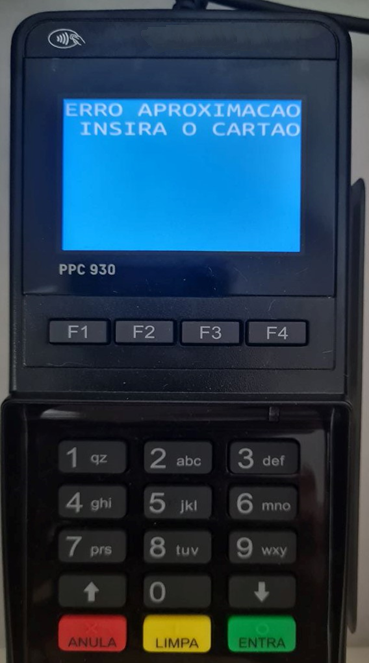

新しいプリレックス機能を有効にすると、非接触型取引がブロックされ、決済端末に「非接触型エラー、カードを挿入してください」というエラーが表示されます。

これにより、被害者はクレジットカードを挿入して取引を終了することを余儀なくされ、支払い端末からカード情報を簡単に取得できます。

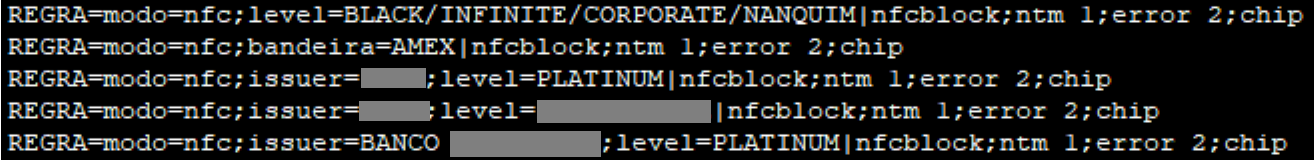

マルウェアは、ルールベースのファイルを使用して、NFC の使用を検出したかどうかに基づいてトランザクションをブロックするかどうかを決定します。

Pilex のオペレーターは NFC トランザクションをブロックします。NFC トランザクションは、1 回のトランザクションでのみ有効な一意の ID またはカード番号を生成するためです。そのデータが盗まれても、詐欺師にとっては役に立ちません。

クレジット カード データが取得された後、プリレックスのオペレーターは、暗号文の操作や「GHOST トランザクション」攻撃など、以前のリリースで見られた手法を使用します。

最新のプリレックス バリアントで初めて見られるもう 1 つの興味深い新機能は、不要なカードをフィルタリングし、特定のプロバイダーと層からのデータのみをキャプチャする機能です。

「これらの[フィルタリング]ルールは、カードがブラック/インフィニット、コーポレート、またはトランザクション制限の高い別の層である場合にのみ、NFCをブロックしてカードデータをキャプチャできます。これは、残高/制限が低い標準的なクレジットカードよりもはるかに魅力的です。」 はレポートでカスペルスキーについて説明しています。

支払い端末が感染しているかどうかを知る方法がないため、受取人が Pilex のような PoS マルウェアから身を守る手段は限られています。

標準的なセキュリティ対策には、目に見える改ざんの兆候がある端末での支払いの回避、VPN なしでパブリック WiFi を使用した金融口座へのアクセスの回避、トランザクションの完了前後でのトランザクションの詳細の検証の失敗が含まれます。

さらに、財務諸表を定期的に監視して、潜在的に不正な取引や請求を特定し、カード発行者に直ちに報告することが不可欠です。

Comments