オランダ国家警察は、サイバーセキュリティ会社 Responders.NU と協力して、身代金の支払いを偽装して、DeadBolt ランサムウェア ギャングをだまして 155個 の復号化キーを入手することに成功しました

DeadBoltは 1 月から活動しているランサムウェアであり、数千台の QNAP および Asustor Network Attached Storage (NAS) デバイス (オランダ警察によると、世界中で 20,000 台、オランダでは少なくとも 1,000 台) を暗号化した後、0.03 ビットコインの身代金を要求することで知られています。

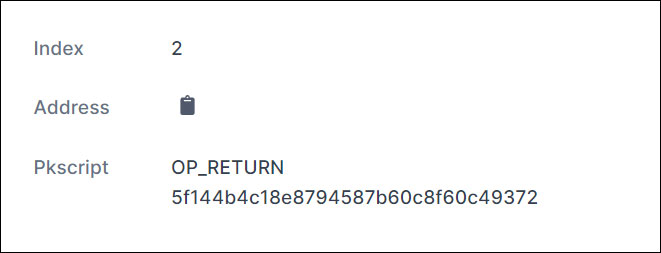

身代金が支払われた後、DeadBolt は被害者の復号鍵を含む同じビットコイン身代金アドレスへのビットコイン トランザクションを作成します (復号鍵はトランザクションの OP_RETURN 出力の下にあります)。

被害者が身代金メモ画面にこのキーを入力すると、SHA256 ハッシュに変換され、被害者の復号化キーの SHA256 ハッシュと DeadBolt マスター復号化キーの SHA256 ハッシュと比較されます。

復号化キーが SHA256 ハッシュのいずれかに一致する場合、NAS ハード ドライブ上の暗号化されたファイルは復号化されます。

金曜日に発表されたニュースリリースによると、「警察は支払い、復号化キーを受け取り、支払いを撤回しました。これらのキーにより、貴重な写真や管理などのファイルを被害者に費用をかけずに再びロック解除することができます」.

ランサムウェア ギャングがだまされる

Responders.NU のセキュリティ専門家Rickey Geversが語ったように、警察はランサムウェア ギャングをだまして、ブロックに含まれる前にトランザクションをキャンセルしてキーを解放させました。

「そのため、最小限の手数料で取引を行いました。そして、攻撃者がすぐに気付くことがわかっていたので、粉砕してつかむ必要がありました」と Gevers 氏は述べています。

「攻撃者は数分以内に発見しましたが、155 個の鍵を入手することができました。デッドボルト攻撃を警察に報告した被害者の 90% が、無料で復号化鍵を入手しました。

被害者が DeadBolt オペレーションに身代金を支払うと、オペレーションは正しい身代金のビットコイン トランザクションを検出すると、復号化キーを自動的に送信します。

ただし、復号化キーは、ビットコイン トランザクションが正当であるというビットコインの確認を待たずに、すぐに送信されます。

これにより、オランダの警察とResponders.NUは、ビットコイン ブロックチェーンが非常に混雑していたときに、低料金で身代金を支払うことができました。

激しい混雑と低料金が相まって、ビットコイン ブロックチェーンがトランザクションを確認するのに非常に長い時間がかかり、警察がトランザクションを実行し、キーを受け取り、すぐにビットコイン トランザクションをキャンセルできるようになりました。

この戦術により、トランザクションを送信するための料金以外を支払うことなく、155 個の復号化キーを取得することができました。

残念なことに、彼らがだまされて支払いを受けられないことに気付いた後、DeadBold ランサムウェア ギャングは状況を変え、復号化キーをリリースする前に二重の確認を要求するようになりました。

Responders.NU はまた、(オランダ警察および Europol と協力して) プラットフォームを作成しました。このプラットフォームでは、DeadBolt の被害者が警察に報告書を提出していないか、身元を特定できなかった場合、復号化キーがランサムウェア ギャングから取得したものかどうかを確認できます。

「ウェブサイトdeadbolt.responders.nuを通じて、被害者は自分の鍵が利用可能かどうかを簡単に確認し、ロック解除の指示に従うことができます」とGevers氏は付け加えた.

DeadBolt ランサムウェアは多くの犠牲者を出し、今年の初めから波のように QNAP の顧客を標的にしています。これは、QNAP がユーザーにデバイスを最新の状態に保ち、オンラインで何度も公開しないように求めていることからも明らかです[ 1、2、3、4 ]。

Comments