ロシアの企業ネットワークを攻撃している数少ないランサムウェア グループの 1 つである OldGremlin は、Linux マシン用のファイル暗号化マルウェアでツールキットを利用して攻撃を行っていることがわかりました。

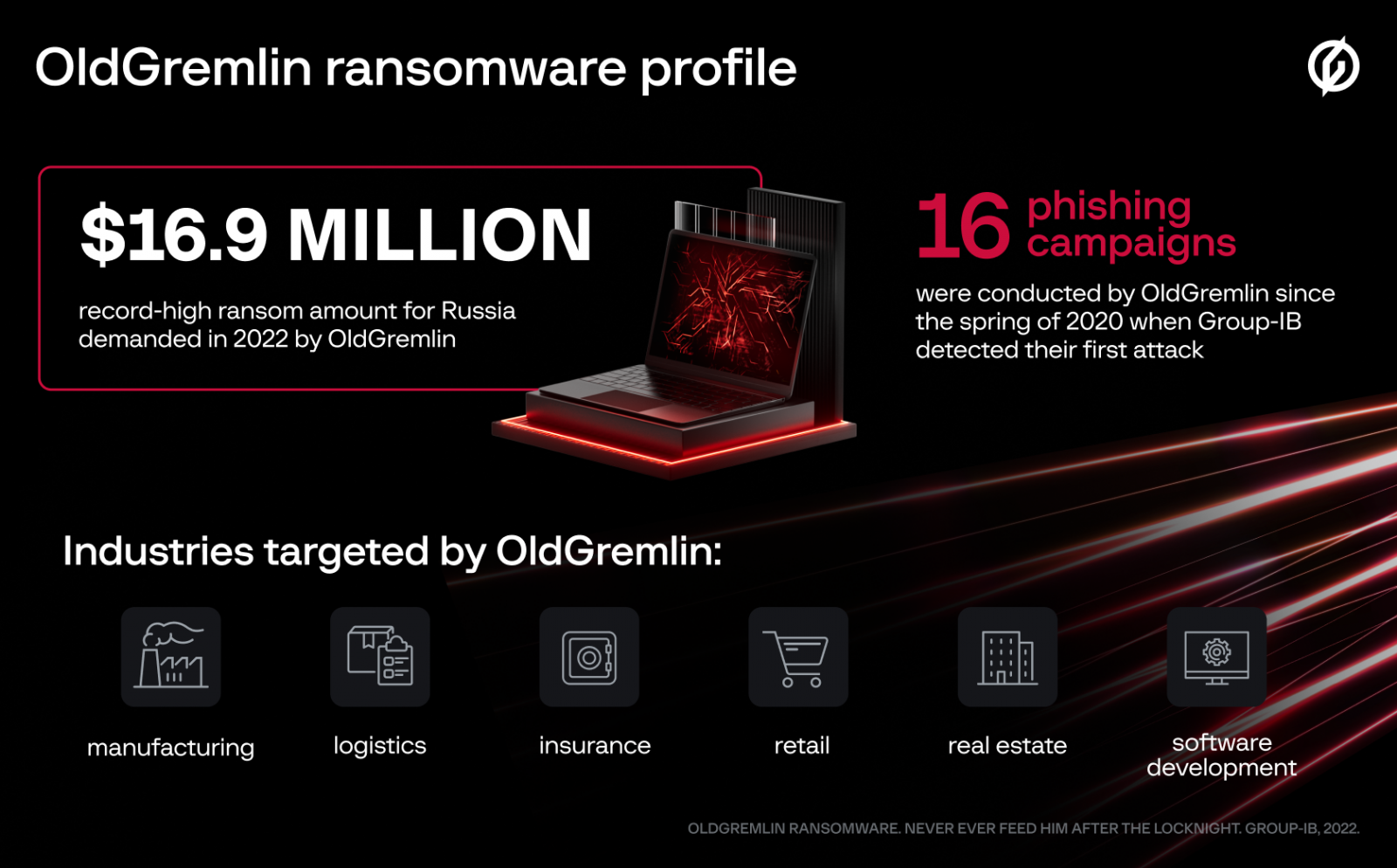

このグループには、ロシア語を話すメンバーが少なくとも 2020 年 3 月から自作のマルウェアを使用して活動しており、物流、産業、保険、小売、不動産、ソフトウェア開発、銀行部門のロシア企業をターゲットとしています。

使用する悪意のあるコードの関数名から TinyScouts としても知られる OldGremlin は、年間数百万ドルの身代金を要求する少数の攻撃を特徴としています。

2022 年に OldGremlin が開始した攻撃は 5 つだけでしたが、2 年半の活動で最高額の 1,690 万ドルの身代金も要求したと、シンガポールを拠点とするサイバーセキュリティ企業 Group-IB の研究者は述べています。

出典: Group-IB

Linux 用の OldGremlin のランサムウェア

Group-IB の研究者は、2020 年 3 月にこのグループに起因する最初の攻撃が発生して以来、OldGremlin とその戦術、技術、および手順 (TTPS) を追跡してきました。

今年のインシデント対応の取り組み中に、Group-IB は、ギャングが Windows マシンの暗号化に使用する TinyCrypt ランサムウェアの Go バリアントを使用して、OldGremlin が Linux マシンを標的にしていることを発見しました。

研究者によると、Linux の亜種は Windows の亜種と同じように機能し、AES アルゴリズムと CBC ブロック暗号モードを使用して、RSA-2048 非対称暗号システムを使用して暗号化された 256 ビット キーでファイルを暗号化します。

マルウェアの実行可能ファイルは Ultimate Packer (UPX) を使用してラップされ、.RAW、.ZST、.CSV、.IMG、.ISO、SQL、TAR、TGZ、.DAT などの暗号化ファイルに.crypt拡張子を追加します。

今年の攻撃例

標的への侵入は、よく知られている組織 (RBC メディア グループ、コンサルタント グループ、管理システムの開発者、ロビー グループ、ミンスク トラクター ワークス、歯科医院、金融機関、法律事務所、中国の企業) になりすます準備されたフィッシング メールによって行われます。

今年の攻撃では、OldGremlin も悪意のある電子メールで開始していましたが、マルウェアの配信方法を変更しました。

攻撃者は、悪意のあるドキュメントを介して直接初期段階のペイロードを配布する代わりに、被害者をだましてファイル共有サービスからドキュメントをダウンロードさせることに切り替えました。

最初のペイロードは、システムへのリモート アクセスを提供し、追加のペイロードをダウンロードする可能性を提供する NodeJS バックドアである TinyFluff です。

OldGremlin は被害者のネットワークに 1 か月以上 (平均 49 日) とどまり、暗号化のための価値の高いシステムを発見できるようにする情報を収集します。

このグループは、以下を含む自己開発のツールキットに依存しています。

- 偵察ツール

- 悪意のある LNK ファイル

- 複数のバックドア (TinyPosh、TinyNode、TinyFluff、TinyShell)

- Credential Manager からデータを抽出するツール

- ウイルス対策ソフトウェアをバイパスするツール

- ネットワークからデバイスを分離するツール

- TinyCrypt ランサムウェア

このツールキットは、OldGremlin が非常に熟練したグループであり、攻撃を慎重に準備して、犠牲者に身代金を支払うしかないことを強く示めしています。

カスタム ツールとは別に、攻撃者は PowerSploit や Cobalt Strike などのオープン ソースおよび商用フレームワークも使用します。

今年の OldGremlin 攻撃は、2021 年の相対的な停滞期の後に発生し、このグループはフィッシング キャンペーンを 1 回だけ実行し、被害者に 420 万ドルを要求しました。

研究者が OldGremlin に起因すると考えている攻撃の総数は現在 16 に達しており、そのほとんどは 2020 年にさかのぼります。

ほとんどのランサムウェアグループは、ロシアおよび独立国家共同体 (CIS) 地域の国々を標的にしていませんが、ロシアの企業は依然としてファイル暗号化攻撃の標的になっています。

「OldGremlin は、ランサムウェア グループがロシアの企業に無関心であるという神話を暴きました。私たちのデータによると、このギャングの実績には、数百万の身代金を要求する 20 件近くの攻撃が含まれており、大企業がより頻繁に標的にされています」 – Ivan Pisarev

これに続いて、ロシアのサイバー犯罪者、Dharma、Crylock、Thanos が 2021 年に最も活発に活動したグループの 1 つです。

Comments