国家支援の北朝鮮ハッカーグループ Kimsuky (別名 APT43) は、ジャーナリストや学者になりすまして、シンクタンク、研究センター、学術機関、さまざまな報道機関から情報を収集するスピアフィッシングキャンペーンを行っています。

この警告は、ハッカーの活動を追跡し、同グループの最近のキャンペーンや攻撃に使用されたテーマを分析している米国と韓国の複数の政府機関からのものである。

連邦捜査局(FBI)、米国国務省、国家安全保障局(NSA)、韓国の国家情報院(NIS)、警察庁(NPA)、外務省の共同勧告(外務省)は、 キムスキー氏が北朝鮮の偵察総局(RGB)の一員であると指摘している。

タリウムやベルベットチョリマとしても知られるキムスキーは、少なくとも2012年以来、国家情報目標を支援する大規模なスパイ活動を行ってきた。

「一部の標的となった組織は、自らの研究やコミュニケーションが本質的に機密性のあるものであると認識していないため、またはこれらの取り組みがどのように政権の広範なサイバースパイ活動を促進しているかを認識していないため、これらのソーシャルエンジニアリングキャンペーンによってもたらされる脅威を軽視する可能性があります。」 と書かれています。 勧告。

「しかし、[…] 北朝鮮は、政策アナリストを侵害することで得た情報に大きく依存しています […] (そして) 侵害が成功すると、キムスキーの攻撃者はより信頼性が高く効果的なスピア フィッシング メールを作成し、より機密性の高い、価値の高い標的に対して利用できるようになります。 」

ジャーナリストとしてのスピアフィッシング

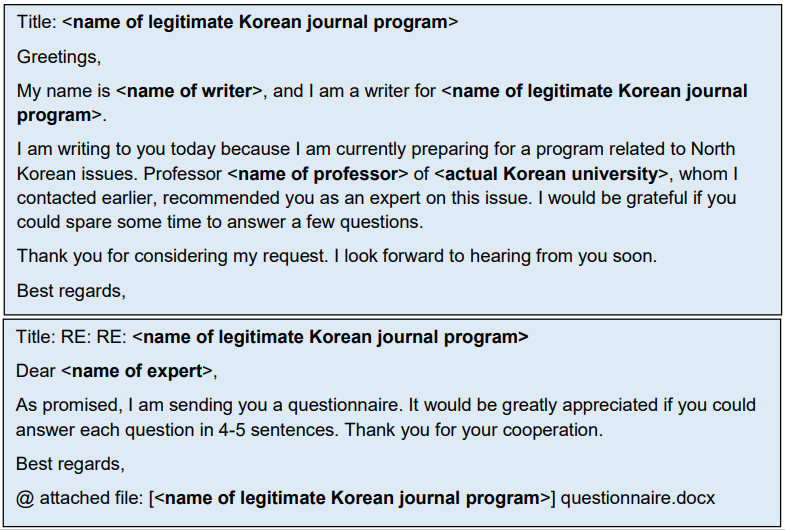

Kimsuky ハッカーは、実在の個人のメール アドレスによく似た電子メール アドレスを使用し、ターゲットとのコミュニケーションに説得力のある現実的なコンテンツを作成することによって、スピア フィッシング攻撃を綿密に計画し、実行します。

「10年以上にわたり、Kimsukyの攻撃者らはソーシャルエンジニアリング技術を磨き続けており、スピアフィッシングの取り組みを見分けるのがますます困難になっている」と勧告は警告している。

多くの場合、ハッカーはジャーナリストや作家になりすまして、朝鮮半島の現在の政治情勢、北朝鮮の兵器開発計画、米国との協議、中国の立場などについて質問する。

観察されたテーマの中には、問い合わせ、インタビューへの招待、進行中の調査、報告や文書のレビューの要求などが含まれます。

最初のメールには通常、マルウェアや添付ファイルが含まれていません。これは、メールの役割が迅速な侵害を達成することではなく、ターゲットの信頼を獲得することであるためです。

ターゲットがこれらのメールに応答しない場合、キムスキーは数日後にフォローアップ メッセージを返します。

FBI は、敵対者の努力にも関わらず、英語の電子メールには文構造があり、被害者が以前に盗んだ正当な連絡先との通信からの抜粋全体が含まれている可能性があると述べています。

出典: 米国政府

ターゲットが韓国人の場合、フィッシング メッセージには独特の北朝鮮の方言が含まれる可能性があります。

また、フィッシングメールの送信に使用されるアドレスは、正規の個人または団体のアドレスになりすましています。ただし、常に微妙なスペルミスが含まれています。

キムスキーを止める方法

このアドバイザリでは、強力なパスワードを使用してアカウントを保護することや、多要素 (MFA) 認証を有効にすることなど、一連の緩和策が提供されています。

さらに、ユーザーは、メッセージの内容に関係なく、未知の個人から送信された電子メール内の文書に対してマクロを有効にしないことをお勧めします。

プラットフォームの正当性はそれらのファイルの安全性を保証するものではないため、既知のクラウド ホスティング サービスから送信されるドキュメントにも同じ注意を払う必要があります。

メディア グループまたはジャーナリストからのものであると主張するメッセージに疑問がある場合は、その組織の公式 Web サイトにアクセスし、連絡先情報の正当性を確認してください。

共同勧告では、さらなるコミュニケーションを開始する前に、なりすましの可能性の不確実性を払拭するための効果的な戦略として、予備的なビデオ通話を実施することを推奨しています。

Comments