Microsoft Threat Intelligence Center (MSTIC) は、ウクライナとポーランドの運輸および関連する物流業界の組織を標的とした新しいランサムウェア キャンペーンの証拠を特定しました。この新しいランサムウェアは、身代金メモで「Prestige ranusomeware」とラベル付けされており、10 月 11 日に展開され、すべての被害者に対して 1 時間以内に攻撃が発生しました。

このキャンペーンには、Microsoft が追跡する他のランサムウェア キャンペーンとは異なるいくつかの注目すべき機能がありました。

- ランサムウェアが企業全体に展開されることは、ウクライナでは一般的ではなく、この活動は、Microsoft が追跡している現在アクティブな 94 のランサムウェア活動グループのいずれにも関連していませんでした。

- Prestige ランサムウェアは、この展開の前に Microsoft によって確認されていませんでした

- この活動は、特に影響を受けた地域や国での最近のロシア国家に関連した活動と被害者学を共有しており、FoxBlade マルウェア (HermeticWiper としても知られる) の以前の被害者と重複しています。

同様の展開手法を使用しているにもかかわらず、このキャンペーンは、AprilAxe (ArguePatch)/CaddyWiper または Foxblade (HermeticWiper) を利用した最近の破壊的な攻撃とは異なります。これらの攻撃は、過去 2 週間にわたってウクライナの複数の重要なインフラストラクチャ組織に影響を与えてきました。 MSTIC は、このランサムウェア キャンペーンを既知の脅威グループと関連付けておらず、調査を続けています。 MSTIC は、このアクティビティを DEV-0960 として追跡しています。

Microsoft は DEV-#### の指定を、脅威活動の未知の、新興の、または開発中のクラスターに付けられた一時的な名前として使用します。これにより、MSTIC は、発信元または身元について高い信頼性が得られるまで、一意の情報セットとして追跡できます。活動の背後にある俳優の。基準を満たすと、DEV は名前付きアクターに変換されるか、既存のアクターとマージされます。

このブログは、Microsoft のお客様とより大きなセキュリティ コミュニティに認識と侵害の痕跡 (IOC) を提供することを目的としています。 Microsoft はこれを監視し続けており、DEV-0960 の影響を受けているがまだ身代金を要求されていない顧客への早期通知を行っています。また、MSTIC は、より広範なセキュリティ コミュニティやその他の戦略的パートナーと積極的に協力して、この進化する脅威に対処するのに役立つ情報を複数のチャネルを通じて共有しています。

観測されたアクターの活動

ランサムウェア以前の活動

ランサムウェアを展開する前の DEV-0960 アクティビティには、次の 2 つのリモート実行ユーティリティの使用が含まれていました。

- RemoteExec – エージェントレスのリモート コード実行用の市販ツール

- Impacket WMIexec – リモートでコードを実行するためのオープンソースのスクリプトベースのソリューション

DEV-0960 は、一部の環境で高度な特権資格情報にアクセスするために、以下のツールを使用して特権エスカレーションと資格情報抽出を行いました。

- winPEAS – Windows で権限昇格を実行するスクリプトのオープンソース コレクション

- comsvcs.dll – LSASS プロセスのメモリをダンプし、資格情報を盗むために使用されます

- ntdsutil.exe – Active Directory データベースのバックアップに使用されます。後で資格情報を使用する可能性があります。

ランサムウェアの展開

観察されたすべての展開で、攻撃者は、ランサムウェアの展開を容易にするために、Domain Admin などの高度な特権資格情報へのアクセスを既に取得していました。現時点では、最初のアクセス方法は特定されていませんが、場合によっては、攻撃者が以前の侵害から高度な特権資格情報への既存のアクセス権を持っている可能性があります。これらの例では、攻撃のタイムラインは、攻撃者がすでにドメイン管理者レベルのアクセス権を持ち、ランサムウェア ペイロードをステージングしているところから始まります。

ほとんどのランサムウェア オペレータは、ペイロードの展開と実行のために一連の巧妙な手口を開発しており、セキュリティ構成によって好みの方法が妨げられない限り、この手口は被害者間で一貫している傾向があります。この DEV-0960 アクティビティでは、ランサムウェアの展開に使用された方法は被害者の環境によって異なりましたが、攻撃者が同じ手法を使用できないようにするセキュリティ構成が原因ではないようです。ランサムウェアの展開はすべて 1 時間以内に行われたため、これは特に注目に値します。ランサムウェアの展開には、次のような方法がありました。

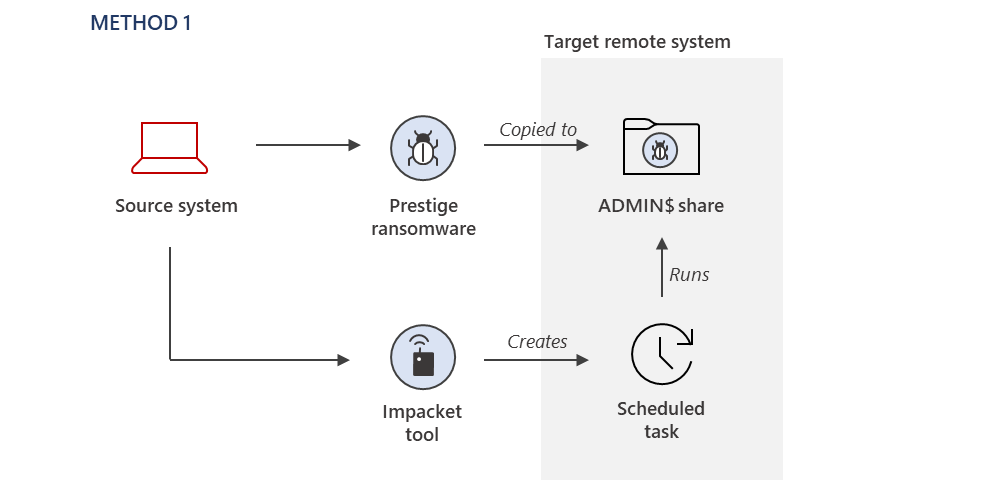

- 方法 1:ランサムウェアのペイロードをリモート システムの ADMIN$ 共有にコピーし、Impacket を使用してターゲット システムで Windows スケジュール タスクをリモートで作成し、ペイロードを実行します。

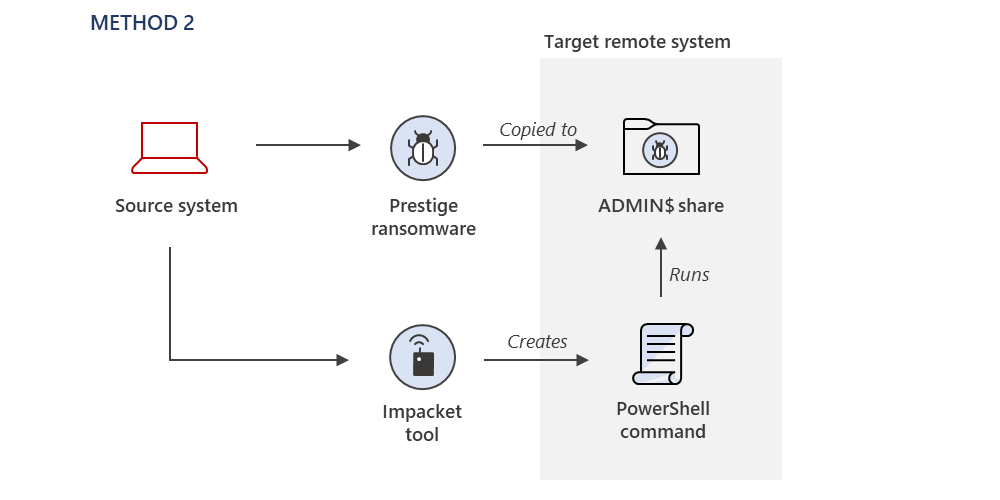

- 方法 2:ランサムウェアのペイロードをリモート システムの ADMIN$ 共有にコピーし、Impacket を使用してターゲット システムでエンコードされた PowerShell コマンドをリモートで呼び出し、ペイロードを実行します。

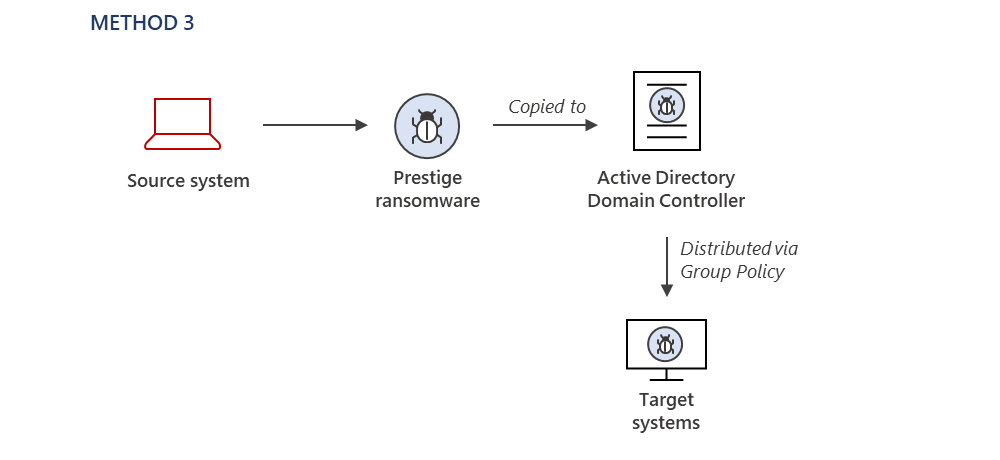

- 方法 3:ランサムウェア ペイロードが Active Directory ドメイン コントローラーにコピーされ、既定のドメイン グループ ポリシー オブジェクトを使用してシステムに展開される

マルウェア分析

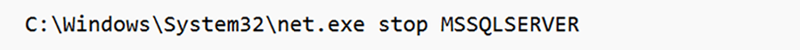

「Prestige」ランサムウェアを実行するには、管理者権限が必要です。多くのランサムウェア ペイロードと同様に、次のコマンドを使用して MSSQL Windows サービスを停止し、暗号化を確実に成功させようとします (文字列「C:WindowsSystem32net.exe stop」と「MSSQLSERVER」は両方とも、分析されたサンプルでハードコーディングされています)。

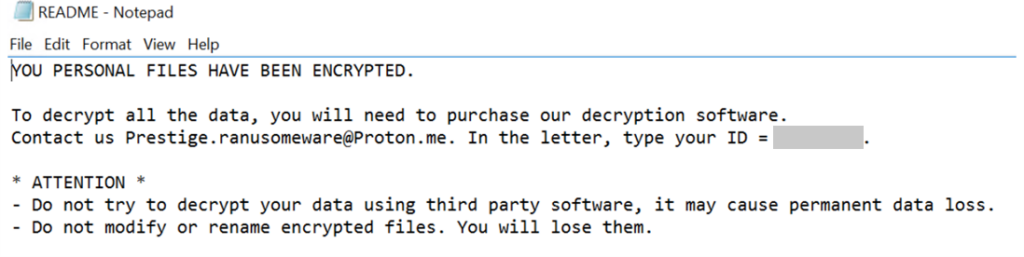

Prestige はC:UsersPublicREADMEを作成し、次の身代金メモをファイルに保存します。各ドライブのルート ディレクトリにも同じファイルが作成されます。

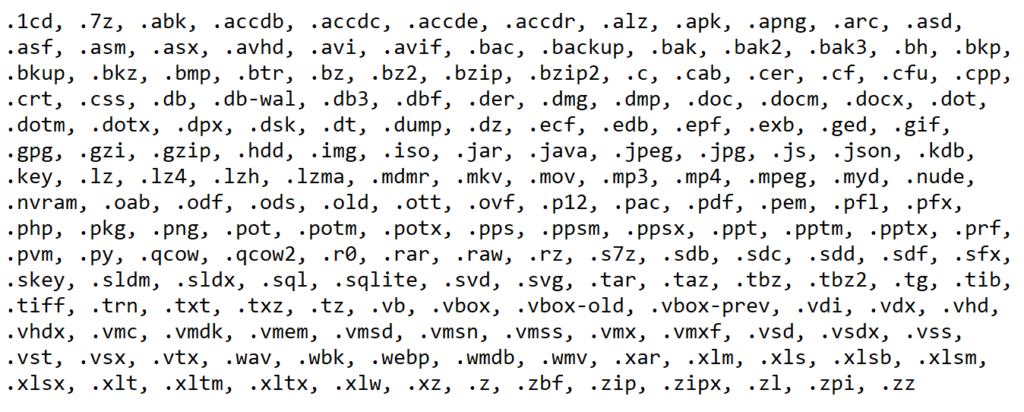

次に、Prestige はファイル システム上のファイルを走査し、次のハードコードされたファイル拡張子のいずれかを持つファイルの内容を暗号化し、 C:WindowsおよびC:ProgramDataMicrosoftディレクトリ内のファイルの暗号化を回避します。

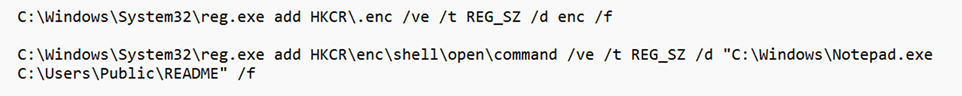

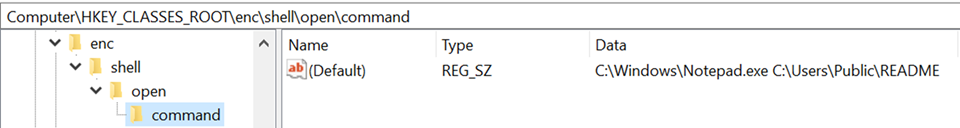

各ファイルを暗号化した後、ランサムウェアは拡張子.encをファイルの既存の拡張子に追加します。たとえば、 changes.txtは暗号化されてから、名前がchanges.txt.encに変更されます。 Prestige は、次の 2 つのコマンドを使用して、ファイル拡張子が.encのファイルのカスタム ファイル拡張子ハンドラーを登録します。

カスタム ファイル拡張子ハンドラーを作成した結果、ファイル拡張子.encを持つ(つまり、Prestige によって暗号化された) ファイルがユーザーによって開かれると、ファイル拡張子ハンドラーはメモ帳を使用してC:UsersPublicREADMEを開きます。身代金メモが含まれています。

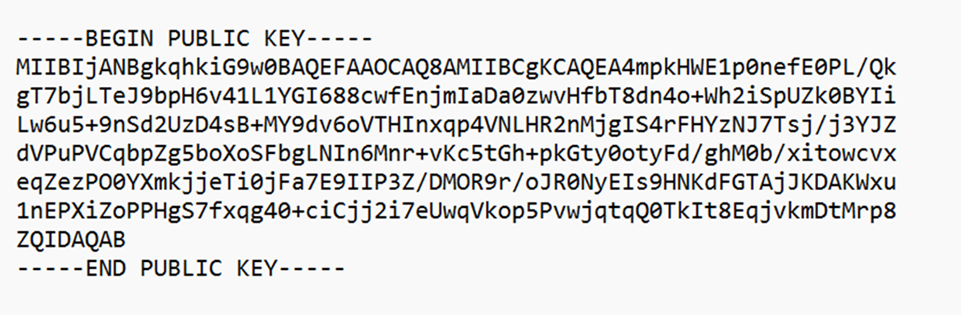

ファイルを暗号化するために、Prestige は CryptoPP C++ ライブラリを活用して、対象となる各ファイルを AES 暗号化します。暗号化プロセス中に、次のハードコードされた RSA X509 公開キーがランサムウェアの 1 つのバージョンで使用されます (Prestige の各バージョンは一意の公開キーを保持している可能性があります)。

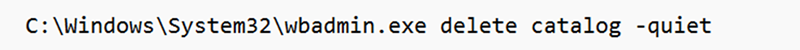

システムとファイルの回復を妨げるために、Prestige は次のコマンドを実行して、システムからバックアップ カタログを削除します。

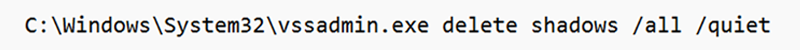

また、Prestige は次のコマンドを実行して、システム上のすべてのボリューム シャドウ コピーを削除します。

上記のコマンドを実行する前に、32 ビット バージョンの Prestige は関数Wow64DisableWow64FsRedirection()を呼び出して、ファイル システムのリダイレクトを無効にし、ネイティブの System32 ディレクトリへのアクセスを取得します。上記のコマンドを実行した後、Prestige は関数Wow64RevertWow64FsRedirection()を呼び出してファイル システムのリダイレクトを復元します。

マイクロソフトは引き続き DEV-0960 の活動を監視し、お客様のために保護を実装します。当社のセキュリティ製品全体で実施されている現在の検出、高度な検出、および IOC の詳細を以下に示します。

楽しみにしている

ウクライナにおける脅威の状況は進化を続けており、ワイパーと破壊的な攻撃が一貫したテーマとなっています。ランサムウェアとワイパー攻撃は、同じセキュリティ上の弱点の多くに依存して成功します。状況が変化するにつれて、組織は以下の強化ガイダンスを採用して、これらの脅威に対するより堅牢な防御を構築するのに役立てることができます。

お客様に推奨されるアクション

ランサムウェアのペイロードは、高度な権限を持つ資格情報へのアクセスを含む最初の侵害の後、攻撃者によって展開されました。アクターが使用し、「観察されたアクターのアクティビティ」セクションで説明されている手法は、以下に示すセキュリティ上の考慮事項を採用することで軽減できます。

- Impacket の WMIexec コンポーネントを利用して横方向の動きを停止するために、PSExec および WMI コマンドから発生するプロセスの作成をブロックします。

- 改ざん防止を有効にして、攻撃が Microsoft Defender を停止または妨害するのを防ぎます。

- Microsoft Defender ウイルス対策またはウイルス対策製品の同等の製品でクラウド配信の保護を有効にして、急速に進化する攻撃者のツールと手法に対応します。クラウドベースの機械学習保護により、新しい未知の亜種の大部分がブロックされます。

- この攻撃は従来のランサムウェアとは異なりますが、ランサムウェアに対する防御ガイダンスに従うことで、資格情報の盗難、ラテラル ムーブメント、および DEV-0960 で使用されるランサムウェアの展開から保護することができます。

- 含まれている侵害の兆候を使用して、それらが環境内に存在するかどうかを調査し、潜在的な侵入を評価します。

- 多要素認証 (MFA)を有効にして、資格情報が侵害される可能性を軽減し、VPN を含むすべてのリモート接続に MFA が適用されるようにします。 Microsoft は、すべてのお客様がMicrosoft Authenticatorなどのパスワードを使用しないソリューションをダウンロードして使用し、アカウントを保護することを強くお勧めします。

侵害の痕跡 (IOC)

次の表に、調査中に確認された IOC を示します。お客様には、環境内でこれらの指標を調査し、検出と保護を実装して過去の関連アクティビティを特定し、システムに対する将来の攻撃を防止することをお勧めします。

| インジケータ | タイプ | 説明 |

| 5dd1ca0d471dee41eb3ea0b6ea117810f228354fc3b7b47400a812573d40d91d | SHA-256 | Prestige ランサムウェア ペイロード |

| 5fc44c7342b84f50f24758e39c8848b2f0991e8817ef5465844f5f2ff6085a57 | SHA-256 | Prestige ランサムウェア ペイロード |

| 6cff0bbd62efe99f381e5cc0c4182b0fb7a9a34e4be9ce68ee6b0d0ea3eee39c | SHA-256 | Prestige ランサムウェア ペイロード |

| a32bbc5df4195de63ea06feb46cd6b55 | ハッシュのインポート | ランサムウェア ペイロードによって共有される一意の PE インポート ハッシュ |

| C:UsersPublicREADME | ファイルパス | 身代金メモのファイル パス |

注:これらの指標は、この観察された活動を網羅しているとは見なされません。

検出

Microsoft 365 ディフェンダー

Microsoft Defender ウイルス対策

Microsoft Defender ウイルス対策は、次の検出で既知の Prestige ランサムウェア ペイロードを検出します。

エンドポイントの Microsoft Defender

Microsoft Defender for Endpoint は、上記で説明した DEV-0960 によって使用されるインジケーターのアラートを提供します。

- ランサムウェアに関連する新たな脅威活動グループ DEV-0960 が検出されました

Microsoft Defender for Endpoint は、上記で説明した身代金前の手法に対するアラートも提供します。

これらのアラートはハンズオン キーボード攻撃を示しているため、お客様はこれらのアラートに対処する必要があります。注:これらのアラートは、Prestige ランサムウェアや説明したキャンペーンに一意に関連付けられているわけではありません。

- Impacket ツールキットを介した継続的なハンズオン キーボード攻撃

- WinPEAS ツールが検出されました

- 機密クレデンシャル メモリの読み取り

- LSASS メモリからダンプされたパスワード ハッシュ

- 不審なスケジュールされたタスク アクティビティ

- システム回復設定の改ざん

- ファイルのバックアップが削除されました

高度なハンティング クエリ

マイクロソフト センチネル

Prestige ランサムウェア ファイル ハッシュ

このクエリは、Prestige ランサムウェア ペイロードに関連付けられているファイル ハッシュと Microsoft Defender ウイルス対策検出を検索します。

Microsoft 365 ディフェンダー

Impacket WMIexec の使用

このクエリは、デバイスでの Impacket WMIexec の使用を明らかにします。

DeviceProcessEvents

| |タイムスタンプ >= ago(7d)

| |どこで FileName =~ "cmd.exe"

| |どこ ProcessCommandLine has_all (@" 1> 7.0.0.1", "/Q ", "/c ", @" 2>&1")

| |どこで InitiatingProcessFileName =~ "WmiPrvSE.exe"

このクエリの目的は上記と同じですが、デバイスで Impacket WMIexec を使用して起動されたすべてのコマンドもグループ化されます。

DeviceProcessEvents | |タイムスタンプ >= ago(7d) | |どこで FileName =~ "cmd.exe" | |どこ ProcessCommandLine has_all (@" 1> 7.0.0.1", "/Q ", "/c ", @" 2>&1") | |どこで InitiatingProcessFileName =~ "WmiPrvSE.exe" | |プロジェクトの DeviceName、DeviceId、Timestamp、ProcessCommandLine | | make_set(ProcessCommandLine)、min(Timestamp)、max(Timestamp)をDeviceId、DeviceNameごとにまとめる

LSASS プロセスのメモリ ダンプ

このクエリは、LSASS プロセス メモリ comsvcs.dll のダンプを試みます。

let startTime = ago(7d);

let endTime = now();

DeviceProcessEvents

| | (startTime..endTime) の間のタイムスタンプ

| |どこで FileName =~ 'rundll32.exe'

ProcessCommandLineには「comsvcs.dll」があります

および ProcessCommandLine has_any ('full','MiniDump')

| |そうでない場合 (ProcessCommandLine は正規表現 @'{[wd]{8}-[wd]{4}-[wd]{4}-[wd]{4}-[ と一致します) wd]{12}}'

ProcessCommandLine は正規表現 @'(d{2}_){3}' ) と一致します

Comments