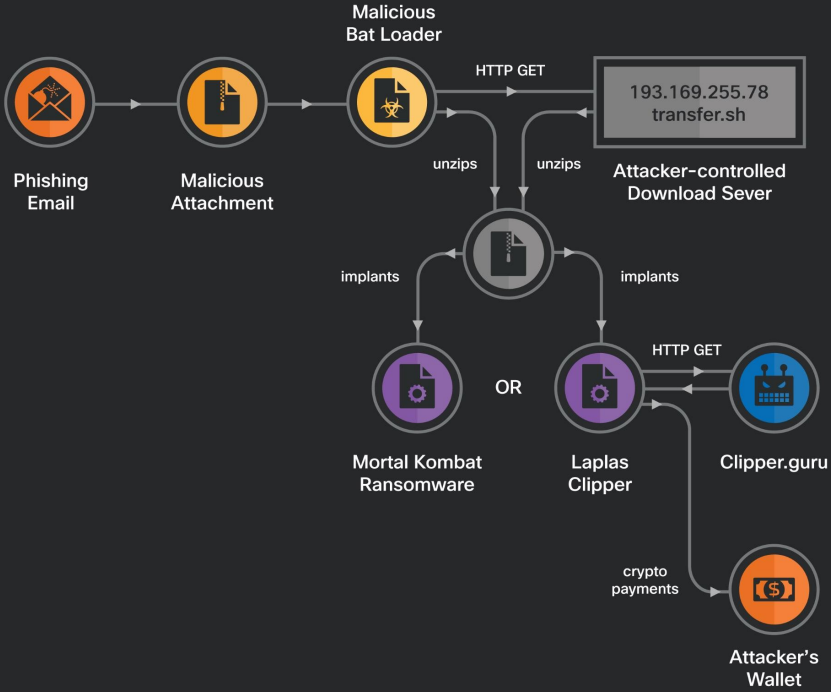

新しい金銭目的のキャンペーンを実施しているハッカーは、「MortalKombat」という名前の Xortist コモディティ ランサムウェアの亜種を、サイバー攻撃で Laplas クリッパーと共に使用しています。

どちらのマルウェア感染も、金融詐欺を行うために使用されます。ランサムウェアは、被害者を強要して復号化を受け取り、Laplas は暗号トランザクションをハイジャックして暗号通貨を盗みます。

Laplas は昨年リリースされた暗号通貨ハイジャッカーで、Windows クリップボードで暗号アドレスを監視し、発見された場合、攻撃者の制御下にあるアドレスに置き換えます。

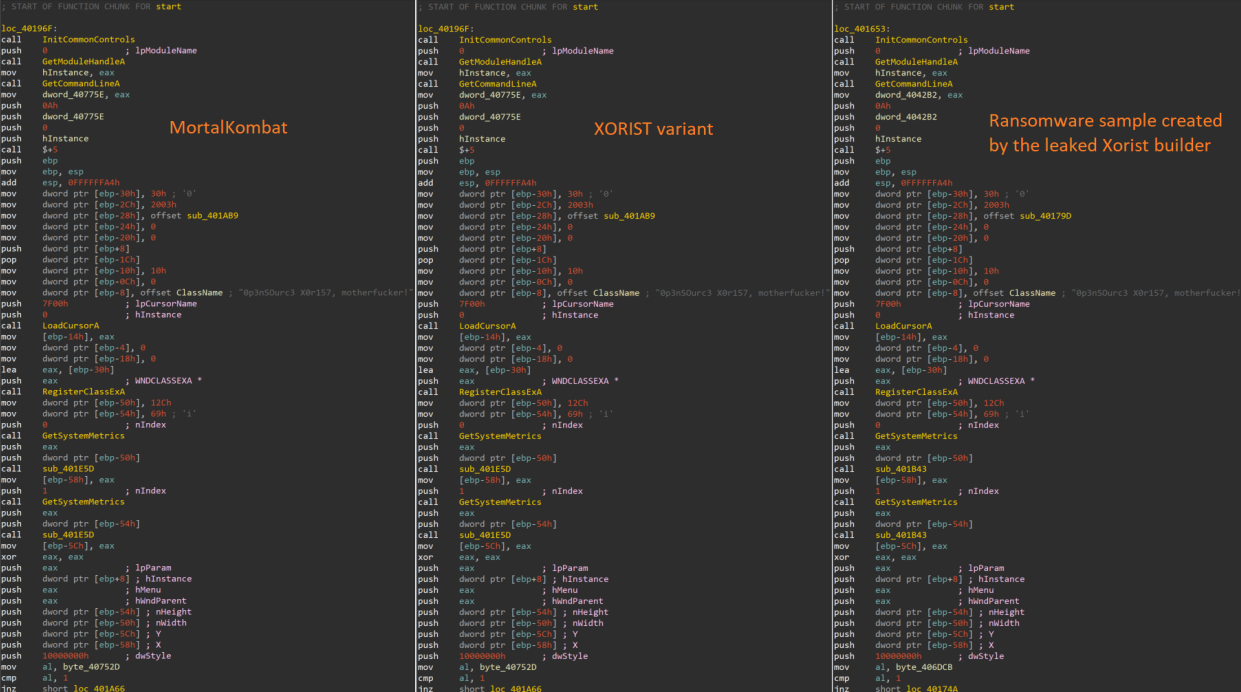

MortalKombat に関しては、Cisco Talos によると、この新しいランサムウェアは Xorist コモディティ ランサムウェア ファミリに基づいており、攻撃者がマルウェアをカスタマイズできるようにするビルダーを利用しています。 Xorist は2016 年から無料で復号化可能です。

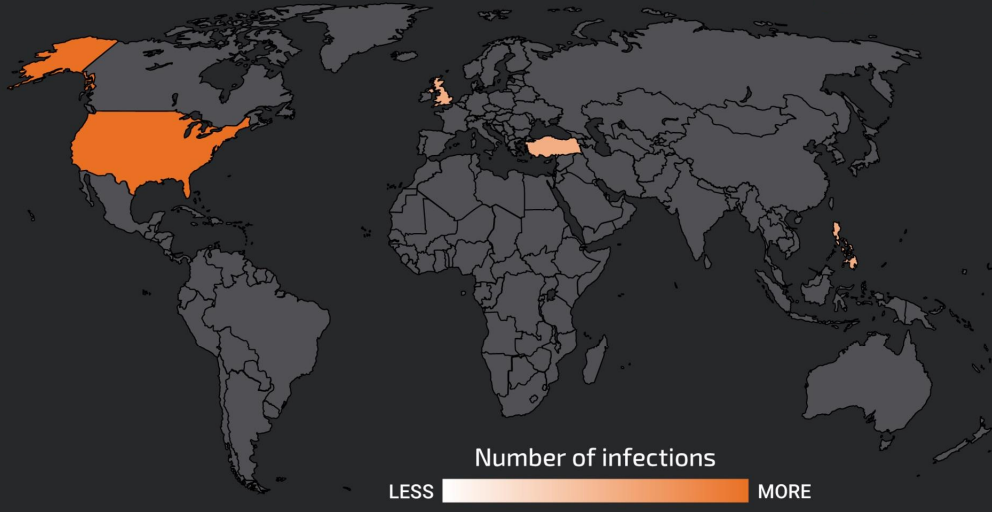

Talos の研究者が観測した攻撃は主に米国に集中しており、一部の被害者は英国、トルコ、フィリピンにもありました。

フィッシング攻撃

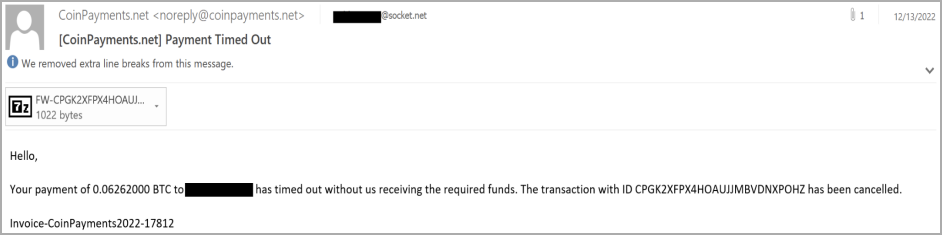

電子メールには、リモート リソースから 2 番目のアーカイブをダウンロードする BAT ローダー スクリプトを含む悪意のある ZIP 添付ファイルが含まれています。このアーカイブには、2 つのマルウェア ペイロードのいずれかが含まれています。

ローダー スクリプトは、侵害されたシステムでダウンロードされたペイロードをプロセスとして実行し、ダウンロードしたファイルを削除して、検出の可能性を最小限に抑えます。

電子メール メッセージには、BAT ローダー スクリプトを含む悪意のある ZIP 添付ファイルが含まれており、これを開くと、リモート リソースから 2 つ目のアーカイブがダウンロードされます。このアーカイブには、2 つのマルウェア ペイロードのいずれかが含まれています。

ローダー スクリプトは、侵害されたシステムでダウンロードされたペイロードをプロセスとして実行し、ダウンロードされたファイルを削除して、検出の可能性を最小限に抑えます。

Mortal Kombat ランサムウェア

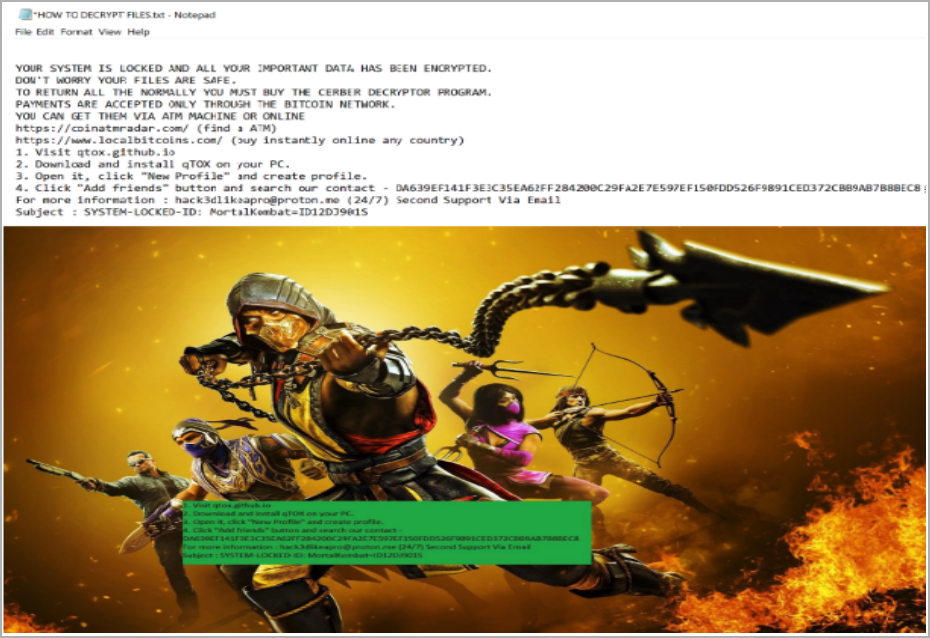

MortalKombat は、2023 年 1 月に最初に発見された Xorist ランサムウェアの亜種で、人気のある格闘ゲームにちなんで名付けられ、フランチャイズのアートを含む身代金メモ/壁紙が特徴です。

Talos のアナリストは、特定のランサムウェアはシステム ファイルやアプリケーションも標的にするため、あまり洗練されていないと報告しています。

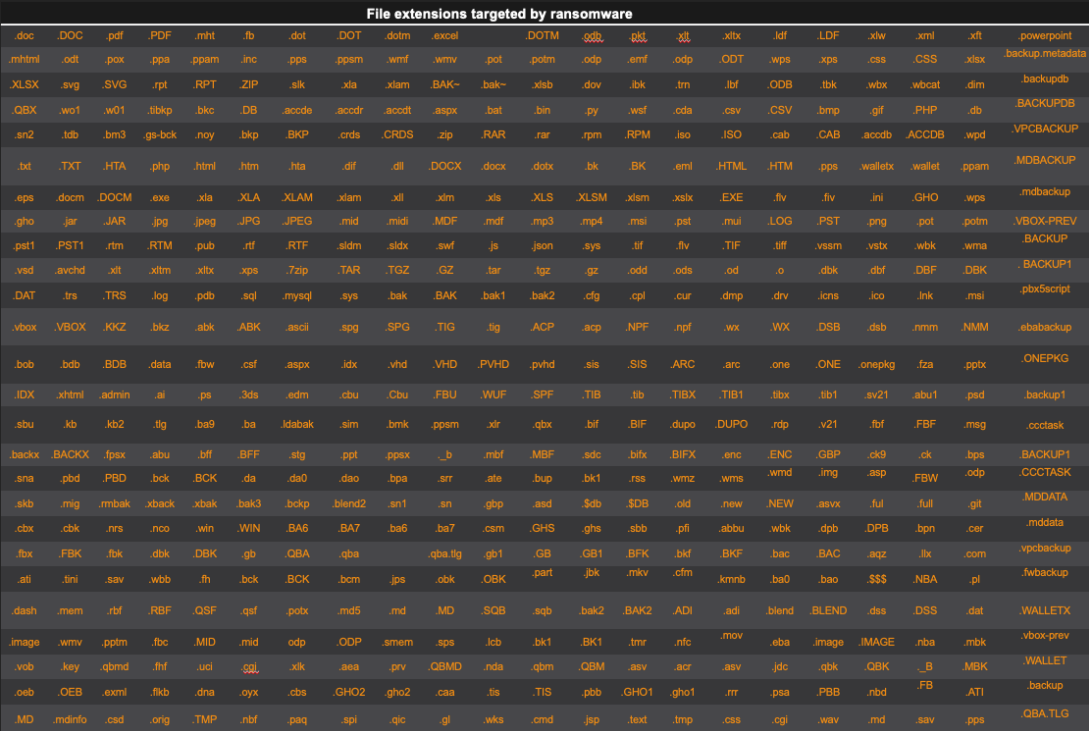

「Talos は、MortalKombat が、システム、アプリケーション、データベース、バックアップ、仮想マシン ファイルなど、被害者のマシンのファイル システム上のさまざまなファイルや、被害者のマシンで論理ドライブとしてマップされたリモート ロケーション上のファイルを暗号化していることを確認しました」とレポートは説明しています。 .

「身代金メモをドロップし、暗号化プロセスで被害者のマシンの壁紙を変更します。」

壁紙は身代金メモとしても機能し、qTOX Tor ベースのインスタント メッセージング アプリを使用して、Bitcoin での支払いを要求するサイバー犯罪者と交渉するよう被害者に指示します。

攻撃者は、被害者が qTOX で新しいアカウントを登録するのに問題がある場合、ProtonMail の電子メール アドレスも提供します。

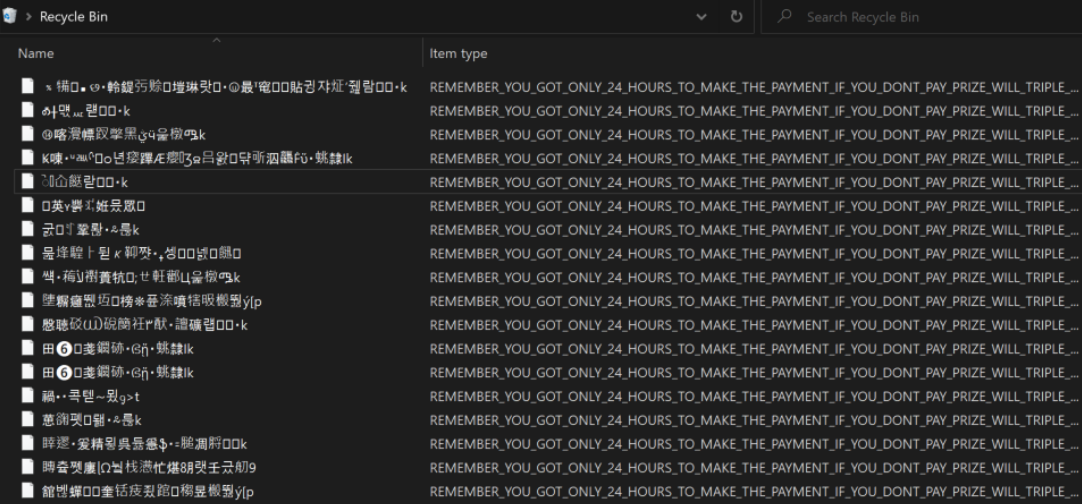

MortalKombat はワイパー機能を備えていませんが、ごみ箱などのシステム フォルダーを破壊して、被害者がそこからファイルを取得できないようにし、Windows の実行コマンド ウィンドウを無効にし、Windows スタートアップからすべてのエントリを削除します。

さらに、ランサムウェアは Windows レジストリをいじり、HKEY_CLASSES_ROOT レジストリ ハイブにあるインストール済みアプリケーションのルート レジストリ キーを削除しながら、永続化のために Run レジストリ キー (「Alcmeter」) を作成します。

HKEY_CLASSES_ROOT ハイブには、ファイルの種類ごとに使用されるファイルの関連付け、コマンド、およびアイコンに関する情報が格納されるため、これらのエントリを削除すると、アプリケーションが機能しなくなります。

Cisco のアナリストは、MortalKombat ランサムウェアの運用モデルがどのようなものか、また、それが単独の脅威アクターのカスタム株なのか、それとも Laplas のような他のサイバー犯罪者に売られているのかを知りません。

Comments