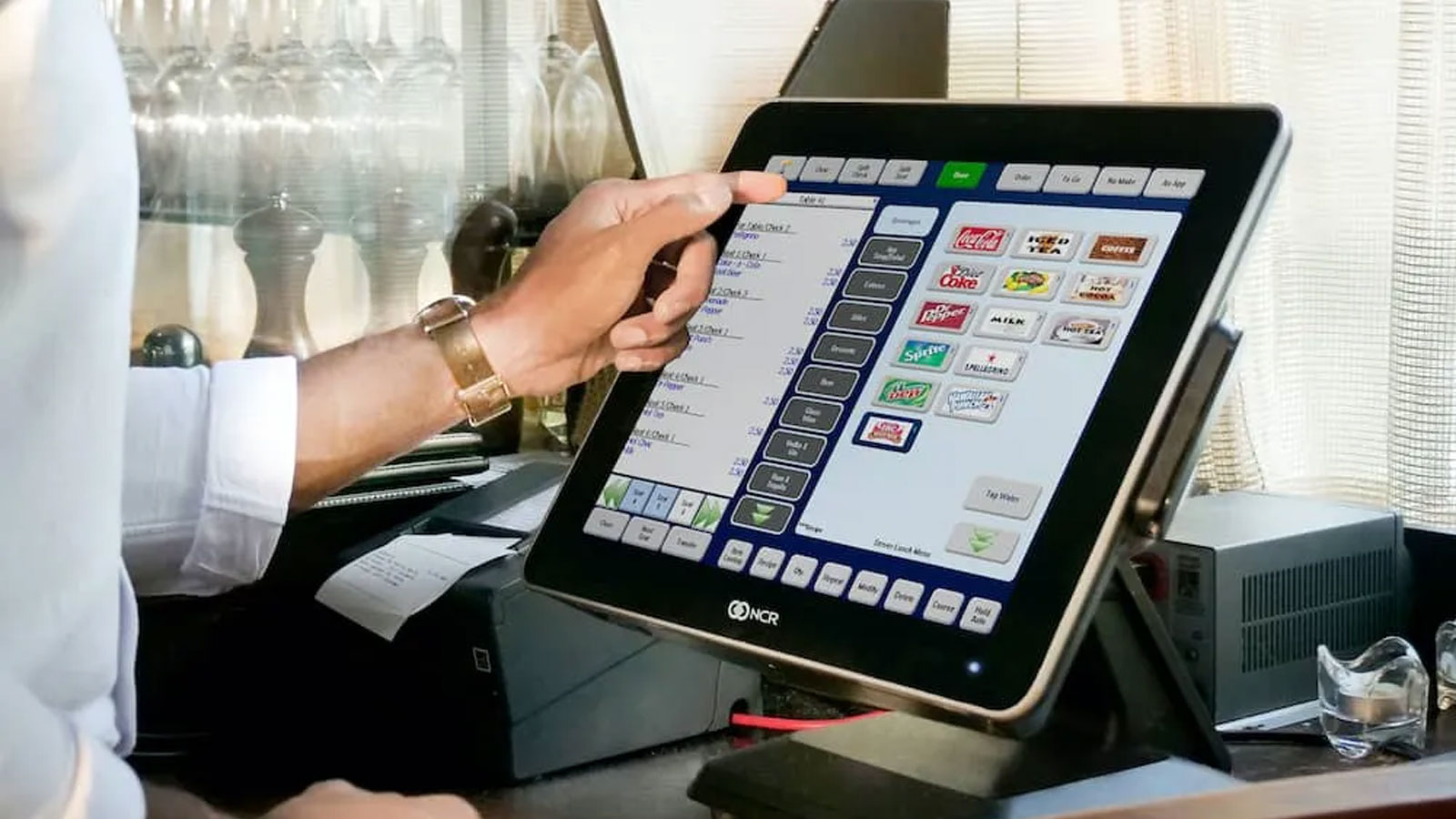

NCR は、BlackCat/ALPHV ギャングが主張するランサムウェア攻撃に見舞われた後、Aloha POS プラットフォームで停止に苦しんでいます。

NCR は、レストラン、企業、小売業者向けにデジタル バンキング、POS システム、支払い処理ソリューションを提供するアメリカのソフトウェアおよびテクノロジー コンサルティング会社です。

同社の製品の 1 つであるホスピタリティ サービスで使用される Aloha POS プラットフォームは、水曜日以降、顧客がシステムを利用できずに機能停止に見舞われています。

数日間の沈黙の後、NCR は本日、Aloha POS プラットフォームに電力を供給するために使用されるデータ センターへのランサムウェア攻撃が停止の原因であることを明らかにしました。

「NCRコーポレーションの大切な顧客として、ホスピタリティ顧客のサブセット向けの限られた数の補助的なAlohaアプリケーションに影響を与える単一のデータセンターの停止に関する追加情報を提供しています」とAloha POSの顧客に送信された電子メールを読みます.

「4 月 13 日に、機能停止がランサムウェア インシデントの結果であることを確認しました。」

「この開発を発見するとすぐに、私たちは顧客に連絡を取り始め、サードパーティのサイバーセキュリティの専門家と協力して調査を開始しました。」

「法執行機関にも通知済みです。」

への声明の中で、NCR は、この停止は Aloha POS ホスピタリティ顧客のサブセットに影響を与え、「限られた数の補助的な Aloha アプリケーション」のみに影響を与えると述べました。

しかし、Aloha POS の顧客は Reddit で、停止が事業運営に重大な問題を引き起こしていることを共有しています。

「ここのレストラン マネージャー、約 100 人の従業員を抱える小さなフランチャイズは石器時代に行き詰まりました。私たちは今、古いペンと紙を処理して本社に送っています。全体の状況は大きな片頭痛です」と顧客は AlohaPOS Reddit に投稿しました。 .

他のユーザーは、従業員の給与計算を時間通りに行うことを懸念しており、別の顧客は、停止が終わるまでデータ ファイルから手動でデータを取得することを推奨しています。

「私たちは回復への明確な道筋を持っており、それに対して実行しています。私たちは、顧客のために完全なサービスを回復するために24時間体制で取り組んでいます」とNCRは語った. 「さらに、完全な復旧に向けて取り組んでいる間、お客様の運用をサポートするための専用の支援と回避策を提供しています。」

残念ながら、最近のDISHやWestern Digital のサイバー攻撃で見られたように、このようなサイバー攻撃によって引き起こされた停止は、安全な方法で解決するのにかなりの時間がかかる傾向があります。

このランサムウェア攻撃または別のランサムウェア攻撃に関する情報はありますか?情報を共有したい場合は、Signal (+1 (646) 961-3731)、電子メール (lawrence.abrams@bleepingcomputer.com)、またはヒント フォームを使用して安全にご連絡ください。

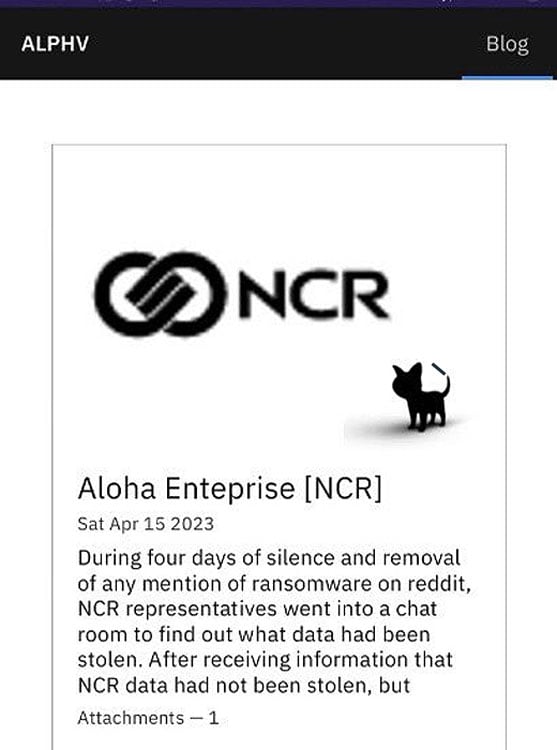

BlackCat が NCR への攻撃を主張

NCR は攻撃の背後にあるランサムウェア操作を明らかにしていませんが、サイバーセキュリティ研究者の Dominic Alivieri は、BlackCat/ALPHV ランサムウェア ギャングのデータ リーク サイトで、攻撃者が犯行声明を出した短命の投稿を発見しました。

出典:ドミニク・アルビエリ

この投稿には、NCR の代表者とされる人物とランサムウェア ギャングとの間の交渉チャットの会話のスニペットも含まれていました。

彼のチャットによると、ランサムウェア ギャングは NCR に対し、攻撃中にサーバーに保存されたデータを盗んだことはないと語った。

しかし、攻撃者は NCR の顧客の資格情報を盗んだと主張し、身代金が支払われなければ公開されると述べました。

「Insight、Pulse などの接続に使用されるクライアント ネットワークに多くの資格情報を取得します。支払い後にこのリストを提供します」と攻撃者は NCR に語った。

BlackCat はその後、データ漏洩サイトから NCR の投稿を削除しました。おそらく、会社が身代金を交渉してくれることを望んでいるようです。

BlackCat ランサムウェア ギャングは、2021 年 11 月に、攻撃の幅広いカスタマイズを可能にする非常に洗練された暗号化ツールを使用して活動を開始しました。

このランサムウェア ギャングは、データ漏洩サイトに黒猫の画像があったことから、BlackCat という名前が付けられました。ただし、脅威アクターは、ハッキング フォーラムや交渉で自分たちの活動について話し合う際に、内部的に ALPHV を名乗っています。

ランサムウェアの運用は開始以来、現時点で最も重要なランサムウェアの 1 つに成長し、35,000 ドルから 1,000 万ドル以上の身代金が要求され、世界中で数百件の攻撃が行われています。

Comments